Grundlagen und Schutz der Cybersicherheit

Sind Sie neu im Bereich der Cybersicherheit? Dann sind Sie bei uns genau richtig.

Alles, was Sie über Computerkriminalität wissen müssen

Die Welt der Computerkriminalität ist ständig im Wandel. Als die ersten Viren auftauchten, waren die meisten von ihnen ein Scherz. Um online sicher zu bleiben, sollten Sie sich über die zahlreichen Bedrohungen informieren, die im Internet lauern. In diesem Informationszentrum erfahren Sie alles, was Sie über Cyber-Bedrohungen wissen müssen, und wie Sie sie abwehren können.

Antivirus

Was ist der Unterschied zwischen Antiviren- und Anti-Malware-Schutz? Beide beziehen sich auf Cybersicherheitssoftware, aber was bedeuten diese Begriffe und wie verhalten sie sich zu den heutigen digitalen Online-Bedrohungen?

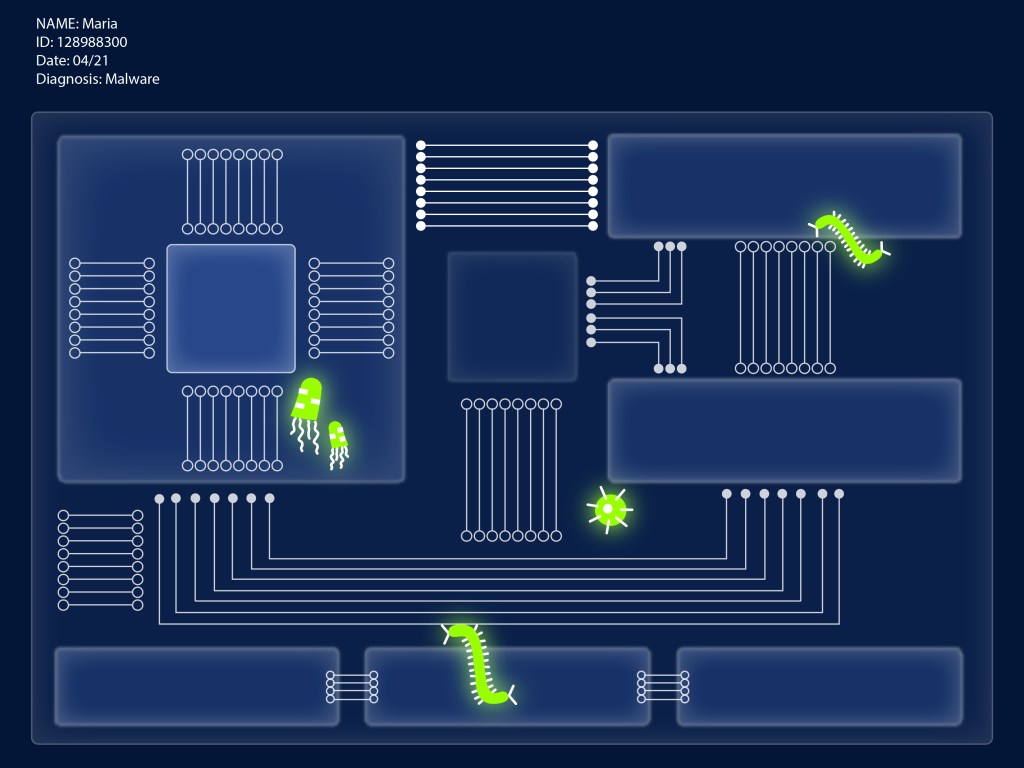

Malware

Malware oder bösartige Software ist ein Sammelbegriff für jede Art von Computersoftware mit bösartigen Absichten. Die meisten Online-Bedrohungen sind eine Form von Malware.

Ransomware

Ransomware ist eine neue Form von Malware, die den Benutzer von seinen Dateien oder seinem Gerät aussperrt und dann eine anonyme Online-Zahlung verlangt, um den Zugriff wiederherzustellen.

Adware

Adware ist eine Form von Malware, die sich auf Ihrem Gerät versteckt und Ihnen Werbung liefert. Einige Adware-Programme überwachen auch Ihr Online-Verhalten, damit sie Sie gezielt mit bestimmten Anzeigen ansprechen können.

Spionageprogramme

Spyware ist eine Form von Malware, die sich auf Ihrem Gerät versteckt, Ihre Aktivitäten überwacht und sensible Informationen wie Bankdaten und Passwörter stiehlt.

Hacker

Hacking bezieht sich auf Aktivitäten, die darauf abzielen, digitale Geräte wie Computer, Smartphones, Tablets und sogar ganze Netzwerke zu kompromittieren. Hackers sind motiviert, sich persönlich zu bereichern, ein Zeichen zu setzen oder einfach, weil sie es können.

Phishing

Phishing ist eine Methode, mit der Sie dazu gebracht werden, Kennwörter, Kreditkartennummern und andere vertrauliche Informationen weiterzugeben, indem Sie sich in einer E-Mail oder einem Telefonanruf als vertrauenswürdige Institution ausgeben.

Datenpanne

Eine Datenschutzverletzung ist das Ergebnis eines Cyberangriffs, der es Cyberkriminellen ermöglicht, sich unbefugt Zugang zu einem Computersystem oder -netzwerk zu verschaffen und die darin enthaltenen privaten, sensiblen oder vertraulichen persönlichen und finanziellen Daten der Kunden oder Nutzer zu stehlen.

Android

Android ist mit über 2 Milliarden Geräten das größte mobile Betriebssystem der Welt. Damit ist die Android auch das größte Ziel für Cyberkriminelle, die versuchen, Viren und andere Malware zu verbreiten.

Trojaner

Trojaner sind Programme, die vorgeben, eine bestimmte Funktion zu erfüllen, in Wirklichkeit aber eine andere, meist bösartige, ausführen. Trojaner können in Form von Anhängen, Downloads und gefälschten Videos/Programmen auftreten.

Mac

Trotz ihres guten Rufs sind Macs immer noch anfällig für Cyber-Bedrohungen. Sie sind auch ein wachsendes Ziel von hackers, die gerne Nutzer ausnutzen, die davon ausgehen, dass sie sicher sind.

Emotet

Emotet ist eine Art von Malware, die ursprünglich als Banking-Trojaner entwickelt wurde, um Finanzdaten zu stehlen, sich aber inzwischen zu einer großen Bedrohung für alle Benutzer entwickelt hat.

Keylogger

Keylogger zeichnen heimlich auf, was Sie auf Ihrem Computer sehen, sagen und tun. Arbeitgeber verwenden Keylogger, um Mitarbeiter zu überwachen, aber auch Cyberkriminelle nutzen sie.

Spam

Spam ist jede Art von unerwünschter, unaufgeforderter digitaler Kommunikation, die massenhaft verschickt wird. Und es ist mehr als ein Ärgernis. Spam ist heute eine ernsthafte Bedrohung.

SQL-Einschleusung

Cyberkriminelle nutzen SQL-Injections aus, um Schwachstellen in Webanwendungen auszunutzen und unautorisierten Zugriff auf Ihre sensiblen und wertvollen Daten zu erlangen.

DDoS

DDoS ist ein bösartiger Netzwerkangriff, bei dem hackers eine Website oder einen Dienst mit falschem Webverkehr oder Anfragen von zahlreichen versklavten, mit dem Internet verbundenen Geräten überfluten.

Spoofing

Spoofing bedeutet, dass jemand oder etwas vorgibt, etwas anderes zu sein, um das Vertrauen des Opfers zu gewinnen, Zugang zu einem System zu erhalten, Daten zu stehlen oder Malware zu verbreiten.

Kryptojacking

Cryptojacking ist eine Form von Malware, die sich auf Ihrem Gerät versteckt und dessen Rechenressourcen stiehlt, um wertvolle Online-Währungen wie Bitcoin zu schürfen.

Betrugsanruf

Was Spam für E-Mails ist, sind Robo-Anrufe für Ihr Telefon. Sie sind lästige, automatisierte und oft illegale aufgezeichnete Nachrichten. Cyberkriminelle nutzen Robo-Anrufe, um Informationen und Geld von ihren Opfern zu stehlen.

Exploits

Exploits nutzen Software-Schwachstellen aus, die im Code des Betriebssystems und seiner Anwendungen versteckt sind und von Cyberkriminellen genutzt werden, um sich unerlaubten Zugang zu Ihrem System zu verschaffen.

Malvertising

Malvertising, oder bösartige Werbung, bedeutet die Nutzung von Online-Werbung zur Verbreitung von Malware mit minimalem oder keinem Benutzerinteraktion.

Hintertür

Ein Backdoor bezeichnet jede Methode, mit der autorisierte oder unautorisierte Benutzer normale Sicherheitsmaßnahmen umgehen und Zugriff auf hohe Benutzerberechtigungen (auch bekannt als Root-Zugriff) auf einem Computersystem, Netzwerk oder einer Softwareanwendung erhalten.

Identity

Identity liegt vor, wenn ein Krimineller die persönlichen Daten einer anderen Person, z. B. Name, Login, Sozialversicherungsnummer, Geburtsdatum usw., erlangt oder verwendet, um deren Identität anzunehmen oder auf deren Konten zuzugreifen, um Betrug zu begehen, Leistungen zu erhalten oder sich auf irgendeine Weise finanziell zu bereichern.

Computervirus

Ein Computervirus ist eine Schadsoftware, die an ein anderes Programm (z. B. ein Dokument) angehängt ist und sich nach der ersten Ausführung auf einem Zielsystem, das eine menschliche Interaktion erfordert, replizieren und verbreiten kann. Viele Viren sind schädlich und können Daten zerstören, Systemressourcen verlangsamen und Tastenanschläge protokollieren.

GandCrab

GandCrab Ransomware ist eine Art von Malware, die die Dateien eines Opfers verschlüsselt und die Zahlung von Lösegeld fordert, um den Zugriff auf die Daten wiederherzustellen. GandCrab zielt auf Verbraucher und Unternehmen mit PCs unter Microsoft Windows ab.

VPN

Ein VPN, oder virtuelles privates Netzwerk, ist eine sichere Verbindung zwischen Menschen und Geräten über das Internet. Ein VPN macht das Internet sicherer und privater, indem es verhindert, dass andere sehen, wer Sie sind, wo Sie sind oder was Sie sich ansehen.

Social Engineering

Unter Social Engineering versteht man die Methoden, mit denen Cyberkriminelle ihre Opfer zu fragwürdigen Handlungen verleiten, die oft eine Verletzung der Sicherheit, die Überweisung von Geld oder die Preisgabe privater Informationen beinhalten.

Passwort-Manager

Ein Passwort-Manager ist eine Softwareanwendung zur Speicherung und Verwaltung von Online-Anmeldedaten. Normalerweise werden diese Passwörter in einer verschlüsselten Datenbank gespeichert und hinter einem Master-Passwort verschlossen.

Was ist EDR?

Was ist Endpunkt-Erkennung und -Reaktion? Wie funktioniert EDR und wie unterscheidet es sich von Antivirus und Anti-Malware?

Was ist Endpunktschutz?

Was ist Endpunktschutz? Was ist Antivirus? Es gibt einen Schutz für Geschäftsanwendungen und einen für Privatanwender. Erfahren Sie, wie sie funktionieren und was das Beste für Ihr Unternehmen ist.

Pharming

Beim Pharming wird der Internetverkehr von legitimen Websites auf eine gefälschte Website umgeleitet, um Benutzernamen, Kennwörter, Finanzdaten und andere persönliche Informationen zu stehlen.

Ryuk Ransomware

Ryuk, ein Name, der ursprünglich nur für eine fiktive Figur in einem beliebten japanischen Comicbuch und einer Zeichentrickserie stand, ist mittlerweile der Name einer der bösartigsten Ransomware-Familien geworden, die Systeme weltweit heimsucht.

Trickbot

TrickBot ist ein Banking-Trojaner, der Finanzdaten, Kontodaten und persönliche Informationen stehlen sowie sich in einem Netzwerk verbreiten und Ransomware, insbesondere Ryuk, absetzen kann.

Vierteljährliche und jährliche Berichte

Die Welt der Computerkriminalität ist ähnlich wie die Welt der Technologie selbst. Jedes Jahr gibt es neue Trends, neue Innovationen und neue Tools. Um einen Eindruck davon zu bekommen, wie sich die Cyberkriminalität von Jahr zu Jahr verändert, lesen Sie unsere Berichte über Cyberbedrohungen sowie unsere Berichte zu speziellen Themen.

Taktiken und Techniken der Cyberkriminalität:

Zustand der Malware:

Tipps für einen sicheren Aufenthalt im Internet

Lassen Sie sich von Malware und anderen Cyber-Bedrohungen nicht den Tag verderben. Bleiben Sie den Cyberkriminellen einen Schritt voraus mit unseren Tipps, Tricks und Anleitungen, um sicher zu bleiben, Spaß zu haben und Dinge online zu erledigen.

Mobile Sicherheit

Cyberangriffe sind nicht nur auf Ihren Computer beschränkt. Auch Ihr Smartphone und Ihr Tablet sind anfällig. Cyberkriminelle sehen sie sogar als die nächste Grenze an. Lesen Sie diese Artikel, um mehr über die neueste mobile Cyberkriminalität zu erfahren.

Ausgewählte Blogbeiträge von Malwarebytes Labs

Oh, die Orte, die Sie nie sehen werden

Sie fragen sich, warum die Website-Blockierfunktion von MalwarebytesSie davon abhält, eine scheinbar legitime Website aufzurufen? Erfahren Sie den Unterschied zwischen bösartigen Websites und Websites, die für bösartige Zwecke genutzt werden, und warum Malwarebytes beide für seine Kunden blockiert.

Betrug beim technischen Support: Hilfe- und Ressourcenseite

Wir haben alle Informationen, die wir im Laufe der Zeit über Betrügereien im technischen Support gesammelt haben, an einem Ort zusammengetragen, an dem Sie sich informieren können, wie Betrügereien im technischen Support funktionieren, wie Sie Hilfe bekommen, wenn Sie bereits betrogen wurden, und wie Sie sie melden können.

Unter der Haube: Warum Geld, Macht und Ego hackers zur Cyberkriminalität treiben

Wir wissen, was Cyber-Kriminelle tun. Wir wissen, wie sie es tun. Jetzt fragen wir uns: Warum? In diesem ausführlichen Profil wird untersucht, was hackers dazu bringt, sich der Cyberkriminalität zuzuwenden, und was sie umstimmen könnte.

Wenn Sie mehr über Cybersicherheit und die neuesten Bedrohungen erfahren möchten, besuchen Sie Malwarebytes Labs.