Lassen Sie uns über Ryuk-Ransomware sprechen.

Ryuk ist der Name einer Ransomware-Familie, die erstmals im August 2018 entdeckt wurde. Früher kannten wir Ryuk nur als fiktive Figur aus einer beliebten japanischen Comic- und Zeichentrickserie, heute kennen wir ihn als eine der gefährlichsten Ransomware-Familien, die jemals Systeme weltweit heimgesucht haben.

Was ist Ryuk-Ransomware?

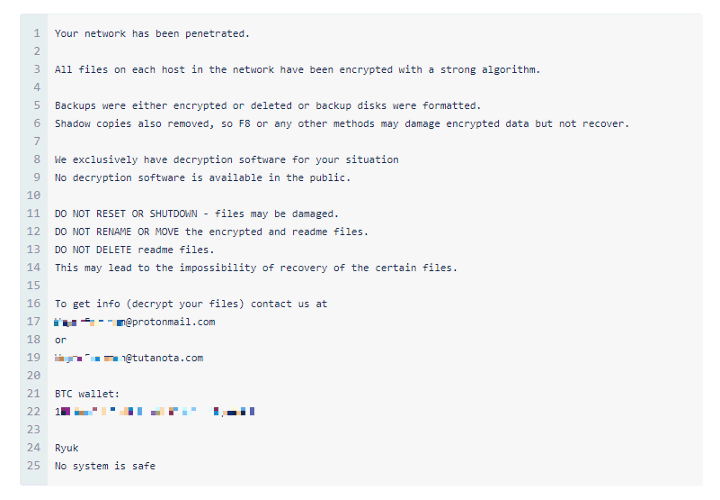

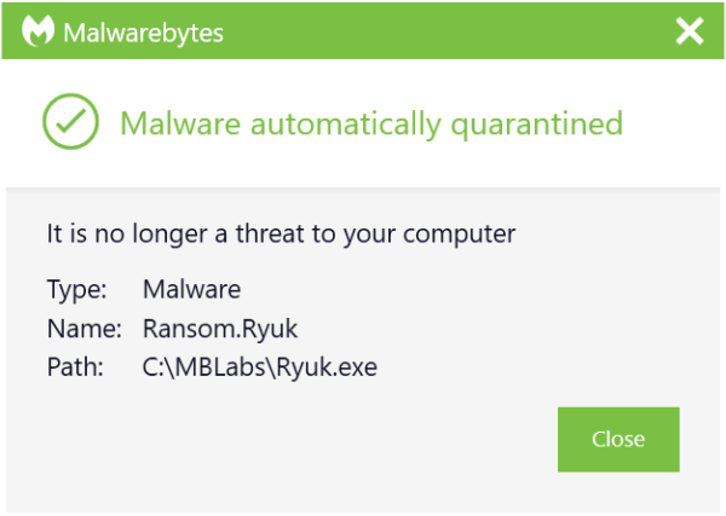

Lassen Sie uns mit der Definition von Ransomware im Allgemeinen beginnen. Ransomware ist eine Kategorie von Malware, die Ihre Dateien oder Systeme sperrt und als Geisel für Lösegeld hält. Ryuk ist eine Art von Ransomware, die in gezielten Angriffen verwendet wird, bei denen die Angreifer sicherstellen, dass wesentliche Dateien verschlüsselt werden, um hohe Lösegeldbeträge fordern zu können. Eine typische Ryuk-Lösegeldforderung kann sich auf einige hunderttausend Dollar belaufen. Malwarebytes erkennt es als Ransom.Ryuk. Für einen tiefergehenden technischen Blick auf diese Bedrohung, sehen Sie sich unser Ryuk-Ransomware-Bedrohungsspotlight an.

Wie funktioniert Ryuk?

Ryuk ist eine der ersten Ransomware-Familien, die die Fähigkeit umfasst, Netzlaufwerke und -ressourcen zu identifizieren und zu verschlüsseln sowie Schattenkopien am Endpunkt zu löschen. Das bedeutet, dass die Angreifer dann die Windows-Systemwiederherstellung für Benutzer deaktivieren können, was es unmöglich macht, sich ohne externe Backups oder Rollback-Technologie von einem Angriff zu erholen.

Wer hat Ryuk erstellt?

Die Attribuierung von Malware ist immer schwierig. Jedoch haben Forscher bei Deloitte Argentinien, Gabriela Nicolao und Luciano Martins, Ryuk-Ransomware zu CryptoTech zugeordnet, einer wenig bekannten Cyberkriminellen-Gruppe, die im August 2017 Hermes 2.1 in einem Untergrund-Forum verbreitete. Hermes 2.1, so die Forscher, ist ein anderer Name für Ryuk-Ransomware.

Ryuk-Ransomware-Nachrichten

- 2021:

- Stadt Lüttich von Ransomware betroffen, Ryuk vermutet

- Ryuk-Ransomware entwickelt wurmartige Fähigkeiten.

- 2020:

- VideoBytes: Ryuk Ransomware zielt auf US-Krankenhäuser

- Tampa Bay Times von Ryuk-Ransomware-Angriff getroffen.

- 2019:

Wer sind die Ziele von Ryuk?

Ryuks Ziele sind in der Regel prominente Organisationen, bei denen die Angreifer wissen, dass sie ihre hohen Lösegeldforderungen wahrscheinlich bezahlt bekommen. Zu den Opfern gehören EMCOR, Krankenhäuser der UHS und mehrere Zeitungen. Bei der Zielauswahl dieser Organisationen wird geschätzt, dass Ryuk den Betreibern zwischen Februar 2018 und Oktober 2019 Einnahmen in Höhe von 61 Millionen Dollar eingebracht hat.

Wie wird Ryuk verbreitet?

Wie bei vielen Malware-Angriffen ist die Zustellmethode Spam-E-Mails (Malspam). Diese E-Mails werden oft von einer gefälschten Adresse gesendet, sodass der Absendername keinen Verdacht erregt.

Ein typischer Ryuk-Angriff beginnt, wenn ein Benutzer ein präpariertes Microsoft Office-Dokument in einer Phishing-E-Mail öffnet. Das Öffnen des Dokuments führt dazu, dass ein bösartiges Makro einen PowerShell-Befehl ausführt, der versucht, den Bank-Trojaner Emotet herunterzuladen. Dieser Trojaner hat die Fähigkeit, zusätzliche Malware auf einem infizierten Gerät herunterzuladen, die Trickbot abruft und ausführt, dessen Hauptnutzlast Spyware ist. Diese sammelt Administrator-Anmeldedaten, wodurch Angreifer lateral auf kritische, mit dem Netzwerk verbundene Ressourcen zugreifen können. Die Angriffskette endet, wenn die Angreifer Ryuk auf all diesen Ressourcen ausführen.

Sobald Ihr Netzwerk infiltriert wurde, entscheiden die Angreifer, ob es sich lohnt, das Netzwerk weiter zu erkunden und einzudringen. Wenn sie genug Einfluss haben, um eine hohe Summe zu fordern, setzen sie die Ryuk-Ransomware ein.

Wie kann ich mich vor Ryuk schützen?

Der erste Schritt zum Schutz vor einem Ransomware-Angriff besteht darin, in Anti-Malware/Antivirus-Schutz zu investieren, vorzugsweise einen, der Echtzeitschutz bietet, um fortschrittliche Malware-Angriffe wie Ransomware abzuwehren. Achten Sie auch auf Funktionen, die sowohl anfällige Programme vor Bedrohungen schützen (eine Anti-Exploit-Technologie) als auch Ransomware daran hindern, Dateien als Geiseln zu nehmen (eine Anti-Ransomware-Komponente). Einige Anti-Malware-Lösungen bieten Rollback-Technologie, die speziell entwickelt wurde, um die Auswirkungen von Ransomware zu bekämpfen.

Als nächstes, so unangenehm es auch sein mag, müssen Sie regelmäßig sichere Backups Ihrer Daten erstellen. Wir empfehlen, Cloud-Speicher mit hohem Verschlüsselungsstandard und Multi-Faktor-Authentifizierung zu verwenden. Eine andere Möglichkeit ist der Kauf von USBs oder einer externen Festplatte, auf denen Sie neue oder aktualisierte Dateien speichern können – trennen Sie jedoch die Geräte nach dem Sichern physisch von Ihrem Computer, sonst könnten diese ebenfalls von Ransomware infiziert werden.

Stellen Sie außerdem sicher, dass Ihre Systeme und Software regelmäßig aktualisiert werden. Der WannaCry-Ransomware-Ausbruch nutzte eine Sicherheitslücke in der Microsoft-Software aus, und obwohl das Unternehmen im März 2017 einen Patch für die Sicherheitslücke veröffentlicht hatte, hatten viele Leute das Update nicht installiert, was sie anfällig für Angriffe machte. Wir verstehen, dass es schwierig ist, mit einer ständig wachsenden Liste von Updates von einer ständig wachsenden Liste von Software und Anwendungen, die Sie in Ihrem täglichen Leben verwenden, Schritt zu halten. Deshalb empfehlen wir, Ihre Einstellungen so zu ändern, dass automatische Updates aktiviert sind.

Bleiben Sie letztendlich informiert. Eine der häufigsten Methoden, wie Computer mit Ransomware infiziert werden, ist durch Social Engineering. Bilden Sie sich (und Ihre Mitarbeiter, wenn Sie ein Geschäftsinhaber sind) darin aus, wie Sie Phishing-E-Mails, verdächtige Websites und andere Betrügereien erkennen können. Und vor allem: Setzen Sie Ihren gesunden Menschenverstand ein. Wenn etwas verdächtig wirkt, ist es das wahrscheinlich auch.

Wie kann ich Ryuk entfernen?

Sie können die Malwarebytes Anti-Malware Nebula Konsole verwenden, um Ihre Endpunkte zu scannen. Wählen Sie die Option Scan + Quarantäne. Danach können Sie die Erkennungsseite überprüfen, um zu sehen, welche Bedrohungen gefunden wurden. Auf der Quarantäneseite können Sie sehen, welche Bedrohungen unter Quarantäne gestellt wurden und sie bei Bedarf wiederherstellen. Werfen Sie einen genauen Blick auf die Erkennungsseite, um herauszufinden, wie Ryuk verbreitet wurde. Sie wollen keine Hintertüren hinterlassen, die die Angreifer erneut nutzen können!

Wenn Sie vermuten, dass die Verbreitung von Ryuk durch Emotet erfolgt ist, müssen Sie einige zusätzliche Schritte unternehmen. Wenn Ihr Computer mit einem Netzwerk verbunden ist, isolieren Sie ihn sofort. Sobald er isoliert ist, stellen Sie sicher, dass Sie das infizierte System patchen und reinigen. Aber das ist noch nicht alles. Aufgrund der Art und Weise, wie sich Emotet in Ihrem Netzwerk ausbreitet, kann ein gereinigter Computer erneut infiziert werden, wenn er wieder in ein infiziertes Netzwerk eingesteckt wird. Reinigen Sie jeden Computer in Ihrem Netzwerk nacheinander. Es ist ein mühsamer Prozess, aber Malwarebytes Geschäftslösungen können es einfacher machen, indem sie infizierte Endpunkte isolieren und beheben sowie proaktiven Schutz gegen zukünftige Emotet-Infektionen bieten.