¿Sabías que pueden crear un perfil sobre ti basándose en las extensiones del navegador que utilizas? Los anunciantes pueden detectar qué extensiones tienes instaladas y utilizar esa información para hacerse una idea del tipo de usuario que eres.

Por ejemplo, ¿te enorgulleces de ser un buen comprador online que nunca paga el precio completo? Quizá utilices una extensión de compras que rastrea la web en busca de códigos promocionales válidos. ¿Eres un desarrollador que crea herramientas online? Es posible que utilices extensiones para auditar el rendimiento de los sitios web, comprobar la accesibilidad o inspeccionar los elementos de las páginas. ¿O tal vez eres una persona productiva? Probablemente utilices extensiones para la gestión de pestañas, resúmenes de contenido o incluso para el seguimiento de tareas programadas.

A los anunciantes les interesan tus extensiones de navegador porque revelan a qué tipo de público perteneces y qué es lo que probablemente compres. Pero no se trata solo de los anunciantes. Cuantos más datos sobre ti haya circulando por ahí, más información tendrán a su disposición los estafadores, los ladrones de identidad y los acosadores para aprovecharse de ti.

Si un sitio web puede detectar lo que tienes instalado, puede averiguar más cosas sobre ti de lo que imaginas.

No se trata de un problema hipotético. Según informes recientes, se ha descubierto que LinkedIn scripts para analizar los navegadores de los visitantes en busca de más de 6.000 Chrome , vinculando esos datos a los perfiles de los usuarios.

Además, a principios de este año, unos ciberdelincuentes atacaron a Gravy Analytics, una importante empresa dedicada al comercio de datos. Se trata de una empresa poco conocida que recopila grandes cantidades de datos de localización de teléfonos inteligentes. Aunque la empresa recopila estos datos de forma legal, el ataque dejó al descubierto información muy sensible y puso en peligro a millones de personas.

¿Qué extensiones se pueden perfilar?

El año pasado, un grupo de estudiantes de doctorado investigó cómo exactamente ciertos sitios web rastrean a los usuarios a través de las extensiones de navegador que estos eligen. Uno de los estudiantes recopiló una impresionante lista de más de 10 000 extensiones. Sus conclusiones revelaron que no es del todo posible que una extensión se oculte sin introducir algunos cambios en la tecnología subyacente del navegador.

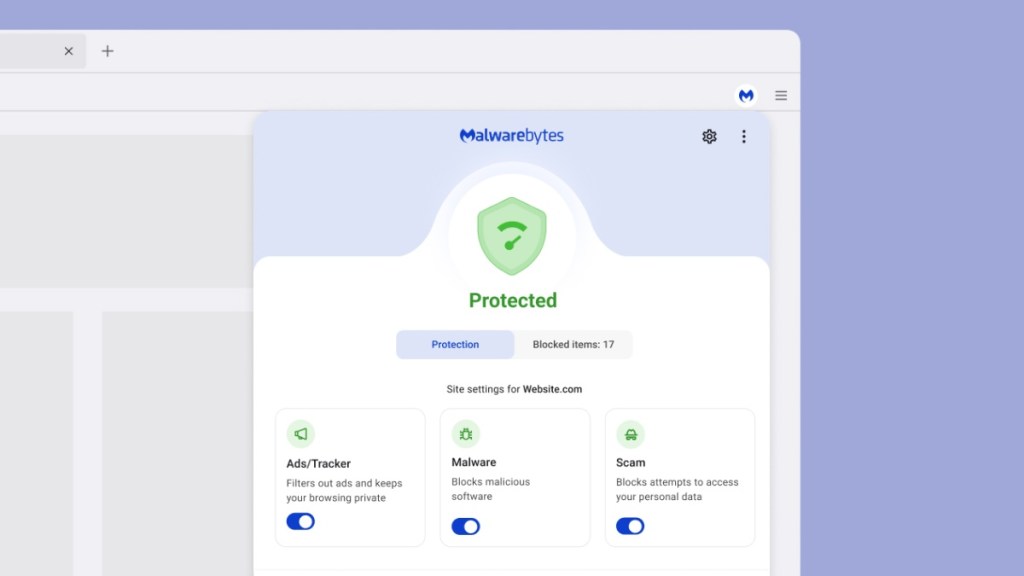

TomemosBrowser Guard ejemplo Malwarebytes Browser Guard . Necesita comunicarse internamente para comprobar aspectos como: «¿Está este sitio en la lista de sitios permitidos?» o «¿Hay algún incidente de seguridad que debamos comunicar al usuario?». Debido al funcionamiento de los navegadores, este sistema de mensajería no está totalmente aislado de la página web, lo que significa que podría ser objeto de vigilancia.

Podrías pensar que el cifrado resolvería esto, pero no es tan sencillo. Si solo una extensión cifra sus datos de una forma concreta, ese comportamiento en sí mismo se convierte en una huella digital única.

Cómo conseguimos que Browser Guard fuera Browser Guard

Dicho esto, hemos incorporado nuevas técnicas a Browser Guard a los anunciantes y a los estafadores les resulte más difícil detectar que lo tienes instalado. Al permanecer oculto, Browser Guard la información a la que otros pueden acceder y limita sus posibles reacciones.

Uso de las API de almacenamiento del navegador

Cualquier dato que quede en la página puede utilizarse para averiguar qué extensiones están instaladas.Browser Guard las herramientas de extensión disponibles que ofrecen los fabricantes de los navegadores para evitar dejar este tipo de rastros.

Uso de URL dinámicas

use_dynamic_url es una opción que puedes activar en el archivo de manifiesto de la extensión del navegador.

- Esta opción está desactivada de forma predeterminada en Chrome Edge.

- Firefox tiene esta función activada de forma predeterminada y no hay forma de desactivarla.

¿Qué significa esto para el análisis de huellas dactilares?

Antes, un sitio web solo podía comprobar si existían recursos específicos, como una imagen cargada por una extensión. Si encontraba ese recurso, sabía que la extensión estaba instalada.

Sin embargo, las URL dinámicas generan un identificador nuevo y único para cada sesión de navegación, por lo que, cuando un sitio intenta el mismo truco, parece que la extensión no existe.

De hecho, hemos descubierto que algunos programas anti-bloqueadores de anuncios también utilizan esta técnica para detectar qué bloqueador de anuncios se está ejecutando en el equipo.

Lo que otros pueden ver de tus extensiones (Chrome )

Si estás leyendo esto en Chrome, haz clic en el botón de abajo para ver qué extensiones instaladas se pueden detectar utilizando recursos de acceso público, la misma técnica que se describe en este artículo.

A continuación, instala Browser Guard Chrome y comprueba cómo protege tu privacidad.