Google ha publicado un parche para un Chrome de alta gravedad Chrome , identificado como CVE-2026-2441, un error de memoria en la forma en que el navegador gestiona ciertas características de las fuentes que los atacantes ya están explotando.

CVE-2026-2441 tiene el dudoso honor de ser el primer Chrome de 2026. Google lo consideró lo suficientemente grave como para publicar una actualización independiente del canal estable, en lugar de esperar a la próxima versión principal.

Cómo actualizar Chrome

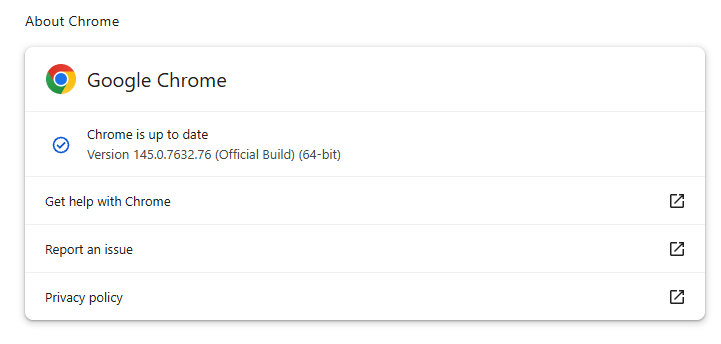

El número de la última versión es145.0.7632.75/76 para Windows macOS, y145.0.7632.75para Linux. Por lo tanto, si tu Chrome la versión 145.0.7632.75 o posterior,está protegido contra estas vulnerabilidades.

La forma más fácil de actualizar es permitir Chrome actualice automáticamente. Pero puedes quedarte atrás si nunca cierras el navegador o si algo sale mal, como que una extensión impida la actualización.

Para actualizar manualmente, haz clic en el menúMás(tres puntos) y ve aConfiguración>Acerca de Chrome. Si hay una actualización disponible, Chrome descargarla. Reinicia Chrome completar la actualización y estarás protegido contra estas vulnerabilidades.

También puedes encontrar instrucciones paso a paso en nuestra guía sobrecómo actualizar Chrome cada sistema operativo.

Ficha técnica

Google confirma que ha detectado un uso activo, pero aún no ha revelado quiénes son los objetivos, con qué frecuencia ni indicadores detallados.

Pero podemos deducir cierta información a partir de lo que sabemos.

La vulnerabilidad es un problema de uso después de la liberación en el manejo de la función de fuentes CSS Chrome(CSSFontFeatureValuesMap), que forma parte de la forma en que los sitios web muestran y dan estilo al texto. Más concretamente: la causa principal es un error de invalidación del iterador. Chrome un conjunto de valores de características de fuentes mientras también cambiaba ese conjunto, dejando el bucle apuntando a datos obsoletos hasta que un atacante lograba convertir eso en ejecución de código.

El uso después de la liberación (UAF) es un tipo de vulnerabilidad de software en la que un programa intenta acceder a una ubicación de memoria después de que haya sido liberada. Esto puede provocar fallos o, en algunos casos, permitir que un atacante ejecute su propio código.

El registro CVE dice: «El uso después de la liberación en CSS en Google Chrome a la versión 145.0.7632.75 permitió a un atacante remoto ejecutar código arbitrario dentro de un entorno aislado a través de una página HTML diseñada específicamente». (Gravedad de seguridad de Chromium: alta).

Esto significa que un atacante podría crear un sitio web especial u otro contenido HTML que ejecutaría código dentro del entorno aislado Chrome

El entorno aislado Chromees como una caja segura que rodea cada pestaña del sitio web. Incluso si algo dentro de la pestaña se vuelve malicioso, debería quedar confinado y no poder alterar el resto del sistema. Limita lo que el código del sitio web puede tocar en términos de archivos, dispositivos y otras aplicaciones, por lo que, en teoría, un error del navegador solo le da al atacante un punto de apoyo en ese entorno restringido, y no el control total de la máquina.

Ejecutar código arbitrario dentro del entorno aislado sigue siendo peligroso porque el atacante «se convierte» efectivamente en esa pestaña del navegador. Puede ver y modificar cualquier cosa a la que tenga acceso la pestaña. Incluso sin escapar al sistema operativo, esto es suficiente para robar cuentas, instalar puertas traseras en servicios en la nube o redirigir tráfico confidencial.

Si se combina con una vulnerabilidad que permite a un proceso escapar del entorno aislado, un atacante puede moverse lateralmente, instalar malware o cifrar archivos, como con cualquier otro compromiso completo del sistema.

Cómo mantenerse seguro

Para proteger su dispositivo contra ataques que aprovechen esta vulnerabilidad, se recomienda encarecidamente actualizarlo lo antes posible. A continuación, se ofrecen algunos consejos adicionales para evitar convertirse en víctima, incluso antes de que se corrija un día cero:

- No hagas clic en enlaces no solicitados en correos electrónicos, mensajes, sitios web desconocidos o redes sociales.

- Habilite las actualizaciones automáticas y reinicie con regularidad. Muchos usuarios dejan los navegadores abiertos durante días, lo que retrasa la protección incluso si la actualización se descarga en segundo plano.

- Utilice una solución antimalware actualizada y en tiempo real que incluya un componente de protección web.

Los usuarios de otros navegadores basados en Chromium pueden esperar una actualización similar.

Seamos realistas, una ventana de incógnito tiene sus limitaciones.

Filtraciones de datos, comercio en la dark web, fraude crediticio. Malwarebytes Identity Theft supervisa todo ello, te avisa rápidamente y incluye un seguro contra el robo de identidad.