Actualización del 16 de marzo de 2026

A principios de esta semana, Google informó erróneamente de que Chrome solucionado una vulnerabilidad de Chrome que estaba siendo explotada activamente, y ahora ha anunciado que lanzará una nueva actualización para proteger a los usuarios contra la vulnerabilidad identificada como CVE-2026-3909.

Contenido original:

Google ha publicado una actualización de seguridad fuera de ciclo para Chrome que corrige dos vulnerabilidades de día cero de gravedad alta.

Ambos fallos de seguridad pueden explotarse de forma remota y solo requieren que el usuario visite un sitio web malicioso. Dado que la complejidad del ataque es baja, estas vulnerabilidades suponen un mayor riesgo en la vida real.

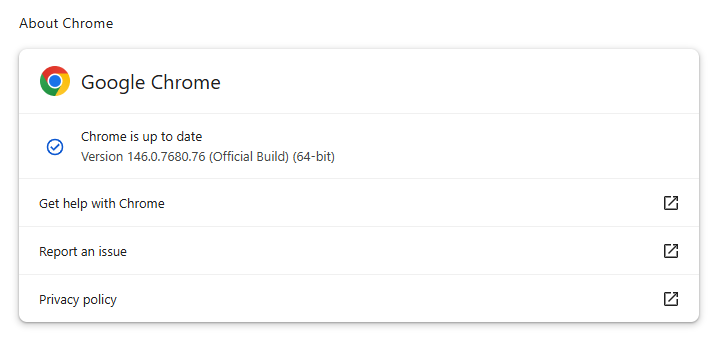

Cómo actualizar Chrome

Los números de versión más recientes son146.0.7680.75/76 para Windows macOS, y146.0.7680.75 para Linux. Si tu Chrome tiene la versión146.0.7680.75 o posterior,estás protegido contra estas vulnerabilidades.

La forma más fácil de mantenerte al día es permitir Chrome actualice automáticamente. Sin embargo, las actualizaciones pueden retrasarse si rara vez cierras el navegador o si algo interfiere en el proceso de actualización.

Para actualizar manualmente:

- Haz clic en el menú«Más»(los tres puntos)

- Ve aConfiguración>Acerca de Chrome.

- Si hay una actualización disponible, Chrome descargarla.

- Reinicia Chrome completar la actualización y quedarás protegido contra estas vulnerabilidades.

También puedes encontrar instrucciones detalladas en nuestra guía sobrecómo actualizar Chrome todos los sistemas operativos, que incluye instrucciones para comprobar el número de versión.

Ficha técnica

Google informa de que detectó y corrigió ambos errores internamente, y que los parches se implementaron aproximadamente dos días después de que se notificaran.

CVE-2026-3909 es una vulnerabilidad de escritura fuera de límites en Skia, la biblioteca de gráficos 2D Chromeque se utiliza para renderizar contenido web y elementos de la interfaz de usuario. Un atacante remoto puede atraer a un usuario a una página web maliciosa que active el fallo, corrompa la memoria y, potencialmente, consiga ejecutar código en el contexto del navegador. Skia es una biblioteca de gráficos 2D de código abierto que se utiliza no solo en Google Chrome también en muchos otros productos.

CVE-2026-3910 es un fallo de implementación incorrecta en el motor V8 de JavaScript y WebAssembly. Una página HTML especialmente diseñada podría permitir a un atacante remoto ejecutar código arbitrario dentro del entorno aislado de V8. V8 es el motor desarrollado por Google para procesar JavaScript, y ha tenido más que su cuota de errores.

Los componentes Skia y V8 Chromeson objetivos prioritarios, ya que se encuentran directamente en la ruta entre el contenido web no fiable y el sistema subyacente.

En Skia es posible encadenar una escritura fuera de límites con otros errores para escapar del entorno aislado del renderizador, mientras que los fallos de implementación de V8 aparecen con frecuencia en las cadenas de exploits utilizadas por los autores de amenazas dirigidas y los proveedores de software espía.

Cómo mantenerse seguro

Para proteger tu dispositivo, actualiza Chrome antes posible. A continuación te ofrecemos algunos consejos más para evitar convertirte en víctima, incluso antes de que se corrija una vulnerabilidad de día cero:

- No hagas clic en enlaces no solicitados en correos electrónicos, mensajes, sitios web desconocidos o redes sociales.

- Habilite las actualizaciones automáticas y reinicie con regularidad. Muchos usuarios dejan los navegadores abiertos durante días, lo que retrasa la protección incluso si la actualización se descarga en segundo plano.

- Utiliza unasolución antimalwareactualizada y en tiempo real que incluya un componente de protección web.

Los usuarios de otros navegadores basados en Chromium podrán disfrutar pronto de una actualización similar.

No nos limitamos a informar de las amenazas: las eliminamos

Los riesgos de ciberseguridad nunca deben propagarse más allá de un titular. Mantenga las amenazas alejadas de sus dispositivos descargando Malwarebytes hoy mismo.