Microsoft publica importantes actualizaciones de seguridad el segundo martes de cada mes, conocido como Patch Tuesday. La actualización de este mes corrige 79 CVE de Microsoft, incluidas dos vulnerabilidades de día cero.

Microsoft define un «zero-day» como «una vulnerabilidad en el software para la que aún no hay disponible ningún parche oficial ni actualización de seguridad». Por lo tanto, dado que ahora el parche ya está disponible, esos dos ya no son «zero-days». Tampoco hay motivos para creer que se hayan explotado activamente en algún momento.

Pero veamos las posibles consecuencias si no instala la actualización.

La vulnerabilidad identificada como CVE-2026-21262 (puntuación CVSS de 8,8 sobre 10) es un error en Microsoft SQL Server que permite a un usuario conectado ascender silenciosamente en la escala de privilegios y convertirse potencialmente en un administrador completo de la base de datos (sysadmin). Con ese nivel de control, puede leer, modificar o eliminar datos, crear nuevas cuentas y manipular las configuraciones o los trabajos de la base de datos. Aunque SQL Server debería comprobar lo que cada usuario está autorizado a hacer, en este caso se le puede engañar para que conceda más poder del previsto.

Una vez que el atacante ha conseguido ese punto de apoyo, no se requiere ninguna interacción por parte del usuario: la explotación puede producirse a través de la red utilizando solicitudes SQL diseñadas específicamente para abusar de los controles de permisos defectuosos. En un escenario típico del mundo real, este error sería el segundo acto de una cadena de ataques: primero se entra con privilegios bajos, luego se utiliza CVE-2026-21262 para ascender silenciosamente a rey de la base de datos y empezar a reescribir el script.

CVE-2026-26127 (puntuación CVSS de 7,5 sobre 10) es un error en la plataforma .NET de Microsoft que permite a un atacante bloquear de forma remota las aplicaciones .NET, dejándolas fuera de servicio durante un tiempo. El fallo se encuentra en Microsoft .NET 9.0 y 10.0, en Windows, macOS y Linux, en el tiempo de ejecución o las bibliotecas de .NET, no en una aplicación específica. En otras palabras, se trata de un error en el motor que ejecuta el código .NET, por lo que cualquier aplicación creada con las versiones afectadas de .NET podría estar en riesgo hasta que se aplique el parche.

El resultado principal es la denegación de servicio: un atacante puede provocar que los procesos .NET específicos se bloqueen o se vuelvan inestables, lo que provoca tiempo de inactividad o un rendimiento degradado. Para una API web de cara al público, un servicio de pago o cualquier aplicación de línea de negocio creada en .NET, esto puede significar interrupciones reales y usuarios enfadados mientras los servicios se ven repetidamente afectados.

Las vulnerabilidades que afectan a los usuarios de Microsoft Office son dos fallos de ejecución remota de código en Microsoft Office (CVE-2026-26110 y CVE-2026-26113), que pueden explotarse a través del panel de vista previa, y un fallo de divulgación de información de Microsoft Excel (CVE-2026-26144), que podría utilizarse para extraer datos a través de Microsoft Copilot. Las vulnerabilidades de Office aparecen regularmente en las versiones de Patch Tuesday y, en este caso, no se ha informado de ninguna que se haya explotado activamente.

Cómo aplicar correcciones y comprobar si estás protegido

Estas actualizaciones corrigen problemas de seguridad y mantienen protegido su PC Windows . A continuación te explicamos cómo asegurarte de que estás al día:

1. Abrir Ajustes

- Haga clic en el botónInicio(el Windows situado en la parte inferior izquierda de la pantalla).

- Haz clic en Configuración (parece un pequeño engranaje).

2. Ir a Windows Update

- En la ventana de Configuración, seleccione Windows Update (normalmente en la parte inferior del menú de la izquierda).

3.Comprueba si hay actualizaciones.

- Haga clic en el botón que dice Buscar actualizaciones.

- Windows las últimas actualizaciones del Patch Tuesday.

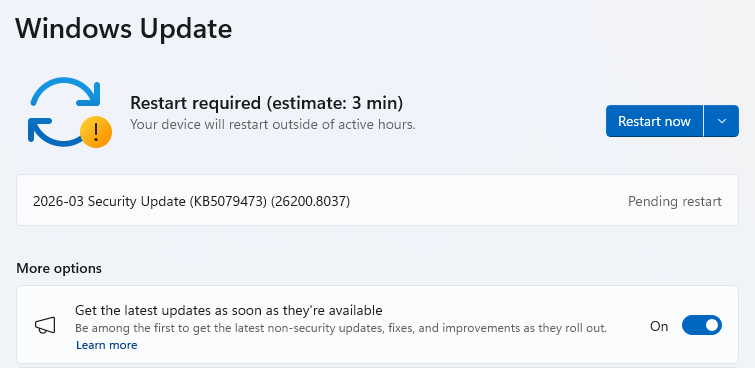

- Si ha seleccionado recibir las últimas actualizaciones tan pronto como estén disponibles, podrá verlo enMás opciones.

- En cuyo caso, es posible que vea un Es necesario reiniciar mensaje. Reinicie el sistema y la actualización se completará.

- Si no es así, continúe con los pasos que se indican a continuación.

4. Descargar e instalar

- Si se encuentran actualizaciones, empezarán a descargarse inmediatamente. Una vez completada, verás un botón que dice Instalar o reiniciar ahora.

- Haga clic Instalar si es necesario y siga las instrucciones. Por lo general, será necesario reiniciar el equipo para completar la actualización. Si es así, haga clic en Reiniciar ahora.

5. Comprueba que estás al día

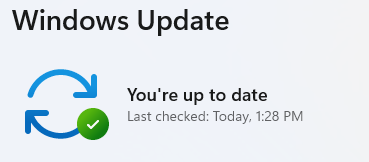

- Después de reiniciar, vuelve a Windows Update y compruébalo de nuevo. Si dice You're up to date, ¡ya está todo listo!

No nos limitamos a informar de las amenazas: las eliminamos

Los riesgos de ciberseguridad nunca deben propagarse más allá de un titular. Mantenga las amenazas alejadas de sus dispositivos descargando Malwarebytes hoy mismo.