Si hay algo que me molesta más que un estafador, son las empresas que se comportan como tales, sin llegar a infringir la ley. Se las arreglan para mantenerse a flote y decepcionar a los clientes durante años.

Por eso también a veces la gente piensa que Malwarebytes Scam Guard puede ser demasiado cauteloso a la hora de marcar sitios web. Algunos sitios se encuentran en una zona gris en la que incluso los investigadores más experimentados tienen que mirar dos veces para averiguar si se trata de una estafa en toda regla.

Eso es exactamente lo que pasó aquí.

Tras recibir una denuncia anónima de un cliente, inicié una investigación sobre un correo electrónico que Scam Guard había marcado como altamente sospechoso.

El correo electrónico

El correo electrónico procedía de la dirección anna@cosmosshift[.]org y promocionó un servicio llamado Banco de recursos crediticios, instando a los destinatarios a hacer clic en un botón con la etiqueta Comprueba ahora si cumples los requisitos..

Hay señales de alerta inmediatas:

- El dominio del remitente (

cosmosshift.org) no tiene ninguna relación clara con servicios de crédito ni con productos financieros. No existe ninguna entidad financiera llamada «Cosmos Shift». - El mensaje crea una sensación de urgencia en torno a la aprobación del crédito, una táctica clásica de presión basada en la ingeniería social.

- Incluye una dirección física y un enlace para darse de baja que parecen legítimos, pero que, en realidad, constituyen una técnica habitual en el phishing conocida como «blanqueo de legitimidad».

A diferencia de la mayoría de los correos electrónicos de phishing, este incluye un saludo personalizado en el que se utiliza la dirección de correo electrónico del destinatario. Dado que el destinatario afirma que nunca ha tenido contacto con el remitente, esto sugiere que sus datos podrían proceder de un intermediario de datos o de una filtración de datos anterior.

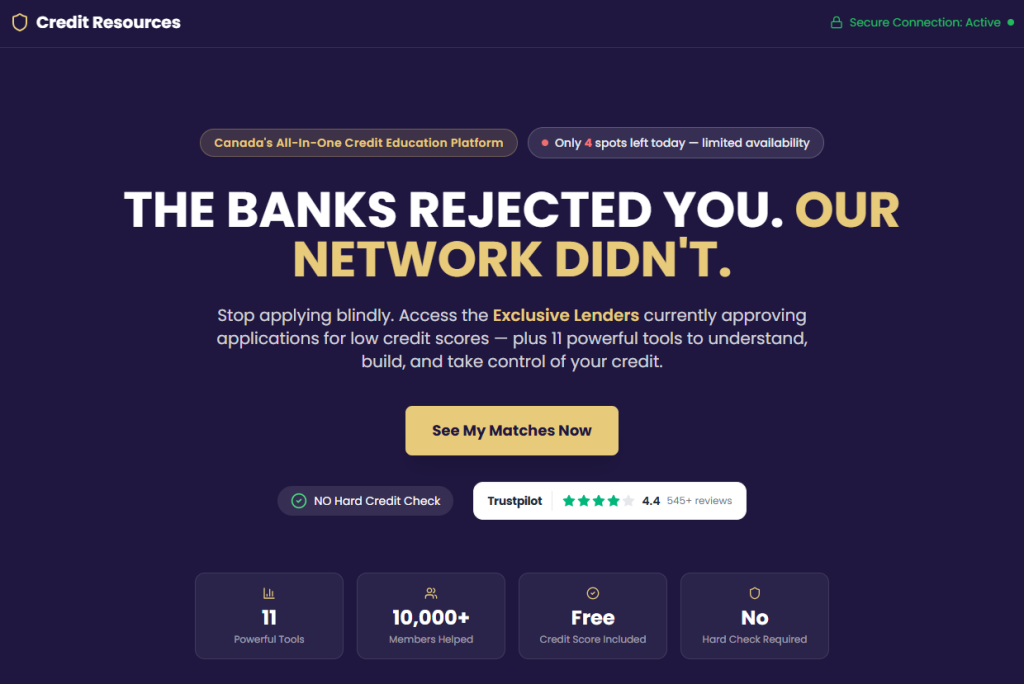

La página web da una impresión sospechosa

Al hacer clic en el enlace se accede a (yourcreditvault.com), una página web de aspecto impecable que parece ofrecer servicios de crédito.

Pero al analizarlo más a fondo, encontramos más señales de alarma:

- El sitio web se creó con Vite/React, un moderno marco de trabajo de JavaScript más habitual en proyectos paralelos de startups que en los servicios financieros regulados.

- Las referencias a bolt.new indican que el sitio web podría haberse creado con herramientas de inteligencia artificial

- No hay indicios visibles de que se trate de una seguridad de nivel bancario. El código fuente HTML muestra únicamente una estructura básica de la aplicación, sin indicios de una infraestructura de cifrado propia del sector financiero.

- La imagen de marca (incluido el logotipo) parece haber sido elaborada a toda prisa

- El paquete de JavaScript (

index-B54Ghi53.js) detrás del formulario de envío está muy enmascarada: una técnica que utilizan los ciberdelincuentes para ocultar el destino de los datos enviados.

Por sí solo, nada de esto demuestra una intención maliciosa. Pero, en conjunto, da la impresión de que se trata de algo creado a toda prisa y diseñado para recopilar datos, más que para ofrecer un servicio financiero sólido.

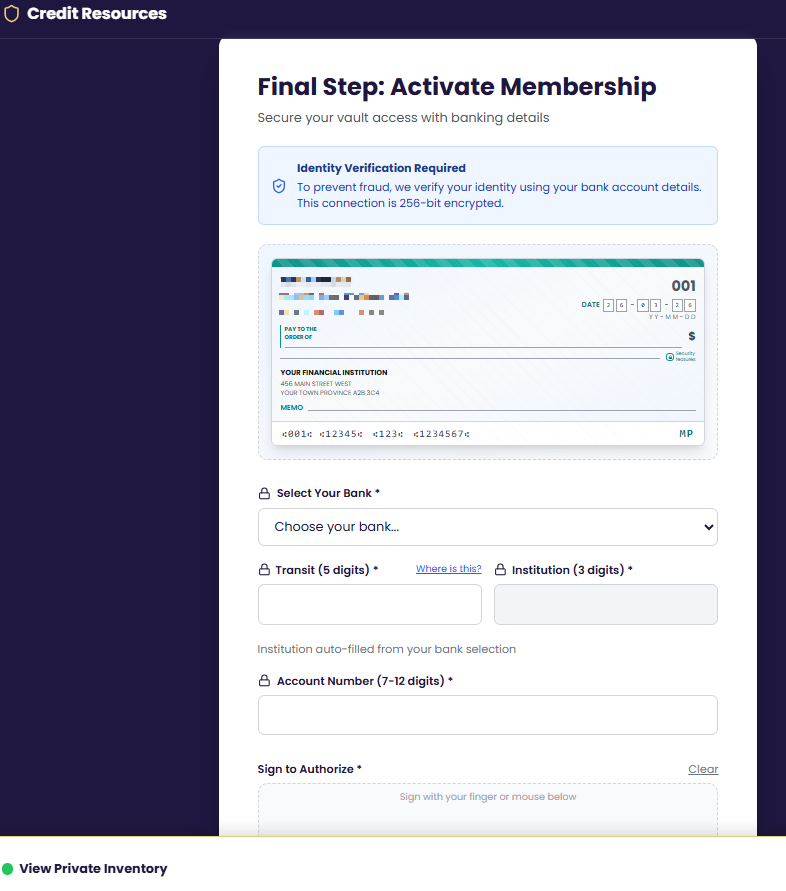

El formulario recopila datos y cuesta 20 dólares a la semana

Lo que más preocupa es el formulario, que recopila una cantidad extraordinaria de datos para lo que se presenta como una simple comprobación de la solvencia crediticia.

Al supervisar el tráfico de red durante el envío del formulario, pudimos determinar exactamente qué campos se transmiten:

- Datos personales: nombre, apellidos, correo electrónico, teléfono

- Dirección: calle, ciudad, provincia, código postal

- Datos bancarios completos: nombre del banco, código de la entidad, código de tránsito y número de cuenta

- Datos de seguimiento relacionados con campañas publicitarias

- Una firma dibujada en pantalla, que se sube al Google Drive del propietario.

Eso es mucho más de lo que se necesita para una verificación de solvencia crediticia.

Con solo esos datos bancarios, alguien puede configurar débitos preautorizados (PAD) fraudulentos. Un PAD es una forma de domiciliación bancaria que utilizan legítimamente las entidades emisoras de facturas, pero que también puede ser objeto de abuso.

Y eso es exactamente lo que parece estar pasando.

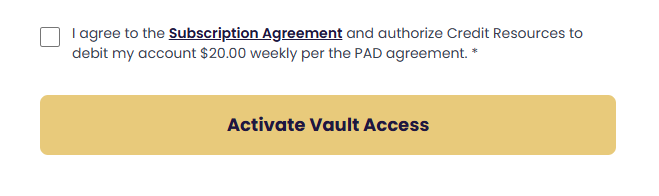

Una pequeña casilla de verificación, acompañada de letra pequeña, autoriza a la empresa a retirar 20 dólares semanales según el acuerdo de domiciliación bancaria que el destinatario acaba de firmar. Esta casilla cumple dos funciones: proporciona a los operadores una cobertura legal («¡tú lo aceptaste!») y convierte en un arma los datos bancarios que el formulario acaba de recopilar.

Dirigido a las personas en situación de vulnerabilidad económica

Esta campaña parece dirigirse deliberadamente a personas con un historial crediticio deficiente o limitado. La promesa de «aprobación cuando otros dicen que no» resulta muy convincente, sobre todo para quienes se encuentran en una situación de presión económica.

No se trata de víctimas elegidas al azar, sino de personas a las que se dirige el ataque porque su situación de necesidad las hace más propensas a facilitar información confidencial sin examinar detenidamente la fuente.

El cargo por PAD de 20 dólares a la semana (más de 1000 dólares al año) puede provocar descubiertos, comisiones y más problemas económicos.

A dónde van tus datos

Nuestro análisis del tráfico de red reveló una infraestructura de fondo sofisticada y multiservicio que utiliza componentes individuales, todos los cuales podrían ser legítimos.

Supabase: Los datos de las víctimas se envían mediante una solicitud POST a un proyecto de Supabase:

POST https://bstvkdzfgpktokbiagsc.supabase.co/rest/v1/vault_memberships

Supabase es una plataforma de bases de datos en la nube fiable y bien valorada que ofrece planes gratuitos.

Brevo (antes Sendinblue): Se trata de una plataforma legítima de envío masivo de correos electrónicos. Al registrar a las víctimas en esta plataforma, estas pueden ser objeto de campañas de seguimiento de forma indefinida.

POST https://bstvkdzfgpktokbiagsc.supabase.co/functions/v1/add-to-brevo

Google Drive y Hojas de cálculo: El campo de datos de la firma incluye un signature_drive_url, lo que indica que las firmas manuscritas de las víctimas podrían almacenarse en la infraestructura de Google Drive. A google_sheets_synced El campo confirma que los registros de las víctimas que se reciben se replican en una hoja de cálculo de Google en tiempo real, lo que proporciona a los operadores un panel de control en tiempo real con todos los que han enviado un formulario.

Por separado, se trata de plataformas de confianza. En conjunto, forman un sistema diseñado para:

- Recopilar datos personales y bancarios confidenciales

- Guárdalo en formatos accesibles

- Añadir usuarios a campañas de marketing en curso o incluso a campañas de phishing

En otras palabras, enviar el formulario no solo pone en peligro tu cuenta bancaria, sino que también puede hacer que te incluyan en una lista de personas que podrían volver a ser objeto de ataques.

Infraestructura

La infraestructura que sustenta esta campaña abarca varios ámbitos:

cosmosshift[.]org(remitente del correo electrónico)yourcreditvault[.]com(página de destino).-

yourscore[.]ca(redirección tras enviar el formulario) creditresources[.]ca(correo electrónico de seguimiento que incluía el número de teléfono 1-833-427-1562)debtlesscredit[.]com(otra página web que utiliza ese mismo número de teléfono)

El uso de varios dominios y el hecho de que un mismo número de teléfono esté asociado a más de un dominio suscitan dudas sobre la legitimidad de la empresa.

¿Entonces es una estafa?

Eso depende de cómo lo definas.

Aunque puede que esto no se ajuste a la definición jurídica estricta de estafa, entendemos por qué Scam Guard lo ha señalado, ya que muchas de las tácticas utilizadas aquí también se observan en correos electrónicos de phishing y en sitios web fraudulentos.

Todo apunta a que estos sitios web están gestionados por empresas reales, pero se encuentran claramente en una zona gris. Por un lado, cuentan con registros mercantiles, sitios web públicos y, al parecer, incluso algunos clientes satisfechos. Por otro lado, el modelo de negocio —cobrar cuotas periódicas por «programas» de crédito o de deuda— ha generado un flujo constante de quejas de los consumidores y acusaciones de estafa. El uso de múltiples dominios (Credit Resources, Debtless Credit, Your Credit Vault) también apunta a una estrategia de captación de clientes potenciales que es habitual en el sector del alivio de la deuda.

También es probable que estas empresas utilicen listas de correo compradas y que hayan encontrado la dirección de correo electrónico de nuestro cliente en una lista de posibles destinatarios. Por desgracia, este tipo de listas son compradas y vendidas tanto por profesionales del marketing legítimos como por ciberdelincuentes.

Nos hemos puesto en contacto con el remitente del correo electrónico y con Credit Resources para recabar sus comentarios, pero no habíamos recibido respuesta en el momento de la publicación.

¿Qué saben los ciberdelincuentes sobre ti?

Utiliza el análisis gratuito de huellas digitales Malwarebytes para comprobar si tu información personal ha sido expuesta en Internet.