Una página web de phishing que se hace pasar por el juego para navegador «Pudgy World», recientemente lanzado, tiene como objetivo a los usuarios de criptomonedas mediante una técnica que va mucho más allá de un logotipo convincente y una combinación de colores similar.

Pudgy World es un juego gratuito para navegador basado en la marca de NFT Pudgy Penguins. Los jugadores exploran un mundo virtual, personalizan sus avatares de pingüinos y completan misiones. Sin embargo, algunas funciones están vinculadas a objetos coleccionables digitales y artículos del juego almacenados en carteras de criptomonedas.

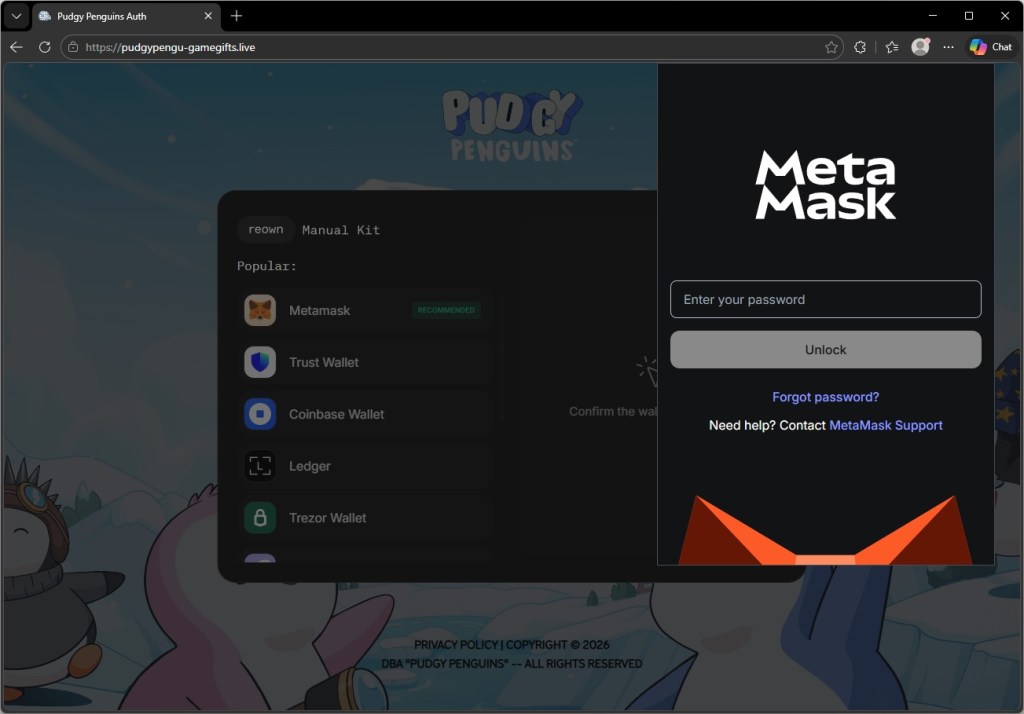

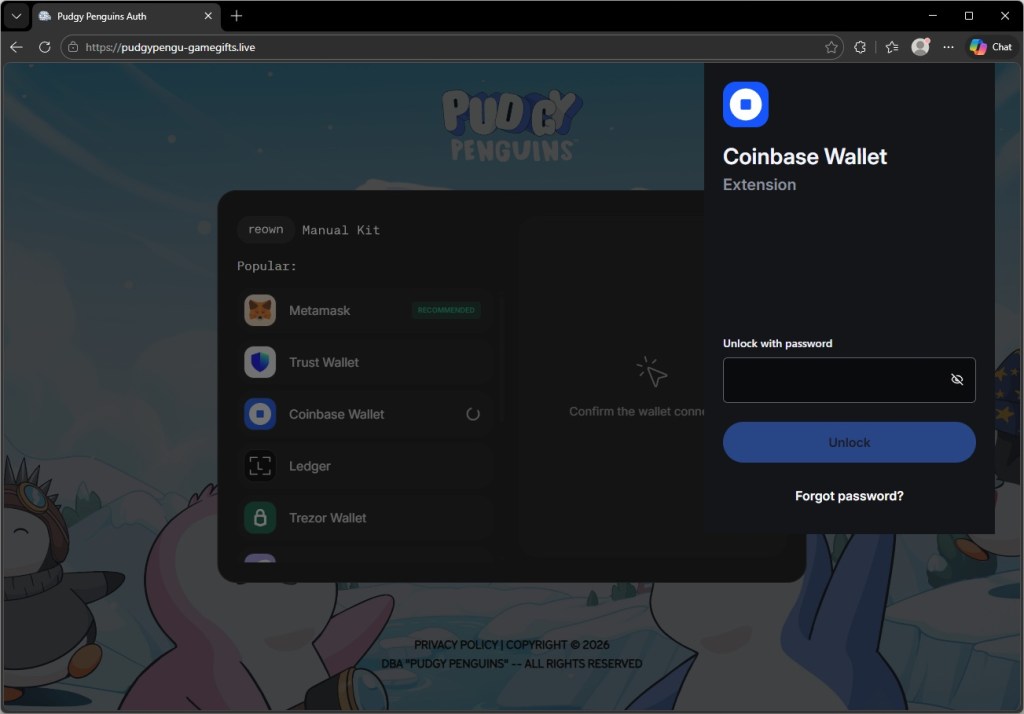

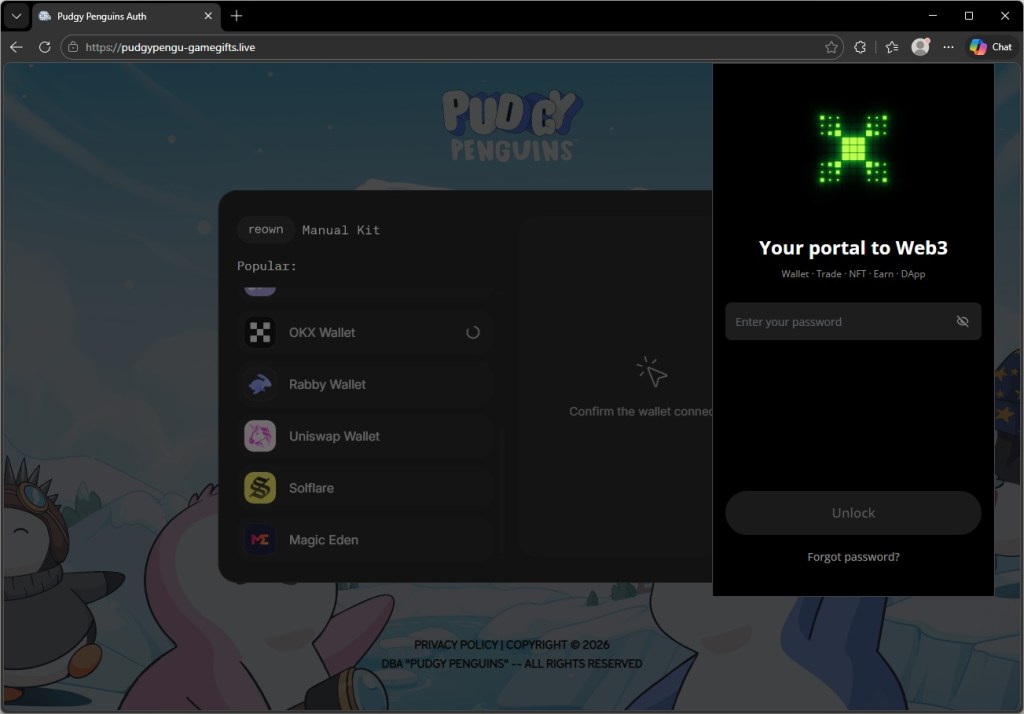

Esto significa que el juego oficial a veces pide a los jugadores que conecten un monedero criptográfico para verificar la propiedad de los objetos o desbloquear funciones adicionales. El sitio de phishing se aprovecha de ese paso: cuando un visitante selecciona su monedero en este sitio falso, se muestra lo que parece ser la pantalla de desbloqueo de ese mismo monedero. Para el usuario, parece en todo momento el software del monedero criptográfico real en el que ya confía.

«Conecta tu monedero para empezar»

La marca Pudgy Penguins ha vivido unos meses extraordinarios. El proyecto de NFT de pingüinos, relanzado por el director ejecutivo Luca Netz tras adquirirlo en 2022, ha ido construyendo de forma constante una de las historias de crossover más convincentes de Web3: peluches físicos en las estanterías de Walmart y Target, un juego para móviles llamado Pudgy Party que superó el millón de descargas, y un juego para navegador llamado Pudgy World que se lanzó el 10 de marzo de 2026 y se convirtió inmediatamente en un fenómeno viral.

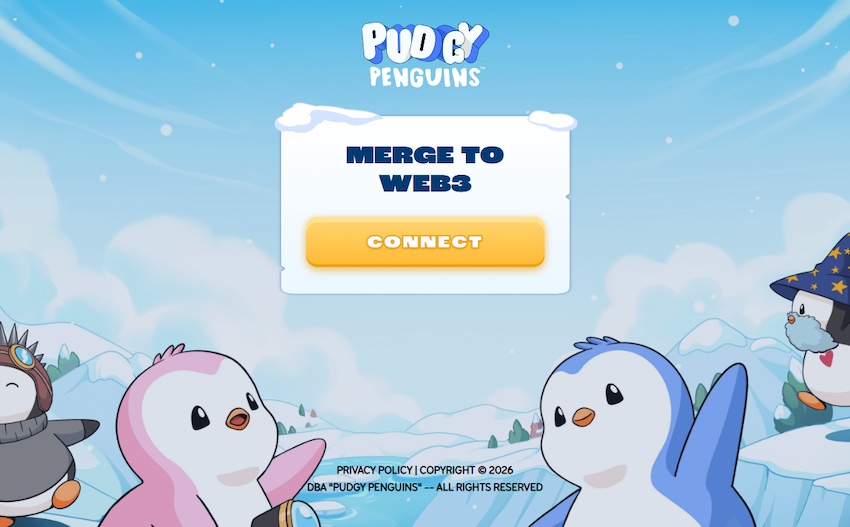

El juego oficial pide a los jugadores que conecten un monedero de criptomonedas para empezar. Ese texto: «Conecta tu monedero para empezar» aparece ahora, palabra por palabra, en una página web que no tiene nada que ver con Pudgy Penguins.

El dominio en cuestión es pudgypengu-gamegifts[.]live. No tiene ninguna relación con Igloo Inc., la empresa creadora de Pudgy Penguins. La página web reproduce el diseño oficial del fondo helado del juego, el logotipo de Pudgy Penguins y la característica paleta de colores azul y blanco de la marca con tal fidelidad que un usuario que llegara en medio del entusiasmo por el lanzamiento de un nuevo juego no tendría ningún motivo evidente para sospechar.

Once carteras, once falsificaciones convincentes

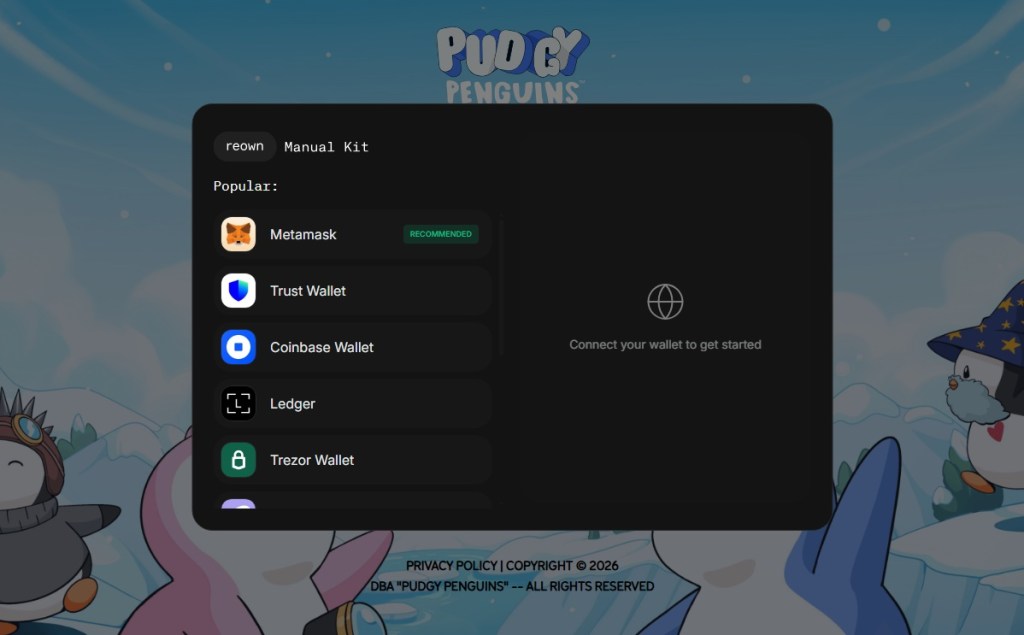

Al hacer clic en el botón CONECTAR, se abre una ventana emergente con un tema oscuro diseñada para parecerse al kit de conexión Reown WalletConnect, la biblioteca de código abierto que utiliza el sitio web oficial de Pudgy World para gestionar las conexiones con los monederos. La ventana modal muestra incluso las etiquetas de las pestañas «reown» y «Manual Kit» en la parte superior, igual que el componente original.

A continuación se incluye una lista de los monederos compatibles:

MetaMask (marcada como «RECOMENDADA»), Trust Wallet, Coinbase Wallet, Ledger, Trezor Wallet, Phantom Wallet, Rabby Wallet, OKX Wallet, Magic Eden, Solflare y Uniswap Wallet.

El ataque cobra interés desde el punto de vista técnico en el siguiente paso.

Al seleccionar un monedero digital, el usuario no es redirigido a otra página ni se abre un sitio externo. En su lugar, la página muestra una ventana superpuesta diseñada para parecerse a la pantalla de desbloqueo real de la extensión del navegador del monedero. La ventana superpuesta aparece en el borde de la ventana del navegador, justo donde aparecería una ventana emergente real de la extensión.

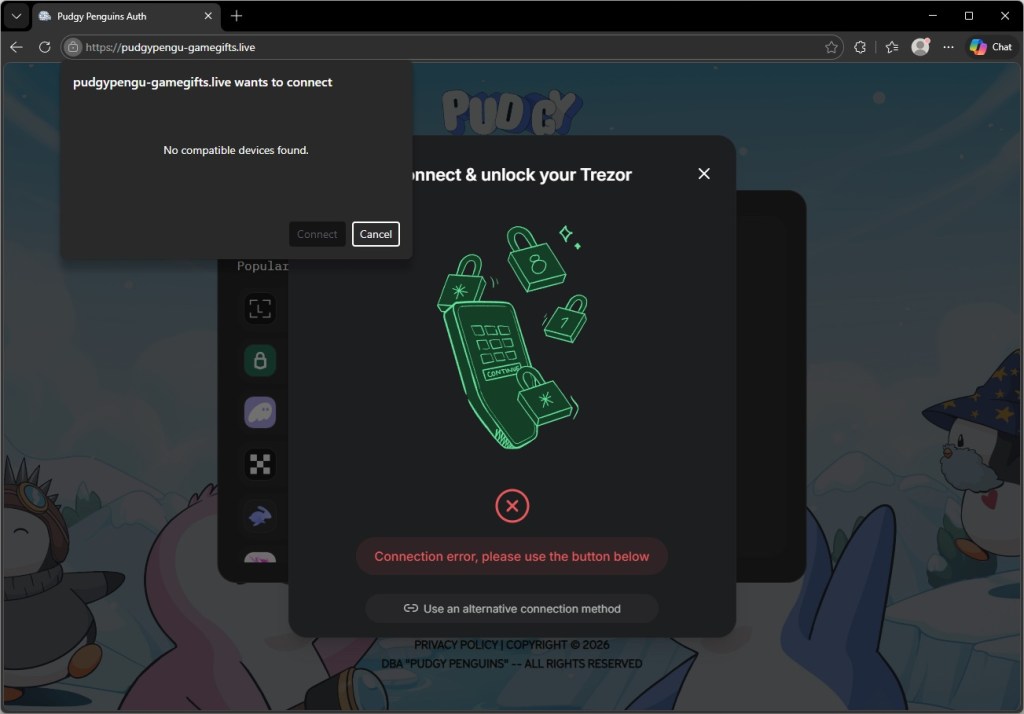

El funcionamiento de los monederos físicos es diferente. Al seleccionar «Trezor Wallet», se abre un cuadro de diálogo en el centro de la pantalla que imita la interfaz de Trezor Connect, en lugar de una ventana superpuesta en una esquina. En ambos casos, el resultado es que el usuario cree que está viendo su propio software instalado, cuando en realidad está viendo un elemento de una página web controlado por el atacante.

La falsificación ocupa exactamente el mismo lugar que ocuparía tu extensión real

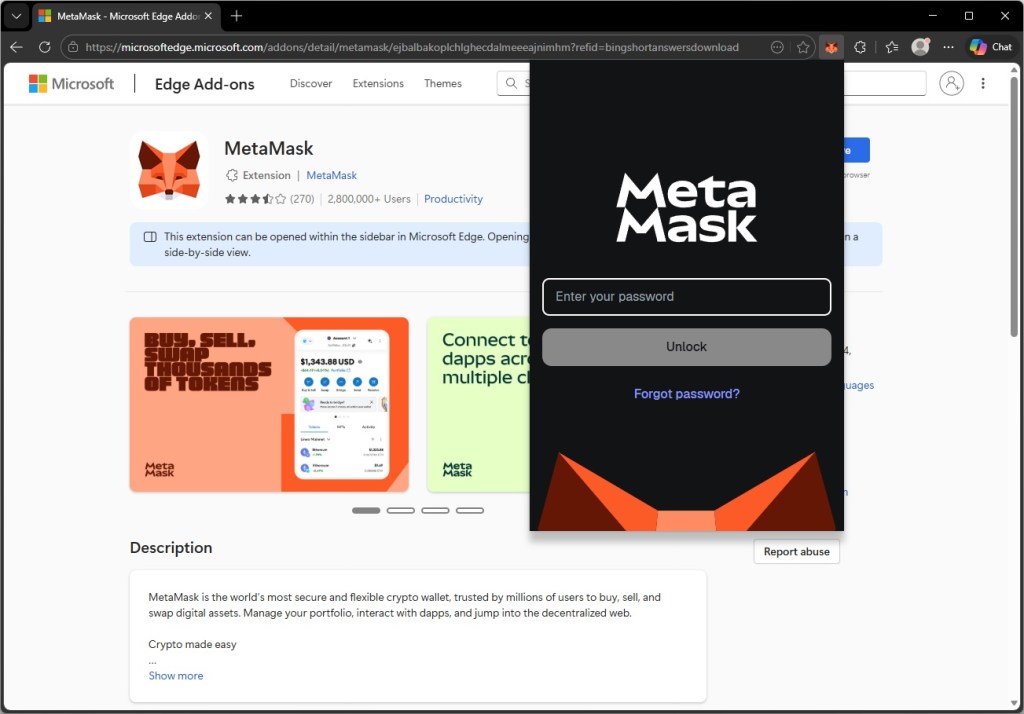

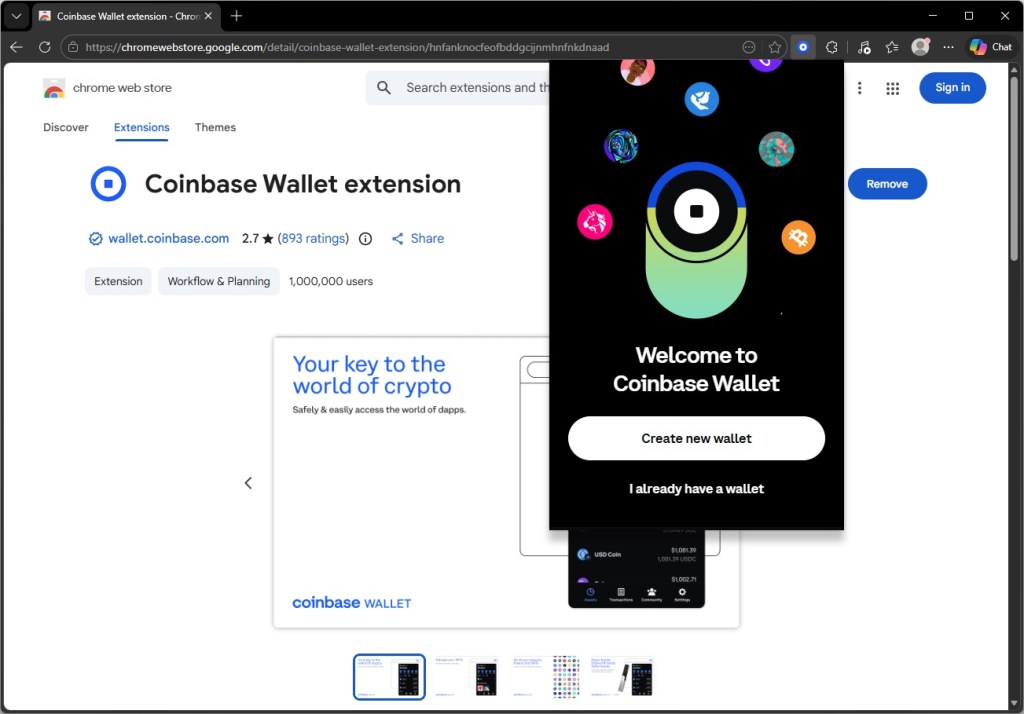

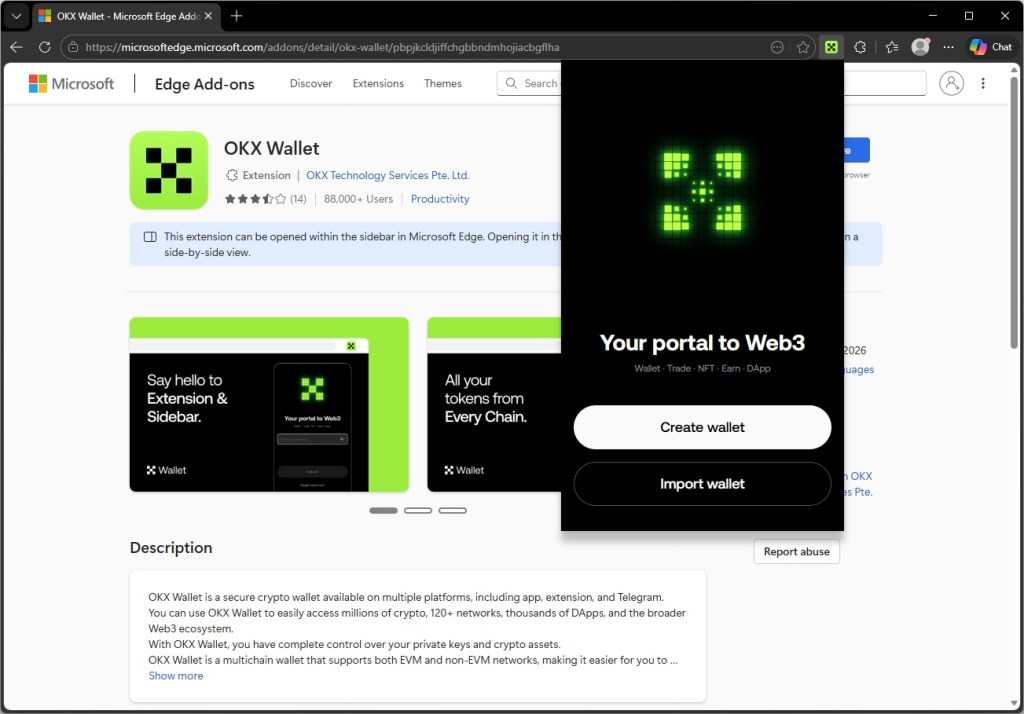

Para cada monedero de extensión de navegador de la lista, el sitio de phishing muestra una pantalla de desbloqueo diseñada para imitar la identidad visual de la extensión real, con el logotipo, la combinación de colores, la disposición de los botones y el texto correctos.

Las siguientes capturas de pantalla muestran las falsificaciones junto a las extensiones auténticas. Las diferencias no son perceptibles para alguien que no las busque.

Los usuarios de monederos físicos tampoco se libran, y el hecho de que Trezor haya sido objeto de estos ataques es especialmente revelador.

Los dispositivos Trezor suelen pertenecer a personas que llevan suficiente tiempo en el mundo de las criptomonedas como para invertir en hardware de seguridad específico. En otras palabras, probablemente se trate de usuarios con cuentas de mayor valor.

Al seleccionar «Trezor Wallet» en el sitio web de phishing, aparece un cuadro de diálogo que imita fielmente la interfaz del puente Trezor Connect. Al mismo tiempo, el navegador muestra un mensaje de permiso de dispositivo USB nativo —el cuadro de diálogo propio del sistema operativo, activado por una llamada a la API WebUSB— que dice: «pudgypengu-gamegifts.live quiere conectarse».

El mensaje indica «No se han encontrado dispositivos compatibles» si no hay ningún Trezor conectado, pero la secuencia está diseñada para parecer un auténtico protocolo de reconocimiento de hardware.

Un usuario que conecte su Trezor en este momento y apruebe el permiso USB habrá concedido al sitio de phishing acceso al puente del dispositivo.

Para quienes no tengan un dispositivo a mano, el cuadro de diálogo ofrece otra opción: «Utilizar un método de conexión alternativo». Es probable que sea ahí donde se produzca el mayor daño. Un usuario que no consiga que el proceso de hardware funcione y recurra a una opción manual está a un paso de que se le pida que introduzca su frase de semillas —la clave maestra que da acceso a todo el contenido de su monedero— directamente en un campo controlado por el atacante.

La página que se hace la muerta ante los investigadores

La página de phishing es más engañosa de lo que parece a primera vista.

En el sitio web se ha incrustado un cargador de JavaScript ofuscado, cuyo contenido real está comprimido y oculto tras múltiples capas de codificación, y que realiza una serie de comprobaciones antes de llevar a cabo cualquier acción visible.

En primer lugar, comprueba si el navegador está siendo controlado por una herramienta automatizada del tipo que utilizan los investigadores de seguridad y los entornos de pruebas para analizar páginas sospechosas de forma masiva. Si detecta una, se detiene discretamente y la página parece limpia.

A continuación, lee el identificador del hardware gráfico para determinar si se está ejecutando dentro de una máquina virtual, que es otro entorno de análisis habitual.

Solo una vez que se ha comprobado que se trata de un usuario real, solicita una segunda carga útil, de mayor tamaño, al servidor del atacante. Esa carga útil contiene el código responsable del robo de credenciales.

Incluso esa solicitud incluye una medida de seguridad. Si la respuesta del servidor es inferior a 500 KB (el tipo de respuesta ficticia que un proveedor de seguridad podría enviar a un dominio malicioso conocido), el cargador la descarta y no realiza ninguna acción.

La consecuencia práctica de todo esto es que es probable que las herramientas de análisis automatizadas clasifiquen la página inicial como inofensiva, ya que, en su infraestructura, se comporta como tal. La funcionalidad maliciosa nunca se carga a menos que el servidor del atacante decida que vale la pena atacar al visitante.

¿Por qué esta campaña se dirige a los jugadores con sobrepeso?

El momento parece haber sido elegido a propósito. Pudgy World se lanzó el 10 de marzo de 2026, y la campaña de phishing parece haber estado activa aproximadamente en ese mismo periodo. Los nuevos jugadores que acceden al juego por primera vez están pasando por un proceso de incorporación a la Web3 que nunca antes habían experimentado.

El paso legítimo de «conectar tu monedero» que aparece en la página web oficial hace creer a los usuarios que este comportamiento es normal. A continuación, la página de phishing se aprovecha de esa expectativa antes de que la experiencia pueda desmentirla.

La variedad de carteras a las que se dirige también es considerable. La campaña no deja prácticamente ningún punto ciego en cuanto a carteras. Tanto si la víctima posee Ethereum, Solana o activos multicadena, le espera una falsificación convincente. Crear 11 falsificaciones de la interfaz de usuario específicas para cada cartera no es una tarea trivial. Esto apunta bien a un actor malicioso con amplios recursos o, lo que es más probable, a la reutilización de un kit de phishing comercial diseñado precisamente para este tipo de ataques.

Qué hacer si usted puede haber sido afectado

Las campañas de phishing relacionadas con las criptomonedas llevan mucho tiempo recurriendo a airdrops falsos y páginas falsas de MetaMask. Esta campaña destaca por la precisión con la que imita la pantalla de desbloqueo de un monedero, colocando el mensaje exactamente donde aparecería una ventana emergente real de la extensión y aprovechando la memoria motora de los usuarios.

El ataque también se aprovecha del lanzamiento de Pudgy World. A medida que los productos Web3 llegan a un público más amplio, atraen a atacantes que se centran en usuarios que no están familiarizados con la seguridad de los monederos.

Hay una regla que sigue vigente: una página web nunca puede mostrar la pantalla de desbloqueo real de tu navegador.

- Si has introducido la contraseña de tu MetaMask, Coinbase Wallet o cualquier otro monedero digital en este sitio web, cambia tu contraseña inmediatamente: para ello, desbloquea la extensión como de costumbre y ve a «Configuración». Considera la posibilidad de transferir tus activos a una nueva dirección de monedero cuya frase de recuperación nunca se haya utilizado en ningún sitio web.

- Si has aceptado la solicitud de permiso para el dispositivo USB de Trezor, desconecta el dispositivo y revisa el historial de conexiones de Trezor Suite. Una conexión WebUSB por sí sola no expone tu frase de semillas, pero puede permitir que una página maliciosa se comunique con el puente. Revoca el permiso inmediatamente en la configuración del sitio de tu navegador.

- Añade a tus favoritos la página web oficial de Pudgy Penguins (pudgypenguins.com) y la URL oficial del juego. Accede a ella directamente desde ese favorito, nunca desde un enlace en Discord, Twitter o un mensaje directo.

- Instala una extensión del navegador que te avise de los dominios de phishing conocidos antes de interactuar con ellos. Malwarebytes Browser Guard bloqueará este dominio.

- Recuerda esta regla: la pantalla de desbloqueo de tu monedero siempre aparece en la barra situada en la parte superior de la ventana, nunca dentro del contenido de la página. Cualquier página que parezca mostrarte la solicitud de contraseña de tu monedero dentro del contenido de la página es un sitio de phishing.

Indicadores de compromiso (IOC)

Dominios

pudgypengu-gamegifts[.]live