Hemos detectado una gran campaña de ingeniería social diseñada para dirigir a los usuarios hacia sitios web de apuestas online haciéndoles creer que están instalando una aplicación legítima.

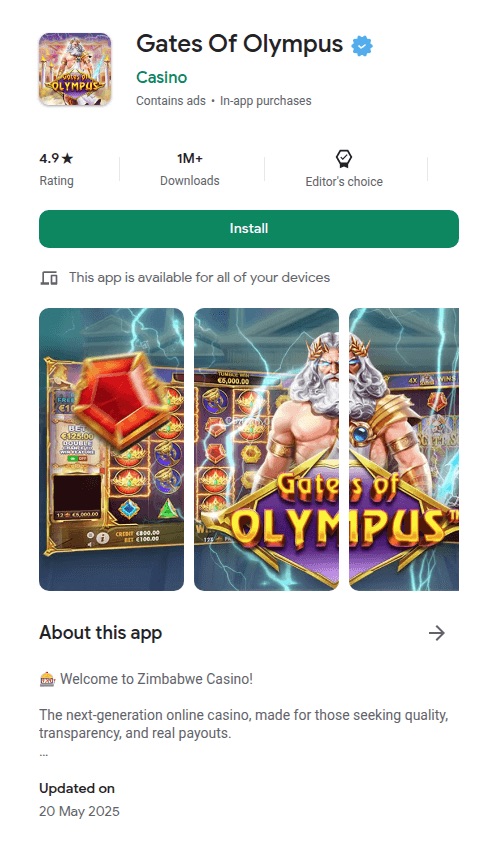

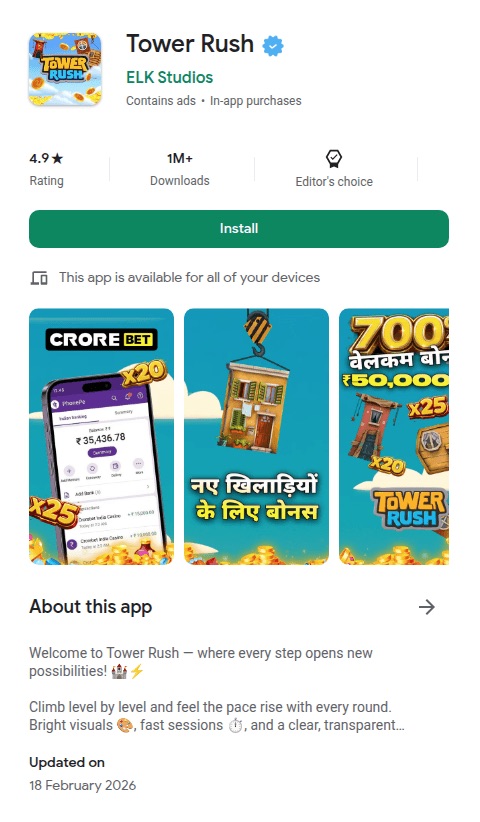

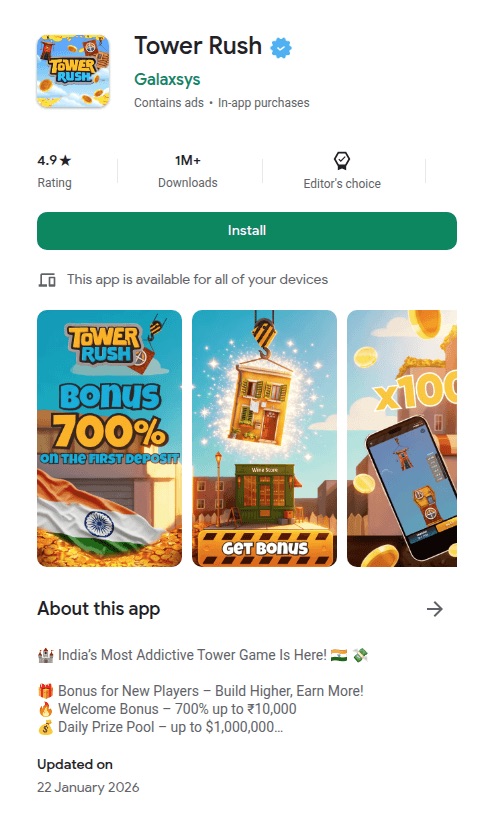

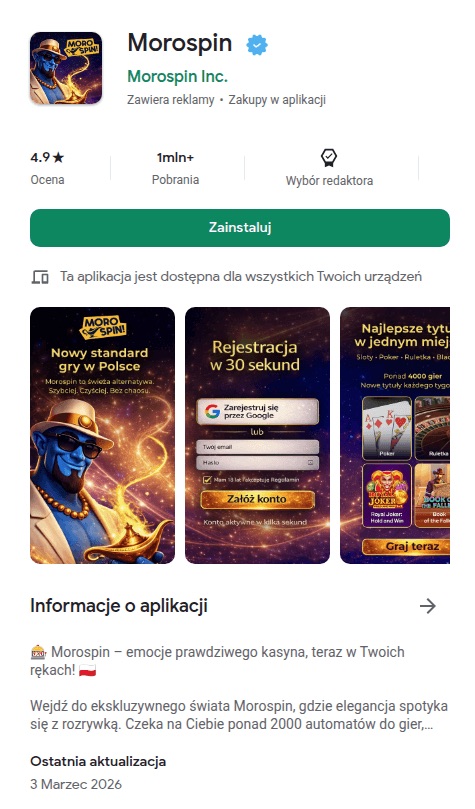

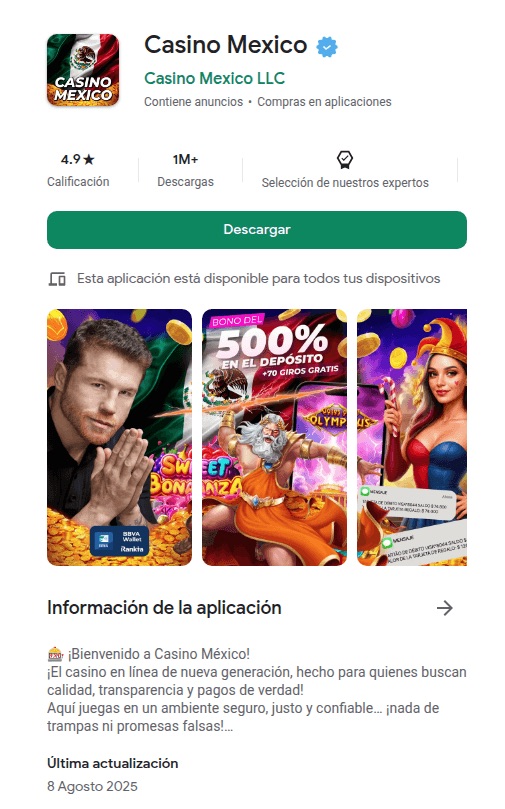

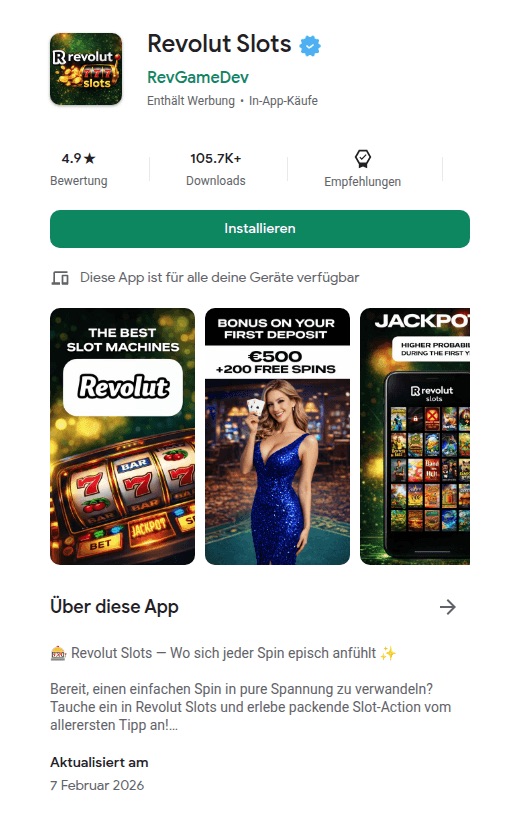

Lo hemos bautizado como FriendlyDealer. Se ha detectado en al menos 1.500 dominios, cada uno de los cuales aloja un sitio web que se hace pasar por Google Play o la App Store de Apple. Los usuarios creen que están descargando una aplicación de apuestas de una fuente fiable, con todas las comprobaciones, reseñas y medidas de seguridad que eso implica. Pero, en realidad, siguen estando en un sitio web e instalando una aplicación web que luego los redirige a ofertas de casinos a través de enlaces de afiliados.

La campaña no roba contraseñas ni instala malware convencional. En cambio, obtiene ingresos a través de comisiones cada vez que alguien se registra o realiza un depósito en uno de estos sitios web.

Puede que esto suene menos grave que un troyano bancario, pero el resultado final es que se está desviando a la gente hacia sitios de apuestas no regulados, sin verificación de edad, sin límites de depósito y sin protecciones para el consumidor. Y esto ocurre en un momento en el que la adicción al juego se considera el auge más rápido que ha vivido el país en este ámbito.

Un kit, decenas de aplicaciones, diseñado para imitar las tiendas de aplicaciones reales

FriendlyDealer está diseñado como un único kit reutilizable capaz de generar numerosas fichas de aplicaciones falsas.

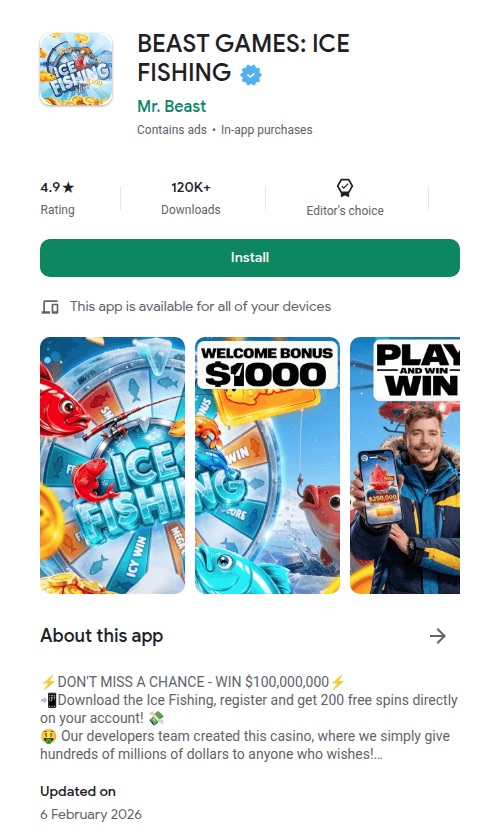

El kit detecta qué dispositivo estás utilizando y te muestra una tienda falsa diferente en función de ello. Android ven una tienda Google Play falsa. Los usuarios de iPhone ven una tienda Apple App Store falsa. El kit incluso carga las fuentes del sistema adecuadas para cada plataforma (Google Sans en Android, San Francisco en iOS), de modo que la tipografía coincide con la que esperarías ver en tu propio teléfono.

En realidad, se trata de una única aplicación web que lee todo su contenido a partir de un archivo de configuración integrado en la página. Si modificas ese archivo, obtendrás una aplicación totalmente diferente ejecutándose con el mismo código.

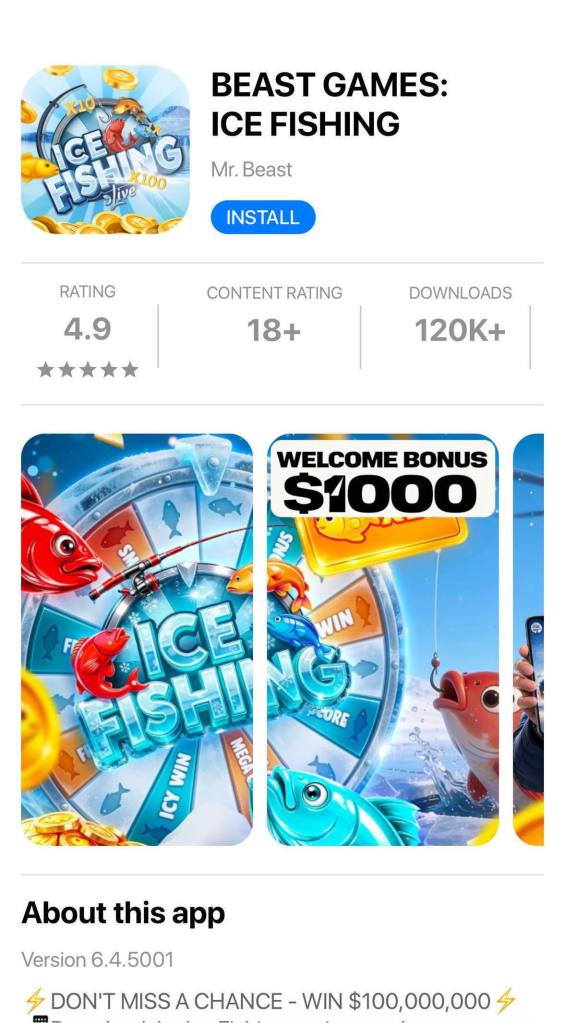

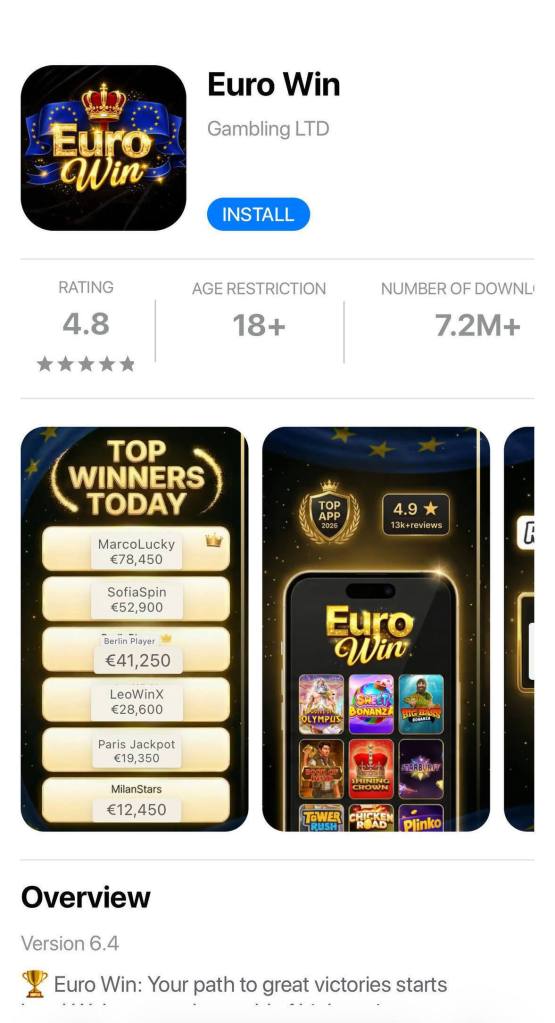

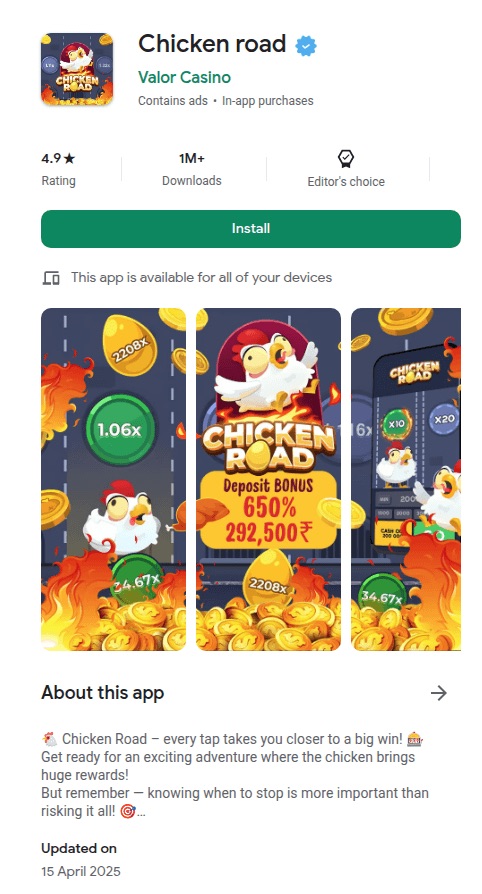

Los operadores han aprovechado esto para lanzar al menos veinte marcas de casino, desde«Tower Rush»(189 implementaciones) hasta«Chicken Road»(97) y«BEAST GAMES: ICE FISHING»(43), que se hace pasar por YouTube MrBeast. (Cabe señalar que algunas de estas versiones reutilizan los nombres de marcas de juego legítimas, pero ninguna de ellas está afiliada a esta operación).

Las reseñas son falsas. Varias aplicaciones reutilizan los mismos nombres de usuario, fotos de perfil, textos y respuestas de los desarrolladores, y se repiten en múltiples marcas. Antes de mostrar la tienda falsa, el kit también puede mostrar un sencillo minijuego de casino para fomentar la participación.

El falso botón «Instalar» de Android en una Chrome que solo funciona en dispositivos móviles. Captura el mensaje de instalación Chromey lo activa al pulsarlo, de modo que aparece un cuadro de diálogo de instalación real. No aparece la advertencia habitual sobre la instalación de aplicaciones de fuentes desconocidas. Investigaciones anteriores han demostrado que las aplicaciones instaladas de esta manera pueden incluso mostrar el mensaje «Instalado desde Google Play Store» en los ajustes del teléfono.

El código hace todo lo posible para que accedas a través del navegador adecuado. Si llegas a través de Instagram Facebook Instagram , te encuentras en el navegador integrado de esas aplicaciones, que no puede iniciar la instalación. En Android, el kit genera un enlace especial que obliga a que la página se vuelva a abrir en Chrome. En iOS, hace lo mismo, pero con Safari. Si Chrome instalado, el mecanismo de reserva te redirige a la Play Store oficial para que lo descargues. Incluso hay un controlador independiente para el navegador de Samsung. La ingeniería específica para cada navegador es inusualmente detallada.

La página desactiva el zoom, lo que dificulta el examen detallado. El kit asigna un identificador de seguimiento por usuario y lo reutiliza en los flujos de análisis, eventos, registro de notificaciones push y redireccionamiento de ofertas.

El kit está preparado para la publicidad de pago. La configuración incluye espacios vacíos para píxeles de seguimiento de cuatro plataformas publicitarias: Google, Yandex, Facebook y TikTok. La aplicación y el script en segundo plano pueden reenviar identificadores publicitarios Facebook(_fbc / _fbp) cuando dichos valores estén disponibles. El código hace referencia a campos de telemetría de Yandex e incluye comentarios y cadenas de depuración en ruso, lo que concuerda con un contexto de desarrollo en ruso, aunque esos elementos también podrían haber sido heredados de un kit reutilizado o adquirido.

El proceso es sencillo: se compra tráfico publicitario, se identifica el dispositivo, se muestra una tienda de aplicaciones falsa, se simula una instalación que parece real y se redirige al usuario a un casino a través de un enlace de afiliado.

No estás instalando una aplicación

Cuando un usuario pulsa en «Instalar», la página no descarga realmente una aplicación. En su lugar, el navegador crea lo que se conoce como una aplicación web progresiva (PWA). Se trata, en esencia, de un sitio web que se comporta como una aplicación, con su propio icono en la pantalla de inicio y su propia pantalla de bienvenida. Para la mayoría de las personas, es imposible distinguirla de una aplicación real.

Una vez instalada, la aplicación puede seguir ejecutándose en segundo plano mediante unas funciones del navegador denominadas «service workers» (que mantienen una conexión permanente con tu dispositivo). Los ejemplos incluyen el «worker» principal de la PWA y el código para registrar un «worker» de notificaciones push independiente (para enviarte notificaciones) cuando esté habilitado.

El kit también sabe cuándo ya lo has instalado. Comprueba si tu dispositivo tiene su propia PWA y, si la encuentra, se salta por completo la tienda falsa y te lleva directamente al casino.

Un dominio lo une todo

Cada instalación de FriendlyDealer se conecta al servidor central a través del mismo dominio: ihavefriendseverywhere[.]xyz. Se trata del servidor de recopilación de datos de la campaña, y el nombre que nos inspiró para bautizar la operación.

El script en segundo plano y el código de la aplicación envían datos de telemetría a este dominio, incluyendo el idioma del navegador, la zona horaria, los datos del agente de usuario, las sugerencias opcionales del cliente del agente de usuario, los identificadores de campaña y los identificadores de anuncios, siempre que dichos valores estén disponibles. Gran parte de esta información se envía a través de encabezados de solicitud personalizados.

Algunas solicitudes utilizan el método HEAD para mantener su ligereza.

El código de la aplicación también envía algo que el script en segundo plano no envía: informes de errores de JavaScript. Cada fallo, cada carga de recursos fallida y cada excepción no controlada que se produce en el dispositivo de la víctima se detecta, se empaqueta en un objeto de error estructurado con una marca de tiempo y el contexto, y se envía a ihavefriendseverywhere[.]xyz/api/log_standard_err. De hecho, los operadores están recopilando tanto datos de los usuarios como datos de telemetría sobre errores de producción procedentes de dispositivos reales.

Si una solicitud falla (por ejemplo, debido a una señal débil), el script en segundo plano la almacena localmente y vuelve a intentarla más tarde. Una vez que se restablece la conexión, los datos se envían automáticamente.

La aplicación falsa también solicita permiso para enviar notificaciones. Si el usuario lo concede, el kit puede registrar una suscripción a notificaciones push y crear un canal directo para futuras notificaciones. Estas aparecen como notificaciones normales de la aplicación, lo que proporciona a los operadores una vía directa de comunicación con el usuario incluso después de cerrar la aplicación.

Sigue el rastro del dinero: comisiones de afiliados, no malware

FriendlyDealer no propaga virus ni toma el control de los dispositivos. Todo el negocio se financia mediantecomisiones de afiliados. Cada página falsa de tienda de aplicaciones contiene un redireccionamiento oculto a una red de seguimiento de afiliados. Cuando un usuario se registra o ingresa dinero, el operador recibe una comisión.

Hemos encontrado varias redes de seguimiento de afiliados en el código. Un identificador por usuario aparece en toda la lógica de análisis, eventos, notificaciones push y enrutamiento de ofertas del kit, lo que permite correlacionar la actividad a lo largo de las distintas etapas del embudo de conversión.

Este modelo explica la enorme magnitud de la campaña. Cada dominio es desechable. El kit es una plantilla: basta con modificar un archivo de configuración para tener una nueva marca de casino en un nuevo dominio en cuestión de minutos. Dado que, según se informa, los pagos a los afiliados del sector del juego oscilan entre 50 y 400 dólares por usuario que realiza un depósito, incluso una tasa de conversión baja en mil dominios se traduce rápidamente en una suma considerable.

¿Quién está detrás de esto?

No podemos atribuir la campaña a un grupo concreto, pero hay pistas. El código fuente contiene comentarios en ruso (por ejemplo,«Создаем таймер для измерения времени загрузки Vue»). Una de las versiones incluía cadenas de depuración en ruso sin ocultar, que fueron eliminadas de la versión de producción. El código se integra con Yandex Metrica, que es muy popular en Rusia y en los antiguos países soviéticos.

Esto apunta a un contexto de desarrollo en lengua rusa, aunque el código podría haber sido reutilizado o adquirido.

El código también contiene etiquetas de marketing de afiliados —preland-alias y preland-final-action—; en este contexto, una «página de aterrizaje previa» es la página que ve el visitante antes de la oferta propiamente dicha. El código de la aplicación muestra que esta etiqueta controla el comportamiento del kit: un valor de 0 activa la instalación de una PWA, mientras que un 1 redirige a una tienda de aplicaciones. En combinación con los espacios publicitarios «plug-and-play», la configuración por implementación y la lógica de staging/producción, esto sugiere claramente que se trata de un kit reutilizable diseñado para múltiples campañas u operadores, y no de un proyecto puntual.

Hemos encontrado varias versiones del mismo kit. En la versión de producción se han eliminado los mensajes de depuración, pero otras versiones incluyen mensajes de error completos en ruso y compatibilidad con los números arábigos en toda la interfaz: recuentos de descargas, valoraciones, fechas de reseñas y mucho más. No parece que se trate de un kit creado para un único mercado; más bien parece diseñado para admitir variantes regionales en el momento de la compilación.

Un truco conocido con un resultado diferente

Las páginas falsas de tiendas de aplicaciones son una técnica conocida, que suele utilizarse para robar credenciales bancarias o instalar programas espía. FriendlyDealer sigue el mismo guion: una tienda falsa muy convincente y un proceso de instalación que parece auténtico, pero con un objetivo diferente. No se apodera de tu teléfono ni te roba las contraseñas. Te dirige hacia plataformas de apuestas y gana una comisión cuando gastas dinero.

El perjuicio es más económico que técnico: se dirige a las víctimas hacia ofertas de juego mediante procesos engañosos de instalación y redireccionamiento, y pueden acabar depositando dinero en sitios web que no han elegido voluntariamente.

Esto también nos recuerda que no todas las estafas tienen como objetivo tus contraseñas. El fraude de afiliados, especialmente en el sector de las apuestas online, puede financiar operaciones de gran envergadura sin llegar a tocar ni una sola credencial. Los responsables de todo esto han creado toda una maquinaria: una plantilla, veinte marcas y más de 1.500 dominios. Los anuncios pagados atraen el tráfico. Las tiendas de aplicaciones falsas cierran el trato. La red de afiliados se encarga de pagar las facturas.

Lo que hace que esto sea eficaz es que se aprovecha de elementos que se supone que son fiables. El proceso de instalación de aplicaciones Chromeen Android la opción «Añadir a la pantalla de inicio» de Safari en el iPhone son funciones legítimas que cumplen con su propósito. El problema es que la página que activa la instalación es una farsa. El kit está cuidadosamente diseñado para que solo lo vean los usuarios adecuados, en los dispositivos adecuados y procedentes de los anuncios adecuados.

Qué hacer si has instalado alguna de estas aplicaciones

En Android:

- Elimina la aplicación: mantén pulsado el icono y pulsa en «Desinstalar», o ve a Ajustes > Aplicaciones y elimina cualquier aplicación que no reconozcas.

- Borra los datos del sitio en Chrome: es posible que la aplicación haya dejado datos en tu navegador. Abre Chrome Ajustes > Ajustes de sitios > Todos los sitios, busca el sitio y pulsa en «Borrar y restablecer».

- Comprueba los permisos de notificación: ve a Chrome Configuración > Notificaciones y elimina cualquier sitio web que no reconozcas. Desinstalar la aplicación no elimina el acceso a las notificaciones.

- Comprueba otros navegadores: si utilizas Edge, Brave u otro navegador basado en Chromium, repite allí los mismos pasos.

En el iPhone:

- Eliminar la aplicación: mantén pulsado el icono de la aplicación en la pantalla de inicio y pulsa en «Eliminar aplicación». En iOS, las PWA no instalan un script en segundo plano como lo hacen en Android, por lo que al eliminar el icono también se eliminan los datos del sitio almacenados en la caché.

- Borrar los datos de los sitios web en Safari: Ve a Ajustes > Safari > Advanced > Datos de sitios web y busca el dominio. Desliza el dedo para eliminarlo. Esto borra cualquier cookie restante y los datos almacenados.

- Comprueba los permisos de notificación: Ve a Ajustes > Aplicaciones > Safari. Desplázate hasta la sección «Ajustes para sitios web » y pulsa en «Notificaciones». Busca el sitio web y elimina o deniega el acceso.

Si ha realizado un ingreso tras ser redirigido a una de estas páginas y cree que ha sido víctima de un fraude, póngase en contacto con su banco o proveedor de pagos lo antes posible.

Indicadores de compromiso (IOC)

Dominios

ihavefriendseverywhere[.]xyz—Servidor de exfiltración de datos y registro de erroresvalor[.]bet—URL de la puerta de enlace/punto de control (ruta /__pwa_gate)wikis[.]lifestyle—Referencia a un dominio hardcoded en el código de la aplicación

Los estafadores saben más de ti de lo que crees.

Malwarebytes Mobile Security teMobile Security contra el phishing, los mensajes de texto fraudulentos, los sitios web maliciosos y mucho más. Con Scam Guard, una función integrada basada en inteligencia artificial que opera en tiempo real.