Nous avons mis au jour une vaste campagne d'ingénierie sociale visant à diriger les utilisateurs vers des sites de jeux d'argent en ligne en leur faisant croire qu'ils installent une application légitime.

Nous l'avons baptisé « FriendlyDealer ». Il a été repéré sur au moins 1 500 domaines, chacun hébergeant un site web qui se fait passer pour Google Play ou l'App Store d'Apple. Les utilisateurs pensent télécharger une application de jeux d'argent provenant d'une source fiable, avec toutes les vérifications, les avis et les mesures de sécurité que cela implique. Mais en réalité, ils se trouvent toujours sur un site web et installent une application web qui les redirige ensuite vers des offres de casino via des liens d'affiliation.

Cette campagne ne vole pas de mots de passe et n'installe pas de logiciels malveillants classiques. Elle génère plutôt des revenus sous forme de commissions chaque fois qu'une personne s'inscrit ou effectue un dépôt sur l'un de ces sites.

Cela peut sembler moins grave qu'un cheval de Troie bancaire, mais le résultat final est que les gens sont redirigés vers des sites de jeux d'argent non réglementés, sans vérification de l'âge, sans limites de dépôt et sans aucune protection des consommateurs. Et cela survient à un moment où l'on qualifie la dépendance au jeu d'« explosion » la plus rapide que le pays ait jamais connue dans ce domaine.

Un kit, des dizaines d'applications, conçues pour imiter les véritables boutiques d'applications

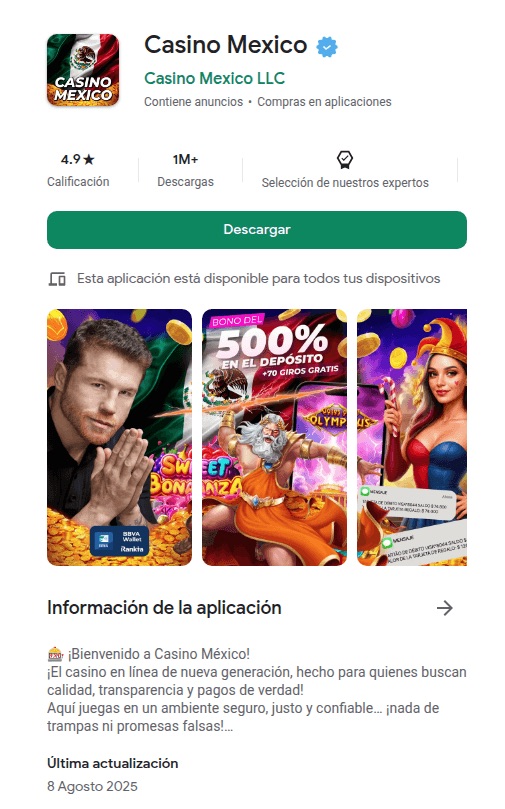

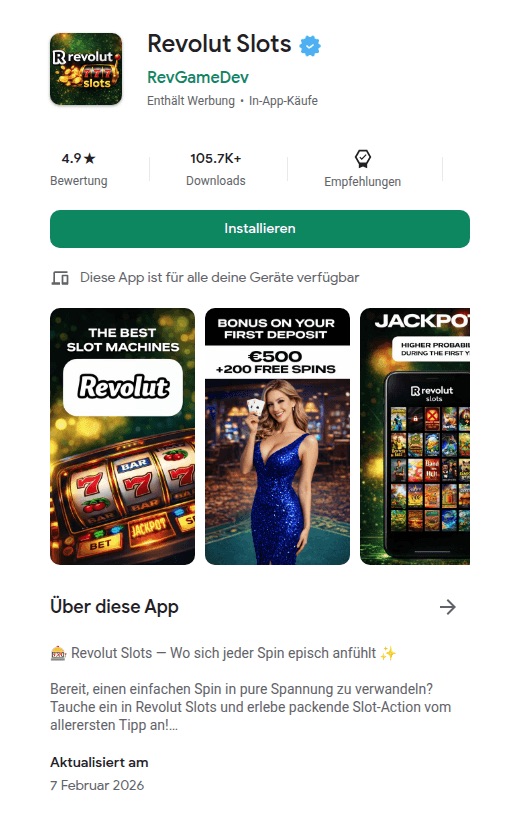

FriendlyDealer est conçu comme un kit unique et réutilisable capable de générer de nombreuses fausses fiches d'applications différentes.

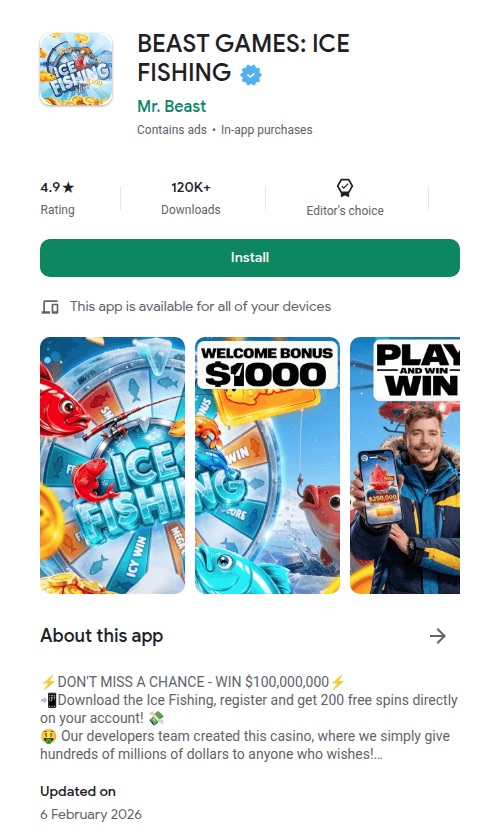

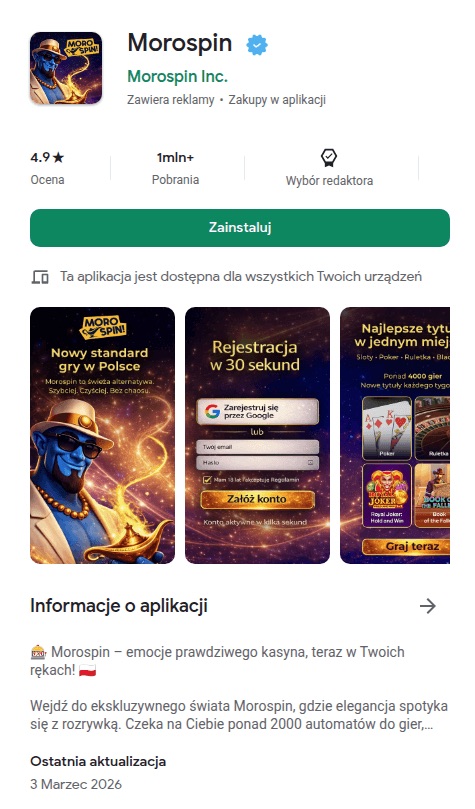

Le kit détecte l'appareil que vous utilisez et affiche une fausse boutique adaptée. Android voient une fausse boutique Google Play. Les utilisateurs d'iPhone voient une fausse boutique Apple App Store. Le kit charge même les polices système appropriées pour chaque plateforme (Google Sans sur Android, San Francisco sur iOS) afin que la typographie corresponde à ce à quoi vous vous attendez sur votre propre téléphone.

En réalité, il s'agit d'une seule application web qui lit l'intégralité de son contenu à partir d'un fichier de configuration intégré à la page. Il suffit de modifier ce fichier pour obtenir une application totalement différente fonctionnant sur le même code.

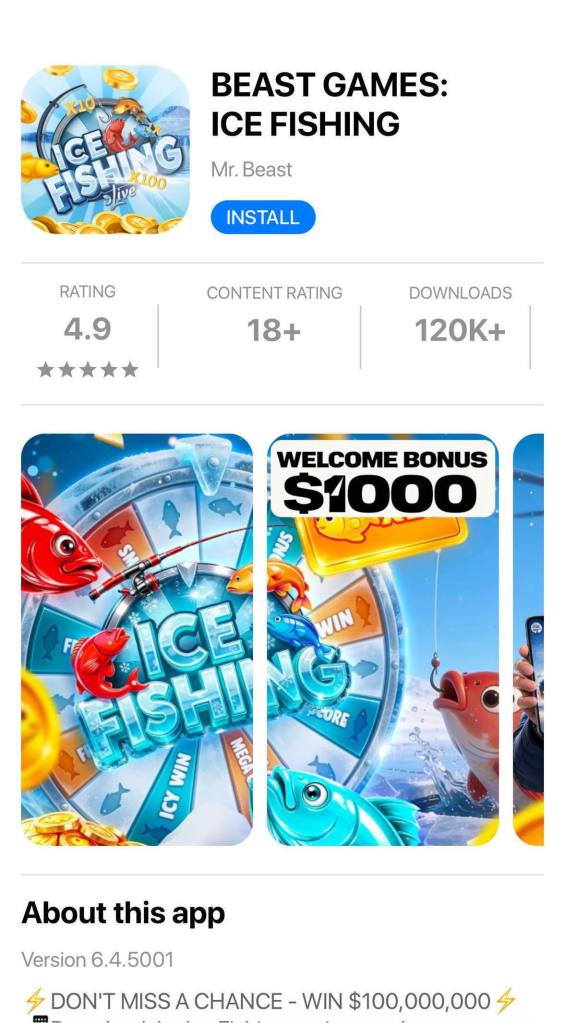

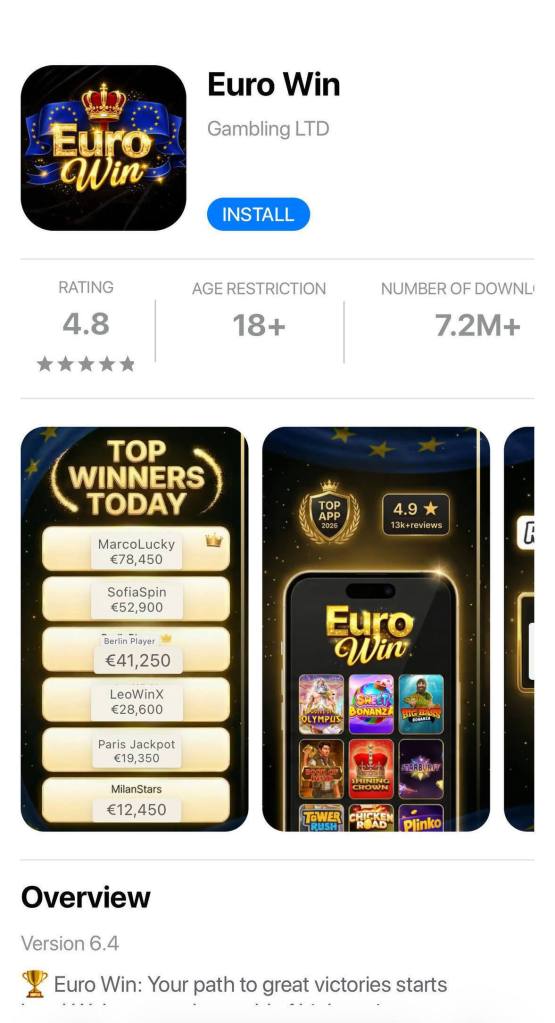

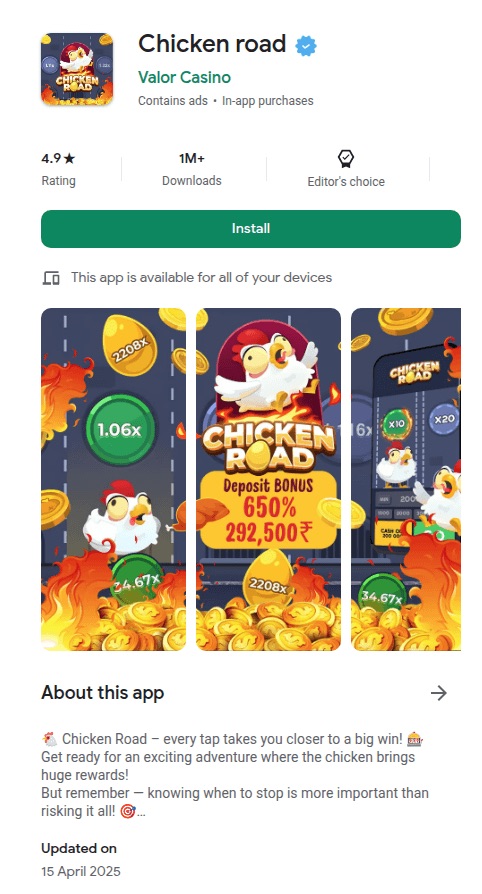

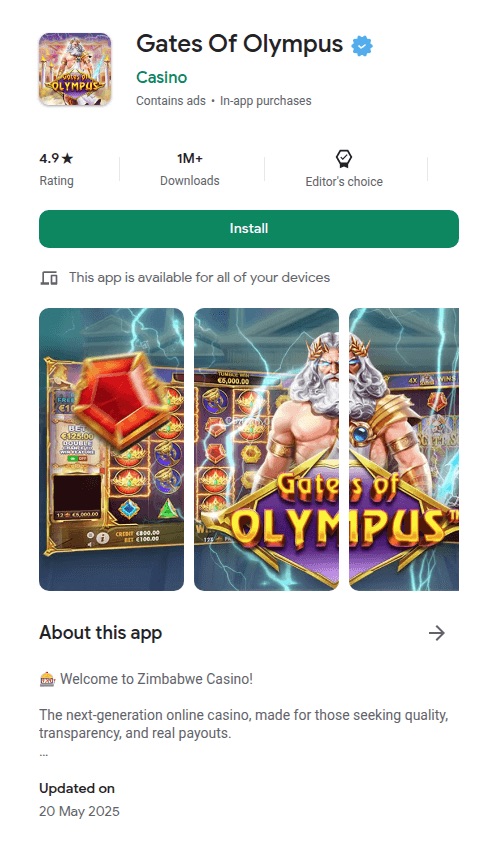

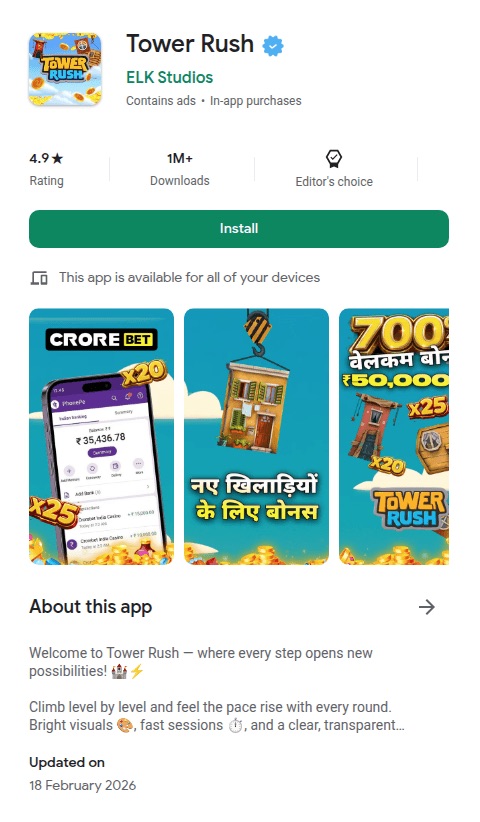

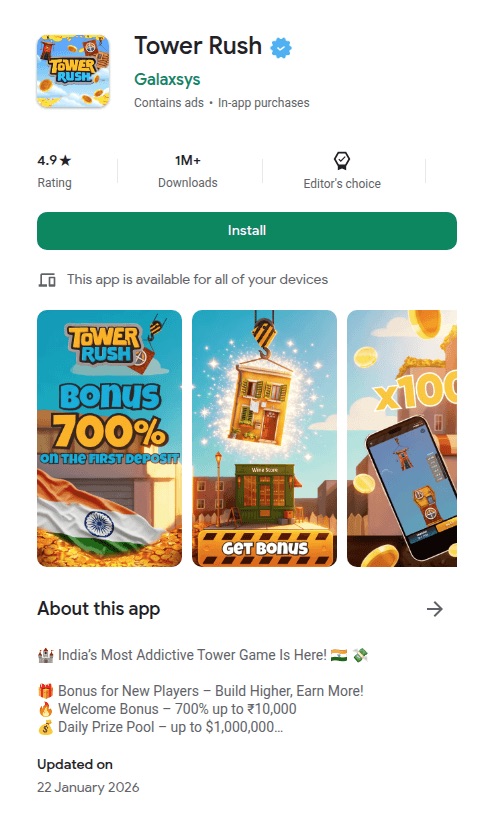

Les opérateurs s'en sont servis pour lancer au moins vingt marques de casino, allant de« Tower Rush »(189 déploiements) à «Chicken Road »(97) en passant par« BEAST GAMES: ICE FISHING »(43), qui usurpe l'identité YouTube MrBeast. (Il convient de noter que certaines interfaces réutilisent les noms de marques de jeux d'argent légitimes, mais qu'aucune d'entre elles n'est affiliée à cette opération.)

Les avis sont faux. Différentes applications réutilisent les mêmes noms d'utilisateur, photos de profil, textes et réponses des développeurs, et ces éléments sont repris pour plusieurs marques. Avant de présenter la fausse boutique, le kit peut également afficher un mini-jeu de casino simple afin de susciter l'intérêt des utilisateurs.

Le faux bouton « Installer » sur Android sur une Chrome qui ne fonctionne que sur mobile. Il intercepte la fenêtre d'installation Chromeet la déclenche lorsqu'on appuie dessus, de sorte qu'une véritable boîte de dialogue d'installation s'affiche. L'avertissement habituel concernant l'installation d'applications provenant de sources inconnues n'apparaît pas. Des recherches antérieures ont montré que les applications installées de cette manière peuvent même afficher la mention « Installé depuis Google Play Store » dans les paramètres de votre téléphone.

Le code met tout en œuvre pour vous diriger vers le bon navigateur. Si vous arrivez via une Instagram Facebook Instagram , vous vous trouvez dans le navigateur intégré à ces applications, qui ne peut pas déclencher l'installation. Sur Android, le kit génère un lien spécial qui force la page à se rouvrir dans Chrome. Sur iOS, il fait de même, mais pour Safari. Si Chrome installé, le mécanisme de secours vous redirige vers le véritable Play Store pour le télécharger. Il existe même un gestionnaire distinct pour le navigateur Samsung. L'ingénierie spécifique au navigateur est exceptionnellement détaillée.

La page désactive le zoom, ce qui rend l'examen détaillé plus difficile. Le kit attribue un identifiant de suivi unique à chaque utilisateur et le réutilise dans les flux d'analyse, d'événements, d'inscription aux notifications push et de routage des offres.

Le kit est configuré pour la publicité payante. La configuration comprend des emplacements vides destinés aux pixels de suivi de quatre plateformes publicitaires : Google, Yandex, Facebook et TikTok. L'application et le script d'arrière-plan peuvent transmettre des identifiants publicitaires Facebook(_fbc / _fbp) lorsque ces valeurs sont disponibles. Le code fait référence à des champs de télémétrie Yandex et contient des commentaires et des chaînes de débogage en russe, ce qui correspond à un contexte de développement russophone, bien que ces éléments puissent également provenir d'un kit réutilisé ou acheté.

Le processus est simple : acheter du trafic publicitaire, identifier l'appareil, afficher une fausse boutique d'applications, simuler une installation qui semble authentique, puis rediriger vers un casino via un lien d'affiliation.

Vous n'installez pas une application

Lorsqu'un utilisateur appuie sur « Installer », la page ne télécharge pas réellement une application. À la place, le navigateur crée ce qu'on appelle une application web progressive (PWA). Il s'agit essentiellement d'un site web qui se comporte comme une application, avec sa propre icône sur votre écran d'accueil et son propre écran de démarrage. Pour la plupart des gens, elle est impossible à distinguer d'une véritable application.

Une fois installée, l'application peut continuer à fonctionner en arrière-plan grâce à des fonctionnalités du navigateur appelées « service workers » (qui maintiennent une connexion permanente avec votre appareil). Les exemples fournis comprennent le « PWA worker » principal ainsi que le code permettant d'enregistrer un « push worker » distinct (pour vous envoyer des notifications) lorsque cette fonctionnalité est activée.

Le kit sait également si vous l'avez déjà installé. Il vérifie si votre appareil dispose de sa propre PWA, et s'il la trouve, il ignore complètement la fausse boutique et vous redirige directement vers le casino.

Un seul domaine fait le lien entre tous ces éléments

Chaque déploiement de FriendlyDealer se connecte au même domaine : ihavefriendseverywhere[.]xyz. Il s'agit du serveur de collecte de données de la campagne, et c'est ce nom qui a inspiré le nom de code de l'opération.

Le script d'arrière-plan et le code de l'application transmettent des données de télémétrie à ce domaine, notamment la langue du navigateur, le fuseau horaire, les données de l'agent utilisateur, les indications facultatives de l'agent utilisateur, les identifiants de campagne et les identifiants publicitaires lorsque ces valeurs sont disponibles. La plupart de ces données sont transmises via des en-têtes de requête personnalisés.

Certaines requêtes utilisent la méthode HEAD pour rester légères.

Le code de l'application envoie également quelque chose que le script d'arrière-plan ne transmet pas : des rapports d'erreurs JavaScript. Chaque plantage, chaque échec de chargement de ressource, chaque exception non gérée qui se produit sur l'appareil de la victime est détecté, intégré dans un objet d'erreur structuré comprenant un horodatage et le contexte, puis envoyé à ihavefriendseverywhere[.]xyz/api/log_standard_err. En effet, les opérateurs collectent à la fois des données sur les utilisateurs et des données télémétriques relatives aux erreurs de production à partir d'appareils réels.

Si une requête échoue (par exemple, en raison d'un signal faible), le script d'arrière-plan l'enregistre localement et la réessaie ultérieurement. Dès que la connexion est rétablie, les données sont envoyées automatiquement.

Cette fausse application demande également l'autorisation d'envoyer des notifications. Si l'utilisateur l'accorde, le kit peut enregistrer un abonnement aux notifications push et créer un canal direct pour les notifications futures. Celles-ci s'affichent comme des notifications d'application classiques, offrant ainsi aux opérateurs un moyen de communication direct avec l'utilisateur, même lorsque l'application est fermée.

Suivez l'argent : les commissions d'affiliation, pas les logiciels malveillants

FriendlyDealer ne diffuse pas de virus et ne prend pas le contrôle des appareils. L'ensemble du système fonctionne grâceaux commissions d'affiliation. Chaque page de fausse boutique d'applications contient une redirection cachée vers un réseau de suivi d'affiliation. Lorsqu'un utilisateur s'inscrit ou effectue un dépôt, l'opérateur touche une commission.

Nous avons identifié plusieurs réseaux de suivi d'affiliation dans le code. Un identifiant unique par utilisateur est présent dans l'ensemble des logiques d'analyse, d'événements, de notifications push et de routage des offres du kit, ce qui permet de corréler l'activité à travers les différentes étapes de l'entonnoir de conversion.

Ce modèle explique l'ampleur colossale de la campagne. Chaque domaine est jetable. Le kit sert de modèle : il suffit de modifier un fichier de configuration pour obtenir en quelques minutes une nouvelle marque de casino sur un nouveau domaine. Les commissions versées aux affiliés dans le secteur des jeux d'argent s'échelonnant, selon certaines sources, entre 50 et 400 dollars par utilisateur effectuant un dépôt, même un faible taux de conversion sur un millier de domaines permet de générer rapidement des sommes considérables.

Qui est derrière tout ça ?

Nous ne pouvons pas attribuer cette campagne à un groupe précis, mais certains indices permettent de s’orienter. Le code source contient des commentaires en russe (par exemple, «Создаем таймер для измерения времени загрузки Vue»). L'une des versions livrées comportait des chaînes de débogage en russe non masquées, qui ont été supprimées de la version de production. Le code s'intègre à Yandex Metrica, un outil très répandu en Russie et dans les anciens pays soviétiques.

Ces éléments indiquent un contexte de développement russophone, même si le code a pu être réutilisé ou acheté.

Le code contient également des balises de marketing d'affiliation — « preland-alias » et « preland-final-action » —, le « pré-lander » étant la page que le visiteur voit avant l'offre proprement dite. Le code de l'application montre que cette balise contrôle le comportement du kit : une valeur de 0 déclenche l'installation d'une PWA, tandis qu'une valeur de 1 redirige vers une boutique d'applications. Combiné à des emplacements publicitaires plug-and-play, à une configuration par déploiement et à une logique de staging/production, cela suggère fortement qu'il s'agit d'un kit réutilisable conçu pour plusieurs campagnes ou opérateurs, et non d'un projet ponctuel.

Nous avons découvert plusieurs versions du même kit. La version de production ne contient plus les messages de débogage, mais d'autres versions incluent des messages d'erreur complets en russe et prennent en charge les chiffres arabes dans toute l'interface : nombre de téléchargements, notes, dates des avis, etc. Ce kit ne semble pas avoir été conçu pour un seul marché ; il semble avoir été pensé pour prendre en charge des variantes régionales dès la phase de développement.

Une astuce bien connue, mais avec un résultat différent

Les fausses pages d'App Store sont une technique bien connue, souvent utilisée pour voler des identifiants bancaires ou diffuser des logiciels espions. FriendlyDealer utilise la même stratégie : une fausse boutique convaincante et un processus d'installation qui semble authentique, mais avec un objectif différent. Il ne prend pas le contrôle de votre téléphone ni ne vole vos mots de passe. Il vous redirige vers des plateformes de jeux d'argent et touche une commission lorsque vous dépensez de l'argent.

Le préjudice est d'ordre financier plutôt que technique : les victimes sont orientées vers des offres de jeux d'argent par le biais de processus d'installation et de redirection trompeurs, et peuvent finir par effectuer des dépôts sur des sites qu'elles n'ont pas choisis intentionnellement.

Cela nous rappelle également que toutes les escroqueries ne visent pas forcément vos mots de passe. La fraude d'affiliation, en particulier dans le domaine des jeux d'argent en ligne, peut financer des opérations colossales sans jamais toucher à la moindre information d'identification. Les personnes à l'origine de ce système ont mis en place une véritable usine : un seul modèle, vingt marques, plus de 1 500 domaines. Les publicités payantes génèrent le trafic. Les fausses boutiques d'applications concluent la vente. Le réseau d'affiliation paie les factures.

Ce qui rend cette technique efficace, c'est qu'elle exploite à mauvais escient des éléments censés inspirer confiance. La procédure d'installation d'applications Chromesur Android la fonction « Ajouter à l'écran d'accueil » de Safari sur iPhone sont toutes deux des fonctionnalités légitimes qui remplissent leur fonction. Le problème, c'est que la page qui déclenche l'installation est trompeuse. Le kit est soigneusement conçu pour que seuls les bons utilisateurs, sur les bons appareils, et provenant des bonnes publicités, puissent y avoir accès.

Que faire si vous avez installé l'une de ces applications ?

Sur Android:

- Supprimer l'application: appuyez longuement sur l'icône et sélectionnez « Désinstaller », ou rendez-vous dans Réglages > Applications et supprimez toutes les applications que vous ne reconnaissez pas.

- Effacer les données du site dans Chrome: l'application peut laisser des données dans votre navigateur. Ouvrez Chrome Paramètres > Paramètres des sites > Tous les sites, recherchez le site, puis appuyez sur « Effacer et réinitialiser ».

- Vérifiez les autorisations de notification: rendez-vous dans Chrome Paramètres > Notifications et supprimez tous les sites que vous ne reconnaissez pas. La désinstallation de l'application ne supprime pas l'accès aux notifications.

- Vérifiez les autres navigateurs: si vous utilisez Edge, Brave ou un autre navigateur basé sur Chromium, répétez les mêmes étapes dans ce navigateur.

Sur iPhone :

- Supprimer l'application: appuyez longuement sur l'icône de l'application sur votre écran d'accueil, puis appuyez sur « Supprimer l'application ». Sous iOS, les PWA n'installent pas de script en arrière-plan comme c'est le cas sous Android; la suppression de l'icône entraîne donc également la suppression des données mises en cache du site.

- Effacer les données du site dans Safari: allez dans Réglages > Safari > Advanced > Données de sites web, puis recherchez le domaine. Balayez pour le supprimer. Cela efface tous les cookies restants et les données stockées.

- Vérifiez les autorisations de notification: allez dans Réglages > Applications > Safari. Faites défiler jusqu'à la section « Réglages pour les sites Web » et appuyez sur « Notifications ». Recherchez le site et supprimez-le ou refusez-lui l'accès.

Si vous avez effectué un virement après avoir été redirigé vers l'une de ces pages et que vous pensez avoir été victime d'une escroquerie, contactez sans tarder votre banque ou votre prestataire de services de paiement.

Indicateurs de compromission (IOC)

Domaines

ihavefriendseverywhere[.]xyz—Serveur de transfert de données et de journalisation des erreursvalor[.]bet—URL de la passerelle/du point de contrôle (chemin /__pwa_gate)wikis[.]lifestyle—Référence de domaine codée en dur dans le code de l'application

Les escrocs en savent plus sur vous que vous ne le pensez.

Malwarebytes Mobile Security vousMobile Security contre le phishing, les SMS frauduleux, les sites malveillants et bien plus encore. Il intègre une fonctionnalité Scam Guard en temps réel, optimisée par l'IA.