Nous avons mis au jour plusieurs campagnes diffusant un logiciel de vol d'informations que nous avons baptisé NWHStealer, utilisant pour cela toutes sortes de moyens, allant de faux VPN à des utilitaires matériels en passant par des mods de jeux vidéo. Ce qui distingue cette campagne, ce n'est pas seulement le logiciel malveillant lui-même, mais aussi l'ampleur et la crédibilité de sa diffusion.

Une fois installé, il peut collecter des données de navigation, des mots de passe enregistrés et des informations relatives aux portefeuilles de cryptomonnaies, que les pirates pourraient utiliser pour accéder à des comptes, voler des fonds ou mener d'autres attaques.

Nous avons détecté plusieurs campagnes utilisant différentes plateformes et différents leurres pour diffuser NWHStealer. Ce logiciel malveillant est chargé et exécuté de plusieurs façons, notamment par auto-injection ou par injection dans d'autres processus tels que RegAsm (Outil d'enregistrement d'assembly de Microsoft). Souvent, des wrappers supplémentaires tels que MSI ou Node.js sont utilisés comme chargeur initial.

Le logiciel malveillant est diffusé à l'aide de leurres (ce que le fichier prétend être), tels que :

- VPN

- Utilitaires matériels (par exemple

OhmGraphite,Pachtop,HardwareVisualizer,Sidebar Diagnostics) - Logiciels pour l'exploitation minière

- Jeux, astuces et mods (par exemple

Xeno)

Il est hébergé ou diffusé sur plusieurs canaux de distribution, notamment :

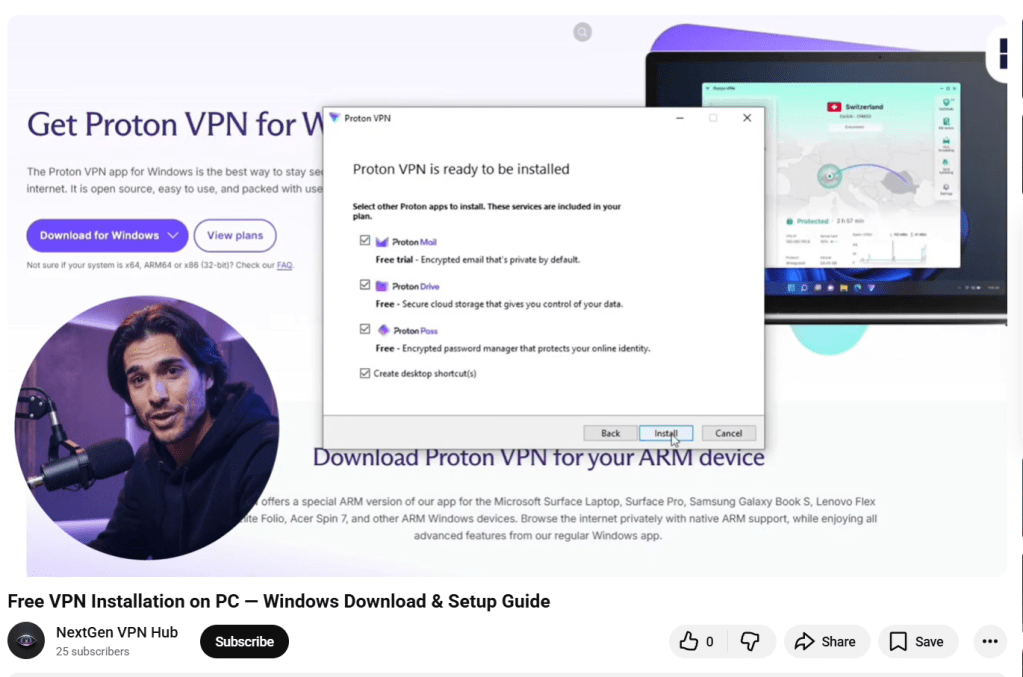

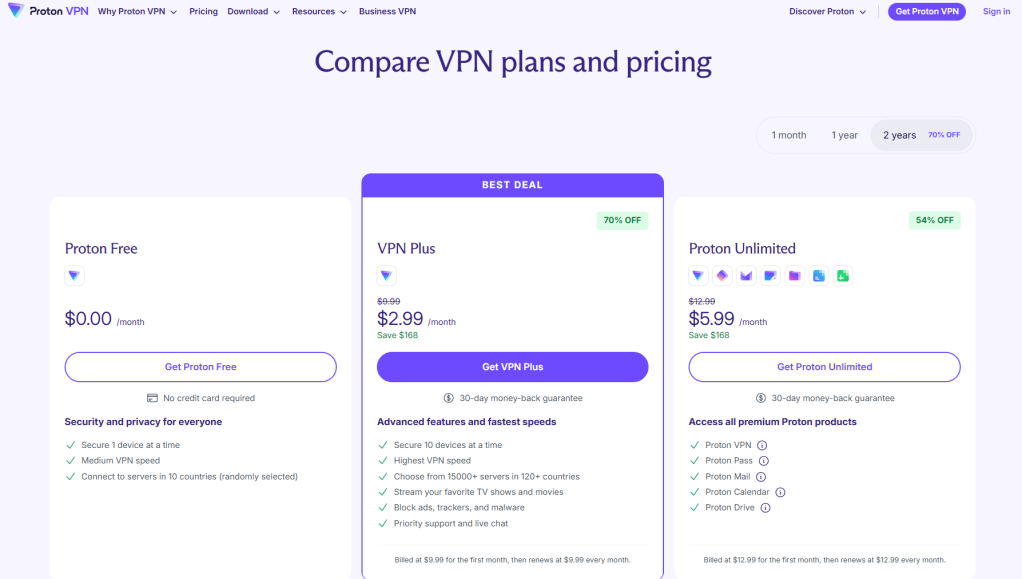

- Faux sites web se faisant passer pour des services légitimes, comme Proton VPN

- Plateformes d'hébergement de code telles que GitHub et GitLab

- Services d'hébergement de fichiers tels que MediaFire et SourceForge

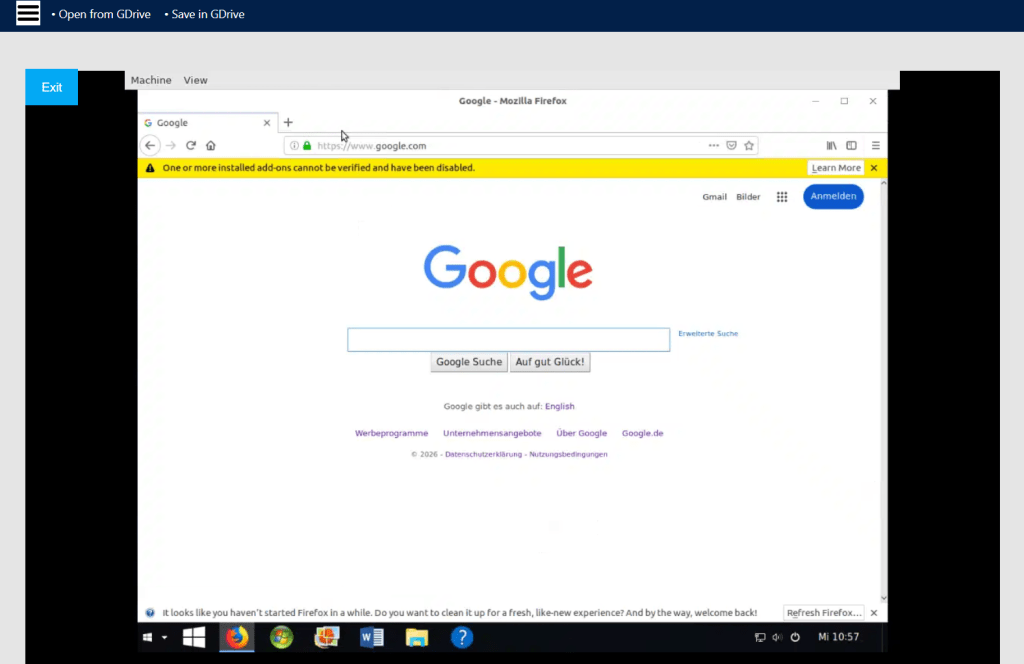

- Liens et redirections provenant de YouTube consacrées aux jeux vidéo et à la sécurité

Bien qu'il existe de nombreuses méthodes de distribution, nous nous intéresserons dans cet article à deux cas particuliers :

- Cas n° 1 : un fournisseur d'hébergement web gratuit diffusant un fichier ZIP malveillant qui charge le logiciel de vol de données par auto-injection

- Cas n° 2 : Faux sites web qui chargent le programme de vol de données en recourant au détournement de DLL et à l'injection dans le processus RegAsm

Cas n° 1 : un fournisseur d'hébergement web gratuit diffuse le logiciel de vol de données

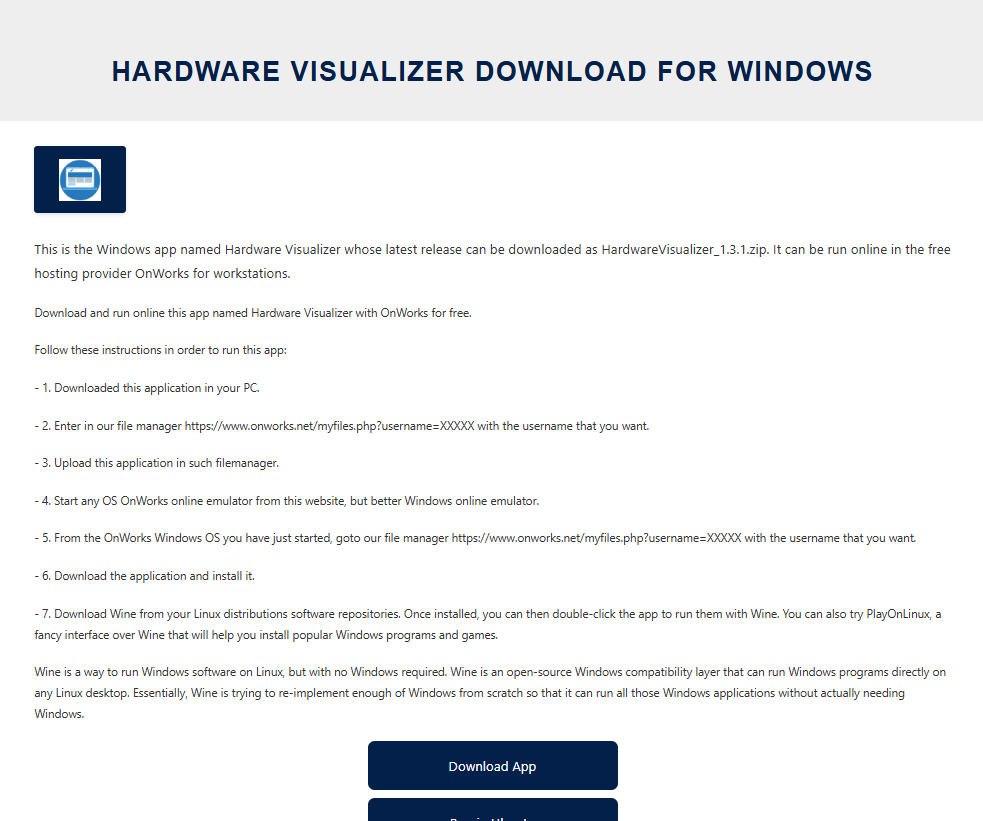

Le premier cas est le plus inattendu. Nous avons découvert qu'un fournisseur d'hébergement web gratuit, onworks[.]net, héberge dans sa section de téléchargement des fichiers ZIP qui, en fin de compte, diffusent ce logiciel malveillant.

Ce site web, classé parmi les 100 000 premiers, permet aux utilisateurs d'exécuter des machines virtuelles entièrement dans le navigateur.

Via ce site, les utilisateurs téléchargent un fichier ZIP malveillant portant des noms tels que :

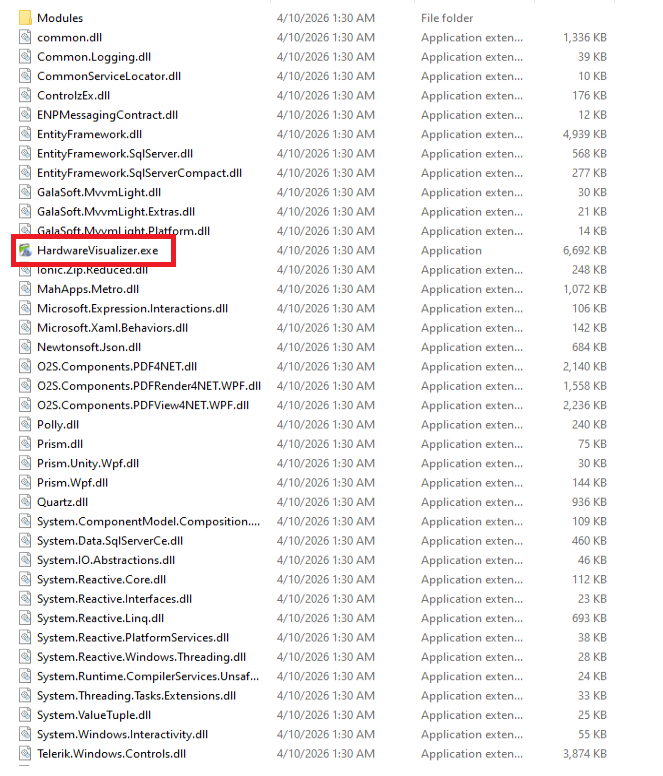

OhmGraphite-0.36.1.zipSidebar Diagnostics-3.6.5.zipPachtop_1.2.2.zipHardwareVisualizer_1.3.1.zip

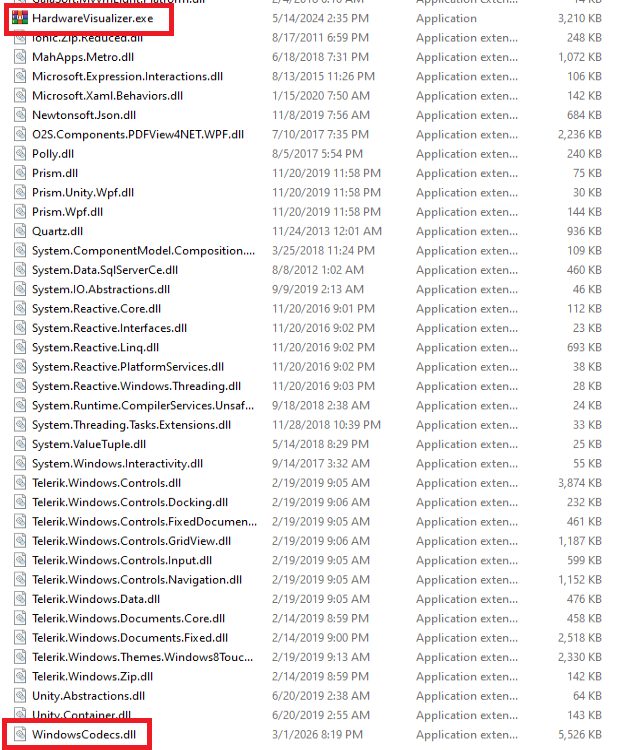

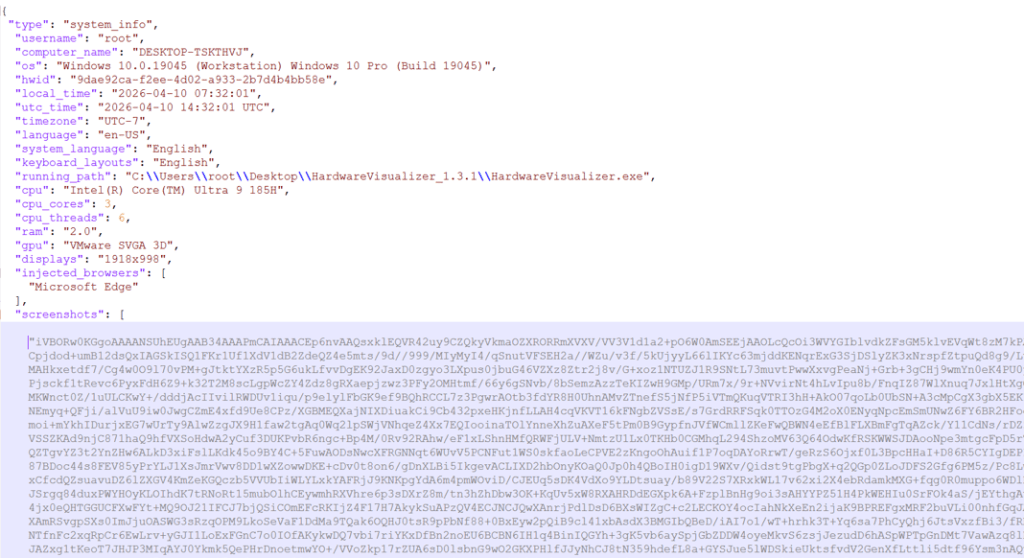

Dans ce cas, le code malveillant chargé de charger le programme de vol de données est intégré à l'exécutable, par exemple HardwareVisualizer.exe.

Le chargeur contient du code indésirable destiné à compliquer l'analyse et effectue plusieurs opérations, notamment :

- Vérification de la présence d'outils d'analyse dans l'environnement et arrêt du programme en cas de détection

- Implémentation d'une fonction de déchiffrement personnalisée pour les chaînes de caractères

- Résolution de fonctions à l'aide de

LoadLibraryAetGetProcAddress - Décryptage et chargement de l'étape suivante à l'aide de l'algorithme AES-CBC via les API BCrypt

Ce n'est pas le seul moyen utilisé pour diffuser ce logiciel malveillant. Nous avons découvert des leurres similaires, portant les mêmes noms de fichiers ZIP, qui diffusent ce logiciel malveillant par le biais d'un détournement de DLL.

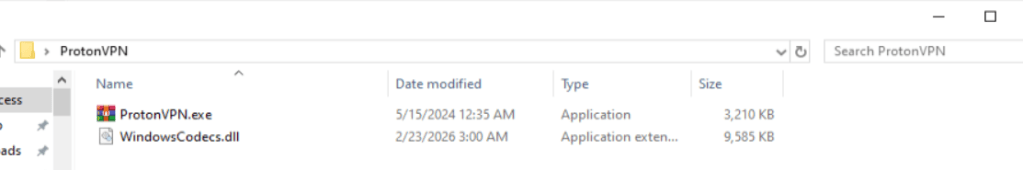

Dans ce cas, HardwareVisualizer.exe il s'agit en fait du fichier exécutable WinRAR, et le code malveillant se trouve dans WindowsCodecs.dll.

En surveillant ce chargeur de DLL, nous avons également constaté qu'il était diffusé dans le cadre d'autres campagnes utilisant différents leurres. Par exemple, dans le deuxième cas analysé, cette DLL malveillante est diffusée via de faux sites web.

Cas n° 2 : Faux VPN de Proton VPN et chargeur DLL

Dans le second cas, nous avons détecté un site web se faisant passer pour Proton VPN diffusant un fichier ZIP malveillant. Cette archive exécute le logiciel de vol de données via le détournement de DLL ou un fichier MSI. Pour être clair, cela n'a aucun lien avec Proton VPN, et nous les avons contactés pour les informer de notre découverte.

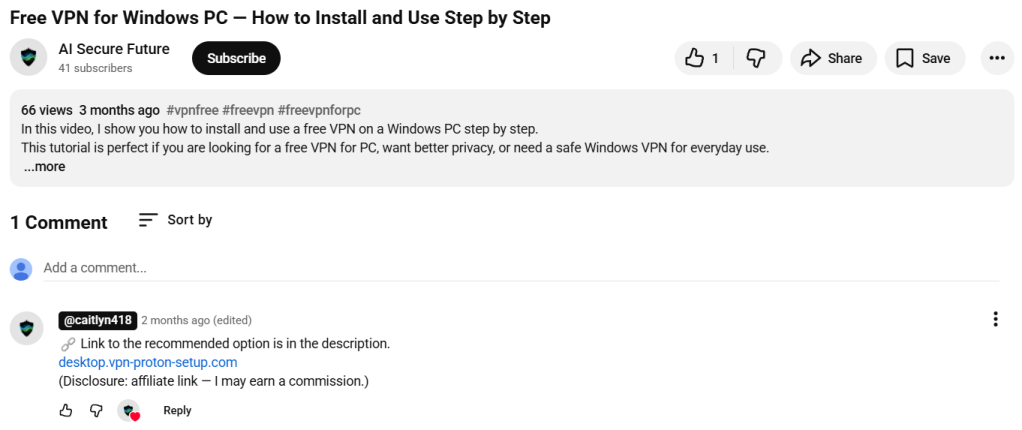

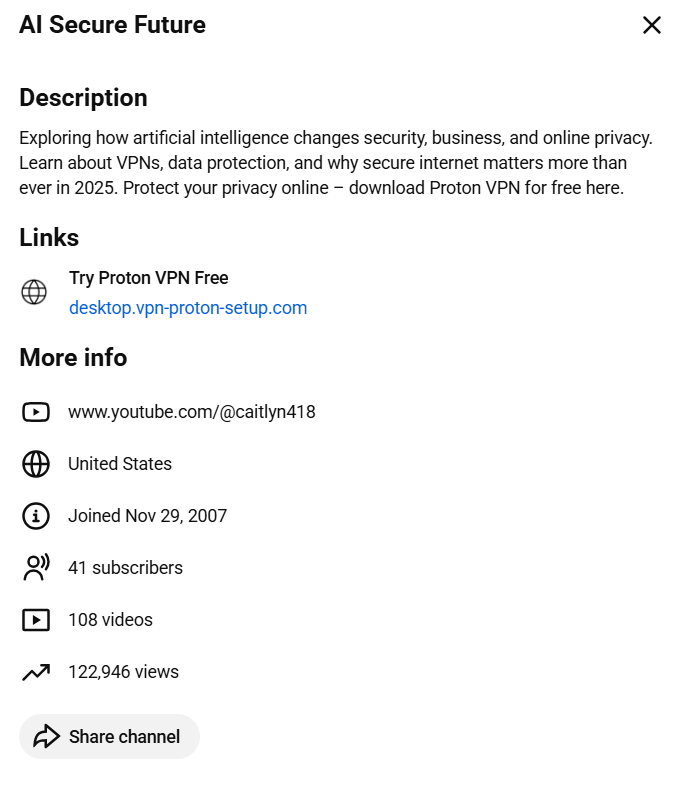

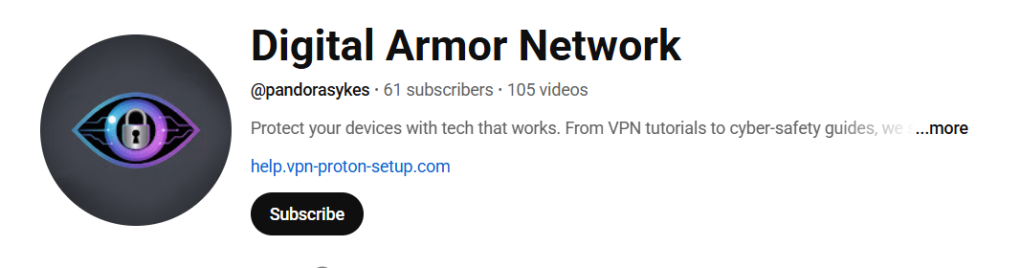

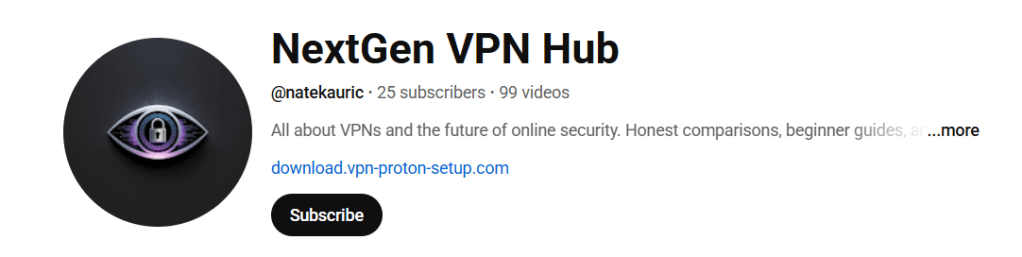

Des liens vers le site web apparaissent sur plusieurs YouTube piratées, accompagnés de vidéos générées par IA illustrant le processus d'installation :

Dans d'autres chaînes d'infection, cette DLL apparaît sous différents noms, tels que :

iviewers.dllTextShaping.dllCrashRpt1403.dll

Cette DLL déchiffre deux ressources intégrées. La méthode de déchiffrement varie selon les échantillons : certains utilisent des implémentations AES personnalisées, tandis que d'autres s'appuient sur la bibliothèque OpenSSL.

L'une des ressources déchiffrées est une DLL de deuxième niveau, runpeNew.dll, qui est chargé et exécuté via le GetGet méthode.

La DLL de deuxième niveau lance un processus (tel que RegAsm) et effectue le vidage de processus à l'aide d'API de bas niveau, notamment :

NtProtectVirtualMemoryNtCreateUserProcessNtUnmapViewOfSectionNtAllocateVirtualMemoryNtResumeThread

La charge utile finale : NWHStealer

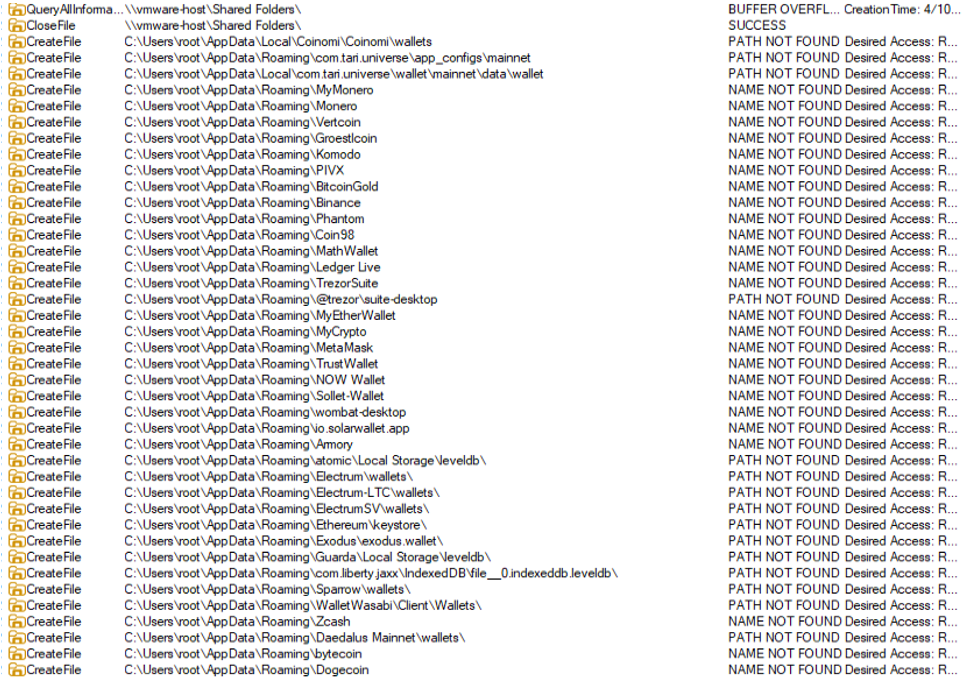

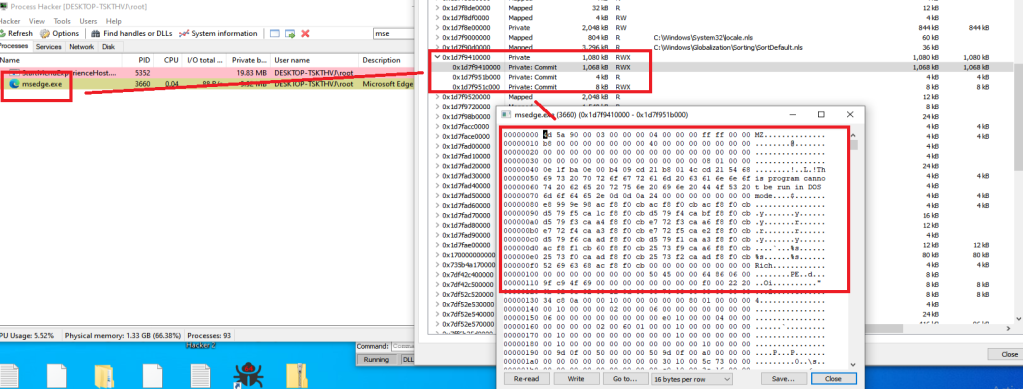

À la fin de ces chaînes d'infection, le pirate déploie NWHStealer. Ce logiciel malveillant s'exécute directement en mémoire ou s'injecte dans d'autres processus tels que RegAsm.exe.

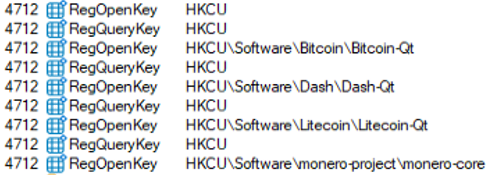

Il répertorie plus de 25 dossiers et clés de registre associés aux portefeuilles de cryptomonnaies.

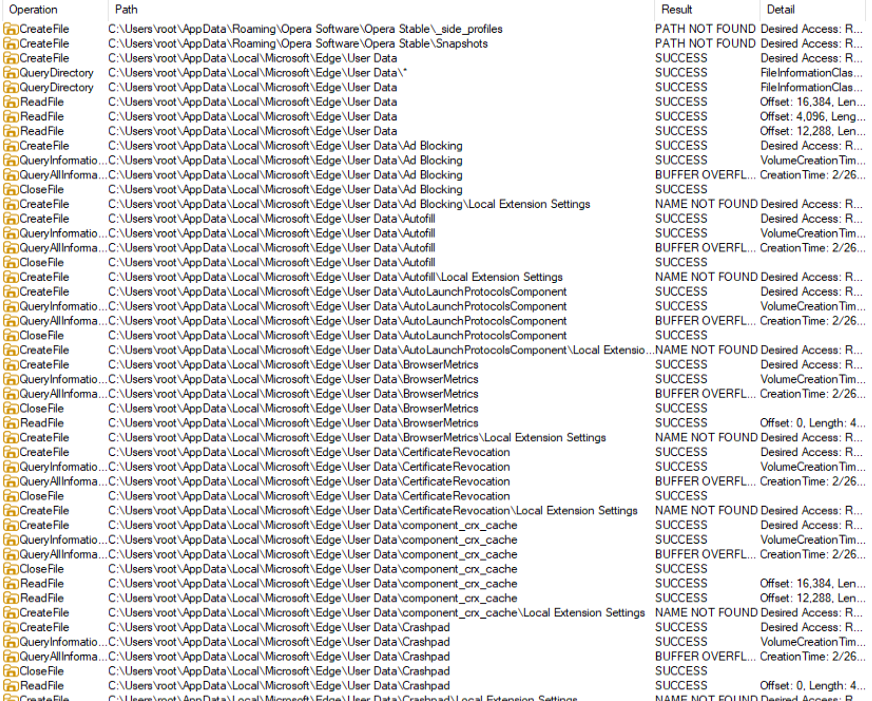

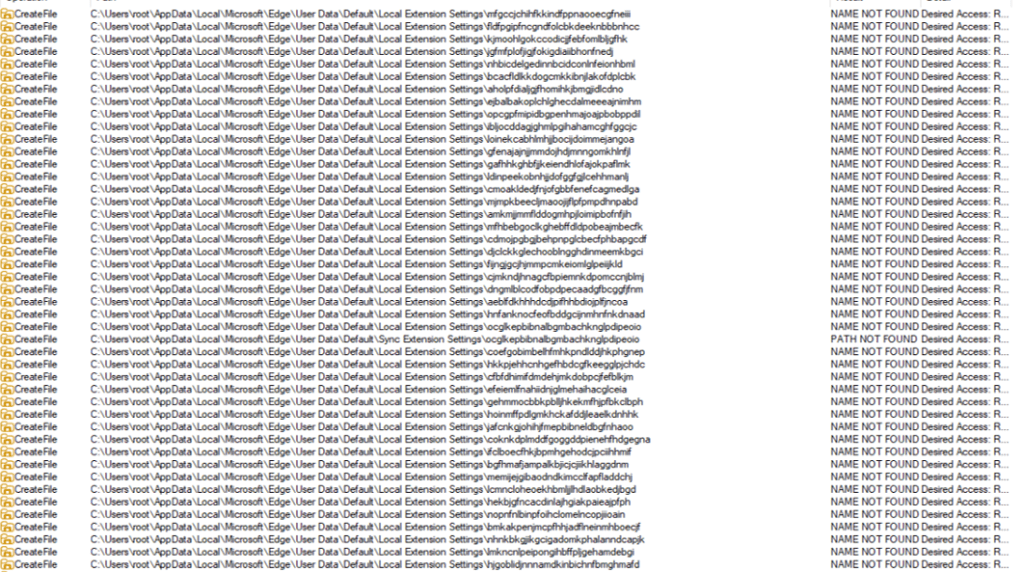

Le logiciel malveillant collecte et exfiltre également des données provenant de plusieurs navigateurs, notamment Edge, Chrome, Opera, 360 Browser, K-Melon, Brave, Chromium et Chromodo.

De plus, il injecte une DLL dans les processus du navigateur, tels que msedge.exe, firefox.exeou chrome.exe. Cette DLL extrait et déchiffre les données du navigateur avant de les envoyer au serveur de commande et de contrôle (C2).

La DLL injectée exécute également une commande PowerShell qui :

- Crée des répertoires cachés dans

LOCALAPPDATA - Ajoute ces répertoires aux exclusions de Windows

- Force la mise à jour d'une stratégie de groupe

- Chiffre un

getPayloaddemande et l'envoie au C2 - Reçoit et exécute des charges utiles supplémentaires déguisées en processus système (par exemple,

svchost.exe,RuntimeBroker.exe) - Crée des tâches planifiées pour exécuter la charge utile lors de la connexion de l'utilisateur avec des privilèges élevés

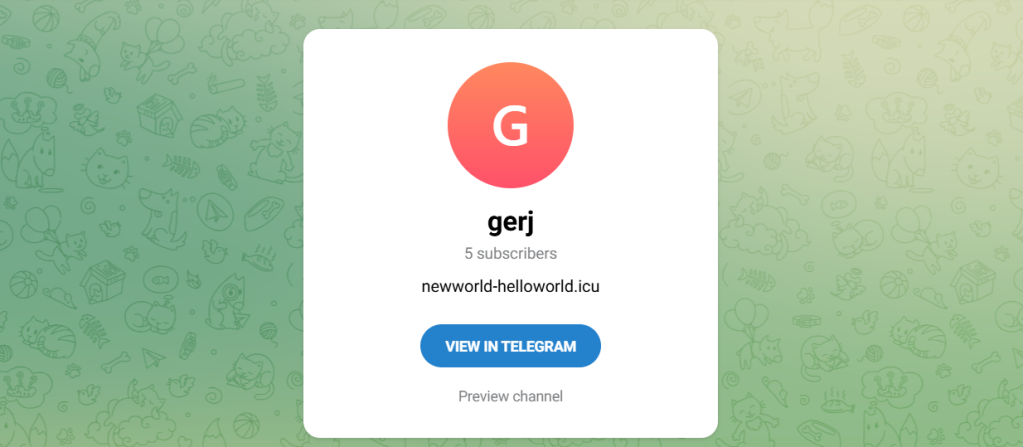

Les données envoyées au serveur C2 sont chiffrées à l'aide de l'algorithme AES-CBC. Si le serveur principal est indisponible, le logiciel malveillant peut récupérer un nouveau domaine C2 via une boîte morte sur Telegram.

Le programme malveillant utilise également une technique connue de contournement du contrôle des comptes d'utilisateur (UAC) CMSTP pour exécuter des commandes PowerShell :

- Génère un nombre aléatoire

.inffichier dans le dossier temporaire - Utilisations

cmstp.exepour élever les privilèges - Confirme automatiquement la demande à l'aide Windows

Comment rester en sécurité

Au lieu de recourir à des e-mails de hameçonnage ou à des escroqueries évidentes, les auteurs de cette campagne dissimulent des logiciels malveillants dans des outils que les utilisateurs recherchent activement et auxquels ils font confiance. En se propageant via des plateformes telles que GitHub, SourceForge et YouTube, ils augmentent les chances que les utilisateurs baissent leur garde.

Une fois installés, les conséquences peuvent être graves. Le vol de données de navigateur, de mots de passe enregistrés et d'informations relatives aux portefeuilles de cryptomonnaies peut entraîner le piratage de comptes, des pertes financières et d'autres atteintes à la sécurité.

Voici nos conseils pour éviter de vous faire prendre :

- Ne téléchargez des logiciels qu'à partir des sites web officiels

- Soyez prudent lorsque vous téléchargez des fichiers depuis GitHub, SourceForge ou des plateformes de partage de fichiers, à moins que vous ne soyez sûr de la fiabilité de la source

- Vérifiez les signatures des fichiers et les informations relatives à l'éditeur avant d'exécuter quoi que ce soit

- Évitez de télécharger des outils à partir des liens figurant dans YouTube

- Conseil de pro : Installez Malwarebytes Browser Guard sur votre navigateur pour bloquer les URL malveillantes.

Indicateurs de compromis (IOC)

Vérifiez la signature et la version du logiciel contenu dans les archives suspectes.

Hachages

e97cb6cbcf2583fe4d8dcabd70d3f67f6cc977fc9a8cbb42f8a2284efe24a1e3

2494709b8a2646640b08b1d5d75b6bfb3167540ed4acdb55ded050f6df9c53b3

Domaines

vpn-proton-setup[.]com (site web frauduleux)

get-proton-vpn[.]com (site web frauduleux)

newworld-helloworld[.]icu (domaine C2)

https://t[.]me/gerj_threuh (Boîte de dépôt Telegram)

URL

https://www.onworks[.]net/software/windows/app-hardware-visualizer

https://sourceforge[.]net/projects/sidebar-diagnostics/files/Sidebar%20Diagnostics-3.6.5.zip

https://github[.]com/PieceHydromancer/Lossless-Scaling-v3.22-Windows-Edition/releases/download/Fps/Lossless.Scaling.v3.22.zip

Il ne s'agit là que d'une liste partielle d'URL malveillantes. Téléchargez le Browser Guard Malwarebytes Browser Guard pour bénéficier d'une protection complète et bloquer les autres URL malveillantes.