Alors que les licenciements se multiplient et que les demandeurs d'emploi envahissent le marché, les campagnes de phishing se faisant passer pour de grandes marques, notamment Coca-Cola et Ferrari, s'intensifient — et elles sont plus sophistiquées que jamais.

La première arnaque que nous avons découverte utilise une page de réservation convaincante pour collecter des données personnelles, puis incite les victimes à divulguer les identifiants de leur compte Google Work via une fausse page de connexion dissimulée dans ce qui ressemble à une véritable fenêtre Chrome . Ce qui rend cette campagne particulièrement dangereuse, c'est qu'elle va au-delà de la technique habituelle de la fausse fenêtre : le kit ne se contente pas de récupérer un mot de passe et de s'arrêter là — le code source montre qu'il transmet les données saisies par l'utilisateur à un backend contrôlé par le pirate et affiche de manière dynamique différentes invites d'authentification à deux facteurs en fonction de la réponse du serveur, à l'instar des frameworks de phishing en temps réel conçus pour contourner l'authentification multifactorielle (MFA).

Si vous avez reçu une offre d'emploi inattendue vous invitant à « fixer un rendez-vous téléphonique », voici ce à quoi vous devez faire attention.

Une conjoncture propice aux arnaques à l'emploi

Ces escroqueries ne surgissent pas de nulle part. Le marché du travail américain subit une pression constante, les employeurs ayant licencié plus de 1,17 million de salariés en 2025 — un chiffre record depuis le début de la pandémie —, une situation alimentée par la conjonction de réductions d’effectifs au niveau fédéral, de mesures de réduction des coûts dans les entreprises et d’un ralentissement général du recrutement. Le taux de chômage a atteint son plus haut niveau depuis quatre ans, à 4,5 %, en novembre 2025, et le chômage de longue durée, qui inclut les personnes sans emploi depuis 27 semaines ou plus, a augmenté de 322 000 personnes au cours de l'année écoulée.

Lors d'un entretien avec CNBC, Heather Long, économiste en chef à la Navy Federal Credit Union, a brièvement décrit la situation: « Le printemps s'annonce difficile pour les demandeurs d'emploi. »

Dans ce contexte de crise, les escrocs ne chôment pas. Selon la FTC, les pertes liées aux escroqueries à l'emploi sont passées de 90 millions de dollars en 2020 à plus de 501 millions de dollars en 2024, le nombre de signalements dans cette catégorie ayant triplé au cours de cette période. Comme l'a souligné Melanie McGovern, du Better Business Bureau (BBB) : « Les escroqueries à l'emploi font un retour en force. »

Nous avons récemment découvert deux campagnes qui montrent à quel point ces leurres sont désormais sophistiqués : l'une se faisant passer pour Coca-Cola, l'autre pour Ferrari. Toutes deux exploitent le désespoir et la confiance qui caractérisent un marché de l'emploi concurrentiel, et toutes deux utilisent des kits de phishing qui vont bien au-delà d'une simple fausse page de connexion.

Arnaque n° 1 : l'entretien chez Coca-Cola qui vous vole votre compte Google

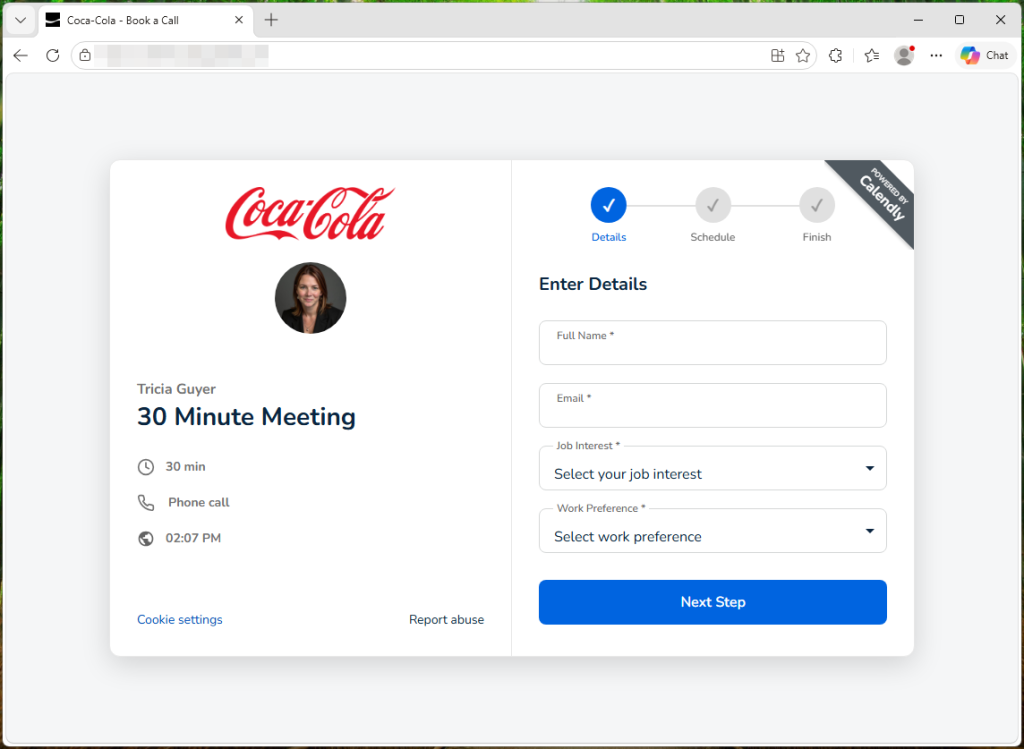

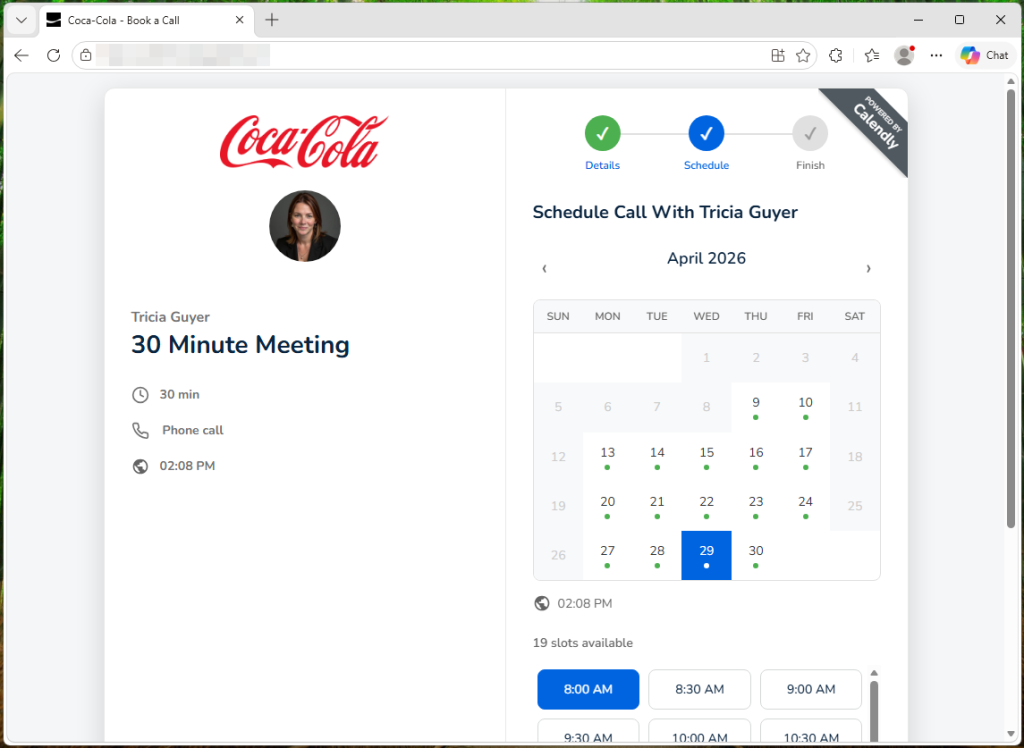

L'attaque commence par un lien vers ce qui semble être une page de prise de rendez-vous Calendly pour une recruteuse de Coca-Cola nommée « Tricia Guyer ». On vous demande d'indiquer votre nom, votre adresse e-mail, le type d'emploi qui vous intéresse et vos préférences professionnelles – rien qui ne devrait éveiller les soupçons dans le cadre d'une recherche d'emploi classique.

Le premier signal d'alerte, cependant, concerne la manière dont vous en êtes arrivé là. En général, les recruteurs sérieux n'envoient pas de liens de prise de rendez-vous non sollicités sans avoir pris contact au préalable ou sans avoir d'abord reçu une candidature. En résumé, si vous n'avez pas postulé à un poste chez Coca-Cola et que vous n'avez jamais parlé à cette personne, méfiez-vous fortement de ce lien, même si la page a l'air très professionnelle.

La fausse fenêtre de navigateur qui trompe même les utilisateurs les plus prudents

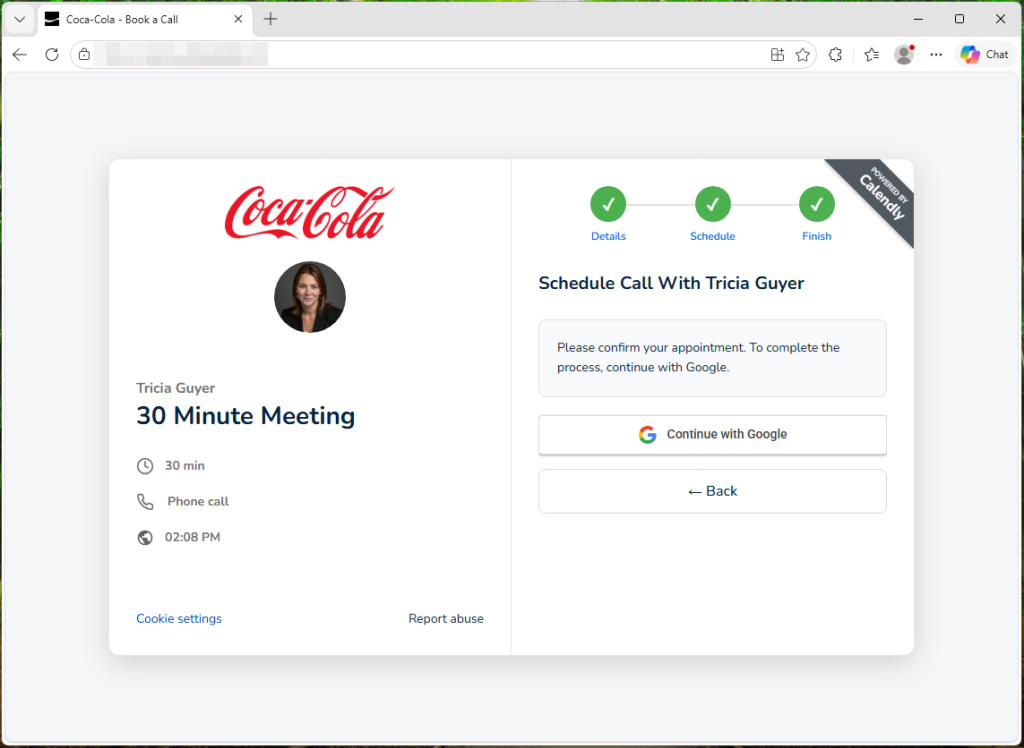

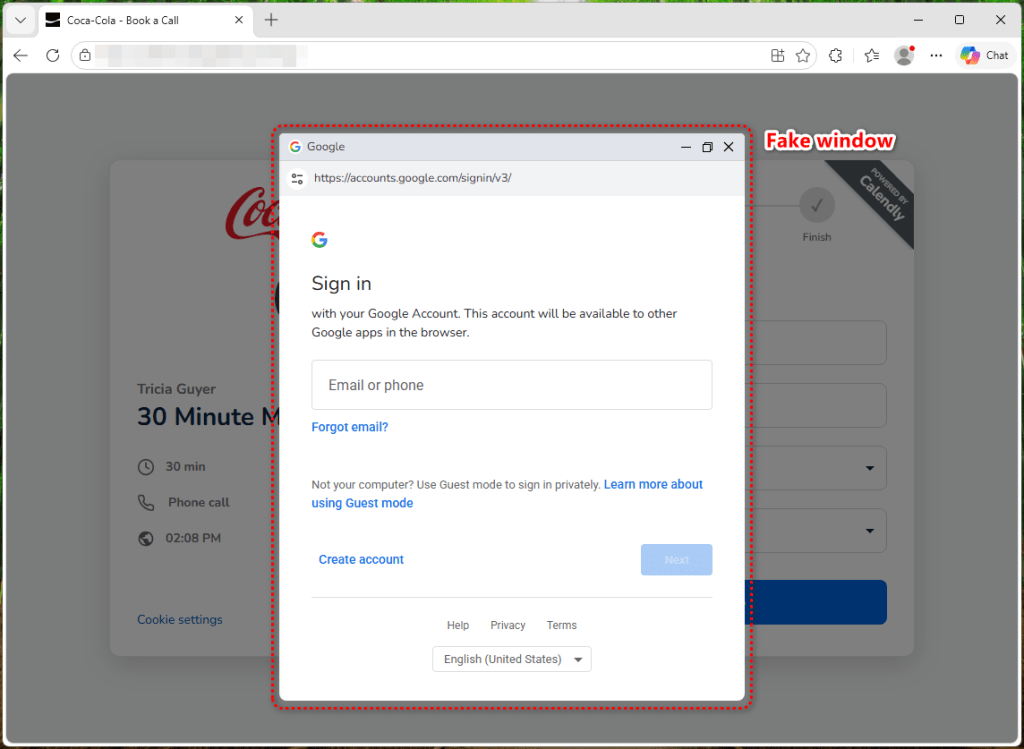

Une fois le formulaire de réservation rempli, on vous demande de choisir une date et de cliquer sur « Continuer avec Google ». C'est là que les choses se compliquent. Au lieu d'ouvrir une véritable page de connexion Google, le site affiche une fenêtre Chrome simulée directement dans la page Web elle-même, sans ouvrir de véritable fenêtre contextuelle de navigateur. Elle comporte même une barre de titre avec des boutons pour réduire, agrandir et fermer la fenêtre. Elle comporte également une barre d'adresse qui indique https://accounts.google.com/signin/v3/.

À bien des égards, cela ressemble en tout point à une fenêtre contextuelle de Google, mais ce n’en est pas une. Il s’agit simplement d’une image représentant une telle fenêtre, sur laquelle ont été superposés des champs de formulaire.

Ils ne veulent pas seulement votre mot de passe, ils veulent aussi votre code de vérification

La plupart des attaques par fausse fenêtre de navigateur sont relativement simples : elles affichent un formulaire de connexion convaincant, récupèrent votre adresse e-mail et votre mot de passe, puis s'arrêtent là. Si vous avez activé l'authentification à deux facteurs, ces identifiants volés ne suffisent pas à eux seuls pour accéder à votre compte, car l'attaquant se heurte à un obstacle lors de l'étape de vérification.

Ce kit ne se heurte pas à ce mur.

Une fois que vous avez saisi votre adresse e-mail et votre mot de passe, la page commence à interroger le serveur backend de l'attaquant toutes les trois secondes — un schéma visible dans le code source — en attendant des instructions sur ce qu'il faut vous afficher ensuite. De son côté, les identifiants saisis sont envoyés au serveur de l'attaquant via un point de terminaison de connexion dédié. Le comportement du kit — qui interroge immédiatement le type de défi d'authentification après la soumission — correspond au fait que l'attaquant utilise ces identifiants en parallèle pour tenter de se connecter au véritable service de connexion de Google. Le kit contient quatre écrans de vérification distincts : pour les codes e-mail, les codes d'authentificateur, les codes SMS et les invites téléphoniques de Google. Lorsque Google demande à l'attaquant une deuxième étape de vérification, le backend indique à la page quel écran afficher, et le code source redirige la victime vers l'invite correspondante en fonction d'une valeur authType dans la réponse du serveur. Vous voyez ce qui ressemble à une invite Google normale et vous transmettez le code sans y réfléchir à deux fois.

Comme cet échange se produit toutes les quelques secondes, le pirate peut relayer chaque demande d'authentification et saisir votre réponse dans la véritable page de connexion Google presque instantanément. Le serveur peut également afficher des messages d'erreur personnalisés sur votre écran. Le code recherche un champ d'erreur dans la réponse du serveur et l'affiche directement — par exemple « Mot de passe incorrect, réessayez » — afin de vous forcer à réessayer si quelque chose ne fonctionne pas de leur côté. Ce qui serait normalement un simple vol d'identifiants se transforme ainsi en une prise de contrôle potentielle complète du compte, même si l'authentification à deux facteurs est activée. Au moment où vous voyez la page « Réunion confirmée », vos identifiants et tous les codes de vérification que vous avez saisis ont déjà été envoyés au serveur de l'attaquant.

Un compte Gmail personnel ? Ils n'en veulent pas

Un détail révélateur : le formulaire rejette les adresses @gmail.com avec le message « Veuillez utiliser votre adresse e-mail professionnelle » — un filtre intégré directement dans le code source. Cette mesure vise spécifiquement les comptes Google Workspace d'entreprise. La raison est simple : un compte professionnel piraté a bien plus de valeur, car il peut donner accès aux e-mails de l'entreprise, aux documents partagés et aux calendriers internes, et servir à lancer d'autres attaques contre des collègues.

Arnaque n° 2 : la page Carrières de Ferrari qui vole vos Facebook

Le cas de Coca-Cola n'est pas un cas isolé. Nous avons découvert une deuxième campagne de phishing — celle-ci se faisant passer pour Ferrari — qui adopte une approche différente, mais tout aussi efficace.

Cette page se présente comme le portail officiel de Ferrari dédié aux carrières. Elle comprend la barre de navigation de l'entreprise, son identité visuelle et les rubriques que l'on trouve généralement sur la page de recrutement d'un véritable employeur, avec des titres tels que « Opportunités de carrière », « L'humain au cœur de nos préoccupations », « La passion au centre » et « L'excellence ».

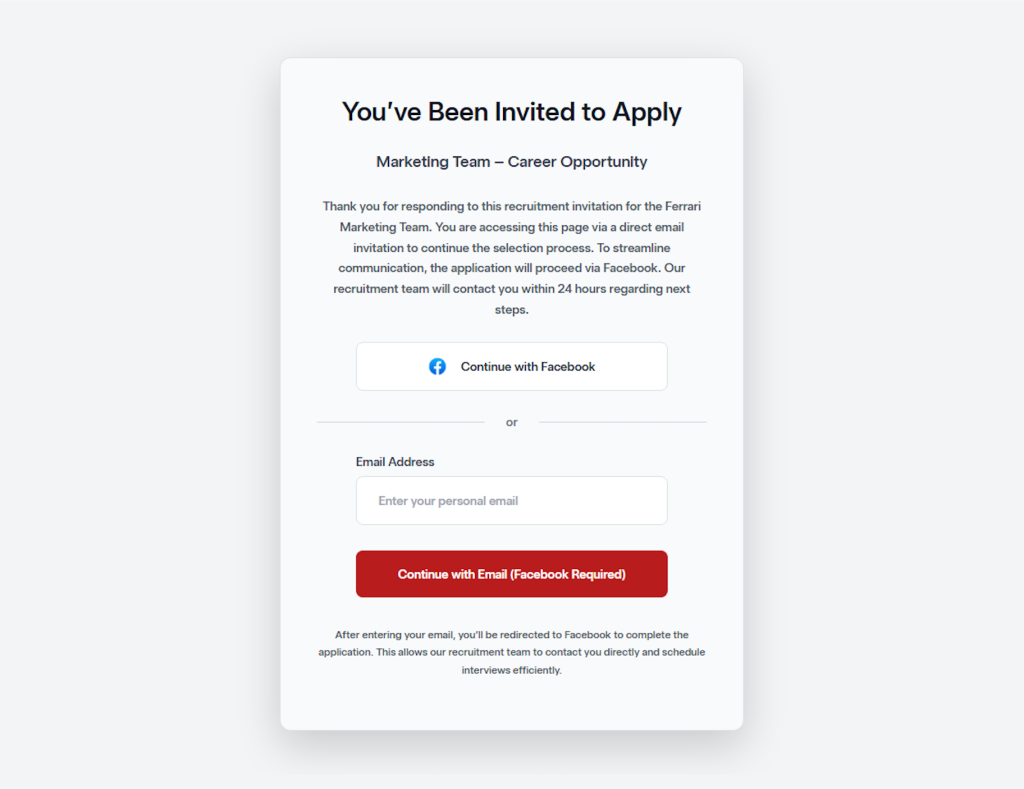

Mais le piège se trouve tout en haut. Une fenêtre contextuelle s'affiche sur la page, indiquant : « Vous avez été invité à postuler » à un poste dans le domaine du marketing. Elle explique que vous accédez à cette page grâce à une « invitation directe par e-mail visant à accélérer le processus de sélection ». Elle vous demande ensuite soit de « Continuer avec Facebook, soit de saisir votre adresse e-mail et un code d'accès.

C'est là que réside le piège. Que vous cliquiez sur le Facebook ou que vous saisissiez votre adresse e-mail, vous êtes redirigé vers une fausse page Facebook conçue pour récupérer vos identifiants. Cette méthode reprend une technique courante de phishing via OAuth : de nombreux portails d'offres d'emploi légitimes permettent en effet de se connecter via un compte de réseau social, ce qui rend cette arnaque particulièrement convaincante. On ne demande pas à la victime de faire quoi que ce soit d'inhabituel : il lui suffit de « se connecter avec Facebookpour finaliser sa candidature.

Contrairement à la campagne Coca-Cola — qui visait les comptes d'entreprise Google Workspace et s'appuyait sur un kit sophistiqué permettant de contourner l'authentification multifactorielle —, l'arnaque Ferrari élargit son champ d'action en ciblant Facebook . Un Facebook piraté peut permettre aux pirates d'accéder aux services associés, aux messages personnels et aux informations d'identité, ce qui alimente d'autres attaques d'ingénierie sociale. Il sert également de tremplin pour diffuser des arnaques auprès des contacts de la victime.

Le point commun entre ces deux campagnes, c'est l'appât : le nom d'une entreprise prestigieuse et la promesse d'une opportunité de carrière. Sur un marché du travail où des millions de personnes sont activement à la recherche d'un emploi, cette combinaison s'avère d'une efficacité redoutable.

Comment se protéger

- Méfiez-vous des offres d'emploi non sollicitées. Si vous n'avez pas postulé à ce poste et que vous ne connaissez pas le recruteur, ne cliquez pas sur le lien. Rendez-vous directement sur la page « Carrières » de l'entreprise et vérifiez si le poste et le recruteur sont bien réels.

- Sachez reconnaître une fausse fenêtre de navigateur :

- Essayez de faire glisser la « fenêtre contextuelle » : une véritable fenêtre contextuelle se déplace librement en dehors de la fenêtre principale du navigateur, tandis qu'une fausse reste bloquée contre les bords, car elle fait partie intégrante de la page.

- Essayez de réduire votre navigateur: une véritable fenêtre contextuelle reste affichée sur votre bureau dans une fenêtre distincte, tandis qu'une fausse fenêtre disparaît en même temps que la page.

- Regardez bien la barre d'adresse dans la fenêtre: elle peut sembler normale, mais ce n'est qu'un élément graphique. Vous ne pouvez ni cliquer dessus, ni sélectionner le texte, ni saisir une nouvelle adresse comme vous le feriez dans un vrai navigateur.

- Même si la fenêtre contextuelle passe les tests ci-dessus, vérifiez toujours l'URL avant de saisir vos identifiants.

- Ne saisissez jamais vos mots de passe sur une page de prise de rendez-vous. Les services fiables comme Calendly ne vous demandent pas votre mot de passe de messagerie pour réserver une réunion.

- Si vous avez déjà saisi vos identifiants, modifiez immédiatement votre mot de passe Google et révoquez toutes les sessions sur myaccount.google.com > Sécurité > Vos appareils.

Le marché de l'emploi est un terrain de chasse pour les escrocs

Les demandeurs d'emploi sont particulièrement exposés au phishing. Vous vous attendez à recevoir des e-mails d'inconnus, vous avez l'habitude de remplir des formulaires et vous êtes suffisamment motivé par l'opportunité qui s'offre à vous pour ne pas remettre en question une étape de connexion supplémentaire. Avec un taux de chômage aux États-Unis oscillant entre 4,3 et 4,4 % jusqu'au début de l'année 2026, des centaines de milliers de fonctionnaires fédéraux récemment licenciés en concurrence pour des postes dans le secteur privé et un rythme d'embauche à son plus bas niveau depuis des années, le vivier de victimes potentielles n'a jamais été aussi vaste. Les escrocs le savent, et ils déploient des efforts considérables pour que leurs leurres aient l'air légitimes, avec de vrais logos d'entreprise, des interfaces de réservation professionnelles et de fausses pages de connexion au pixel près. Ces kits s'améliorent plus vite que la plupart des gens ne parviennent à s'adapter instinctivement.

La meilleure protection ne consiste pas à repérer les arnaques, mais à savoir qu’aucun processus de recrutement légitime ne vous demandera jamais de vous authentifier via une page inconnue, qu’elle se fasse passer pour Google, Facebook ou tout autre site. En cas de doute, fermez l’onglet, rendez-vous vous-même sur le site web de l’entreprise et postulez à l’ancienne.

Indicateurs de compromis (IOC)

Domaine

- hrguxhellito281[.]onrender[.]com (serveur backend)

Nous ne nous contentons pas de signaler les menaces, nous les éliminons.

Les risques de cybersécurité ne devraient jamais se propager au-delà d'un titre. Éliminez les menaces de vos appareils en téléchargeant Malwarebytes dès aujourd'hui.