Sapevi che è possibile tracciare un tuo profilo in base alle estensioni del browser che utilizzi? Gli inserzionisti possono individuare quali estensioni sono installate e utilizzarle per tracciare un profilo del tipo di utente che sei.

Ad esempio, ti consideri un esperto di acquisti online che non paga mai il prezzo pieno? Forse utilizzi un'estensione per lo shopping che setaccia il web alla ricerca di codici promozionali attivi. Sei uno sviluppatore che crea strumenti online? Potresti utilizzare estensioni per monitorare le prestazioni dei siti, verificare l'accessibilità o ispezionare gli elementi delle pagine. O forse sei una persona produttiva? Probabilmente utilizzi le estensioni per la gestione delle schede, i riassunti dei contenuti o persino il monitoraggio delle attività a tempo.

Gli inserzionisti sono interessati alle estensioni del tuo browser perché rivelano a quale tipo di pubblico appartieni e quali prodotti potresti acquistare. Ma non si tratta solo degli inserzionisti. Più dati su di te circolano in rete, più materiale hanno a disposizione truffatori, ladri di identità e stalker per approfittarne.

Se un sito web riesce a individuare i programmi che hai installato, può scoprire più cose su di te di quanto potresti immaginare.

Non si tratta di un problema ipotetico. Da recenti rapporti è emerso che LinkedIn script per analizzare i browser dei visitatori alla ricerca di oltre 6.000 Chrome , collegando tali dati ai profili degli utenti.

All'inizio di quest'anno, inoltre, alcuni criminali informatici hanno violato i sistemi di Gravy Analytics, un importante broker di dati. Si tratta di un'azienda poco conosciuta che raccoglie enormi quantità di dati sulla localizzazione degli smartphone. Sebbene l'azienda raccolga questi dati in modo legale, la violazione ha portato alla divulgazione di informazioni altamente sensibili, mettendo a rischio milioni di persone.

Quali estensioni possono essere profilate?

L'anno scorso, un gruppo di dottorandi ha studiato in dettaglio come alcuni siti web tracciano gli utenti attraverso le estensioni del browser da loro scelte. Uno degli studenti ha stilato un elenco impressionante di oltre 10.000 estensioni. I risultati della ricerca hanno dimostrato che non è del tutto possibile per un'estensione nascondersi senza apportare alcune modifiche alla tecnologia di base del browser.

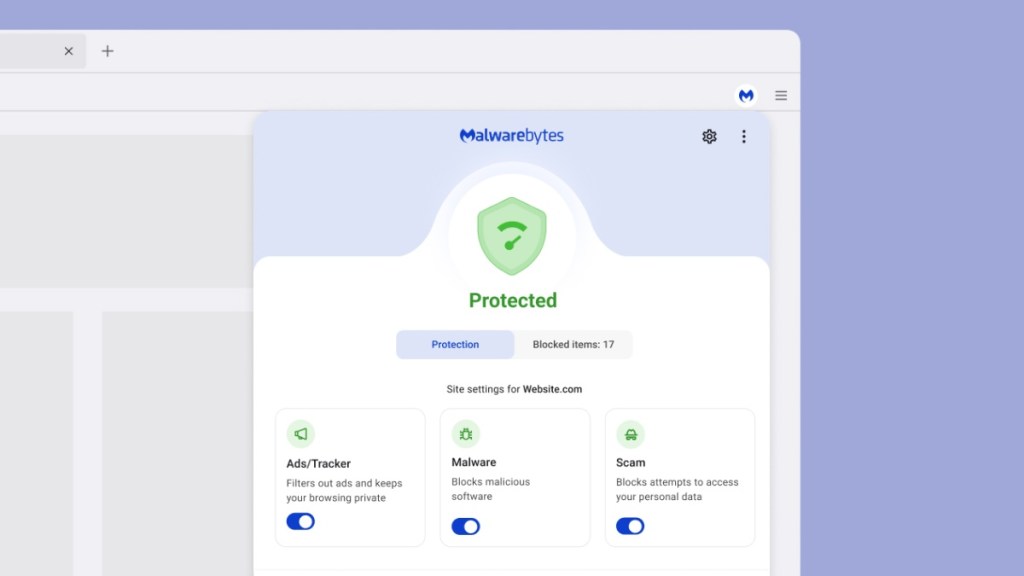

PrendiamoBrowser Guard esempio Malwarebytes Browser Guard . Deve comunicare internamente per verificare aspetti quali: «Questo sito è presente nell'elenco dei siti consentiti?» oppure «C'è un evento di sicurezza di cui dobbiamo informare l'utente?». A causa del funzionamento dei browser, questo sistema di messaggistica non è completamente isolato dalla pagina web, il che significa che potrebbe essere monitorato.

Si potrebbe pensare che la crittografia risolva il problema, ma non è così semplice. Se anche una sola estensione crittografa i propri dati in un modo specifico, quel comportamento stesso diventa un’impronta digitale unica.

Come abbiamo reso Browser Guard

Detto questo, abbiamo integrato ulteriori tecniche in Browser Guard rendere più difficile agli inserzionisti e ai truffatori capire che l'hai installato. Rimanendo nascosto, Browser Guard le informazioni che gli altri possono ottenere e limita le loro reazioni.

Utilizzo delle API di archiviazione del browser

Qualsiasi dato lasciato sulla pagina può essere utilizzato per individuare quali estensioni sono installate.Browser Guard gli strumenti per le estensioni messi a disposizione dai produttori dei browser per evitare di lasciare questo tipo di tracce.

Utilizzo di URL dinamici

use_dynamic_url è un'opzione che puoi attivare nel file manifest dell'estensione del browser.

- In Chrome Edge questa impostazione è disattivata per impostazione predefinita.

- Firefox abilita questa funzione per impostazione predefinita e non è possibile disattivarla.

Cosa significa questo per l'identificazione tramite impronte digitali?

In precedenza, un sito web poteva semplicemente verificare la presenza di risorse specifiche, come un'immagine caricata da un'estensione. Se trovava quella risorsa, capiva che l'estensione era installata.

Tuttavia, gli URL dinamici generano un ID nuovo e univoco per ogni sessione di navigazione, quindi quando un sito cerca di ricorrere allo stesso stratagemma, sembra che l'estensione non esista.

In effetti, abbiamo scoperto che questa tecnica viene utilizzata anche da alcuni programmi anti-adblocker per rilevare quale ad blocker è in esecuzione sul dispositivo.

Cosa possono vedere gli altri riguardo alle tue estensioni (Chrome )

Se stai leggendo questo articolo su Chrome, clicca sul pulsante qui sotto per scoprire quali estensioni installate è possibile individuare utilizzando risorse accessibili al pubblico: si tratta della stessa tecnica descritta in questo articolo.

Quindi installa Browser Guard Chrome e scopri come ti garantisce la privacy.