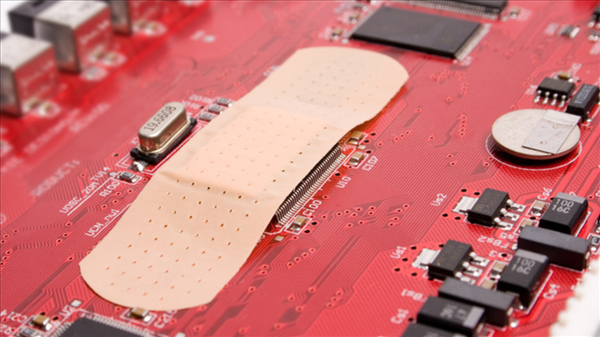

Google ha corretto 129 vulnerabilità in Android nel suobollettino Android del marzo 2026, compreso un difetto del display Qualcomm che è noto essere attivamente sfruttato.

Puoi controllare Android del tuo dispositivo, il livello di aggiornamento di sicurezza e l'aggiornamento del sistema Google Play nelleImpostazioni. Dovresti ricevere una notifica quando sono disponibili aggiornamenti, ma puoi anche controllare tu stesso.

Sulla maggior parte dei telefoni, vai suImpostazioni > Informazioni sul telefono(oInformazioni sul dispositivo), quindi toccaAggiornamenti softwareper vedere se sono disponibili novità. I passaggi esatti possono variare leggermente a seconda della marca e Android in uso.

Se Android tuo Android mostra un livello di patch pari o superiore a2026-03-05, questi problemi sono stati risolti.

Mantenere aggiornato il tuo dispositivo ti protegge dalle vulnerabilità note e ti aiuta a stare al sicuro. Sappiamo che, a causa delle lacune nelle patch e dei cicli di fine supporto, alcuni utenti potrebbero non ricevere questi aggiornamenti. Ecco perché è importante una protezione aggiuntiva per Android tuo Android .

Dettagli tecnici

Il Android , identificato come CVE-2026-21385, è un bug ad alta gravità in un componente grafico/di visualizzazione Qualcomm che gli aggressori stanno già sfruttando in attacchi mirati e limitati.

La vulnerabilità risiede in un componente grafico/display open source Qualcomm utilizzato da un gran numero di Android , con Qualcomm che elenca oltre 230 diversi modelli di chipset interessati. Sulla base delle percentuali di quota di mercato Android dei chipset recentemente pubblicate, è ragionevole supporre che il problema interessi centinaia di milioni di dispositivi in tutto il mondo, anche se il numero esatto è difficile da determinare con precisione.

Sulla maggior parte Android , è possibile visualizzare il modello del processore in Impostazioni > Informazioni sul telefono (o Informazioni sul dispositivo) > Informazioni dettagliate e specifiche, cercando voci come "Processore", "Chipset" o "SoC". Nomi come "Snapdragon 8 Gen 2", "Snapdragon 778G" o "Qualcomm SM8xxx/SM7xxx" indicano un chipset Qualcomm e che il dispositivo potrebbe appartenere alla famiglia interessata.

Google afferma che ci sono segnali che indicano che CVE-2026-21385 sia già stato utilizzato in "attacchi mirati e limitati", il che solitamente significa un numero ridotto di obiettivi di alto valore piuttosto che attacchi diffusi e indiscriminati rivolti al grande pubblico. Le descrizioni attuali indicano uno scenario di corruzione della memoria nel componente grafico. La descrizione ufficiale recita:

"Corruzione della memoria durante l'utilizzo degli allineamenti per l'allocazione della memoria."

Ciò significa che se un aggressore riesce a introdurre un'app dannosa o un codice locale nel dispositivo, può inserire dati appositamente creati nel driver della componente grafica e corrompere la memoria in modo controllato. In pratica, un bug come questo è un ottimo candidato per trasformare l'accesso limitato di una normale app in qualcosa di molto più potente, come utilizzarlo come elemento fondamentale in una catena di exploit per aumentare i privilegi o sfuggire a una sandbox.

Come puoi vedere, l'autore dell'attacco ha prima bisogno di un punto d'appoggio locale, ad esempio convincendoti a installare un'app dannosa, sfruttando un'altra vulnerabilità o abusando di un'app compromessa già presente sul dispositivo.

Come stare al sicuro

Dalle informazioni disponibili, gli aggressori dovrebbero indurre un utente a installare un'app dannosa che potrebbe poi compromettere il dispositivo. Ecco perché è consigliabile seguire queste precauzioni di sicurezza:

- Installate solo app provenienti da app store ufficiali, quando possibile, ed evitate di installare app promosse tramite link contenuti in SMS, e-mail o app di messaggistica.

- Prima di installare app relative alla finanza o alla vendita al dettaglio, verifica il nome dello sviluppatore, il numero di download e le recensioni degli utenti, invece di fidarti di un singolo link promozionale.

- Proteggi i tuoi dispositivi. Utilizza una soluzione anti-malware aggiornata e in tempo reale comeMalwarebytes Android.

- Esamina attentamente le autorizzazioni. Un'app ha davvero bisogno delle autorizzazioni che richiede per svolgere il compito che desideri? Soprattutto se richiede l'accessibilità, l'accesso agli SMS o alla fotocamera.

- Mantieni aggiornati Android, i servizi Google Play e tutte le altre app importanti per ottenere le ultime correzioni di sicurezza.

I truffatori sanno più cose su di te di quanto tu creda.

Malwarebytes Mobile Security tiMobile Security da phishing, SMS truffaldini, siti dannosi e altro ancora. Con la funzione Scam Guard basata sull'intelligenza artificiale integrata e attiva in tempo reale.