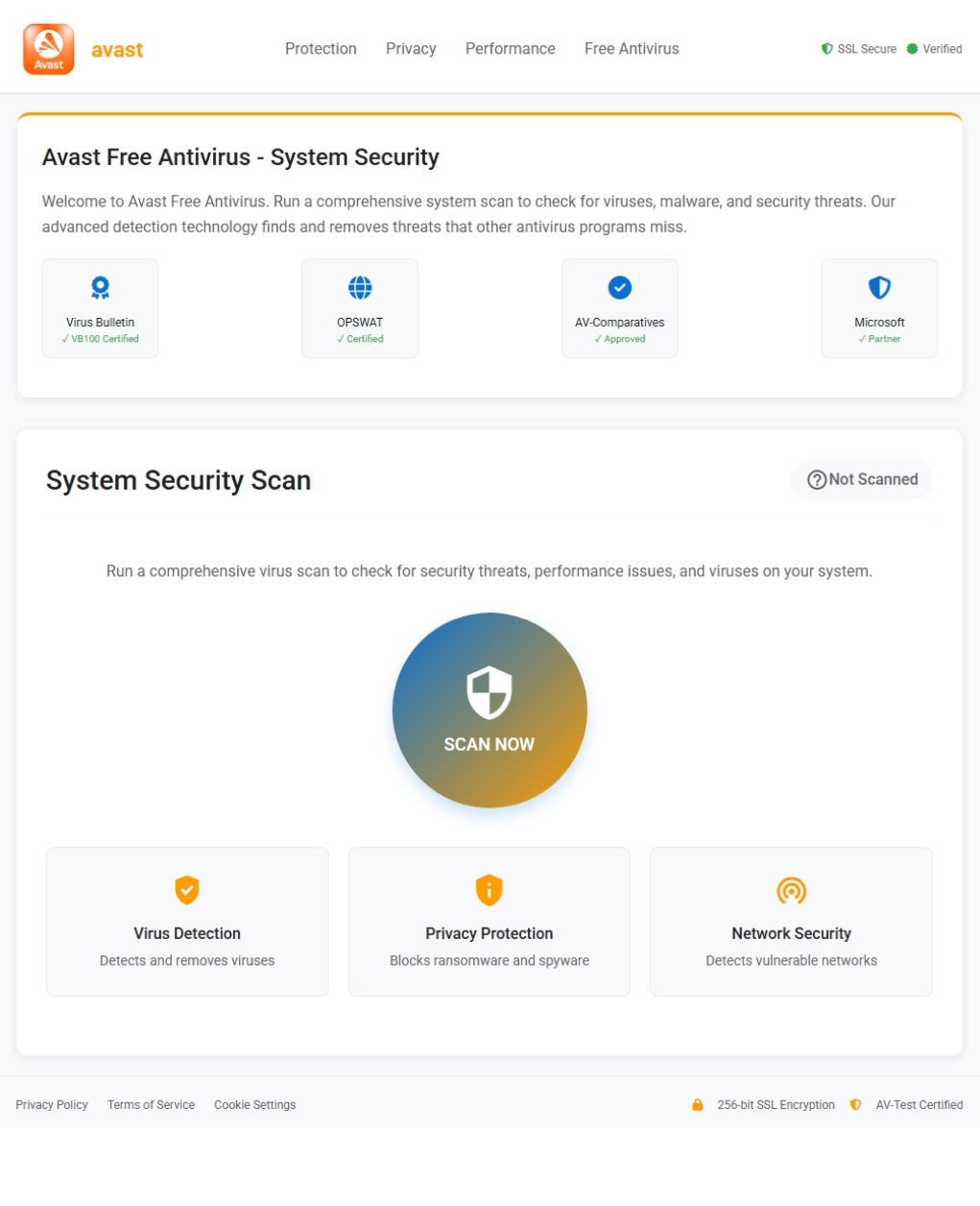

Un sito web fasullo che si spaccia per l'antivirus Avast sta indurre gli utenti a infettare i propri computer.

Il sito sembra affidabile, esegue quella che sembra una scansione antivirus e sostiene che il tuo sistema sia pieno di minacce. Ma i risultati sono falsi: quando ti viene chiesto di «risolvere» il problema, il download proposto download è in realtà Venom Stealer, un tipo di malware progettato per rubare password, cookie di sessione e dati relativi ai portafogli di criptovalute.

Si tratta della classica truffa del "spaventa e risolvi": prima si crea il panico, poi si propone una soluzione. In questo caso, la "soluzione" sfrutta l'affidabilità del marchio Avast per sferrare l'attacco.

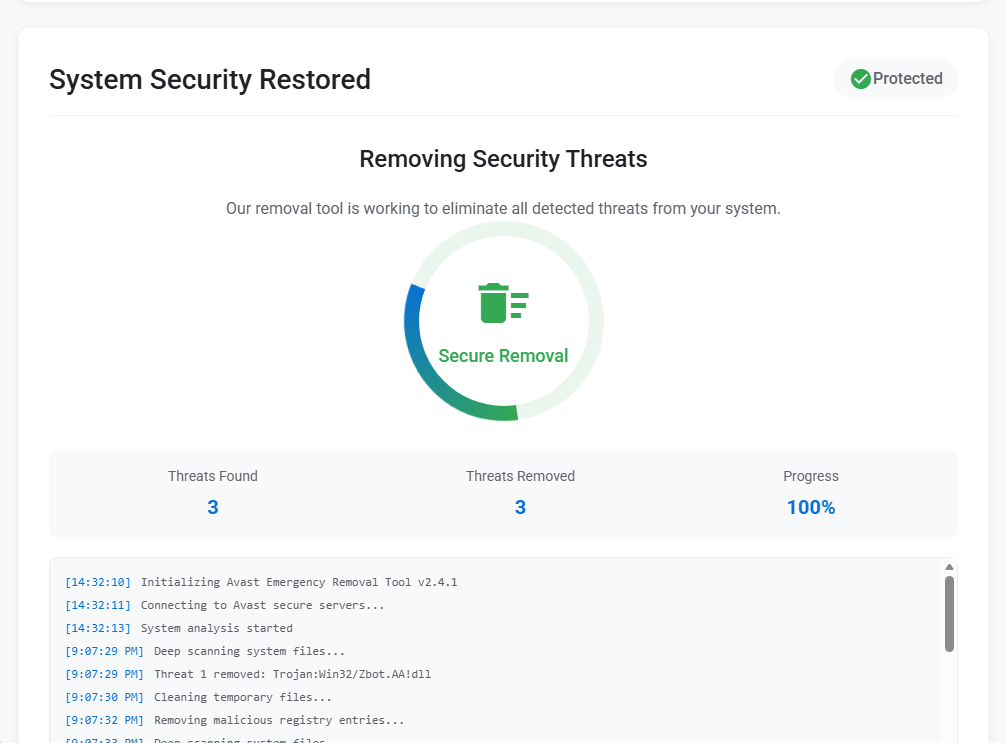

Una scansione che mostra esattamente ciò che l'autore dell'attacco vuole farti vedere

La pagina di phishing è una riproduzione del marchio Avast, completa di barra di navigazione, logo e badge di certificazione rassicuranti. Ai visitatori viene chiesto di eseguire quella che sembra essere una scansione antivirus completa. Una volta cliccato, la pagina mostra una breve animazione prima di fornire il verdetto prestabilito: tre minacce rilevate, tre minacce rimosse, sistema protetto. Un log della console a scorrimento riporta un rilevamento specifico—Trojan:Win32/Zbot.AA!dll—per conferire alla performance un’aria di concretezza. Alla vittima viene quindi chiesto di download cura: un file chiamato Avast_system_cleaner.exe.

Questo è il payload. E, lungi dal ripulire qualcosa, inizia subito a rubare.

Un Chrome che non è Chrome

Quando la vittima avvia Avast_system_cleaner.exe, il file binario — un eseguibile Windows a 64 bit di circa 2 MB — si copia in una posizione studiata per mimetizzarsi tra i programmi legittimi: C:\Program Files\Google\Chrome\Application\v20svc.exe. Il file copiato è identico byte per byte al file di origine e presenta lo stesso hash MD5 (0a32d6abea15f3bfe2a74763ba6c4ef5). Successivamente avvia la copia con il parametro della riga di comando --v20c, un argomento privo di significato il cui unico scopo è segnalare al malware che sta operando nella fase secondaria.

Il travestimento è intenzionale. Un processo denominato v20svc.exe, presente nella directory dell'applicazione Chrome, a prima vista sembra un componente legittimo del browser. Chiunque dia un'occhiata al proprio Task Manager probabilmente lo ignorerebbe senza pensarci due volte. Si tratta di un classico esempio di "mascheramento": dare a un file binario dannoso un nome che rispetta le convenzioni del software affidabile, in modo che sfugga a un'ispezione superficiale.

Un artefatto di debug integrato nel file binario ne conferma la provenienza: il percorso del file PDB è crypter_stub.pdb, indicando che il file eseguibile era stato compresso utilizzando un crypter, ovvero uno strumento progettato per codificare il codice del payload in modo che i motori antivirus non possano riconoscerlo solo sulla base della sua firma. Al momento dell'analisi, solo il 27% dei motori presenti su VirusTotal aveva segnalato il campione, il che significa che circa tre prodotti antivirus commerciali su quattro non lo avevano rilevato affatto.

Le regole di YARA hanno identificato il campione come appartenente alla famiglia di malware Venom Stealer, un noto derivato del framework Quasar RAT che viene venduto sui forum clandestini almeno dal 2020. Venom Stealer è stato appositamente progettato per il furto di dati: credenziali dei browser, cookie di sessione, portafogli di criptovalute e dati delle carte di credito memorizzati nei browser.

Ogni cookie, ogni portafoglio, ogni password salvata

Una volta avviato, il malware passa in rassegna un elenco di obiettivi di alto valore presenti sul computer della vittima.

Tutto inizia dai browser. L'analisi comportamentale conferma che il malware raccoglie le credenziali salvate e i cookie di sessione. Nell'ambiente di analisi, è stato osservato che accedeva direttamente al database dei cookie di Firefox all'indirizzo C:\Users\<USER>\AppData\Roaming\Mozilla\Firefox\Profiles\<profile>\cookies.sqlite-shm. La memoria di processo conteneva inoltre strutture JSON complete con dati relativi ai cookie sottratti da Microsoft Edge Google Chrome, comprese sessioni attive per Netflix, YouTube, Reddit, Facebook, LinkedIn, AliExpress, Outlook, Adobe e Google. I cookie di sessione sottratti consentono all'autore dell'attacco di dirottare sessioni del browser autenticate senza bisogno della password della vittima, comprese quelle protette dall'autenticazione a due fattori.

Il malware prende di mira anche i portafogli di criptovalute. Le firme comportamentali confermano che cerca e tenta di sottrarre i dati dei portafogli memorizzati localmente, ed è documentato che Venom Stealer attacca le applicazioni desktop dei portafogli. Per chiunque detenga asset in criptovaluta su un portafoglio «hot», le conseguenze sono immediate.

Oltre alle credenziali, il programma di furto acquisisce uno screenshot del desktop della vittima, salvandolo temporaneamente come C:\Users\<USER>\AppData\Local\Temp\screenshot_5sIczFxY95t2IQ5u.jpge salva un file di tracciamento della sessione in C:\Users\<USER>\AppData\Roaming\Microsoft\fd1cd7a3\sess. Viene inoltre salvato un piccolo file di marcatori in C:\Users\Public\NTUSER.dat—una strategia scelta per simulare un file di hive Windows autentico ed evitare di destare sospetti.

Mascherato da analisi, trasmesso tramite HTTP standard

Tutti i dati rubati vengono trasferiti verso un unico dominio di comando e controllo: app-metrics-cdn[.]com, che ha deciso di 104.21.14.89 (un indirizzo Cloudflare) durante l'analisi. Il nome di dominio è stato creato in modo da sembrare un innocuo servizio di analisi o di distribuzione di contenuti, il tipo di traffico che potrebbe non destare sospetti nei log dei proxy aziendali.

L'esfiltrazione segue una sequenza strutturata in quattro fasi tramite HTTP non crittografato. Innanzitutto, un POST con dati del modulo multipart a /api/upload invia il file raccolto — screenshot, dati del portafoglio, database dei cookie — per un totale di circa 140 KB. Un secondo POST a /api/upload-json invia un payload JSON strutturato di circa 29 KB contenente credenziali analizzate e cookie. Un POST di conferma a /api/upload-complete segnala che il furto è terminato. Il malware entra quindi in un ciclo di controllo, verificando periodicamente la propria presenza su /api/listener/heartbeat per mantenere il collegamento con l'infrastruttura dell'operatore.

Tutto questo traffico utilizza una stringa user-agent generica Mozilla/5.0, un altro tentativo di mimetizzarsi con la normale navigazione web.

Chiamate di sistema, cicli di attesa e controlli del debugger

Venom Stealer non si limita a rubare i dati e andarsene. Adotta misure significative per evitare di essere scoperto. La tecnica di evasione più rilevante è l'uso di chiamate di sistema dirette e indirette, un metodo con cui il malware richiama direttamente le funzioni Windows invece di passare attraverso il ntdll.dll libreria. Poiché la maggior parte degli strumenti di rilevamento degli endpoint funziona intercettando le chiamate a tale libreria, questa tecnica li rende di fatto inefficaci. Questo comportamento è stato rilevato sia nel processo padre che nel processo figlio terminato.

Il malware verifica inoltre se è in fase di debug, interroga le informazioni relative al produttore e al modello della CPU, legge il numero di serie del volume dell'unità di sistema, crea pagine di protezione in memoria in grado di causare il crash dei debugger che tentano di eseguire il codice passo dopo passo ed elenca i processi in esecuzione. Si tratta di tecniche comunemente utilizzate per individuare macchine virtuali e ambienti di analisi. Per ostacolare ulteriormente l'analisi automatizzata, il malware incorpora chiamate di sospensione della durata superiore ai tre minuti.

Non è una novità

Fingersi un software di sicurezza per diffondere malware è uno dei trucchi più vecchi del mondo. Un utente convinto che il proprio sistema sia infetto è pronto ad agire con urgenza, e una pagina che sembra provenire da un fornitore di antivirus affidabile è esattamente il tipo di autorità a cui si affiderà. Simulando una falsa scansione che “rileva” minacce e offrendo poi una soluzione, l’autore dell’attacco sfrutta sia la paura che la fiducia in un’unica interazione.

Non si tratta di una tattica isolata. Nel maggio 2025, DomainTools ha documentato una campagna distinta in cui gli hacker hanno creato un clone molto realistico del sito web di Bitdefender e lo hanno utilizzato per distribuire il RAT Venom insieme allo stealer StormKitty. Lo schema è pressoché identico: spacciarsi per un marchio di sicurezza, creare un senso di urgenza e distribuire un trojan camuffato da strumento di protezione. Ciò suggerisce che si tratti di un modello ripetibile, non di un esperimento isolato.

Cosa fare se potresti essere stato colpito

download software download solo dai siti web ufficiali dei produttori. Il sito ufficiale di Avast è avast.com. Non fidarti dei risultati dei motori di ricerca, degli annunci pubblicitari o dei link contenuti nelle e-mail indesiderate.

Se hai visitato un sito come questo o hai scaricato il file, agisci subito:

- Verifica se il tuo sistema è infetto. Cerca il file

v20svc.exeinC:\Program Files\Google\Chrome\Application\. Se è presente, è probabile che il tuo sistema sia stato compromesso da questo malware. - Esegui subito una scansione completa del sistema. Utilizza uno strumento anti-malware affidabile e aggiornato (come Malwarebytes) per rilevare e rimuovere l'infezione. Se la scansione rileva delle minacce, segui le raccomandazioni dello strumento per metterle in quarantena o eliminarle.

- Cambia subito la tua password. Inizia dall'e-mail, dai conti bancari e da tutti gli account importanti. Considera che qualsiasi dato salvato nel tuo browser sia stato compromesso.

- Esci da tutte le sessioni attive. Esci dai servizi come Google, Microsoft, Facebook e Netflix. I cookie di sessione rubati consentono a un malintenzionato di aggirare completamente l'autenticazione a due fattori.

- Proteggi i tuoi fondi in criptovaluta. Se utilizzi un portafoglio di criptovalute desktop, trasferisci i tuoi fondi il prima possibile su un nuovo portafoglio generato su un dispositivo non compromesso.

Indicatori di compromesso (IOC)

Hash dei file

- SHA-256:

ecbeaa13921dbad8028d29534c3878503f45a82a09cf27857fa4335bd1c9286d

Domini

app-metrics-cdn[.]com

Indicatori di rete

104.21.14.89

URL C2

http://app-metrics-cdn[.]com/api/uploadhttp://app-metrics-cdn[.]com/api/upload-jsonhttp://app-metrics-cdn[.]com/api/upload-completehttp://app-metrics-cdn[.]com/api/listener/heartbeat

Non ci limitiamo a segnalare le minacce, ma le eliminiamo.

I rischi per la sicurezza informatica non dovrebbero mai diffondersi al di là di un titolo di giornale. Tenete le minacce lontane dai vostri dispositivi scaricando Malwarebytes oggi stesso.