脆弱性の開示における謝辞の欄に注目する人は、ごく稀だ。

しかし、バグを発見した人にとっては、それは多くの場合、何時間にもわたる作業や試行錯誤、評価を求める努力の末、ついにその脆弱性が修正されるのを見届けるという結末なのです。バグハンターがベンダーに対して責任を持って脆弱性を開示してくれることは、私たち全員にとって大きな恩恵となっています。

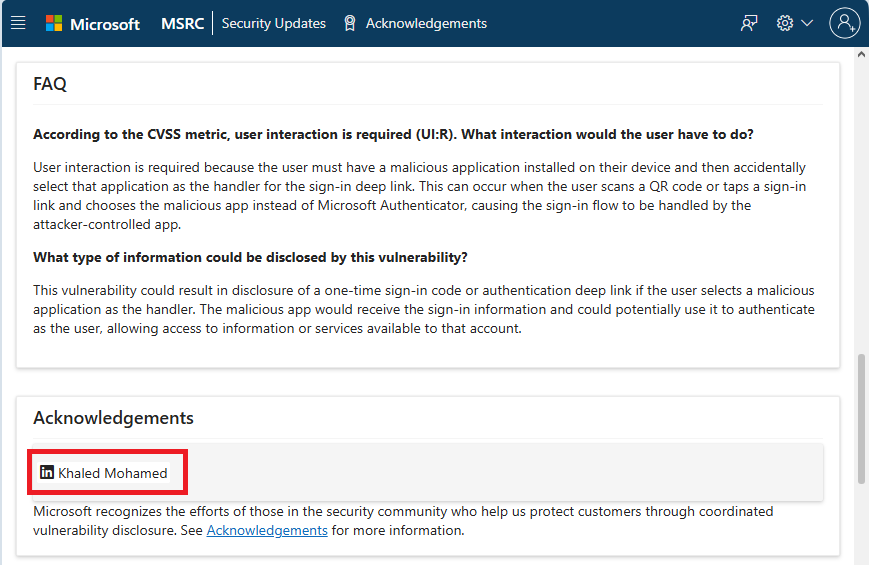

今週は、 Android「Microsoft Authenticator」の脆弱性「CVE-2026-26123」を発見したバグ報奨金ハンター、カレド・モハメド氏に話を伺いました。この脆弱性により、場合によっては、スマートフォン上の別のアプリがサインインコードを盗み出したり悪用したりする恐れがありました。

Q: ご自身について少し教えてください。どのようにしてサイバーセキュリティの分野に携わるようになったのですか?

A: 私はカレド・モハメドと申します。23歳のセキュリティエンジニアであり、バグ報奨金ハンターとしても活動しています。 Google、GitHub、LinkedIn、Mastercard、Starbucks、Vimeoなど、数多くの大手企業の「殿堂入り」リストに名を連ねています。世界で最も著名な組織の重大なセキュリティ上の問題を特定できることは、私にとってこの上ない喜びです。無数のユーザーに深刻な影響を与えかねなかった脆弱性を修正できたとき、何とも言えない達成感があります。

私のサイバーセキュリティへの道のりは、過酷で型破りな形で始まりました。

私は、あちこち探検したり物を壊したりするのが大好きな子供でした。やがて、私は「スクリプトキディ」になりました。簡単なスクリプトで近所のWi-Fiをダウンさせ、自分が世界を支配しているかのように感じたあの興奮を、今でも覚えています。

そこから、サイバーセキュリティ、特にウェブセキュリティについて学び始めました。具体的には、ウェブサイトがどのように攻撃されるのか、そしてどのように防御するのかについてです。

15歳の時、私は初めてのフリーランス案件、ウェブアプリケーションのペネトレーションテストを請け負いました。実際の脆弱性を一つも見つけることはできませんでしたが、その経験が転機となりました。それがきっかけで、サイバーセキュリティの背後にある真の科学を探求するようになったのです。その後、コンピュータサイエンスの学位を取得し、今でも毎日学び続けています。この分野には、本当に学び尽くすことなどないのです。

この分野に携わる多くの人々が、同じような経験をしているのではないでしょうか。結局のところ、私たちを前進させ続ける原動力は、好奇心なのです。

Q: 当初からAuthenticatorの脆弱性を探そうとしていたのですか、それとも何か不審な点に気づいたのですか?

A: 先ほども申し上げた通り、私はバグ報奨金ハンターですが、当時は特にMicrosoft Authenticatorを標的にしていたわけではありません。たまたま、このアプリがモバイル端末でのディープリンクやサインインフローを処理する方法に、何か不審な点があることに気づいたのです。サインインリンクをタップしたりQRコードをスキャンしたりすると、OSから「リンクを開く」というプロンプトが表示されます。

それで興味が湧きました。もし別のアプリがそのアクションを横取りしたらどうなるのでしょうか?調査と実験を重ねるにつれ、そこに真のセキュリティ上の問題があることが明らかになっていきました。その糸をたどった結果、最終的にCVE-2026-26123を発見し、報告することになりました。

Q: オーセンティケーターの脆弱性について、最も驚いた点はどこですか?

A: CVE-2026-26123は、驚くほど単純な方法でアカウントの完全な乗っ取りにつながる可能性があります。悪意のあるアプリケーションがデバイスにインストールされており、ユーザーがスマートフォンの内蔵スキャナーを使ってサインイン用QRコードをスキャンした場合、そのアカウントは事実上乗っ取られてしまう恐れがあります。二要素認証(2FA)のような高度な保護機能さえも回避され、関連するすべてのMicrosoftアカウントが完全に侵害されることになります。

多要素認証やパスワード不要のサインインフローに及ぼす現実世界での影響は甚大であり、それは本当に驚きでした。

Q: バグハンターを目指している方や、サイバーセキュリティの分野でキャリアをスタートさせたばかりの方へ、どのようなアドバイスをしますか?

A: 常に攻撃者の視点に立ち、あらゆる行動の背後にある潜在的な影響を見極められるよう、思考を鍛えましょう。技術的な知識はあくまで手段に過ぎません。それを活用して、思い描いた影響を実現してください。

すべてを自分でテストしてください。他人が以前にテストしたからといって、それが安全だと決めつけないでください。どのような点にまだ脆弱性があるかを深く考え抜き、実際のテストを通じて自分の仮説を立証するか、あるいは反証するように努めてください。

Q: サイバーセキュリティにおいて、最もよくあるミスは何だと思いますか?

A: サイバーセキュリティにおいて最もよくある――そして最も危険な――過ちの一つは、実際の脅威のレベルを過小評価することです。多くの組織は、サイバー攻撃は稀な出来事であるとか、攻撃者の標的は主に大規模で知名度の高い企業であるといった考えを依然として抱いています。しかし実際には、規模や知名度にかかわらず、あらゆる企業が標的となり得るのです。

Q: 読者の皆様に、他に何かお伝えしたいことはありますか?

A: 責任ある情報開示が有効であることを皆さんに知ってほしいのです。マイクロソフトは「調整された脆弱性開示プログラム」を通じて対応し、2026年3月10日のセキュリティ更新プログラムの一環としてパッチが公開されました。つまり、ユーザーはすでに保護されているということです。

このプロセス――研究者が問題を発見し、責任を持って報告し、ベンダーが修正する――こそが、長期的にエコシステム全体の安全性を維持する原動力となります。脆弱性を見つけたら、報告してください。隠し持たないでください。

カレド・モハメド氏にはお時間を割いていただき、心より感謝申し上げます。今後のご活躍を心よりお祈り申し上げます。

詐欺師たちは、あなたが思っている以上にあなたのことを知っています。

Malwarebytes Mobile Security 、フィッシング、詐欺SMS、悪意のあるサイトなどからユーザーをMobile Security 。AIを活用したリアルタイムの「Scam Guard」機能が標準搭載されています。