「ご招待します!」

親しみやすく、馴染み深く、まったく無害に聞こえる。しかし最近発見した詐欺では、この単純なフレーズが被害者を騙し、Windows 完全なリモートアクセスツールをインストールさせるために利用されている。これにより攻撃者はシステムを完全に制御できるのだ。

一見すると何気ないパーティーやイベントの招待状に見えるものが、ScreenConnectという正規のリモートサポートツールの静かなインストールにつながります。このツールはバックグラウンドでこっそりインストールされ、攻撃者によって悪用されます。

詐欺の手口、その効果的な理由、そして身を守る方法について説明します。

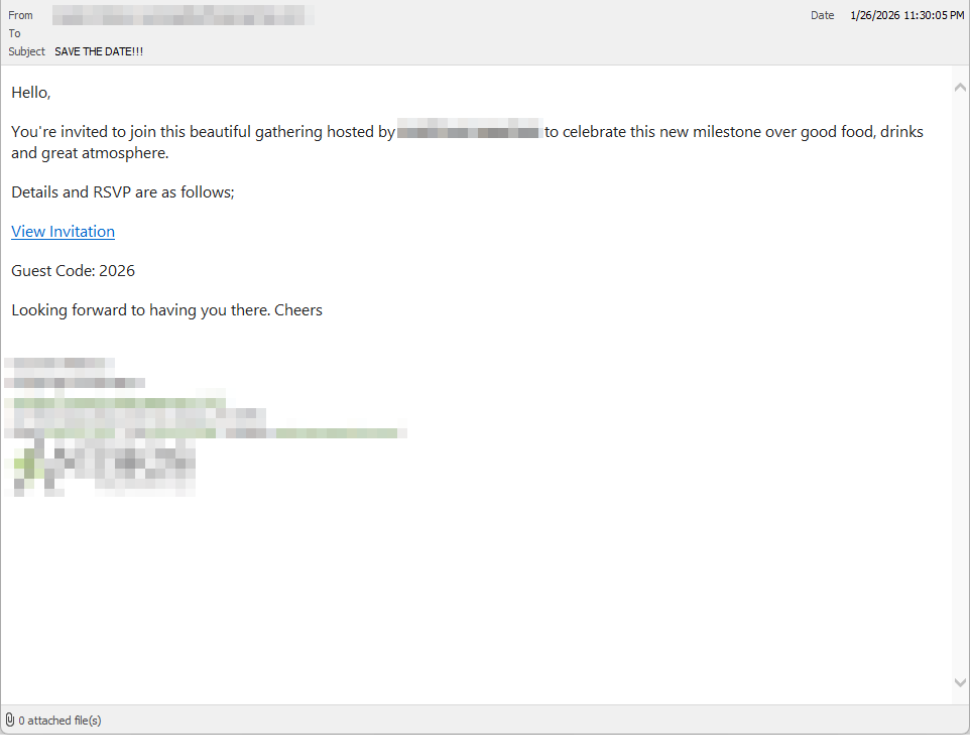

メール:パーティーの招待状

被害者は、個人的な招待状を装ったメールを受け取ります。多くの場合、友人や知人から送られたように見えるように書かれています。メッセージは意図的にカジュアルで社交的な口調で、疑念を薄れさせ、迅速な行動を促します。

以下のスクリーンショットでは、メールは友人のアカウントがハッキングされたために届いたものですが、同様に知らない送信者から届く可能性もあります。

これまでのところ、このキャンペーンは英国の人々を対象としているのみですが、他の地域へ拡大する可能性は十分にあります。

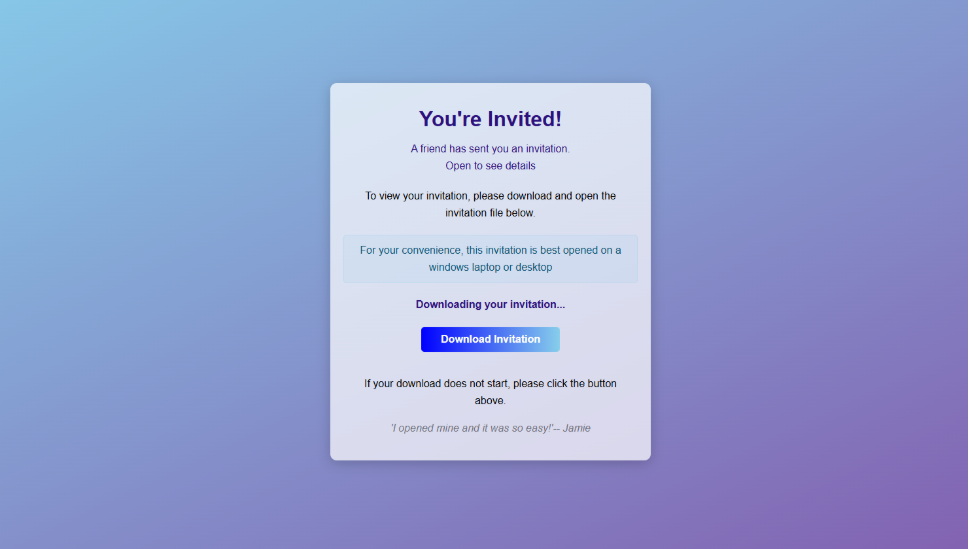

メール内のリンクをクリックすると、攻撃者が管理するドメイン上に設置された洗練された招待ページに誘導されます。

招待状:インストーラーへ誘導するランディングページ

ランディングページはパーティーテーマを強く打ち出しているが、イベント詳細を表示する代わりに、ユーザーにファイルを開くよう促している。単独では危険そうに見えないが、これらを組み合わせることでユーザーを「招待状」ファイルに集中させ続ける:

- 大胆な「ご招待!」の見出し

- 友人が招待状を送ったという提案

- この招待状はWindows またはデスクトップで閲覧することをお勧めします

- 招待状がすでに「ダウンロード中」であることを示すカウントダウン

- 緊急性と社会的証明をほのめかすメッセージ(「私のは開けてみたらすごく簡単だったよ!」)

数秒以内に、ブラウザはダウンロードへリダイレクトされます RSVPPartyInvitationCard.msi

そのページは被害者が立ち止まって考え込むことなく先に進み続けるよう、自動的にダウンロードを起動させる。

このMSIファイルは招待状ではありません。インストーラーです。

ゲスト:MSIが実際に何をするのか

ユーザーがMSIファイルを開くと、msiexec.exeが起動し、ScreenConnect Client(ITサポートチームが頻繁に使用する正規のリモートアクセスツール)がサイレントインストールされます。

招待状も、出欠確認用紙も、カレンダーの予定登録もない。

代わりに起こることは:

- ScreenConnectのバイナリは以下にインストールされます

C:\Program Files (x86)\ScreenConnect Client\ - Windows が作成されます(例:ScreenConnect Client 18d1648b87bb3023)

- ScreenConnectは複数の.NETベースのコンポーネントをインストールします

- リモートアクセスツールがインストールされていることを示す明確なユーザー向け表示はありません

被害者の視点から見ると、ほとんど何も起こっていないように見える。しかしこの時点で、攻撃者はすでに被害者のコンピューターに遠隔アクセスできる状態にある。

アフターパーティー:リモートアクセスが確立されました

インストール後、ScreenConnectクライアントはScreenConnectのリレーサーバー(一意に割り当てられたインスタンスドメインを含む)への暗号化されたアウトバウンド接続を開始します。

その接続により、攻撃者は遠隔地のIT技術者と同じレベルのアクセス権限を得ることができ、以下の操作が可能となります:

- 被害者の画面をリアルタイムで見る

- マウスとキーボードを操作する

- ファイルのアップロードまたはダウンロード

- コンピューターを再起動した後もアクセスを維持する

ScreenConnectはリモートサポートに広く使用される正規のソフトウェアであるため、その存在は必ずしも明らかではありません。個人用コンピュータでは、最初の兆候は行動上の変化であることが多く、説明のつかないカーソルの動き、windows 勝手にwindows 、あるいはユーザーがインストールした覚えのないScreenConnectのプロセスなどが挙げられます。

なぜこの詐欺が成功するのか

このキャンペーンが効果的なのは、普通で予測可能な人間の行動を標的としているためです。行動セキュリティの観点から見ると、私たちの自然な好奇心を利用し、リスクが低いように見える点が特徴です。

ほとんどの人は招待状を危険だとは考えない。開封する行為は受動的で、チラシをちらっと見たりメッセージを確認したりするような感覚であり、ソフトウェアをインストールするようなものではない。

セキュリティ意識の高いユーザーでさえ、警告やプレッシャーに警戒するよう訓練されている。親しみやすい「招待されました」というメッセージは、そうした警戒心を引き起こさない。

何かがおかしいと感じる頃には、ソフトウェアは既にインストールされている。

コンピュータが感染している可能性を示す兆候

注意:

- ダウンロードまたは実行されたファイル

RSVPPartyInvitationCard.msi - 予期せぬScreenConnectクライアントのインストール

- ランダムな文字列を含む「ScreenConnect Client」という名前のWindows

- お使いのコンピューターは、ScreenConnect リレードメインへのアウトバウンドHTTPS接続を確立します

- このキャンペーンで使用されている招待ホスティングドメイン xnyr[.]digital を解決します。

安全に過ごすには

このキャンペーンは、現代の攻撃は侵入されるのではなく招き入れられることが多いという事実を再認識させるものです。リモートアクセスツールは攻撃者にシステムへの深い制御権を与えます。迅速な対応が被害を最小限に抑える鍵となります。

個人向け

もしこんなメールを受け取った場合:

- ソフトウェアのダウンロードや起動を求める招待には警戒してください

- 迷惑メールから送られてきたMSIファイルは絶対に実行しないでください

- 何かを開封する前に、別の方法で招待状を確認してください

ファイルを既にクリックまたは実行した場合:

- 直ちにインターネットから切断してください

- ScreenConnectを確認し、存在する場合アンインストールしてください

- 完全なセキュリティスキャンを実行する

- 重要なパスワードは、クリーンで影響を受けていないデバイスから変更してください

組織(特に英国において)

- 不正なScreenConnectインストールに関する警告

- 可能な限りMSIの実行を制限する

- 「リモートサポートツール」をハイリスクソフトウェアとして扱う

- ユーザーへの周知:招待状はインストーラーとして配信されません

この詐欺は、ユーザーの明確な意図なしに正当なリモートアクセスツールをインストールすることで機能します。まさにその隙間を突くために、Malwarebytes 。

Malwarebytes インストールされたリモートアクセスツールを検知し、システム上に現れた際に警告を表示します。その後、ユーザーには選択肢が提示されます:そのツールが予期された信頼できるものであることを確認するか、そうでない場合は削除するかです。

脅威を報告するだけでなく、取り除く

サイバーセキュリティのリスクは、ヘッドラインを超えて広がるべきではありません。今すぐMalwarebytes ダウンロードして、デバイスに脅威を持ち込まないようにしましょう。