オープンソースのFTPクライアント「FileZilla 3.69.5」のトロイの木馬化されたコピーがオンライン上で流通している。このアーカイブには正規のFileZillaアプリケーションが含まれているが、フォルダ内に単一の悪意のあるDLLが追加されている。この改ざん版をダウンロードし、解凍してFileZillaを起動すると、Windows まず悪意のあるライブラリWindows 。その瞬間から、マルウェアは一見通常のFileZillaセッションのように見える環境内で動作する。

感染したコピーは正規のソフトウェアと見た目も動作も同一であるため、被害者は異常を認識できない可能性があります。その間、マルウェアは保存されたFTP認証情報にアクセスし、コマンドアンドコントロールサーバーと通信し、システム上で活動を継続する恐れがあります。リスクはローカルコンピュータに留まりません。盗まれた認証情報は、ユーザーが接続するウェブサーバーやホスティングアカウントを危険に晒す可能性があります。

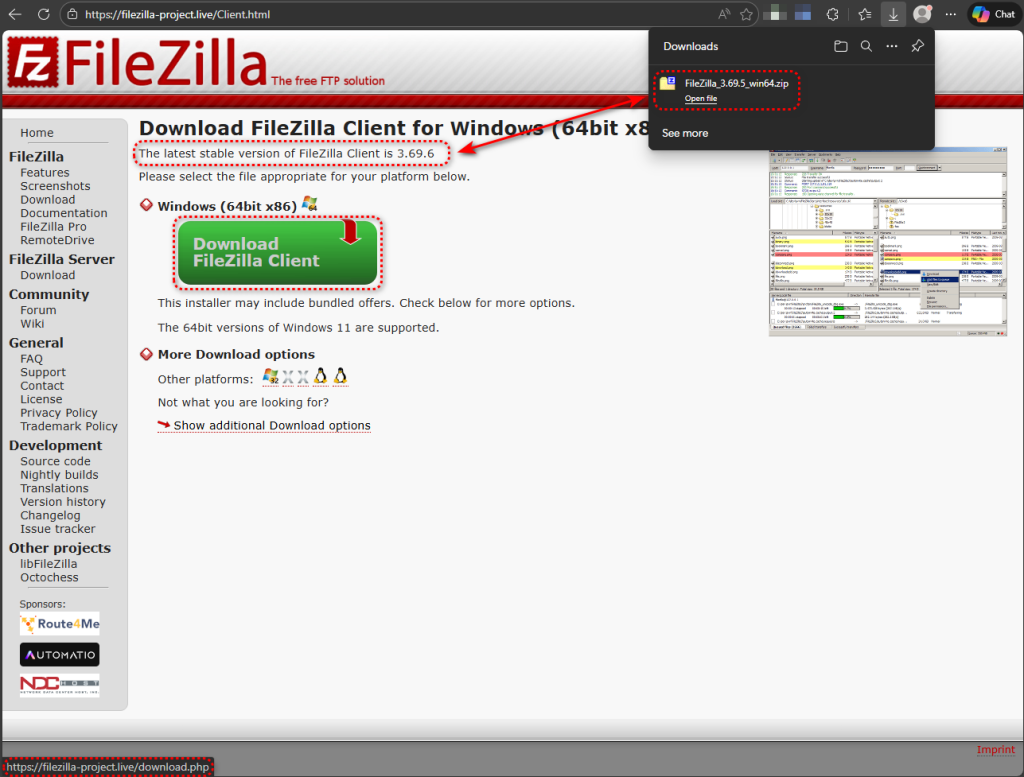

この攻撃はFileZilla自体の脆弱性を悪用するものではありません。非公式ウェブサイトから改変されたコピーをダウンロードし、実行するユーザーに依存しています。拡散メカニズムは自動的な自己増殖ではなく、類似ドメインや検索ポイズニングといった単純な欺瞞手法です。

信頼できるソフトウェアの増加傾向、毒入りパッケージ

信頼性の高いオープンソースユーティリティの悪用が増加しているようだ。先月、 偽の7-Zipダウンロードが家庭用PCをプロキシノードに変える事例を報告した。セキュリティ研究者らはまた、侵害されたNotepad++の更新インフラが数か月間にわたりDLLサイドローディングによるカスタムバックドアを配布していたと報告している。

今回、FileZillaもこの手口で偽装されるソフトウェアのリストに加わりました。類似ドメイン「filezilla-project[.]live」が、この悪意のあるアーカイブをホストしています。

方法は単純明快だ:正規のポータブル版FileZilla 3.69.5を入手し、単一の悪意あるDLLをフォルダ内に配置、再圧縮してアーカイブを配布する。この感染手法は「DLL検索順序の乗っ取り」Windows 既知Windows を利用している。アプリケーションWindows を確認する前に、まず自身のディレクトリからライブラリを読み込むためである。

一つのファイル、一つのタイムスタンプ、一つのプレゼント

アーカイブには918件のエントリが含まれています。そのうち917件は最終更新日が2025-11-12となっており、公式のFileZilla 3.69.5 ポータブル版リリースと一致しています。1件のエントリが際立っています: version.dll日付は2026年2月3日、アーカイブ内の他のすべての記録よりほぼ3か月新しい。

クリーンなFileZillaポータブル版には version.dllパッケージ内の正規のDLLはすべて、FileZilla固有のライブラリです。例えば、 libfilezilla-50.dll そして libfzclient-private-3-69-5.dllWindows API ライブラリ—version.dll—は、システムDLLであり、 C:\Windows\System32 FileZillaフォルダ内に存在する理由はない。その存在自体が攻撃そのものである。

現行犯逮捕:プロセスモニターが明らかにしたこと

プロセスモニターを使用して稼働システムでのサイドローディングを確認しました。 filezilla.exe 起動時には、一連のDLLをロードする必要があります。各DLLについて、Windows まずアプリケーション自身のディレクトリWindows 、次にシステムフォルダにフォールバックします。

システムライブラリのようなもの IPHLPAPI.DLL そして POWRPROF.dllアプリケーションディレクトリは「NAME NOT FOUND」を返すため、Windows 正規のコピーを C:\Windows\System32これは正常な動作です。しかし、 version.dllトロイの木馬化されたコピーはFileZillaフォルダ内に存在している。Windows そこでそれをWindows 、メモリにマッピングするため、System32フォルダには到達しない。悪意のあるコードは現在、内部で実行されている。 filezilla.exe自身のプロセス。

読み込み後17ミリ秒で、悪意のあるDLLは version_original.dll 同じディレクトリ内で実行すると「NAME NOT FOUND」エラーが発生する。これはDLLプロキシングの典型的な兆候であり、悪意のあるDLLが正規の関数呼び出しを元のライブラリの改名コピーに転送するように設計されているため、ホストアプリケーションは正常に動作し続ける。このケースでは、改名された元のライブラリがアーカイブに含まれていなかったため、アプリケーションの不安定化の一因となっている可能性がある。

FileZillaはDLLのフルパスではなくファイル名のみでLoadLibraryを呼び出すため、Windows まずアプリケーション自身のディレクトリをWindows 。これは攻撃者が悪意のあるDLLを仕込むために必要な動作そのものであり、一般的な設計上の挙動である。

分析環境を検出するために構築された

このDLLは、ペイロードを実行する前に仮想マシンやサンドボックスを検出するための複数のチェック機能を備えている。行動分析により、BIOSバージョンの確認、システムメーカーの照会、VirtualBoxレジストリキーの探査、ディスクドライブの列挙、および分析ツールによるメモリスキャンを検知可能な手法である書き込み監視を用いたメモリ割り当てが明らかになった。回避的なスリープループが、この分析回避ツールキットを完成させている。

これらのチェックは絶対的なものではなく選択的です。実際のユーザーシステムに酷似したサンドボックス環境では、ローダーはC2ドメインの解決に成功し、コールバックを試みました。より明らかに仮想化された環境では、ローダーは休眠状態となり、Windows 以外のネットワーク活動は発生しませんでした。当社のテストシステムでは、FileZillaは起動直後にほぼ即座に終了しました。これは、DLLが環境を検知し、ネットワーク段階に到達する前にホストプロセスを終了させたことと一致しています。

DNS-over-HTTPS: 誰も聞いていないのにホームへ電話をかける

ローダーが環境が安全であると判断した場合、従来のDNSを使用してコマンドアンドコントロールドメインを解決しません。代わりに、CloudflareのパブリックリゾルバーにHTTPSリクエストを送信します:

https://1.1.1.1/dns-query?name=welcome.supp0v3[.]com&type=A

この技術、DNS-over-HTTPS(DoH)は、企業のDNS監視、DNSベースのブロックリスト、ポート53のトラフィックを検査するセキュリティアプライアンスを迂回します。これは先月の偽7-Zipプロキシウェアキャンペーンで使用されたのと同じ回避手法です。

ドメインが解決されると、ローダーはステージングサーバーへコールバックする。ローダープロセスのメモリ解析により、実行時に埋め込まれた完全な設定が明らかになった:

{

"tag":"tbs",

"referrer":"dll",

"callback":"https://welcome.supp0v3.com/d/callback?utm_tag=tbs2&utm_source=dll"

}

UTM形式のキャンペーン追跡は、複数の配布ベクトルを備えた組織的なオペレーションを示唆している。tbs2タグとdllソース識別子は、このDLLサイドローディング配布を、同一オペレーション内の他の配信手法と区別する可能性が高い。

非標準ポート上の2つ目のC2チャネル

DoHコールバックに加え、マルウェアはTCPポート31415(Hetznerホスティングインフラ上の非標準ポート)で95.216.51.236への接続を試みる。 ネットワークキャプチャでは2セッションにわたり10回の接続試行が確認され、オペレーターとの接続維持を目的とした持続的な再試行メカニズムの存在を示唆している。高番号の非標準ポートの使用は、既知サービスポートのみを検査するファイアウォールをすり抜けるため、C2通信を隠蔽する一般的な手法である。

行動分析が指摘した点

アーカイブの自動行動分析により、直接観察した内容を超える複数の追加機能が検出された。行動ルールにより、ローカルFTPクライアントソフトウェアからの認証情報収集が検知された。マルウェアがFileZilla経由でサイドローディングされることを考慮すると、これらの検知の一部はFileZilla自体の認証情報ストアへの正当なアクセスを反映している可能性がある。ただし、C2コールバックインフラとの組み合わせを考慮すると、無害な説明は考えにくい。

追加の行動指標には以下が含まれた:

• サスペンドされたプロセスの作成および他のプロセスのメモリへの書き込み

• csc.exe によるランタイム .NET コンパイル

• オートラン永続化と整合性のあるレジストリ変更

• 複数のファイル暗号化 API 呼び出し

これらの挙動を総合すると、資格情報の窃取、プロセス注入、永続化、そしておそらくデータ暗号化が可能な多機能インプラントを示唆している。

影響を受けた可能性がある場合の対応方法

ソフトウェアのダウンロード元には十分注意してください。DLLサイドローディングは新しい手法ではなく、今回の攻撃キャンペーンは、正当なアーカイブに単一の悪意あるファイルを追加するだけでシステムが侵害されることを示しています。最近では、偽の7-Zipダウンロードやその他の侵害された配布チャネルを利用した同様の手口も確認されています。公式プロジェクトドメイン外からダウンロードしたソフトウェアは、予期しないメールの添付ファイルと同様の警戒心を持って扱う必要があります。

- 確認する

version.dllシステム上のFileZillaポータブルディレクトリ内に存在するファイル。正規のFileZilla配布物にはこのファイルは含まれていません。存在する場合、システムは侵害されたものと見なしてください。 - FileZillaはfilezilla-project.orgの公式プロジェクトドメインからのみダウンロードし、ダウンロードしたファイルのハッシュ値をサイトに掲載されている値と照合して確認してください。

- 非ブラウザプロセスからのDNS-over-HTTPSトラフィックを監視する。既知のDoHリゾルバー(例:

1.1.1.1または8.8.8.8ウェブリクエストを行うべきでないアプリケーションからのリクエストは調査されるべきである。 - 以下のIOCセクションに記載されているドメインおよびIPアドレスを、ネットワーク境界でブロックしてください。

- アプリケーションを抽出・実行する前に、ZIPアーカイブのタイムスタンプ異常を検査してください。アーカイブ内の他のファイルと変更日時が異なる単一ファイルは、単純ながら効果的な危険信号です。

Malwarebytes はこの脅威の既知の亜種をMalwarebytes ブロックMalwarebytes 。

妥協の指標(IOCs)

ファイルハッシュ(SHA-256)

665cca285680df321b63ad5106b167db9169afe30c17d349d80682837edcc755— トロイの木馬化されたFileZillaアーカイブ (FileZilla_3.69.5_win64.zip)e4c6f8ee8c946c6bd7873274e6ed9e41dec97e05890fa99c73f4309b60fd3da4— トロイの木馬化されたversion.dllアーカイブに含まれる

ドメイン

filezilla-project[.]livewelcome.supp0v3[.]com— C2コールバックとステージング

ネットワーク指標

95.216.51[.]236:31415— C2サーバー

脅威を報告するだけでなく、取り除く

サイバーセキュリティのリスクは、ヘッドラインを超えて広がるべきではありません。今すぐMalwarebytes ダウンロードして、デバイスに脅威を持ち込まないようにしましょう。