Als er iets is dat me nog meer irriteert dan een oplichter, dan zijn het wel bedrijven die zich net zo gedragen, maar net binnen de grenzen van de wet blijven. Ze slagen erin om jarenlang te blijven bestaan en klanten teleur te stellen.

Dat is ook de reden waarom mensen soms denken dat Malwarebytes Scam Guard te voorzichtig is bij het markeren van websites. Sommige sites bevinden zich in een grijs gebied waar zelfs doorgewinterde onderzoekers twee keer moeten kijken om erachter te komen of iets een regelrechte zwendel is.

Dat is precies wat hier gebeurde.

Nadat ik een geanonimiseerde melding van een klant had ontvangen, ben ik een onderzoek gestart naar een e-mail die door Scam Guard als zeer verdacht was gemarkeerd.

De e-mail

De e-mail kwam van het adres anna@cosmosshift[.]org en promootte een dienst genaamd Kredietbronnen-archief, waarbij de ontvangers worden aangespoord om op een knop met de tekst Controleer nu of u in aanmerking komt..

Er zijn meteen al enkele alarmsignalen:

- Het domein van de afzender (

cosmosshift.org) heeft geen duidelijke band met kredietdiensten of financiële producten. Er bestaat geen financiële instelling met de naam „Cosmos Shift“. - Het bericht wekt een gevoel van urgentie op rond de kredietgoedkeuring, een klassieke druktechniek uit de sociale manipulatie.

- Het bevat een fysiek adres en een link om je af te melden die legitiem lijken, maar die ook een veelgebruikte techniek bij phishing zijn, namelijk het 'witten' van legitimiteit.

In tegenstelling tot de meeste phishing-e-mails bevat deze een persoonlijke aanhef waarin het e-mailadres van de ontvanger wordt gebruikt. Aangezien de ontvanger aangeeft nog nooit contact te hebben gehad met de afzender, wijst dit erop dat zijn of haar gegevens mogelijk afkomstig zijn van een gegevenshandelaar of een eerder datalek.

De website schetst een verdacht beeld

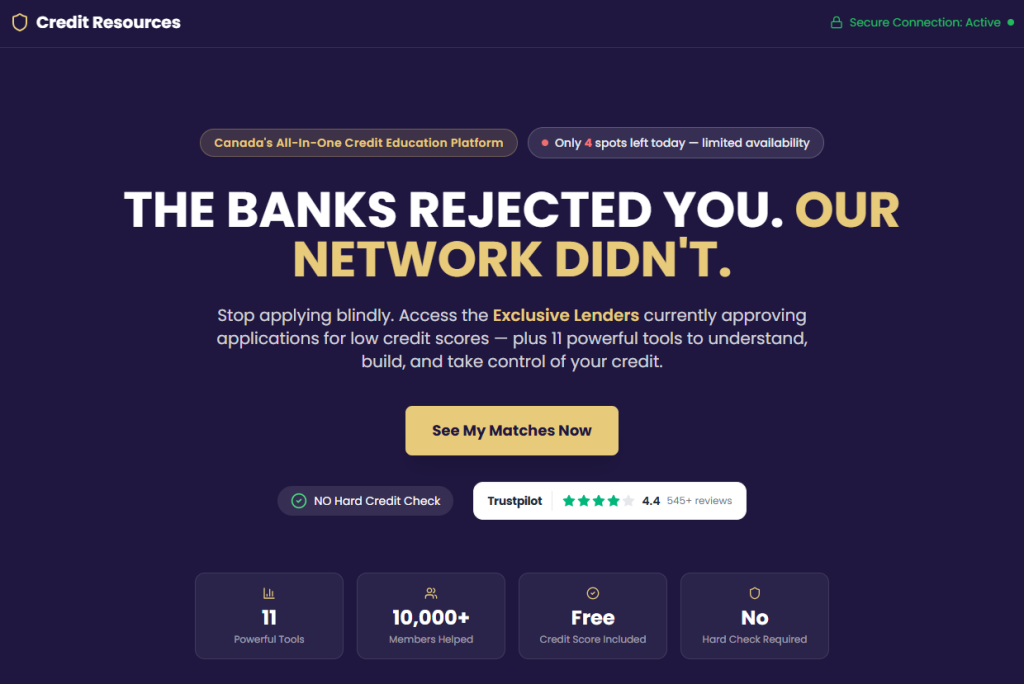

Als je op de link klikt, kom je op (yourcreditvault.com), een verzorgde website die kredietdiensten lijkt aan te bieden.

Maar onder de motorkap ontdekten we nog meer alarmsignalen:

- De website is gebouwd met Vite/React, een modern JavaScript-framework dat vaker wordt gebruikt voor nevenprojecten van start-ups dan voor gereguleerde financiële diensten.

- Verwijzingen naar bolt.new doen vermoeden dat de website mogelijk met behulp van AI-tools is samengesteld

- Er zijn geen zichtbare aanwijzingen voor beveiliging op bankniveau. De HTML-broncode toont slechts een eenvoudige app-shell zonder aanwijzingen voor een versleutelingsinfrastructuur zoals die in de financiële sector wordt gebruikt.

- De huisstijl (inclusief het logo) ziet er wat gehaast uit

- De JavaScript-bundel (

index-B54Ghi53.js) achter het verzendformulier is sterk versleuteld: een techniek die cybercriminelen gebruiken om te verbergen waar de verzonden gegevens naartoe worden gestuurd.

Dit alles wijst op zichzelf nog niet op kwaadwilligheid. Maar samen schetst het een beeld van iets dat in allerijl is opgezet en eerder bedoeld is om gegevens te verzamelen dan om een degelijke financiële dienst te verlenen.

Via het formulier worden gegevens verzameld, en $20 per week

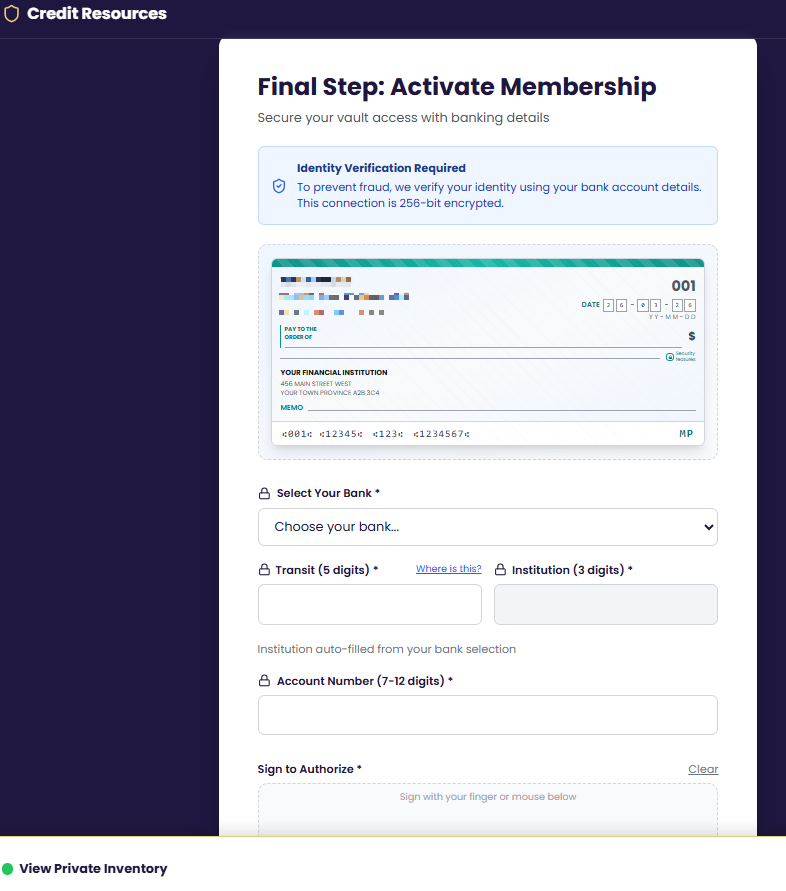

De grootste zorg betreft het formulier, dat buitengewoon veel gegevens verzamelt voor wat wordt gepresenteerd als een eenvoudige kredietwaardigheidscontrole.

Door het netwerkverkeer tijdens het verzenden van het formulier te monitoren, konden we precies vaststellen welke velden worden verzonden:

- Persoonlijke gegevens: voornaam, achternaam, e-mailadres, telefoonnummer

- Adres: straat, plaats, provincie, postcode

- Volledige bankgegevens: naam van de bank, instellingsnummer, transitnummer, rekeningnummer

- Trackinggegevens in verband met advertentiecampagnes

- Een handtekening die op het scherm wordt getekend en vervolgens naar de Google Drive van de eigenaar wordt geüpload.

Dat is veel meer dan wat nodig is voor een kredietwaardigheidscontrole.

Alleen al met die bankgegevens kan iemand frauduleuze automatische incasso’s (PAD’s) instellen. Een PAD is een vorm van automatische incasso die legitiem wordt gebruikt door facturanten, maar ook kan worden misbruikt.

En dat lijkt precies te gebeuren.

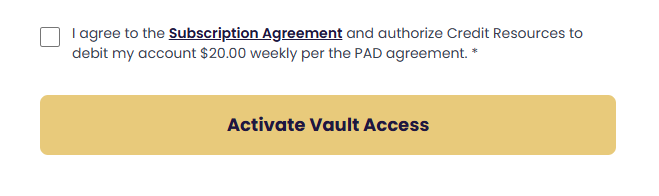

Een klein selectievakje, in combinatie met de kleine lettertjes, geeft het bedrijf toestemming om wekelijks 20 dollar af te schrijven op grond van de PAD-overeenkomst die de doelgroep zojuist heeft ondertekend. Dit selectievakje dient twee doelen: het biedt de exploitanten juridische dekking („u bent hiermee akkoord gegaan!“) en het maakt de bankgegevens die zojuist via het formulier zijn verzameld, tot een wapen.

Gericht op mensen in een kwetsbare financiële situatie

Deze campagne lijkt zich bewust te richten op mensen met een slechte of beperkte kredietgeschiedenis. De belofte van „goedkeuring wanneer anderen nee zeggen“ is krachtig, vooral voor mensen die onder financiële druk staan.

Dit zijn geen willekeurige slachtoffers, maar mensen die het doelwit zijn omdat ze door hun noodzaak eerder geneigd zijn gevoelige informatie prijs te geven zonder de bron kritisch te bekijken.

De PAD-kosten van $ 20 per week (meer dan $ 1.000 per jaar) kunnen leiden tot rood staan, extra kosten en verdere financiële schade.

Waar uw gegevens naartoe gaan

Uit onze analyse van het netwerkverkeer is gebleken dat er sprake is van een geavanceerde backend met meerdere diensten, die gebruikmaakt van afzonderlijke componenten die op zich allemaal legitiem kunnen zijn.

Supabase: De gegevens van slachtoffers worden via een POST-verzoek naar een Supabase-project verzonden:

POST https://bstvkdzfgpktokbiagsc.supabase.co/rest/v1/vault_memberships

Supabase is een betrouwbaar en gerenommeerd clouddatabaseplatform met gratis abonnementen.

Brevo (voorheen Sendinblue): Dit is een legitiem platform voor massamail. Door slachtoffers hier te registreren, kunnen ze voor onbepaalde tijd worden benaderd met vervolgcampagnes.

POST https://bstvkdzfgpktokbiagsc.supabase.co/functions/v1/add-to-brevo

Google Drive en Spreadsheets: Het veld voor handtekeninggegevens bevat een signature_drive_url, wat erop wijst dat de handgeschreven handtekeningen van slachtoffers mogelijk worden opgeslagen op de infrastructuur van Google Drive. A google_sheets_synced Dit veld zorgt ervoor dat de gegevens van nieuwe slachtoffers worden doorgestuurd naar een live Google-spreadsheet, waardoor de operators een realtime overzicht krijgen van iedereen die een formulier heeft ingevuld.

Afzonderlijk zijn dit betrouwbare platforms. Samen vormen ze een systeem dat is ontworpen om:

- Gevoelige persoonlijke en bankgegevens verzamelen

- Bewaar het in toegankelijke formaten

- Gebruikers toevoegen aan lopende marketing- of zelfs phishingcampagnes

Met andere woorden: als je het formulier verstuurt, breng je niet alleen je bankrekening in gevaar, maar kom je mogelijk ook op een lijst terecht van mensen die waarschijnlijk opnieuw het doelwit zullen worden.

Infrastructuur

De infrastructuur achter deze campagne omvat meerdere domeinen:

cosmosshift[.]org(afzender van de e-mail)yourcreditvault[.]com(landingspagina).-

yourscore[.]ca(doorverwijzing na het verzenden van het formulier) creditresources[.]ca(vervolg-e-mail met daarin het telefoonnummer 1-833-427-1562)debtlesscredit[.]com(een andere website die hetzelfde telefoonnummer gebruikt)

Het gebruik van meerdere domeinnamen en het feit dat één telefoonnummer aan meer dan één domeinnaam is gekoppeld, roept twijfels op over de betrouwbaarheid van het bedrijf.

Is dit dan oplichterij?

Dat hangt ervan af hoe je het definieert.

Hoewel dit misschien niet voldoet aan de strikte juridische definitie van oplichting, begrijpen we wel waarom Scam Guard dit heeft gesignaleerd, aangezien veel van de hier gebruikte tactieken ook voorkomen in phishing-e-mails en op oplichtingswebsites.

Alles wijst erop dat deze websites door echte bedrijven worden beheerd, maar ze bevinden zich duidelijk in een grijs gebied. Aan de ene kant hebben ze bedrijfsregistraties, openbare websites en blijkbaar zelfs enkele tevreden klanten. Aan de andere kant heeft het bedrijfsmodel – het in rekening brengen van terugkerende kosten voor krediet- of schuldprogramma's – geleid tot een gestage stroom van klachten van consumenten en beschuldigingen van oplichting. Het gebruik van meerdere domeinen (Credit Resources, Debtless Credit, Your Credit Vault) wijst ook op een strategie voor het genereren van leads die veel voorkomt in de sector voor schuldhulpverlening.

Het is ook waarschijnlijk dat deze bedrijven gebruikmaken van aangekochte mailinglijsten en het e-mailadres van onze klant op een lijst met potentiële klanten hebben gevonden. Helaas worden dit soort lijsten zowel door legitieme marketeers als door cybercriminelen gekocht en verkocht.

We hebben contact opgenomen met de afzender van de e-mail en met Credit Resources voor commentaar, maar hadden op het moment van publicatie nog geen reactie ontvangen.

Wat weten cybercriminelen over jou?

Gebruik de gratis Digital Footprint-scan Malwarebytes om te zien of uw persoonlijke gegevens online zijn blootgesteld.