De Patch Tuesday van deze maand verhelpt 137 beveiligingslekken, waaronder 31 die door Microsoft als kritiek zijn aangemerkt; er zijn geen zero-days die momenteel actief worden misbruikt.

Microsoft definieert een zero-day als „een kwetsbaarheid in software waarvoor nog geen officiële patch of beveiligingsupdate beschikbaar is“. Deze maand heeft Microsoft niet geconstateerd dat een van de genoemde kwetsbaarheden in productieomgevingen is misbruikt.

Toch is deze beveiligingsupdate allesbehalve risicoloos. Een groot deel van de kritieke kwetsbaarheden maakt het mogelijk om op afstand code uit te voeren (RCE) in Windows , Office, Azure, SharePoint en grafische componenten. Dat betekent dat aanvallers die een gebruiker ertoe verleiden een schadelijk document te openen of verbinding te maken met een schadelijke service, volledige controle over een systeem kunnen krijgen.

Twee kwetsbaarheden die prioriteit moeten krijgen

Uit die lijst hebben we er twee uitgekozen die voor problemen zouden kunnen zorgen.

De eerste is CVE-2026-40361, met een CVSS-score van 8,4 op een schaal van 10. Het gaat om een kritieke kwetsbaarheid van het type „use-after-free“ in Microsoft Word, waardoor een aanvaller lokaal code zou kunnen uitvoeren op het getroffen systeem.

Use-after-free is een soort kwetsbaarheid die wordt veroorzaakt door onjuist gebruik van dynamisch geheugen tijdens de werking van een programma. Als een programma na het vrijmaken van een geheugenlocatie de pointer naar dat geheugen niet wist, kan een aanvaller de fout mogelijk gebruiken om het programma te manipuleren.

Als een aanvaller een gebruiker er dus toe weet te bewegen een kwaadaardig Word-document te openen, of zelfs maar een voorbeeld van het bestand te bekijken, kan hij willekeurige code uitvoeren met de rechten van de huidige gebruiker. Dat is vaak voldoende om malware te installeren, inloggegevens te stelen of zich lateraal door een netwerk te verplaatsen.

Ten tweede is er CVE-2026-35421 (CVSS-score 7,8 op 10). Dit betreft een kritieke, op de heap gebaseerde buffer overflow in Windows Device Interface (GDI). Een buffer overflow doet zich voor wanneer een geheugengebied binnen een softwaretoepassing zijn adresgrens bereikt en gegevens schrijft naar een aangrenzend geheugengebied. Microsoft merkt op:

“Om misbruik te kunnen maken van dit beveiligingslek, moet een gebruiker een speciaal vervaardigd Enhanced Metafile (EMF)-bestand openen of op een andere manier verwerken met Microsoft Paint. Deze handeling is nodig om de kwetsbare grafische functionaliteit in het Windows te activeren.”

Realtime bescherming. Zonder enige moeite.

Hoe u oplossingen toepast en controleert of u beschermd bent

Deze updates lossen beveiligingsproblemen op en zorgen ervoor dat je Windows beschermd blijft. Hier lees je hoe je ervoor zorgt dat je up-to-date bent:

1. Instellingen openen

- Klik opde Start-knop(het Windows linksonder in uw scherm).

- Klik op Instellingen (het ziet eruit als een tandwieltje).

2. Ga naar Windows Update

- Selecteer in het venster Instellingen Windows Update ( meestal onderaan in het menu aan de linkerkant).

3.Controleer op updates

- Klik op de knop Check for updates (Controleren op updates).

- Windows naar de nieuwste Patch Tuesday-updates.

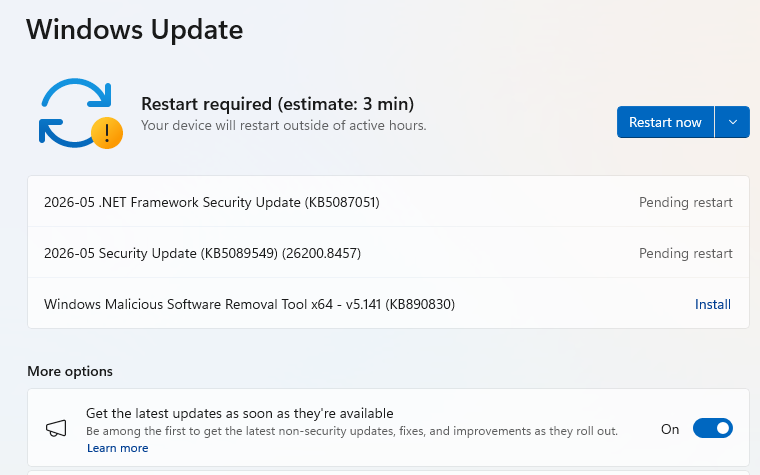

- Als je ervoor hebt gekozen omde nieuwste updates te ontvangen zodra ze beschikbaar zijn, kun je dit vinden onder'Meer opties'.

- In dat geval kunt u een Herstart vereist bericht. Start uw systeem opnieuw op en de update wordt voltooid.

- Zo niet, ga dan verder met de onderstaande stappen.

4.Downloaden en installerenAls er updates worden gevonden, worden deze automatisch gedownload. Zodra het downloaden is voltooid, verschijnt er een knop met de tekst‘Installeren’ of‘Nu opnieuw opstarten’.

- Klik indien nodig op Installeren en volg de aanwijzingen op. Meestal moet je computer opnieuw opstarten om de update te voltooien. Klik in dat geval op Nu opnieuw opstarten.

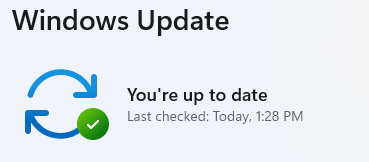

5. Dubbelcheck of je up-to-date bent

- Ga na het opnieuw opstarten terug naar Windows Update en controleer opnieuw. Als er staat dat je up-to-date bent, ben je helemaal klaar!

We rapporteren niet alleen over bedreigingen - we verwijderen ze ook

Cyberbeveiligingsrisico's mogen zich nooit verder verspreiden dan een krantenkop. Houd bedreigingen van uw apparaten door Malwarebytes vandaag nog te downloaden.