UPDATE (27 februari 2026): We hebben meer duidelijkheid verschaft over het misbruik van legitieme commerciële producten.

UPDATE (25 februari 2026): Teramind heeft verklaard dat het geen banden heeft met de beschreven bedreigers en geen toestemming heeft gegeven voor de implementatie van de genoemde software. Er zijn verdere updates aangebracht ter verduidelijking.

Een valse Zoom-vergaderwebsite installeert stilletjes bewakingssoftware op Windows . Bezoekers komen terecht op een overtuigende imitatie van een Zoom-videogesprek. Even later downloadt een automatische aftelling 'Update beschikbaar' een kwaadaardig installatieprogramma, zonder om toestemming te vragen.

De scam-campagne promoot een Teramind-installatieprogramma, een legitiem product en commerciële oplossing voor personeelsmonitoring die bedrijven gebruiken om vast te leggen wat werknemers op hun werkcomputers doen, bij nietsvermoedende slachtoffers. In deze cybercriminele campagne, waar Teramind geen enkele band mee heeft, wordt het misbruikte en gewijzigde programma echter stilletjes op de computers geplaatst van gewone mensen die dachten dat ze aan een vergadering deelnamen.

Je hebt op een Zoom-link geklikt, maar er was geen vergadering.

De hele operatie begint op uswebzoomus[.]com/zoom/, een website die opent als een Zoom-wachtkamer. Zodra de pagina is geladen, wordt er stilletjes een bericht teruggestuurd naar de aanvallers om hen te laten weten dat er iemand is aangekomen.

Drie nepdeelnemers met een script – 'Matthew Karlsson', 'James Whitmore' en 'Sarah Chen' – lijken één voor één aan het gesprek deel te nemen, elk aangekondigd door een authentiek klinkend Zoom-deelnamegeluid. Hun gesprekken worden op de achtergrond herhaaldelijk afgespeeld.

De pagina gedraagt zich anders als niemand ermee interactie heeft. De audio en vergaderingsvolgorde beginnen pas wanneer een echte persoon klikt of typt. Geautomatiseerde beveiligingstools die verdachte pagina's scannen zonder interactie, zien mogelijk niets ongewoons.

Er wordt een permanente waarschuwing 'Netwerkprobleem' weergegeven boven de hoofdvideotegel. Dit is geen storing: de pagina is zo geprogrammeerd dat deze waarschuwing altijd wordt weergegeven. De haperende audio en vertraagde video zijn volledig opzettelijk en dienen een specifiek psychologisch doel. Een bezoeker die een verbroken gesprek moet doorstaan, zal natuurlijk aannemen dat er iets mis is met de app. Wanneer even later een melding 'Update beschikbaar' verschijnt, voelt dat als de oplossing.

Het aftellen waar niemand om gevraagd heeft

Tien seconden nadat het vergadervenster verschijnt, verschijnt er een pop-up: "Update beschikbaar — Er is een nieuwe versie beschikbaar om te downloaden." Een draaiwiel draait en een teller telt af van vijf naar nul. Er is geen knop om te sluiten.

Op dit moment heeft de bezoeker al een frustrerend, storend telefoongesprek achter de rug – en een software-update is precies wat hij nu nodig heeft. De pop-up komt niet als een verrassing, maar als een antwoord.

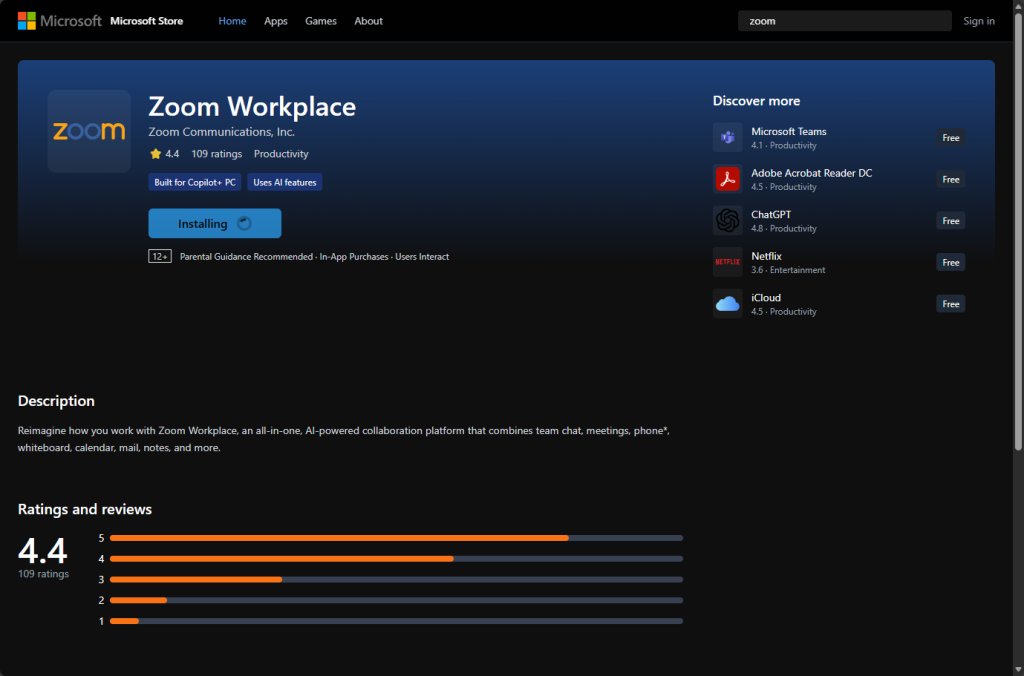

Wanneer de teller op nul staat, krijgt de browser de opdracht om stilletjes een bestand te downloaden. Op precies hetzelfde moment schakelt de pagina over naar wat lijkt op de Microsoft Store, waar 'Zoom Workplace' halverwege de installatie wordt weergegeven, compleet met draaiend pictogram en al. Terwijl de bezoeker toekijkt hoe een ogenschijnlijk legitieme installatie het probleem oplost, is het echte installatieprogramma al in de map Downloads terechtgekomen – en er is op geen enkel moment om toestemming gevraagd.

Een Zoom-update met Teramind erin

Het gedownloade bestand heet zoom_agent_x64_s-i(__941afee582cc71135202939296679e229dd7cced) (1).msi. Het is een standaard Windows . De unieke digitale vingerafdruk is 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa.

De bestandsnaam zelf is veelzeggend: de tekenreeks s-i(__) kopieert Teramind's eigen naamgevingsconventie voor een stealth-instantie-installatieprogramma, waarbij de hash erachter het specifieke door de aanvaller gecontroleerde Teramind-account identificeert waaraan de agent zal rapporteren.

Uit een beveiligingsanalyse van de inhoud van het bestand kwamen twee bijzonder veelzeggende stukjes tekst naar voren die erin verborgen waren: Agent versie 26.3.3403 en een veld met de naam Server IP of hostnaam. Deze velden bevestigen dat het installatieprogramma vooraf was geconfigureerd om verbinding te maken met een door de aanvaller gecontroleerde Teramind-server.

Het installatieprogramma wordt uitgevoerd via Windows zonder dat er een typische interactieve installatie-interface voor consumenten wordt weergegeven. Het doelwit dat als bewakingsdoelwit wordt ingesteld, heeft geen idee dat dit gebeurt.

Gebouwd om onzichtbaar te zijn

In de interne buildbestanden van het installatieprogramma – notities die zijn achtergebleven uit het ontwikkelingsproces en die normaal gesproken alleen door de auteurs van de software worden gezien – de mapnaam out stealth verschijnt in het buildpad. Dit geeft aan dat de aanvallers het installatieprogramma hebben geconfigureerd met behulp van de implementatieoptie "stealth mode" van Teramind, een legitieme bedrijfsfunctie die is ontworpen voor geautoriseerde IT-implementaties waarbij een onzichtbare agent vereist is. In deze criminele campagne wordt deze functie echter misbruikt om detectie op de persoonlijke apparaten van slachtoffers te voorkomen.

In deze versie van de Windows gebruikt Teramind's MSI standaard de naam van het binaire bestand van de agent. dwm.exe en installeert het onder een ProgramData\{GUID} directory. Dit gedrag wordt door de leverancier gedocumenteerd en kan worden gewijzigd met behulp van de TMAGENTEXE installatieparameter.

Tijdens de installatie wordt de software in fasen samengesteld. Verschillende Teramind-componenten worden tijdens de installatie uitgepakt in tijdelijke mappen. Deze tussenbestanden zijn niet afzonderlijk ondertekend, wat soms beveiligingstools kan activeren tijdens de analyse. De installatieketen controleert eerst of Teramind al op de machine staat en verzamelt vervolgens de naam van de computer, het huidige gebruikersaccount, de toetsenbordtaal en de systeemlocatie. Dit zijn de gegevens die Teramind nodig heeft om het apparaat te identificeren en activiteiten te rapporteren aan degene die het heeft geïmplementeerd.

De agent is geconfigureerd om te communiceren met een externe Teramind-serverinstantie, in overeenstemming met implementaties voor bedrijfsmonitoring.

Ontworpen om de tools te misleiden die het zouden kunnen detecteren

Een van de meest opvallende aspecten van dit installatieprogramma is hoe hard het zijn best doet om analyse te voorkomen. Beveiligingsonderzoekers onderzoeken verdachte software in gecontroleerde 'sandbox'-omgevingen (in feite geïsoleerde virtuele machines waar de software veilig kan worden uitgevoerd terwijl deze wordt geobserveerd). Dit installatieprogramma is zo ontworpen dat het precies die situatie detecteert en zich anders gaat gedragen.

Runtime-analysevlaggen geven de aanwezigheid van debug- en omgevingsdetectielogica aan (DETECT_DEBUG_ENVIRONMENT). Het installatieprogramma voert controles uit die consistent zijn met identificatieanalyses of sandbox-omgevingen en kan onder die omstandigheden zijn gedrag wijzigen.

Zodra de installatie is voltooid, verwijdert het installatieprogramma de tijdelijke bestanden en tijdelijke mappen. Dat betekent dat wanneer iemand de machine controleert, de zichtbare sporen van het installatieprogramma mogelijk al verdwenen zijn. De monitoringagent zelf blijft echter op de achtergrond actief.

Wat maakt deze cybercriminele campagne zo ongewoon gevaarlijk?

Teramind is een legitieme softwareleverancier die een nuttige functie vervult. Bedrijven betalen ervoor om hun personeel op bedrijfsapparaten te monitoren: het registreert elke toetsaanslag, maakt regelmatig screenshots, registreert welke websites zijn bezocht en welke applicaties zijn geopend, legt de inhoud van het klembord vast en volgt e-mail- en bestandsactiviteiten.

In een bedrijfscontext – waar werknemers worden geïnformeerd en er beleid is – is dit legaal. Maar hier misbruiken cybercriminelen de Teramind-tool en installeren ze de software stiekem en zonder toestemming op persoonlijke computers.

De aanvallers hebben geen aangepaste malware geschreven. Ze hebben een professioneel ontwikkeld commercieel product ingezet dat is ontworpen om betrouwbaar te werken en ook na herstarts te blijven functioneren. Dat maakt het duurzamer dan veel traditionele oplichtingstechnieken.

Omdat de bestanden zelf tot legitieme software behoren, is er geen kwaadaardige code die door traditionele antivirusprogramma's kan worden gedetecteerd. In dit geval is de context van belang. De oplichters maken hier misbruik van de legitieme bewakingssoftware van Teramind door deze zonder toestemming en zonder medeweten van het slachtoffer op een persoonlijk apparaat te installeren.

Wat te doen als u mogelijk bent getroffen

Als u uswebzoomus[.]com/zoom/ hebt bezocht en een bestand met de bovenstaande naam hebt gedownload:

Open het niet.

Als u het programma al hebt uitgevoerd, beschouw uw apparaat dan als gecompromitteerd.

Controleer de installatiemap:

- Open Verkenner.

- Navigeer naar

C:\ProgramData. - Zoek naar een map met de naam

{4CEC2908-5CE4-48F0-A717-8FC833D8017A}.

ProgramData is standaard verborgen. Selecteer in Verkennerde optie Weergave en schakel'Verborgen items' in.

Controleer of de service actief is:

- Open de opdrachtprompt als beheerder.

- Type: sc query tsvchst

- Druk op Enter.

Als het wordt weergegeven STATE: 4 RUNNING, is de agent actief. Als de service niet bestaat, is deze niet geïnstalleerd met de standaardconfiguratie.

Wijzig wachtwoorden voor belangrijke accounts – e-mail, bankieren en werk – vanaf een ander, schoon apparaat.

Als dit op een werkcomputer is gebeurd, neem dan onmiddellijk contact op met uw IT- of beveiligingsteam.

Om soortgelijke aanvallen in de toekomst te voorkomen:

- Open Zoom rechtstreeks vanuit de app op uw apparaat.

- Typ zoom.us zelf in uw browser in plaats van op onverwachte links te klikken.

- Wees voorzichtig met links die u niet specifiek verwachtte.

Afsluitende gedachten

Er is een stille maar groeiende trend waarbij aanvallers legitieme commerciële software misbruiken en oneigenlijk gebruiken. Tools zoals Teramind komen op een computer terecht en worden niet gedetecteerd door traditionele antivirusprogramma's, omdat dergelijke tools legitiem en geloofwaardig zijn. En die geloofwaardigheid is precies wat ze zo nuttig maakt voor kwaadwillenden die ze zonder toestemming inzetten.

Deze cybercriminele campagne is niet gebaseerd op technische verfijning. Er werd geen nieuwe hacktechniek gebruikt. De aanvaller bouwde een overtuigende valse Zoom-pagina, stelde een automatische download in die werd geactiveerd voordat bezoekers reden hadden om argwaan te krijgen, en gebruikte een vals Microsoft Store-scherm om alles goed te praten. Van klik tot installatie duurt minder dan dertig seconden. Iemand die een Zoom-uitnodiging verwachtte en zag dat er iets leek op een Microsoft-installatie, kon gemakkelijk weglopen in de veronderstelling dat er niets ongewoons was gebeurd.

Zoom wordt vaak misbruikt omdat mensen vergaderlinks ontvangen via e-mail, sms, Slack en agenda-uitnodigingen, en daar snel op klikken. Vijf seconden de tijd nemen om te controleren of een link echt naar zoom.us leidt, is een eenvoudige gewoonte die ernstige problemen kan voorkomen.

Indicatoren van compromissen (IOC's)

Bestandshashes (SHA-256)

644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa

Domeinen

uswebzoomus[.]com

Teramind-instantie-ID

941afee582cc71135202939296679e229dd7cced