Een phishing-site die zich voordoet als het onlangs gelanceerde browsergame Pudgy World richt zich op cryptogebruikers met een techniek die veel verder gaat dan alleen een overtuigend logo en een bijpassend kleurenschema.

Pudgy World is een gratis browsergame die is gebaseerd op het NFT-merk Pudgy Penguins. Spelers verkennen een virtuele wereld, passen hun pinguïn-avatars aan en voltooien opdrachten. Sommige functies zijn echter gekoppeld aan digitale verzamelobjecten en in-game-items die zijn opgeslagen in cryptovaluta-wallets.

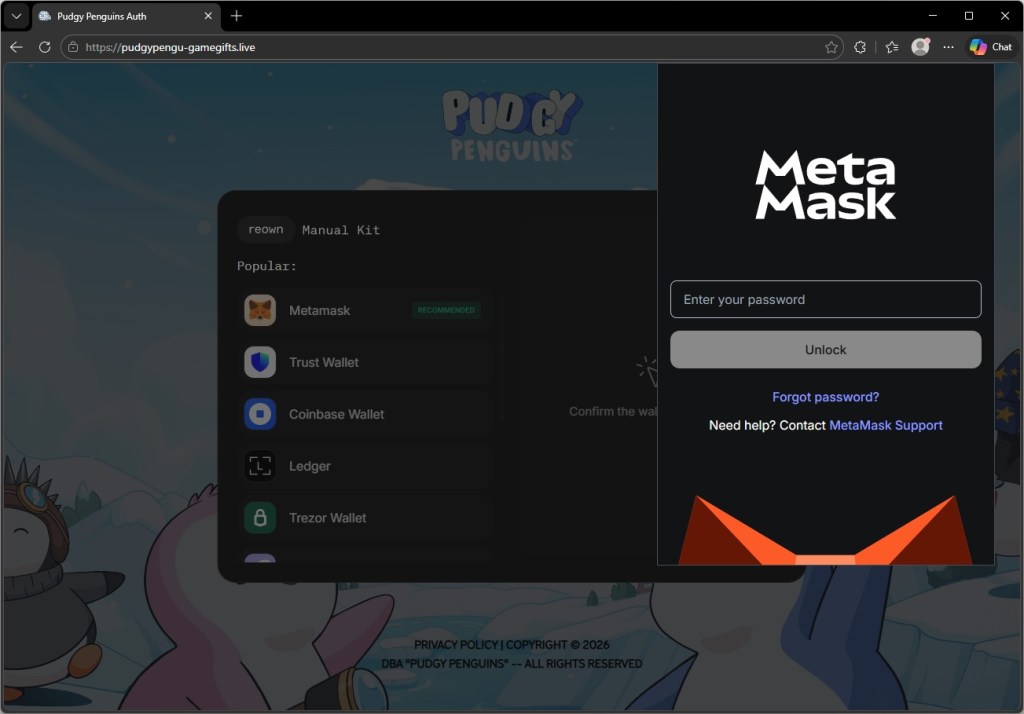

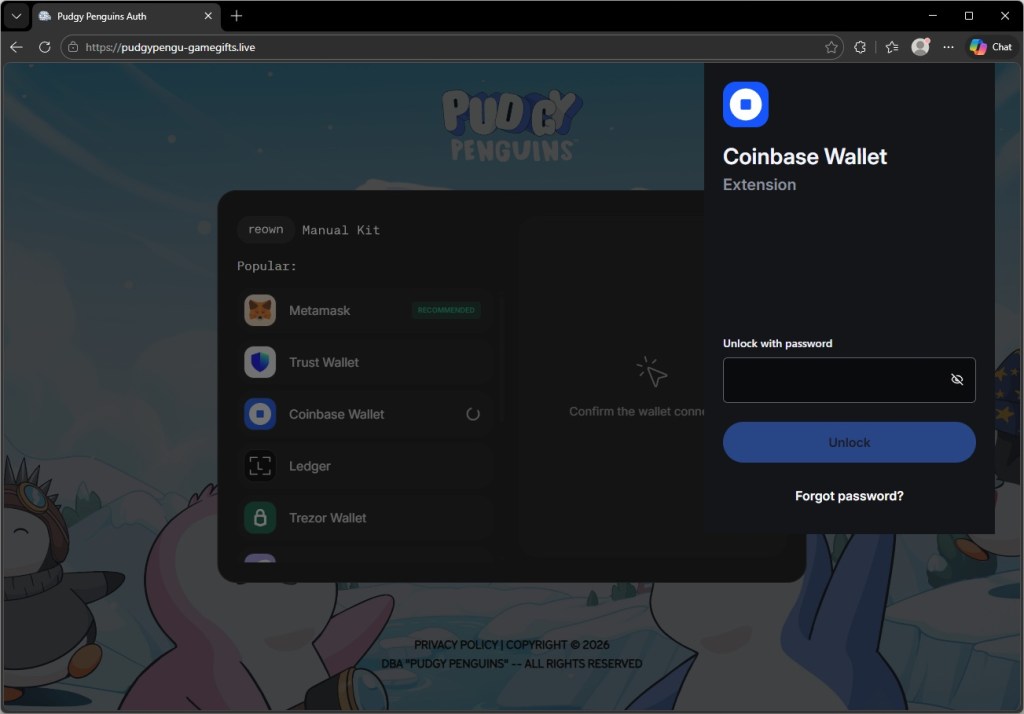

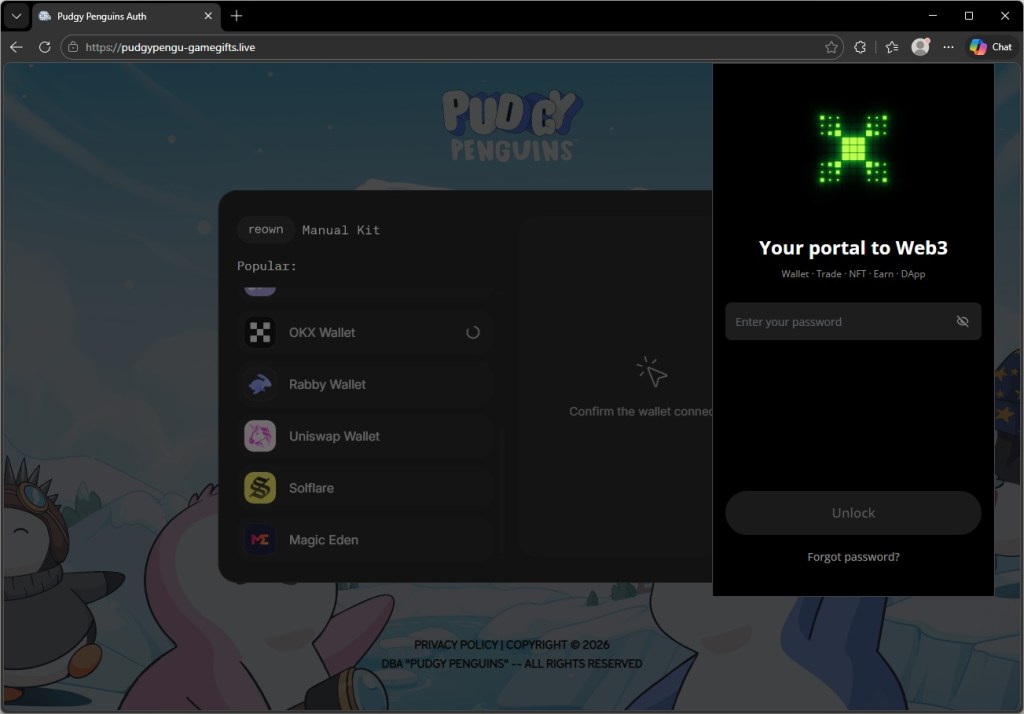

Dat betekent dat de officiële game spelers soms vraagt om een crypto-wallet te koppelen om het eigendom van items te verifiëren of extra functies te ontgrendelen. De phishing-site maakt misbruik van die stap: wanneer een bezoeker op deze valse site zijn wallet selecteert, wordt er een scherm getoond dat lijkt op het ontgrendelingsscherm van die wallet. Voor de gebruiker ziet het er in alle opzichten uit als de echte crypto-walletsoftware die hij al vertrouwt.

“Koppel je portemonnee om aan de slag te gaan”

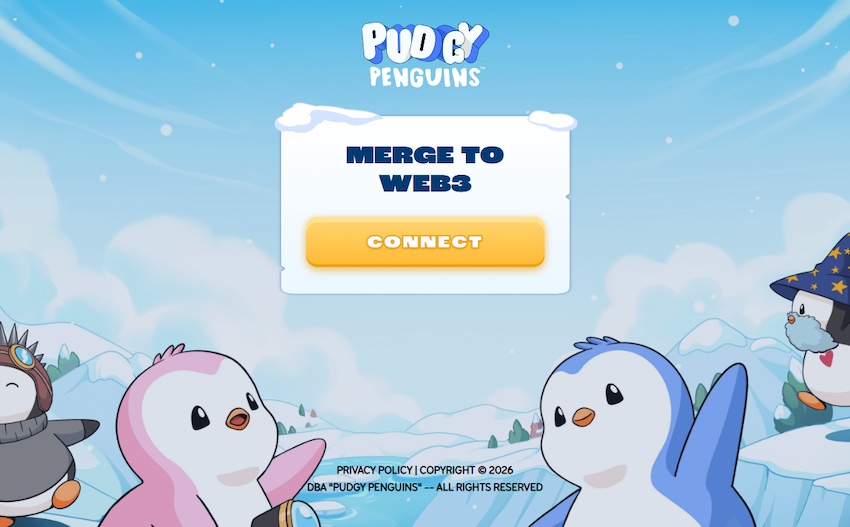

Het merk Pudgy Penguins heeft een paar buitengewone maanden achter de rug. Het pinguïn-NFT-project, nieuw leven ingeblazen door CEO Luca Netz nadat hij het in 2022 had overgenomen, heeft gestaag een van de meest overtuigende crossover-verhalen in Web3 opgebouwd: fysieke knuffels in de schappen van Walmart en Target, een mobiele game genaamd Pudgy Party die de grens van een miljoen downloads overschreed, en een browsergebaseerde game genaamd Pudgy World die op 10 maart 2026 live ging en onmiddellijk viraal ging.

In het officiële spel wordt spelers gevraagd een crypto-wallet te koppelen om aan de slag te gaan. Die tekst: „Koppel je wallet om aan de slag te gaan“ verschijnt nu, woord voor woord, op een website die niets met Pudgy Penguins te maken heeft.

Het domein in kwestie is pudgypengu-gamegifts[.]live. De site staat op geen enkele wijze in verband met Igloo Inc., het bedrijf achter Pudgy Penguins. De site geeft de officiële ijzige achtergrondillustraties van het spel, het logo van Pudgy Penguins en het kenmerkende blauw-witte kleurenpalet van het merk zo getrouw weer dat een gebruiker die de site bezoekt in de opwinding rond de lancering van een nieuw spel, geen duidelijke reden tot wantrouwen zou hebben.

Elf portemonnees, elf overtuigende vervalsingen

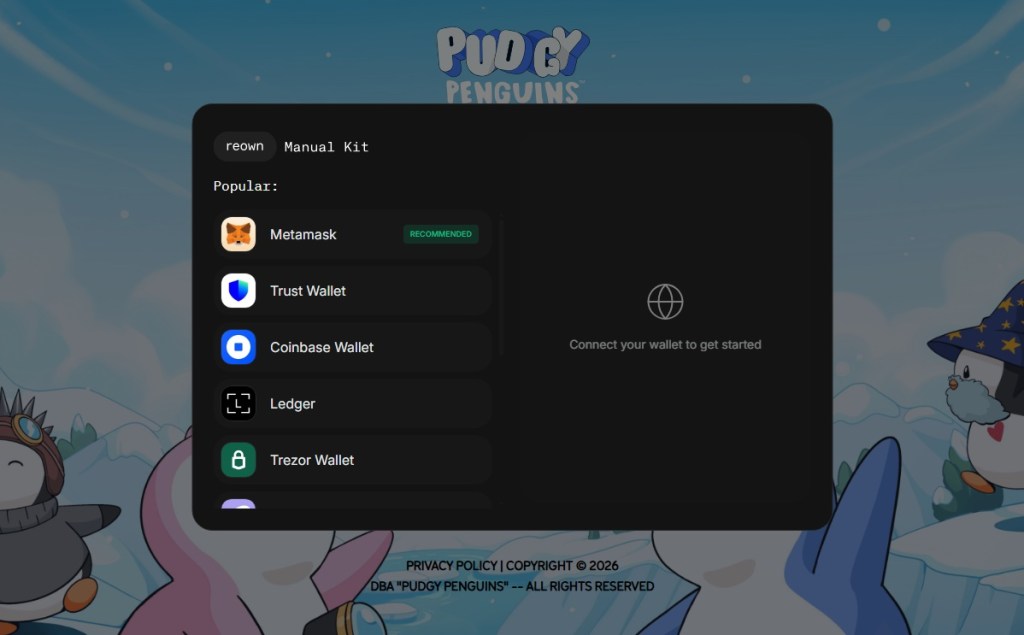

Als je op de knop CONNECT klikt, verschijnt er een pop-upvenster met een donker thema dat is ontworpen om te lijken op de Reown WalletConnect-verbindingskit – de open-sourcebibliotheek die de echte Pudgy World-website gebruikt om walletverbindingen af te handelen. Bovenaan het venster staan zelfs de tabbladen „reown“ en „Manual Kit“, net als bij de echte component.

Hieronder vind je een lijst met ondersteunde wallets:

MetaMask (aangeduid als „AANBEVOLEN“), Trust Wallet, Coinbase Wallet, Ledger, Trezor Wallet, Phantom Wallet, Rabby Wallet, OKX Wallet, Magic Eden, Solflare en Uniswap Wallet.

De aanval wordt technisch gezien pas interessant in de volgende stap.

Als de gebruiker een softwareportemonnee selecteert, wordt hij niet doorgestuurd naar een andere pagina en wordt er geen externe website geopend. In plaats daarvan verschijnt er een overlay die eruitziet als het extensie van extensie daadwerkelijke extensie van de portemonnee. De overlay verschijnt aan de rand van het browservenster, precies op de plek waar een echte extensie zou verschijnen.

De werking van hardware-wallets verschilt. Als je Trezor Wallet selecteert, wordt er een dialoogvenster in het midden van het scherm geopend dat de interface van Trezor Connect nabootst, in plaats van een overlay in een hoek. In beide gevallen heeft dit tot gevolg dat de gebruiker denkt dat hij naar zijn eigen geïnstalleerde software kijkt, terwijl hij in werkelijkheid naar een webpagina-element kijkt dat door de aanvaller wordt bestuurd.

De vervalsing staat precies op de plek waar je echte extensie

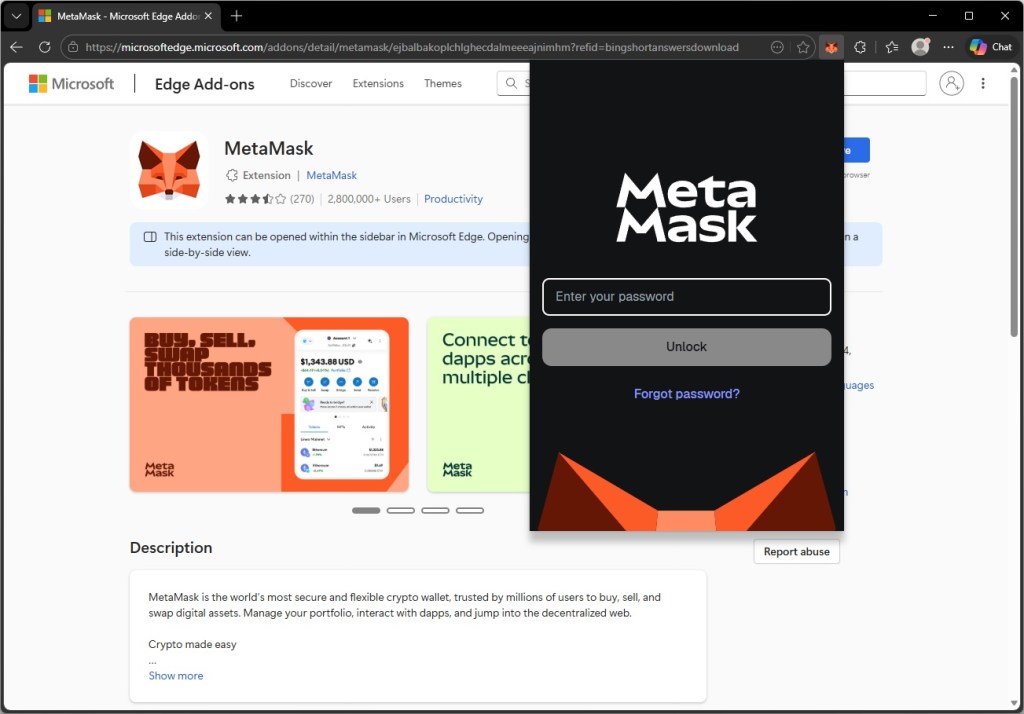

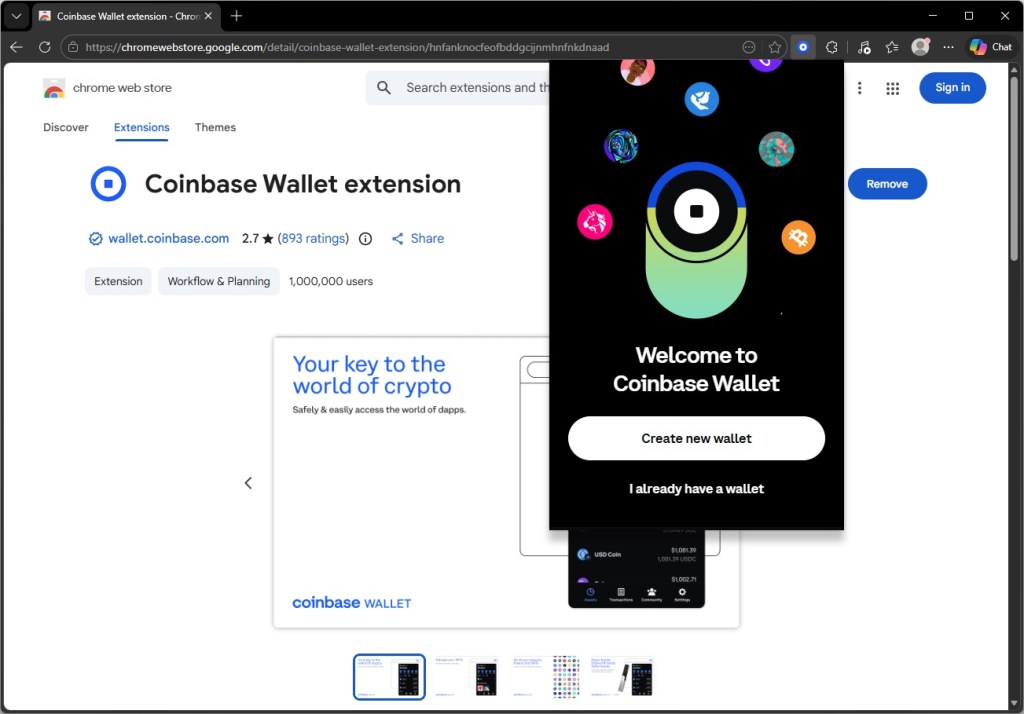

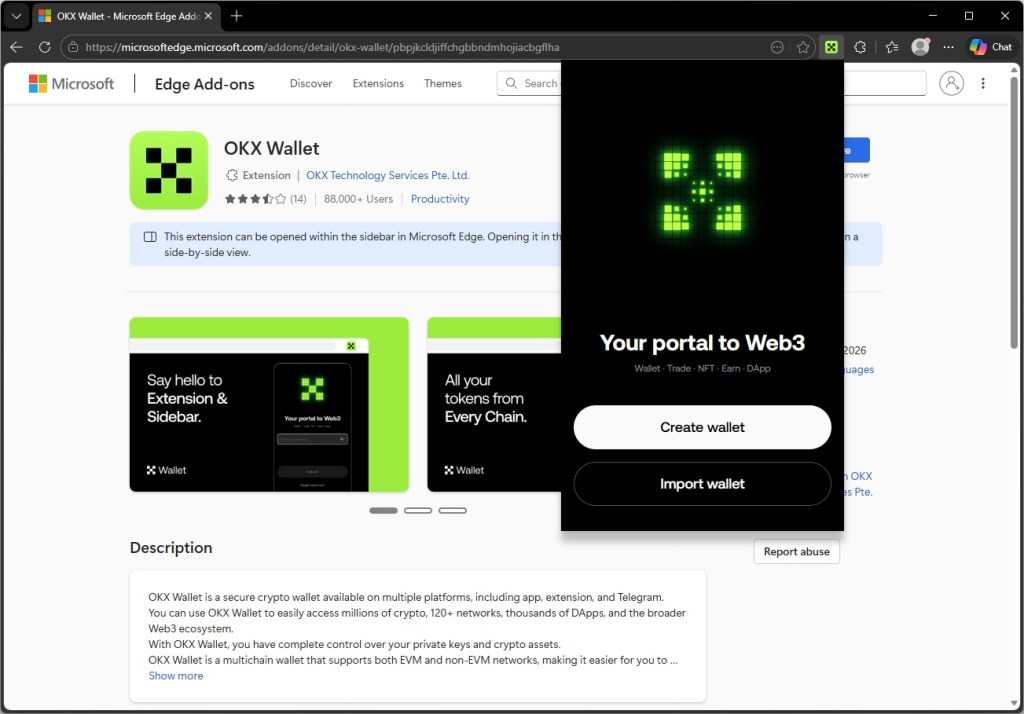

Voor elke browser extensie op de lijst toont de phishing-site een ontgrendelingsscherm dat is ontworpen in de stijl extensieechte extensie, met het juiste logo, kleurenschema, de juiste knoppenindeling en de juiste tekst.

Op de onderstaande schermafbeeldingen zijn de vervalsingen naast de echte extensies te zien. De verschillen vallen niet op voor iemand die er niet op let.

Gebruikers van hardware-wallets vormen hierop geen uitzondering, en het feit dat Trezor het doelwit is, spreekt boekdelen.

Trezor-apparaten zijn meestal in het bezit van mensen die al lang genoeg in cryptovaluta zitten om te investeren in speciale beveiligingshardware. Met andere woorden: gebruikers die waarschijnlijk rekeningen met een hogere waarde hebben.

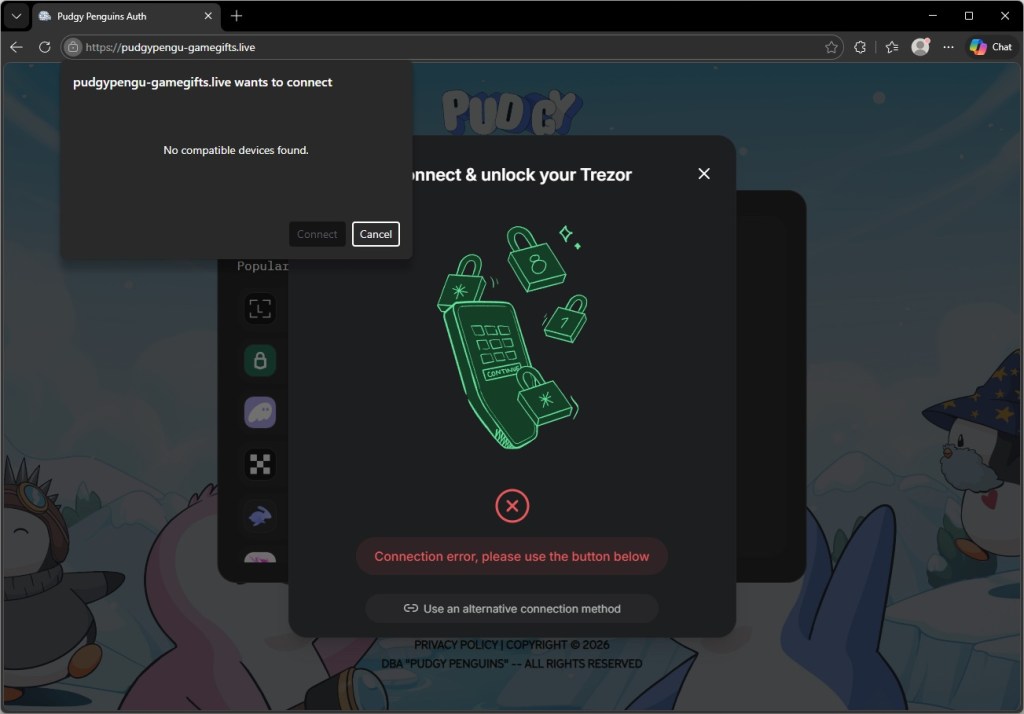

Als je op de phishing-site ‘Trezor Wallet’ selecteert, verschijnt er een dialoogvenster dat sterk lijkt op de interface van de Trezor Connect-bridge. Tegelijkertijd geeft de browser een standaardmelding weer voor toestemming voor een USB-apparaat – het eigen dialoogvenster van het besturingssysteem, geactiveerd door een WebUSB API-aanroep – met de tekst: “pudgypengu-gamegifts.live wil verbinding maken.”

Als er geen Trezor is aangesloten, verschijnt de melding „Geen compatibele apparaten gevonden“, maar de reeks is zo ontworpen dat deze lijkt op een echte hardware-handshake.

Een gebruiker die op dit moment zijn Trezor aansluit en de USB-toegang goedkeurt, heeft de phishing-site toegang verleend tot de apparaatverbinding.

Voor wie geen apparaat bij de hand heeft, biedt het dialoogvenster een andere optie: “Gebruik een alternatieve verbindingsmethode.” Dat is waarschijnlijk waar de meeste schade wordt aangericht. Een gebruiker die de hardwareprocedure niet aan de praat krijgt en terugvalt op een handmatige optie, is slechts één stap verwijderd van het moment waarop hij wordt gevraagd zijn seed-zin – de hoofdsleutel tot alles in zijn portemonnee – rechtstreeks in te voeren in een veld dat door de aanvaller wordt beheerd.

De pagina die zich onbereikbaar houdt voor onderzoekers

De phishingpagina is slimmer dan hij op het eerste gezicht lijkt.

In de website is een versleutelde JavaScript-loader ingebed, waarvan de werkelijke inhoud is gecomprimeerd en verborgen achter meerdere coderingslagen, en die een reeks controles uitvoert voordat er iets zichtbaar gebeurt.

Allereerst wordt gecontroleerd of de browser wordt aangestuurd door een geautomatiseerd programma van het type dat beveiligingsonderzoekers en sandboxes gebruiken om verdachte pagina’s in grote hoeveelheden te analyseren. Als er een dergelijk programma wordt gedetecteerd, wordt het proces onopgemerkt gestopt en lijkt de pagina veilig.

Vervolgens leest het de identificatiecode van de grafische hardware om vast te stellen of het binnen een virtuele machine draait, wat een andere veelgebruikte analyseomgeving is.

Pas als het systeem ervan overtuigd is dat er een echte gebruiker aanwezig is, vraagt het een tweede, grotere payload aan bij de server van de aanvaller. Die payload bevat de code die verantwoordelijk is voor het stelen van inloggegevens.

Zelfs dat verzoek bevat een beveiligingsmaatregel. Als het antwoord van de server kleiner is dan 500 KB (het soort tijdelijk antwoord dat een beveiligingsleverancier zou kunnen sturen naar een bekend schadelijk domein), negeert de loader het en onderneemt hij geen actie.

Het praktische gevolg hiervan is dat geautomatiseerde scantools de startpagina waarschijnlijk als onschadelijk zullen beoordelen, omdat deze zich binnen hun infrastructuur ook zo gedraagt. De kwaadaardige functionaliteit wordt pas geladen als de server van de aanvaller besluit dat de bezoeker het waard is om te worden aangevallen.

Waarom deze campagne zich richt op spelers met overgewicht

De timing lijkt bewust gekozen. Pudgy World ging op 10 maart 2026 van start en de phishingcampagne lijkt rond diezelfde periode actief te zijn geweest. Nieuwe spelers die voor het eerst met het spel in aanraking komen, doorlopen een Web3-onboardingproces dat ze nog nooit eerder hebben meegemaakt.

De legitieme stap ‘koppel je portemonnee’ op de officiële website wekt bij gebruikers de indruk dat dit normaal is. De phishingsite maakt vervolgens misbruik van die verwachting, voordat de gebruiker deze kan betwijfelen.

Ook het scala aan beoogde wallets is aanzienlijk. De campagne laat vrijwel geen enkele wallet ongemoeid. Of het slachtoffer nu Ethereum, Solana of multi-chain-activa bezit, er ligt altijd een overtuigende vervalsing op hem of haar te wachten. Het bouwen van elf wallet-specifieke UI-vervalsingen is geen sinecure. Dit wijst ofwel op een cybercrimineel met ruime middelen, of – wat waarschijnlijker is – op het hergebruik van een commerciële phishing-kit die speciaal voor dit soort aanvallen is ontwikkeld.

Wat te doen als u mogelijk bent getroffen

Crypto-phishingcampagnes maken al lang gebruik van nep-airdrops en valse MetaMask-pagina’s. Deze campagne onderscheidt zich door de nauwkeurigheid waarmee het ontgrendelingsscherm van een wallet wordt nagebootst: de melding wordt precies op de plek geplaatst waar een echte extensie zou verschijnen, en maakt zo gebruik van het spiergeheugen van gebruikers.

De aanval speelt ook in op de lancering van Pudgy World. Naarmate Web3-producten een breder publiek bereiken, trekken ze aanvallers aan die het gemunt hebben op gebruikers die niet bekend zijn met de beveiliging van wallets.

Eén regel geldt nog steeds: een website kan nooit het extensie van je echte extensie weergeven.

- Als je op deze site het wachtwoord van je MetaMask-, Coinbase Wallet- of een andere softwareportemonnee hebt ingevoerd, wijzig dan onmiddellijk je wachtwoord door de extensie te openen en naar ‘Instellingen’ te gaan. Overweeg om je activa over te zetten naar een nieuw portemonneeadres waarvan de seed-zin nog nooit op een website is gebruikt.

- Als u de toestemmingsvraag voor het USB-apparaat van Trezor hebt goedgekeurd, koppel dan uw apparaat los en controleer de verbindingsgeschiedenis in uw Trezor Suite. Een WebUSB-verbinding alleen maakt uw seed-zin niet zichtbaar, maar kan een kwaadaardige pagina wel in staat stellen om met de bridge te communiceren. Trek de toestemming onmiddellijk in via de site-instellingen van uw browser.

- Maak een bladwijzer aan voor de officiële website van Pudgy Penguins (pudgypenguins.com) en de officiële URL van het spel. Ga rechtstreeks via die bladwijzer naar de site, en nooit via een link op Discord, Twitter of in een privébericht.

- Installeer een extensie bekende phishingdomeinen markeert voordat je er iets mee doet. Malwarebytes Browser Guard blokkeert dit domein.

- Onthoud deze regel goed: het ontgrendelingsscherm van je portemonnee verschijnt altijd in de balk helemaal bovenaan het venster, niet binnen de pagina zelf. Elke pagina waarop de wachtwoordvraag van je portemonnee binnen de inhoud van de pagina wordt weergegeven, is een phishing-site.

Indicatoren van compromissen (IOC's)

Domeinen

pudgypengu-gamegifts[.]live