Er is een overtuigende phishingcampagne gaande die zich richt op YouTube , en als die slaagt, stelen de aanvallers niet alleen je Google-inloggegevens. Ze kunnen je hele Google-account overnemen, inclusief Gmail, je bestanden en betalingen, en vervolgens je YouTube kapen om je volgers te misbruiken voor oplichting.

Het lokmiddel is een valse melding van een copyright-waarschuwing die zo overtuigend is dat zelfs gebruikers die op hun hoede zijn, erin zouden kunnen trappen. De aanvalssite haalt je echte kanaalgegevens op, zoals je profielfoto, het aantal abonnees en je nieuwste video, om een gepersonaliseerde schrikpagina samen te stellen. Je wordt vervolgens doorgestuurd naar een inlogpagina die is ontworpen om je Google-account te stelen.

De operatie werkt als een franchise: meerdere aanvallers maken gebruik van hetzelfde platform, waarbij elk zijn eigen campagnes voert tegen verschillende makers.

Waarom je YouTube meer waard is dan je denkt

Voor fulltime contentmakers is een YouTube niet zomaar een hobby, maar een bedrijf. Het levert inkomsten op via advertenties, sponsoring en merchandise. En dat alles is gekoppeld aan één Google-account waarmee je ook toegang hebt tot je Gmail, Google Drive en betalingsgegevens.

Dat maakt contentmakers tot zulke aantrekkelijke doelwitten. Aanvallers die een kanaal kapen, geven het vaak binnen enkele minuten een nieuwe naam – meestal om zich voor te doen als een cryptovalutabedrijf – en gebruiken het bestaande publiek om oplichtingspraktijken live te streamen. De oorspronkelijke maker wordt buitengesloten en moet toezien hoe zijn of haar jarenlange werk wordt misbruikt om de eigen abonnees op te lichten.

Een auteursrechtwaarschuwing is het perfecte lokmiddel, omdat het inspeelt op wat makers het meest vrezen: dat ze hun kanaal van de ene op de andere dag kwijtraken.

“Controleer direct de auteursrechtstatus van je YouTube-video”

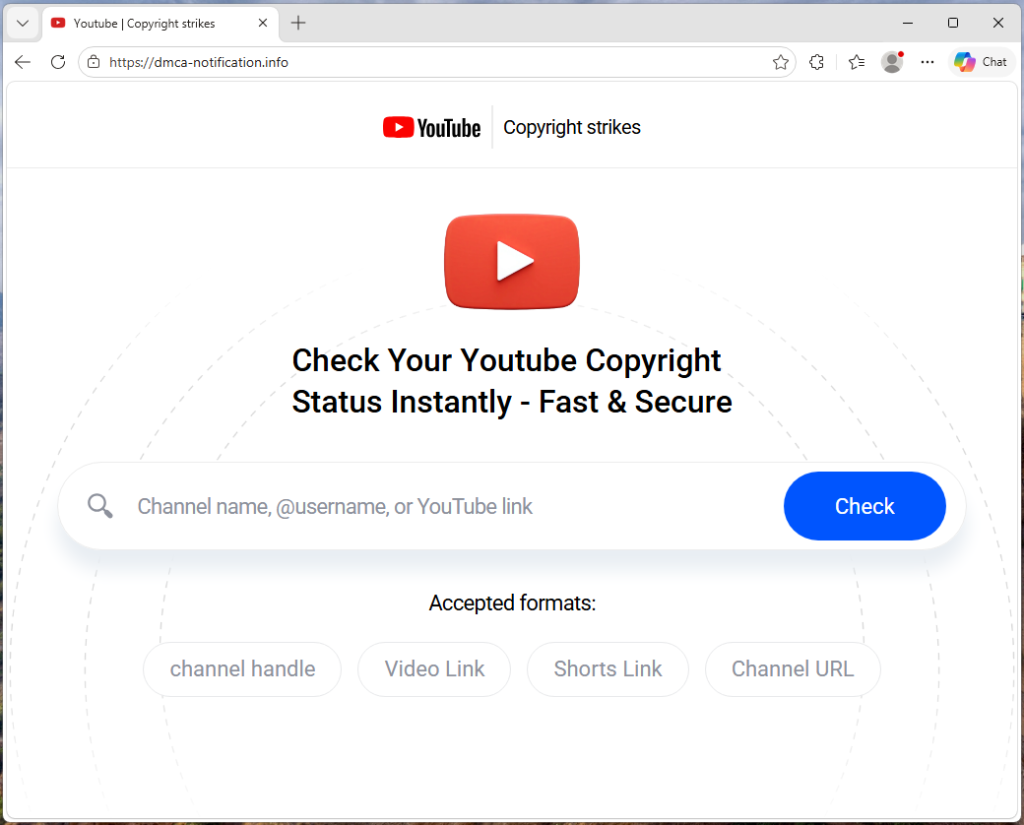

De campagne wordt gevoerd via een website met de naam dmca-notification[.]info. Op het browsertabblad staat „YouTube | Aanklachten wegens schending van het auteursrecht“, en de pagina zelf ziet er strak en professioneel uit, compleet met YouTube , een zoekbalk en handige instructies.

Je wordt gevraagd je kanaalnaam, @gebruikersnaam of videolink in te voeren om je auteursrechtstatus te controleren. Er is niets aan dat op het eerste gezicht verdacht lijkt.

Elke phishing-link bevat de gebruikersnaam van het doelwit rechtstreeks in de URL, zodat de pagina al weet wie je bent nog voordat je iets hebt getypt.

De broncode bevat een trackingvlag met de naam suppressTelegramVisit, waardoor de manier waarop bezoeken worden geregistreerd verandert, afhankelijk van of er een affiliate-parameter aanwezig is. Dit wijst erop dat de beheerders het verkeer mogelijk via Telegram coördineren, hoewel de kit via elk platform verspreid zou kunnen worden.

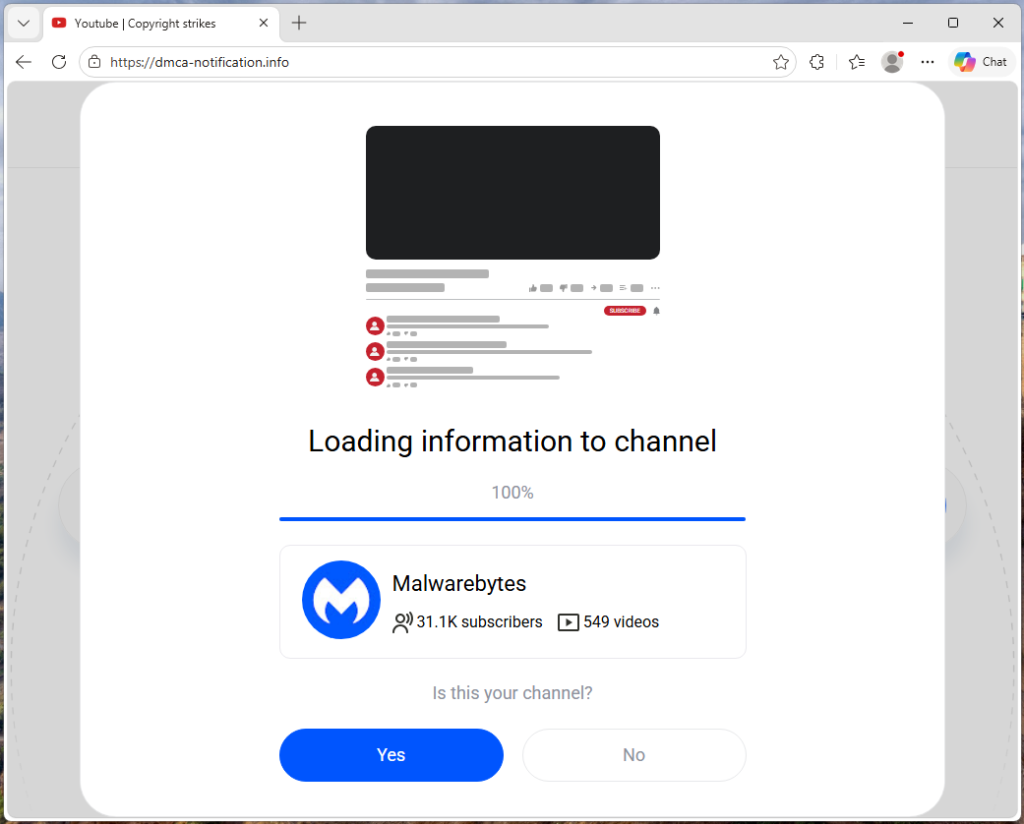

Je eigen video’s, tegen je gebruikt

Zodra de pagina je kanaalnaam heeft, haalt deze echte gegevens op van YouTube: je avatar, het aantal abonnees, het aantal video’s en je meest recente upload (inclusief de titel, de thumbnail en het aantal weergaven). Die informatie wordt vervolgens gebruikt om een valse auteursrechtklacht op te stellen.

Je ziet je eigen logo naast de mededeling dat een specifiek fragment van je nieuwste video is gemarkeerd wegens schending van het auteursrecht. De tijdstempels worden voor elk slachtoffer dynamisch gegenereerd op basis van de lengte van de video, waardoor elke melding er uniek en legitiem uitziet. Het is vergelijkbaar met het ontvangen van een valse juridische kennisgeving waarin je echte woonadres staat vermeld. Door deze persoonlijke gegevens is het moeilijker om de melding als spam af te doen.

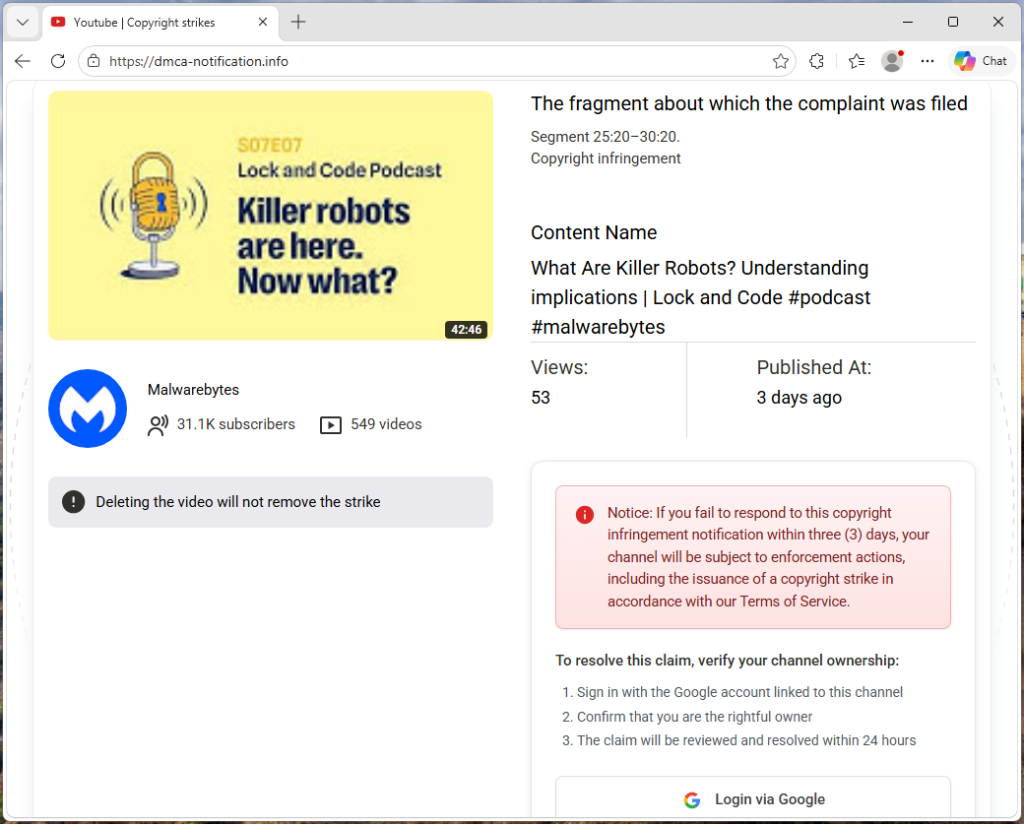

“Reageer binnen drie dagen, anders worden er dwangmaatregelen genomen”

De pagina voert de druk op. Een waarschuwing geeft aan dat het verwijderen van de video de waarschuwing niet ongedaan maakt. Een rode melding dreigt dat je kanaal met handhavingsmaatregelen te maken krijgt als je niet binnen drie dagen reageert. De voorgestelde oplossing is simpel: log in met Google om te verifiëren dat je de eigenaar van het kanaal bent, en de claim wordt binnen 24 uur opgelost.

Elk onderdeel op de pagina is zo ontworpen dat het je naar de knop ‘Inloggen via Google’ leidt voordat je er goed over na kunt denken.

De inlogpagina die je account steelt

Wanneer je op die knop klikt, neemt de website contact op met zijn eigen backend-server om het adres van een externe phishingpagina op te halen, een pagina die de aanvaller op elk moment kan vervangen door een nieuw domein.

In het waargenomen verkeer wordt het verzoek om /api/get-active-domain het domein teruggegeven blacklivesmattergood4[.]com, die vervolgens in een overlay op volledig scherm bovenop de pagina met de copyrightvermelding werd geladen.

Wat nu volgt, is een klassieke ‘browser-in-de-browser’-aanval: een valse Chrome die volledig in HTML en CSS is weergegeven. Deze bevat een titelbalk met de tekst ‘Aanmelden – Google-accounts – Chrome’, een hangslotpictogram en een URL die eruitziet als accounts.google.com. Niets daarvan is echt. Het zijn allemaal maar afbeeldingen. De enige echte adresbalk is die bovenaan je eigen browser, waar nog steeds dmca-notification[.]info.

Achter het valse venster verschijnt een overtuigende replica van de inlogpagina van Google. Het ziet er precies hetzelfde uit als het echte, maar elke toetsaanslag wordt naar de aanvaller gestuurd.

Uit de verkeersgegevens bleek ook dat er pogingen waren gedaan om verbinding te maken met andere domeinen—dopozj[.]net, ec40pr[.]net, en xddlov[.]net—die op het moment van vastleggen 502-fouten retourneerden. Dit kunnen back-upinfrastructuren of servers voor het doorgeven van inloggegevens zijn die offline waren.

De aanpak met wisselende domeinen zorgt ervoor dat deze campagne veerkrachtig is. Het phishingdomein wordt in realtime opgehaald zonder dat er gegevens in de cache worden opgeslagen, waardoor aanvallers hun infrastructuur snel kunnen aanpassen. Als één domein wordt uitgeschakeld, wordt het volgende slachtoffer naar een nieuw domein doorgestuurd.

Zodra de inloggegevens zijn ingevoerd, sluit het pop-upvenster en keert het slachtoffer terug naar de pagina met de copyrightvermelding, zonder dat er een bevestiging of foutmelding verschijnt. Dit geeft de aanvaller de tijd om de gestolen inloggegevens te gebruiken voordat het slachtoffer doorheeft dat er iets is gebeurd.

Grote zenders komen er (met opzet) mee weg

Een interessant detail: de kit controleert of het doelkanaal meer dan drie miljoen abonnees heeft. Als dat het geval is, wordt de hele phishing-procedure overgeslagen. In plaats van de waarschuwing voor een copyright-strike en de inlogknop toont de pagina een onschuldige melding: „Uw kanaal voldoet aan alle vereisten. Er zijn geen verdere acties nodig.“

Dit is vrijwel zeker een ontwijkingstactiek. Zeer grote kanalen beschikken vaker over speciale beveiligingsteams, contacten met de afdeling Vertrouwen en Veiligheid YouTube, of voldoende zichtbaarheid om een snelle verwijdering te bewerkstelligen als ze de zwendel openbaar maken. Door hen automatisch uit te sluiten, verkleint de toolkit het risico dat juist de aandacht wordt getrokken van degenen die het best in staat zijn om de operatie te stoppen.

Niet zomaar één oplichter

Uit de broncode blijkt dat het hier niet gaat om één enkele phishingpagina die door één persoon wordt beheerd. De kit bevat een affiliate-trackingsysteem waarbij elke aanvaller zijn eigen ID krijgt die in de phishinglinks wordt ingebed die hij verstuurt. Een centrale backend houdt bij welke aanvaller welk slachtoffer heeft aangevoerd en hoever elk doelwit in de funnel is gekomen. Onze analyse van het verkeer bevestigt dit: de phishinglink bevatte een verwijzings-ID (ref=huyznaetdmca), de standaard affiliate-tag, die een transliteratie lijkt te zijn van een Russische uitdrukking. Merknamen als Google en YouTube in de broncode ook geschreven met Cyrillische tekens die erop lijken, om geautomatiseerde beveiligingsscanners te omzeilen.

Kortom, dit is phishing-as-a-service: een gedeeld platform dat meerdere aanvallers kunnen gebruiken om op grote schaal campagnes tegen YouTube te voeren.

Hoe u uzelf kunt beschermen

Deze campagne herinnert ons eraan dat phishing allang niet meer beperkt blijft tot e-mails vol spelfouten van een Nigeriaanse prins. De phishing-kits van tegenwoordig zijn professioneel ontworpen platforms met een dynamische infrastructuur, realtime personalisatie en een distributiemodel dat lijkt op dat van een franchiseketens.

Voor YouTube geldt een eenvoudige regel: auteursrechtelijke waarschuwingen verschijnen alleen in YouTube .

Als je ergens anders een waarschuwing krijgt, beschouw die dan als verdacht.

- Wees op je hoede voor dringende verzoeken. Bij echte auteursrechtprocedures wordt je niet onder druk gezet om snel actie te ondernemen

- Ga rechtstreeks naar studio.youtube.com of via betrouwbare kanalen om je status te controleren

- Log nooit in via een link in een e-mail of bericht

Herken een vals browservenster

- Probeer het eens te verslepen: een echt venster kan vrij worden verplaatst. Een nepvenster zit vast op de pagina

- Minimaliseer je browser: een echte pop-up blijft openstaan. Een nep-pop-up verdwijnt

- Controleer de URL: als je er niets mee kunt doen, is het gewoon een afbeelding

Ook al lijkt alles in orde, controleer altijd de adresbalk voordat je je gebruikersnaam en wachtwoord invoert.

Als je je gegevens al hebt ingevuld, reageer dan snel:

- Wijzig je Google-wachtwoord onmiddellijk

- Activeer het beëindigen van actieve sessies in de beveiligingsinstellingen van je account

- Controleer je YouTube op onbevoegde wijzigingen

Indicatoren van compromissen (IOC's)

Domein

dmca-notification[.]info(belangrijkste phishing-website)blacklivesmattergood4[.]com(domein voor het verzamelen van inloggegevens — actief op het moment van vastlegging)dopozj[.]net(bijbehorende infrastructuur — 502 op het moment van vastlegging)ec40pr[.]net(bijbehorende infrastructuur — 502 op het moment van vastlegging)xddlov[.]net(bijbehorende infrastructuur — 502 op het moment van vastlegging)

Voelt er iets niet helemaal goed? Controleer het even voordat je klikt.

Met Malwarebytes Guardkunt u verdachte links, teksten en schermafbeeldingen direct analyseren.

Verkrijgbaar viaMalwarebytes Premium voor al je apparaten, en in deMalwarebytes voor iOS Android.