Acredita-se que um grupo de cibercriminosos chamado DarkSpectre esteja por trás de três campanhas disseminadas por extensões maliciosas de navegador: ShadyPanda, GhostPoster e Zoom Stealer.

Escrevemos sobre a campanha ShadyPanda em dezembro de 2025, alertando os usuários que extensões que funcionavam normalmente há anos de repente se tornaram maliciosas. Após uma atualização maliciosa, essas extensões passaram a rastrear o comportamento de navegação e executar códigos maliciosos dentro do navegador.

Também em dezembro, pesquisadores descobriram uma nova campanha, GhostPoster, e identificaram 17 extensões comprometidas do Firefox. Descobriu-se que a campanha ocultava código JavaScript dentro do logotipo de imagem de extensões maliciosas do Firefox com mais de 50.000 downloads, permitindo que os invasores monitorassem a atividade do navegador e instalassem um backdoor.

O uso de código malicioso em imagens é uma técnica chamada esteganografia. As extensões anteriores do GhostPoster ocultavam o código carregador JavaScript dentro de ícones PNG, como logo.png, para extensões do Firefox como “Free VPN ”, usando um marcador (por exemplo, três sinais de igual) nos bytes brutos para separar os dados da imagem da carga útil.

As variantes mais recentes passaram a incorporar cargas em imagens arbitrárias dentro do pacote de extensões, decodificando-as e descriptografando-as em tempo de execução. Isso torna o código malicioso muito mais difícil de ser detectado pelos pesquisadores.

Com base nessa pesquisa, outros pesquisadores encontraram mais 17 extensões associadas ao mesmo grupo, além do conjunto original do Firefox. Elas foram baixadas mais de 840.000 vezes no total, com algumas permanecendo ativas por até cinco anos.

O GhostPoster teve como alvo inicial Edge Microsoft Edge e, posteriormente, expandiu-se para Chrome o Firefox à medida que os invasores desenvolviam sua infraestrutura. Os invasores publicaram as extensões na loja virtual de cada navegador como ferramentas aparentemente úteis, com nomes como “Google Translate in Right Click”, “Ads Block Ultimate”, “Translate Selected Text with Google”,Instagram ” e “Youtube Download”.

As extensões podem ver sites visitados, consultas de pesquisa e comportamento de compra, permitindo que invasores criem perfis detalhados dos hábitos e interesses dos usuários.

Combinada com outro código malicioso, essa visibilidade pode ser estendida para roubo de credenciais, sequestro de sessão ou ataques direcionados a fluxos de trabalho bancários online, mesmo que esses não sejam o objetivo principal atualmente.

Como se manter seguro

Embora sempre aconselhemos as pessoas a instalar extensões apenas de lojas virtuais oficiais, este caso prova mais uma vez que nem todas as extensões disponíveis nessas lojas são seguras. Dito isso, o risco envolvido na instalação de uma extensão fora da loja virtual é ainda maior.

As extensões listadas na loja virtual passam por umprocesso de revisãoantes de serem aprovadas. Esse processo, que combina verificações automáticas e manuais, avalia a segurança da extensão, a conformidade com as políticas e a experiência geral do usuário. O objetivo é proteger os usuários contra golpes, malware e outras atividades maliciosas.

A Mozilla e a Microsoft removeram os complementos identificados de suas lojas, e o Google confirmou sua remoção da Chrome Store. No entanto, as extensões já instaladas permanecem ativas no Chrome Edge os usuários as desinstalem manualmente. Quando a Mozilla bloqueia um complemento, ele também é desativado, o que impede que ele interaja com o Firefox e acesse seu navegador e seus dados.

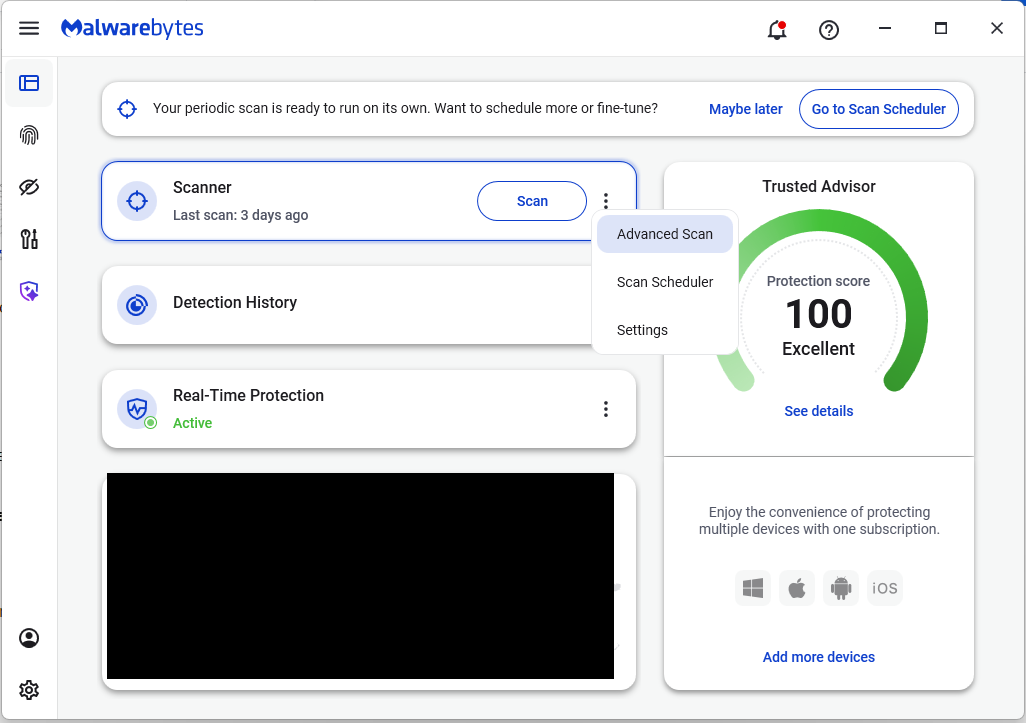

Se você está preocupado com a possibilidade de ter instalado uma dessas extensões, Windows podem executar uma verificação Malwarebytes com os navegadores fechados.

- Sobre o Malwarebytes Painel de controle clique nos três pontos empilhados para selecionar o Advanced opção.

- Na guia Advanced , selecione Verificação profunda. Observe que essa verificação usa mais recursos do sistema do que o normal.

- Após a verificação, remova todos os itens encontrados e reabra o(s) seu(s) navegador(es).

Verificação manual:

Estes são os nomes das 17 extensões adicionais que foram descobertas:

- Bloqueador de anúncios

- Bloqueador de anúncios Ultimate

- Histórico de Amazon

- Realçador de cores

- Converta tudo

- Cursor legal

- Reprodutor flutuante – Modo PiP

- Captura de tela de página inteira

- Google Tradutor no clique direito

- Tradução com uma tecla

- Captura de tela da página

- Feed RSS

- Salvar imagem no Pinterest com o botão direito do mouse

- Traduzir texto selecionado com o Google

- Traduzir texto selecionado com o botão direito do mouse

- Download do Youtube

Observação: pode haver extensões com os mesmos nomes que não são maliciosas.

Vamos ser sinceros: uma janela anônima tem suas limitações.

Violações de dados, comércio na dark web, fraudes de crédito. Malwarebytes Identity Theft monitora tudo isso, avisa você rapidamente e inclui um seguro contra roubo de identidade.