O GlassWorm se esconde nas ferramentas de desenvolvimento. Uma vez instalado, ele rouba dados, instala malware de acesso remoto e até mesmo uma extensão falsa do navegador para monitorar a atividade. Embora comece com os desenvolvedores, o impacto pode se espalhar rapidamente. Com credenciais roubadas, tokens de acesso e ferramentas comprometidas, os invasores podem lançar ataques mais amplos à cadeia de suprimentos, colocando empresas e usuários comuns em risco.

Como a infecção começa

O GlassWorm costuma ser distribuído por meio de canais de desenvolvedores. Isso significa que os programadores têm seus sistemas comprometidos ao baixarem pacotes maliciosos de repositórios de código como npm, GitHub, PyPI e outros. Esses pacotes podem ser novos ou versões alteradas de pacotes provenientes de contas que antes eram confiáveis, mas que agora estão comprometidas.

O desenvolvedor instala ou atualiza um pacote npm/PyPI ou uma extensão do VS Code confiável ou popular, mas a conta do mantenedor ou a cadeia de suprimentos foi comprometida.

O que acontece após a instalação

Assim que o pacote é baixado, um script de pré-instalação ou um carregador Unicode oculto é executado e identifica a máquina. Se detectar uma configuração regional russa, a execução é interrompida. Caso contrário, o script aguarda algumas horas e, em seguida, entra discretamente em contato com a blockchain Solana para descobrir onde obter a segunda fase da infecção. Em vez de codificar um link que poderia ser removido, o invasor armazena essas informações no campo de notas de uma transação Solana.

Segunda etapa: Roubo de dados

A carga útil da segunda fase é um programa de roubo de informações que tem como alvo perfis de extensões de navegador, aplicativos de carteira independentes e arquivos .txt/imagem que provavelmente contêm sementes ou chaves, além de tokens do npm, credenciais do Git, segredos do VS Code e credenciais de provedores de nuvem. Após coletar essas informações, ele as envia para um servidor remoto por meio de uma solicitação POST.

Terceira fase: Comprometimento total do sistema

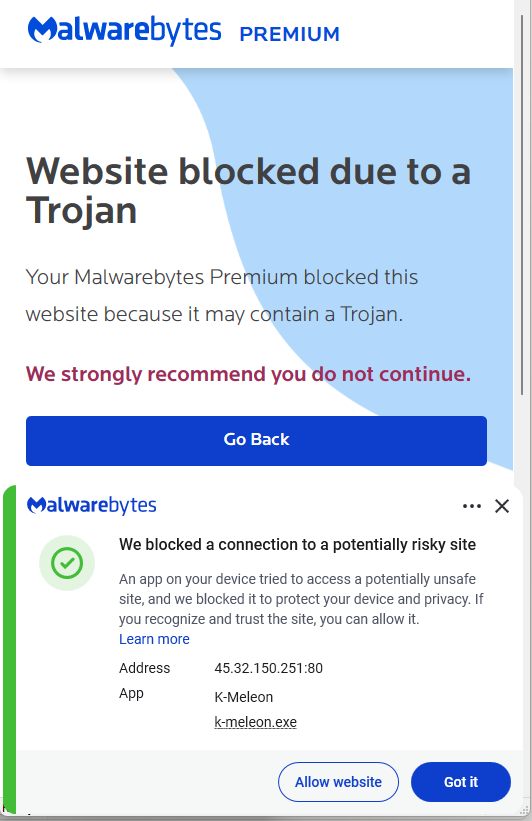

Em seguida, passa-se para a terceira fase. O malware baixa dois componentes principais: o binário de phishing do Ledger/Trezor, voltado para usuários com um dispositivo Ledger ou Trezor conectado, e um Trojan de Acesso Remoto (RAT) em Node.js com vários módulos, incluindo programas para roubar credenciais do navegador e um instalador Chrome. Ele garante sua persistência configurando tarefas agendadas e chaves de registro na pasta “Run”, de modo que o RAT seja reiniciado a cada reinicialização do sistema.

O RAT não codifica de forma estática seu endereço principal de comando e controle (C2). Em vez disso, ele realiza uma consulta na tabela hash distribuída (DHT) para a chave pública fixada. A DHT é um sistema distribuído que fornece um serviço de consulta semelhante a uma tabela hash. Os pares chave-valor são armazenados em uma DHT e podem ser usados para recuperar o valor associado a uma determinada chave. Se esse método falhar, o RAT retorna à blockchain Solana para buscar um novo endereço IP.

Vigilância e rastreamento do navegador

O RAT também instala à força uma Chrome (no exemplo descrito pelo Aikido, ela se faz passar por “Google Docs Offline”), que atua como um sistema de vigilância de sessões integrado. Além de roubar cookies, localStorage, a árvore completa do Modelo de Objetos de Documento (DOM) da guia ativa, favoritos, capturas de tela, teclas digitadas, conteúdo da área de transferência, até 5.000 entradas do histórico do navegador e a lista de extensões instaladas, ele também pode ser usado para fazer capturas de tela e atuar como um keylogger.

Como isso se apresenta para a vítima

Do ponto de vista da vítima, tudo isso acontece de forma muito discreta. Se estiverem prestando muita atenção, podem perceber algumas conexões de saída suspeitas, as entradas de inicialização e a nova extensão do navegador.

Quem está em risco e como isso pode se espalhar

A configuração atual parece estar voltada para desenvolvedores que possam possuir ativos em criptomoedas, mas muitos desses componentes e as informações roubadas podem ser usados para lançar ataques à cadeia de suprimentos ou visar outros grupos de usuários.

Como se manter seguro

Devido à natureza discreta dessa cadeia de infecção, existem duas estratégias principais para se manter seguro:

- Dê preferência a versões comprovadamente estáveis e fixadas, e considere mudanças repentinas de responsabilidade, novos mantenedores ou grandes reformulações do código em versões secundárias como motivos para revisão.

- Faça auditorias regulares às extensões do navegador, remova tudo o que não reconhecer e desconfie de clones ou duplicatas do tipo “Google Docs Offline”.

- Verifique se há entradas inesperadas nas tarefas agendadas e nos locais de inicialização do Registro.

- Use uma solução antimalware atualizada e em tempo real para detectar e bloquear conexões maliciosas e o malware baixado.

IOCs (Indicadores de Compromisso)

Endereços IP:

45.32.150[.]251

217.69.3[.]152

217.69.0[.]159

45.150.34[.]158

Chaves do Registro:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\UpdateApp

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\UpdateLedger

Tarefa agendada:

Nome: UpdateApp which runs: AghzgY.ps1

Extensão do navegador:

Nome de exibição: Google Docs Offline (versão 1.95.1)

Nome do diretório Windows :jucku

Nome do diretório de extensões do macOS: myextension

Não nos limitamos a informar sobre as ameaças, nós as removemos

Os riscos de segurança cibernética nunca devem se espalhar além de uma manchete. Mantenha as ameaças longe de seus dispositivos fazendo o download Malwarebytes hoje mesmo.