Um site falso de suporte da Microsoft está levando as pessoas a baixarem o que parece ser uma Windows normal Windows . Na verdade, ele instala um malware criado para roubar senhas, dados de pagamento e acesso a contas. Como o arquivo parece legítimo e evita ser detectado, ele consegue passar despercebido tanto pelos usuários quanto pelas ferramentas de segurança.

Windows muito convincente

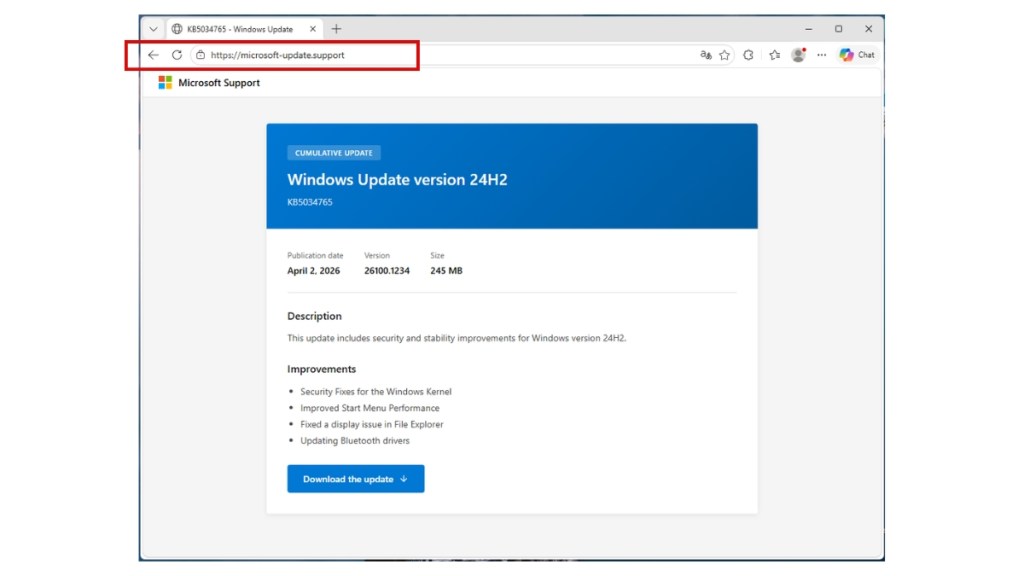

Vimos a campanha em microsoft-update[.]support, um domínio obtido por meio de typosquatting, disfarçado para parecer uma página oficial de suporte da Microsoft. O site está escrito inteiramente em francês (mas essas campanhas tendem a se espalhar rapidamente) e apresenta uma atualização cumulativa falsa para Windows 24H2, acompanhada de um número de artigo da Base de Conhecimento que parece verdadeiro. Um grande botão azul de download convida os usuários a instalar a atualização.

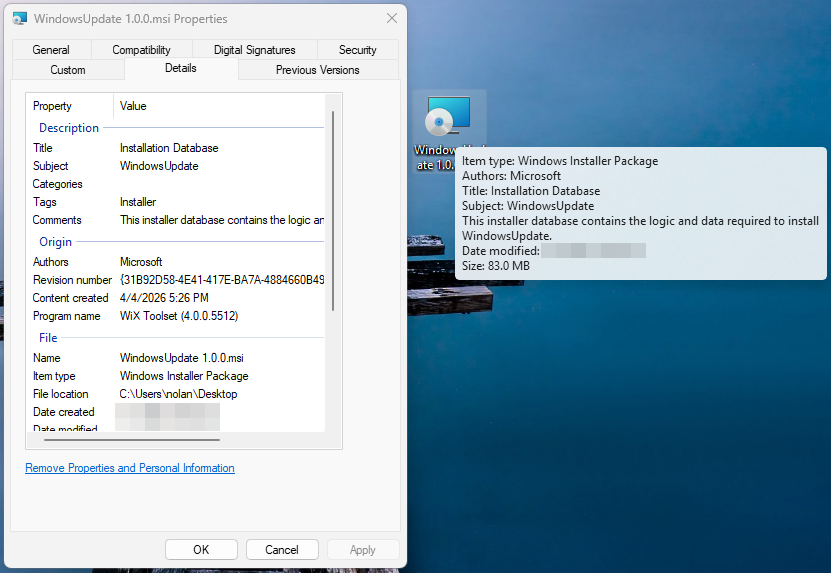

O que é baixado é WindowsUpdate 1.0.0.msi, um pacote Windows de 83 MB. À primeira vista, tudo parece legítimo. As propriedades do arquivo foram cuidadosamente falsificadas: o campo Autor indica “Microsoft”, o título é “Banco de dados de instalação” e o campo Comentários afirma que ele contém “a lógica e os dados necessários para instalar o Windows Update”.

O pacote foi compilado com o WiX Toolset 4.0.0.5512, uma estrutura de instalação de código aberto legítima, e foi criado em 4 de abril de 2026.

Por que esta campanha tem como alvo a França

A decisão de visar usuários que falam francês não é aleatória. A França sofreu uma série histórica de violações de dados nos últimos dois anos, deixando um volume impressionante de informações pessoais circulando em mercados criminosos. Essas violações fornecem os dados brutos, e campanhas como esta os transformam em golpes altamente convincentes.

Em outubro de 2024, a Free, a segunda maior provedora de serviços de internet da França, confirmou que um invasor havia acessado dados pessoais de cerca de 19 milhões de contratos de assinantes, incluindo dados bancários. Apenas algumas semanas antes, a Société Française du Radiotéléphone (SFR) divulgou sua própria violação de segurança, que expôs nomes, endereços, números de telefone e dados bancários de clientes.

No início de 2024, o France Travail, o serviço público nacional de emprego, sofreu uma invasão que comprometeu os registros de 43 milhões de pessoas, abrangendo candidatos a emprego atuais e antigos ao longo de duas décadas. Pesquisadores também descobriram um servidor Elasticsearch desprotegido que agregava 90 milhões de registros provenientes de pelo menos 17 violações de segurança distintas na França em um único banco de dados.

Essa enxurrada de dados vazados tornou a França um alvo atraente para o roubo de credenciais. A pesquisa sobre programas de roubo de informações de 2025 da KELA identificou a França entre os principais países com maior número de vítimas, ao lado do Brasil, da Índia, dos Estados Unidos, da Espanha, do Reino Unido e da Indonésia.

Quando os invasores já possuem o nome, o endereço e o provedor de internet da vítima, obtidos em um vazamento anterior, uma páginaWindows em francês se torna uma isca muito mais convincente do que uma página genérica em inglês.

Electron por fora, Python por dentro

Quando o MSI é executado, ele instala um aplicativo Electron (essencialmente um navegador Chromium simplificado, acompanhado de código JavaScript personalizado) para C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\.

O arquivo binário principal, WindowsUpdate.exe, é uma cópia renomeada do shell padrão do Electron — os metadados do VirusTotal identificam-no como electron.exe. Em 69 mecanismos antivírus, não houve nenhuma detecção, pois o executável em si está limpo. Isso sugere que a lógica maliciosa está contida no JavaScript incluído no aplicativo Electron (normalmente empacotado como app.asar).

Ao lado da camada de elétrons encontra-se AppLauncher.vbs, um Basic em Visual Basic que funciona como o executável inicial. O sistema integrado cscript.exe O interpretador executa o VBS, que, por sua vez, inicia o aplicativo Electron — uma técnica clássica de “living-off-the-land” que evita a execução direta da carga útil e faz com que a cadeia de execução pareça rotineira nos registros de processos.

Mas o wrapper do Electron é apenas a camada externa. Uma vez em execução, WindowsUpdate.exe gera _winhost.exe, um interpretador Python 3.10 renomeado e disfarçado para se parecer com um Windows legítimo Windows . Esse processo descompacta um ambiente de execução Python completo emC:\Users<USER>\AppData\Local\Temp\WinGet\tools, incluindo python.exe e bibliotecas de apoio.

Em seguida, ele instala um conjunto de pacotes Python comumente encontrados em ferramentas de roubo de dados:

- pycryptodome, usado para criptografar dados roubados

- psutil, usado para inspecionar processos em execução e detectar ambientes de sandbox

- pywin32, que permite acesso avançado à Windows

- PythonForWindows, usado para interagir com componentes internos do sistema, como processos e privilégios

A análise do código JavaScript do aplicativo Electron confirma isso. Dois arquivos fortemente ofuscados, processados com técnicas como o achatamento do fluxo de controle e predicados opacos, contêm a funcionalidade principal.

O arquivo maior (~7 MB) é a carga útil principal do programa de roubo de dados, contendo referências a rotinas de criptografia pbkdf2, sha256 e AES, bem como uma verificação da validade da campanha. O arquivo menor (~1 MB) tem como alvo o Discord: como o Discord é executado no Electron, o script modifica seu código para interceptar tokens de login, detalhes de pagamento e alterações na autenticação de dois fatores quando o aplicativo é aberto.

Ambos os arquivos não foram detectados pelos principais antivírus — resultado de um malware que se esconde dentro de software legítimo e de um código fortemente ofuscado.

Duas maneiras pelas quais ele sobrevive a uma reinicialização

O malware configura dois mecanismos de persistência independentes.

Primeiro, reg.exe grava um valor chamado SecurityHealth na chave de registro CurrentVersion\Run do usuário, apontando para WindowsUpdate.exe. O nome do valor se faz passar por Windows Health”, o serviço responsável pelas notificações do Defender. É algo que a maioria dos usuários e até mesmo a equipe de TI ignorariam sem suspeitar de nada.

Em segundo lugar, cscript.exe cria um arquivo de atalho chamado Spotify.lnk na pasta “Inicialização” do usuário. Qualquer pessoa que percebesse isso provavelmente pensaria que o Spotify havia se configurado para iniciar automaticamente ao fazer login.

Dois mecanismos de persistência, duas formas diferentes de se disfarçar, cada um projetado para parecer algo que o usuário esperaria ver.

Colher as impressões digitais da vítima, ligar para casa, enviar o material roubado

Poucos segundos após o lançamento, WindowsUpdate.exe entra em contato com www.myexternalip.com e ip-api.com para descobrir o endereço IP público e a localização geográfica da vítima. Esse tipo de reconhecimento é uma característica quase universal dos programas de roubo de informações, informando ao operador onde a vítima se encontra e podendo determinar quais dados serão coletados.

Em seguida, o malware entra em contato com sua infraestrutura de comando e controle (C2). Ele acessa datawebsync-lvmv.onrender[.]com, um terminal C2 hospedado no Render, e sync-service.system-telemetry.workers[.]dev, um relé executado no Cloudflare Workers. Esse segundo domínio é particularmente engenhoso: “system-telemetry” é exatamente o tipo de subdomínio que um analista de rede poderia descartar como tráfego de monitoramento legítimo durante uma rápida análise de logs.

Para a exfiltração, o malware recorre a store8.gofile[.]io, um serviço de compartilhamento de arquivos que permite uploads anônimos. O Gofile tornou-se o favorito entre os ladrões de mercadorias porque é gratuito, efêmero e não deixa rastros para o operador.

Centenas de processos encerrados antes do café da manhã

A telemetria do Sandbox registrou mais de duzentas chamadas distintas de taskkill.exe, cada um iniciado como um processo independente. Embora os processos-alvo específicos não tenham sido registrados na telemetria resumida, o grande volume e o padrão observados são consistentes com programas de roubo de informações que encerram sistematicamente ferramentas de segurança, processos do navegador (para desbloquear bancos de dados de credenciais) e malware concorrente antes de iniciar sua rotina de coleta. Eliminam tudo o que possa interferir e, em seguida, começam a agir.

Por que os mecanismos de defesa automáticos deixaram isso passar

No momento da análise, o VirusTotal não detectou nada em 69 motores de verificação para o executável principal e em 62 para o lançador VBS. Nenhuma regra YARA foi encontrada, e a pontuação comportamental classificou a atividade como de baixo risco.

Isso não é uma falha de nenhuma ferramenta específica. É o resultado pretendido pela arquitetura do malware.

O Electron Shell é um binário legítimo utilizado por milhões de aplicativos. A lógica maliciosa está oculta em código JavaScript ofuscado, que as ferramentas antivírus tradicionais não inspecionam em profundidade. A carga útil em Python é executada sob um nome de processo enganoso e carrega componentes em tempo de execução a partir do que parecem ser fontes normais.

Isoladamente, cada elemento parece inofensivo. Só quando se acompanha toda a cadeia — do lançador VBS ao aplicativo Electron, passando pelo processo Python renomeado até a coleta e exfiltração de dados — é que a atividade se revela claramente maliciosa.

Desde a nossa análise, adicionamos detecções para proteger os usuários contra essa ameaça.

O que isso significa e o que fazer a seguir

A combinação de uma isca de phishing localizada, um instalador MSI criado de forma legítima, um wrapper Electron e uma carga útil Python implantada em tempo de execução mostra como os roubadores de dados estão evoluindo. Cada camada tem uma função específica: o MSI oferece uma experiência de instalação familiar, o shell Electron ajuda a fazer com que o arquivo pareça legítimo e o ambiente de execução Python proporciona acesso flexível ao sistema operacional. Toda a cadeia é construída a partir de componentes legítimos e prontos para uso.

O ataque direcionado aos usuários franceses segue um padrão claro. Quando dezenas de milhões de registros pessoais já estão em circulação, o custo de criar uma isca localizada convincente diminui significativamente. Um invasor que já sabe qual provedor a vítima utiliza pode personalizar uma página de phishing para corresponder ao que ela espera ver, seja do seu provedor de internet ou, neste caso, da Microsoft.

A lição mais importante é que um resultado de detecção zero no VirusTotal não significa que um arquivo seja seguro. Muitas vezes, isso significa que a lógica maliciosa está oculta, por exemplo, dentro de scripts ofuscados ou é executada em tempo de execução, deixando pouco para que os métodos tradicionais de detecção possam sinalizar.

Se você acha que pode ter instalado essa atualização, veja o que fazer:

- Verifique sua chave do Registro. Para fazer isso, pressione Windows R, digite

regedite pressione Enter. Vá paraHKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run. Procure por uma entrada chamadaSecurityHealthapontando paraWindowsUpdate.exena pasta AppData e exclua-o. - Procure um

Spotify.lnkEncontre um arquivo na pasta "Inicialização" que você não criou e remova-o. Apague a pastaC:\Users<USER>\AppData\Local\Programs\WindowsUpdate\ - Limpe os arquivos temporários em

C:\Users<USER>\AppData\Local\Temp\WinGet\tools\ - Altere todas as senhas armazenadas no seu navegador — considere a possibilidade de que credenciais salvas, cookies e tokens de sessão possam ter sido comprometidos

- Ative a autenticação de dois fatores, dando prioridade às contas de e-mail e financeiras

- Execute uma verificação completa do sistema com uma ferramenta antimalware atualizada (de preferência, uma que inclua detecção comportamental)

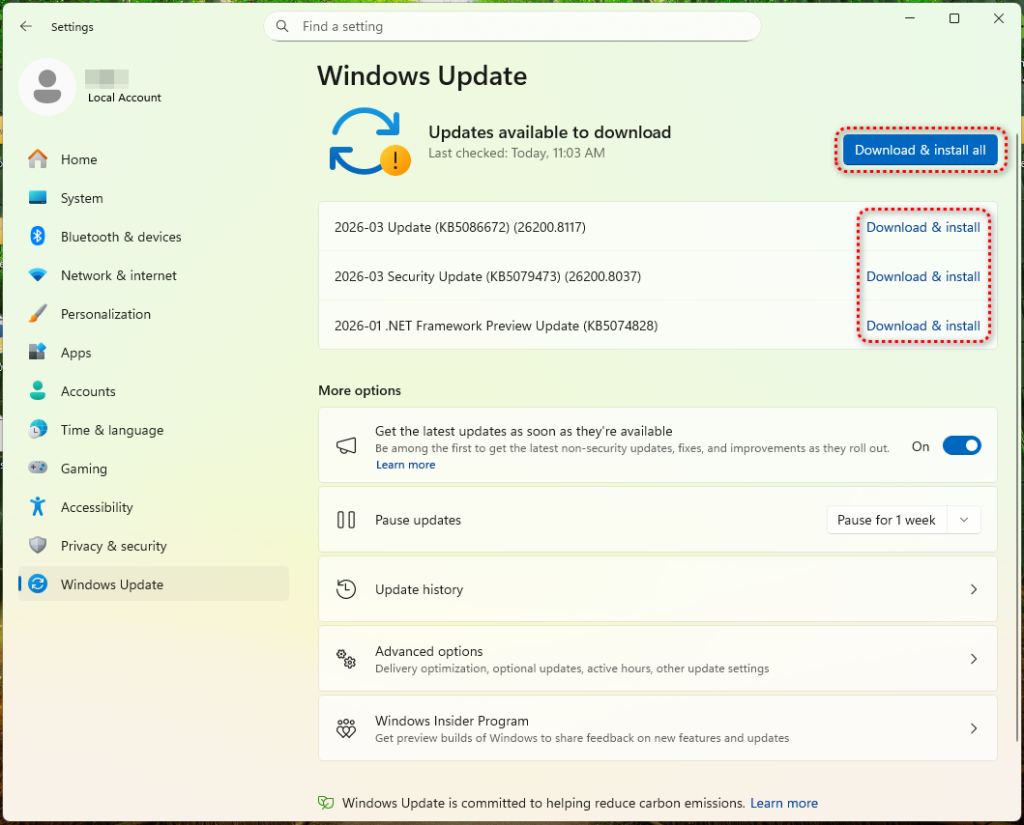

Como atualizar Windows

A maneira mais segura de atualizar Windows por meio do recurso de atualização integrado. Abra o menu Iniciar, vá para Configurações > Windows e clique em “Verificar atualizações”. Essa deve ser sempre sua primeira opção.

A Microsoft oferece pacotes de atualização independentes por meio do Catálogo do Microsoft Update (catalog.update.microsoft.com), mas esta é a única fonte legítima para downloads manuais. Qualquer outro site que ofereça uma Windows na forma de um arquivo deve ser considerado suspeito.

Tenha cuidado com páginas que se fazem passar pelo Suporte da Microsoft ou Windows . Elas podem parecer convincentes, mas o que importa é o URL. As páginas legítimas da Microsoft são hospedadas apenas em domínios que terminam em microsoft.com. Um domínio como microsoft-update[.]support pode parecer plausível, mas não tem nenhuma relação com a Microsoft.

Se você receber um e-mail, mensagem de texto ou notificação solicitando que instale uma atualização urgente, não clique no link. Em vez disso, abra Configurações > Windows e verifique diretamente.

Por fim, considere ativar as atualizações automáticas. Isso elimina a necessidade de baixar as atualizações manualmente e reduz o risco de ser induzido a instalar uma atualização falsa.

Indicadores de Compromisso (IOCs)

Hashes de arquivo (SHA-256)

13c97012b0df84e6491c1d8c4c5dc85f35ab110d067c05ea503a75488d63be60(WindowsUpdate.exe)c94de13f548ce39911a1c55a5e0f43cddd681deb5a5a9c4de8a0dfe5b082f650(AppLauncher.vbs)

Domínios

microsoft-update[.]support(isca de phishing)datawebsync-lvmv[.]onrender[.]com(C2)sync-service[.]system-telemetry[.]workers[.]dev(Relé C2)store8[.]gofile[.]io(exfiltração)www[.]myexternalip[.]com(Reconhecimento de IP)ip-api[.]com(geolocalização)

Artefatos do sistema de arquivos

C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\WindowsUpdate.exeC:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\AppLauncher.vbsC:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\Spotify.lnk