Você está convidado!

Parece amigável, familiar e bastante inofensivo. Mas, em um golpe que identificamos recentemente, essa frase simples está sendo usada para induzir as vítimas a instalar uma ferramenta de acesso remoto completa em seusWindows , dando aos invasores controle total do sistema.

O que parece ser um convite casual para uma festa ou evento leva à instalação silenciosa doScreenConnect, uma ferramenta legítima de suporte remoto instalada discretamente em segundo plano e usada indevidamente por invasores.

Veja como funciona o golpe, por que ele é eficaz e como se proteger.

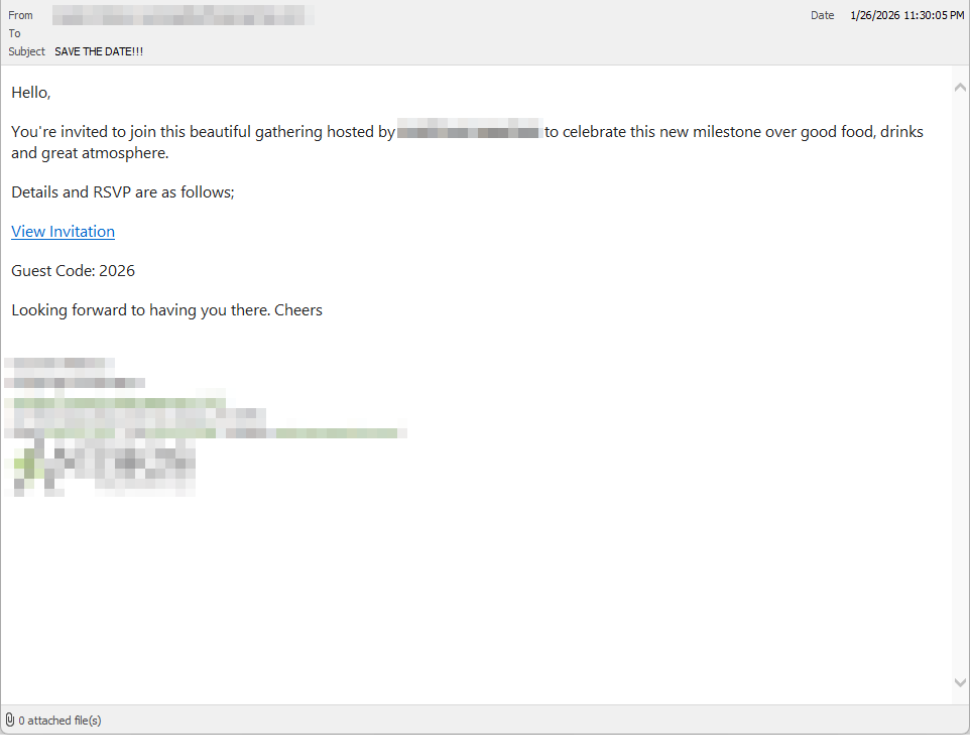

O e-mail: Um convite para uma festa

As vítimas recebem um e-mail que parece ser um convite pessoal, muitas vezes escrito de forma a parecer que foi enviado por um amigo ou conhecido. A mensagem é deliberadamente informal e social, diminuindo as suspeitas e incentivando uma ação rápida.

Na captura de tela abaixo, o e-mail foi enviado por um amigo cuja conta de e-mail foi hackeada, mas poderia muito bem ter sido enviado por um remetente desconhecido.

Até agora, só vimos essa campanha direcionada a pessoas no Reino Unido, mas nada impede que ela se expanda para outros lugares.

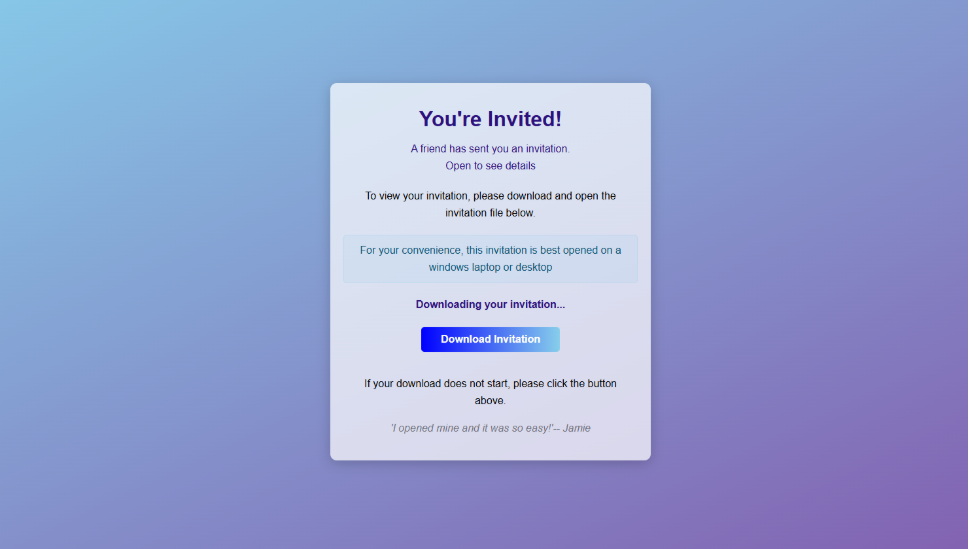

Clicar no link do e-mail leva a uma página de convite bem elaborada, hospedada em um domínio controlado pelo invasor.

O convite: a página inicial que leva ao instalador

A página inicial se baseia fortemente no tema da festa, mas em vez de mostrar os detalhes do evento, ela incentiva o usuário a abrir um arquivo. Nenhum deles parece perigoso por si só, mas juntos mantêm o usuário focado no arquivo de “convite”:

- Um título ousado: “Você está convidado!”

- A sugestão de que um amigo havia enviado o convite

- Uma mensagem informando que o convite é melhor visualizado em umWindows ou desktopWindows

- Uma contagem regressiva sugerindo que seu convite já está sendo “baixado”

- Uma mensagem que transmite urgência e prova social (“Eu abri o meu e foi tão fácil!”)

Em segundos, o navegador é redirecionado para o download. RSVPPartyInvitationCard.msi

A página até inicia o download automaticamente para manter a vítima avançando sem parar para pensar.

Este arquivo MSI não é um convite. É um instalador.

O convidado: O que a MSI realmente faz

Quando o usuário abre o arquivo MSI, ele inicia o msiexec.exe e instala silenciosamenteo ScreenConnect Client, uma ferramenta de acesso remoto legítima frequentemente usada por equipes de suporte de TI.

Não há convite, formulário de confirmação de presença ou entrada na agenda.

O que acontece em vez disso:

- Os binários do ScreenConnect são instalados em

C:\Program Files (x86)\ScreenConnect Client\ - Um Windows persistente Windows é criado (por exemplo, ScreenConnect Client 18d1648b87bb3023)

- O ScreenConnect instala vários componentes baseados em .NET.

- Não há nenhuma indicação clara para o usuário de que uma ferramenta de acesso remoto está sendo instalada.

Do ponto de vista da vítima, parece que quase nada acontece. Mas, nesse momento, o invasor já pode acessar remotamente o computador dela.

A pós-festa: o acesso remoto é estabelecido

Depois de instalado, o cliente ScreenConnect inicia conexões criptografadas de saída para os servidores de retransmissão do ScreenConnect, incluindo um domínio de instância atribuído exclusivamente.

Essa conexão dá ao invasor o mesmo nível de acesso que um técnico de TI remoto, incluindo a capacidade de:

- Veja a tela da vítima em tempo real

- Controle o mouse e o teclado

- Carregar ou baixar arquivos

- Mantenha o acesso mesmo após o computador ser reiniciado

Como o ScreenConnect é um software legítimo comumente usado para suporte remoto, sua presença nem sempre é óbvia. Em um computador pessoal, os primeiros sinais geralmente são comportamentais, como movimentos inexplicáveis do cursor, windows sozinhas ou um processo do ScreenConnect que o usuário não se lembra de ter instalado.

Por que esse golpe funciona

Esta campanha é eficaz porque visa comportamentos humanos normais e previsíveis. Do ponto de vista da segurança comportamental, ela explora nossa curiosidade natural e parece apresentar baixo risco.

A maioria das pessoas não considera os convites perigosos. Abrir um convite é algo passivo, como dar uma olhada em um panfleto ou verificar uma mensagem, não instalar um software.

Mesmo os usuários conscientes em relação à segurança são treinados para ficar atentos a avisos e pressões. Uma mensagem amigável do tipo “você está convidado” não aciona esses alarmes.

Quando algo parece errado, o software já está instalado.

Sinais de que seu computador pode estar afetado

Fique atento a:

- Um arquivo baixado ou executado chamado

RSVPPartyInvitationCard.msi - Uma instalação inesperada doScreenConnect Client

- UmWindows chamado ScreenConnect Client com caracteres aleatórios

- Seu computador faz conexões HTTPS de saída para domínios de retransmissão do ScreenConnect.

- Seu sistema resolve o domínio de hospedagem de convites usado nesta campanha, xnyr[.]digital.

Como se manter seguro

Esta campanha serve para lembrar que os ataques modernos muitas vezes não invadem — eles são convidados a entrar. As ferramentas de acesso remoto dão aos invasores um controle profundo sobre um sistema. Agir rapidamente pode limitar os danos.

Para pessoas físicas

Se você receber um e-mail como este:

- Desconfie de convites que solicitam que você baixe ou abra um software.

- Nunca execute arquivos MSI provenientes de e-mails não solicitados.

- Verifique os convites por outro canal antes de abrir qualquer coisa.

Se você já clicou ou executou o arquivo:

- Desconecte-se da Internet imediatamente

- Verifique se o ScreenConnect está instalado e desinstale-o, se estiver presente.

- Execute uma verificação de segurança completa

- Altere senhas importantes a partir de um dispositivo limpo e não afetado

Para organizações (especialmente no Reino Unido)

- Alerta sobre instalações não autorizadas do ScreenConnect

- Restringir a execução do MSI sempre que possível

- Trate as “ferramentas de suporte remoto” como software de alto risco

- Informe os usuários: os convites não vêm como instaladores

Esse golpe funciona instalando uma ferramenta de acesso remoto legítima sem a intenção clara do usuário. É exatamente essa lacuna que Malwarebytes projetado para detectar.

Malwarebytes detecta ferramentas de acesso remoto recém-instaladas e avisa você quando uma delas aparece no seu sistema. Você então tem duas opções: confirmar que a ferramenta é esperada e confiável ou removê-la, caso não seja.

Não nos limitamos a informar sobre as ameaças, nós as removemos

Os riscos de segurança cibernética nunca devem se espalhar além de uma manchete. Mantenha as ameaças longe de seus dispositivos fazendo o download Malwarebytes hoje mesmo.