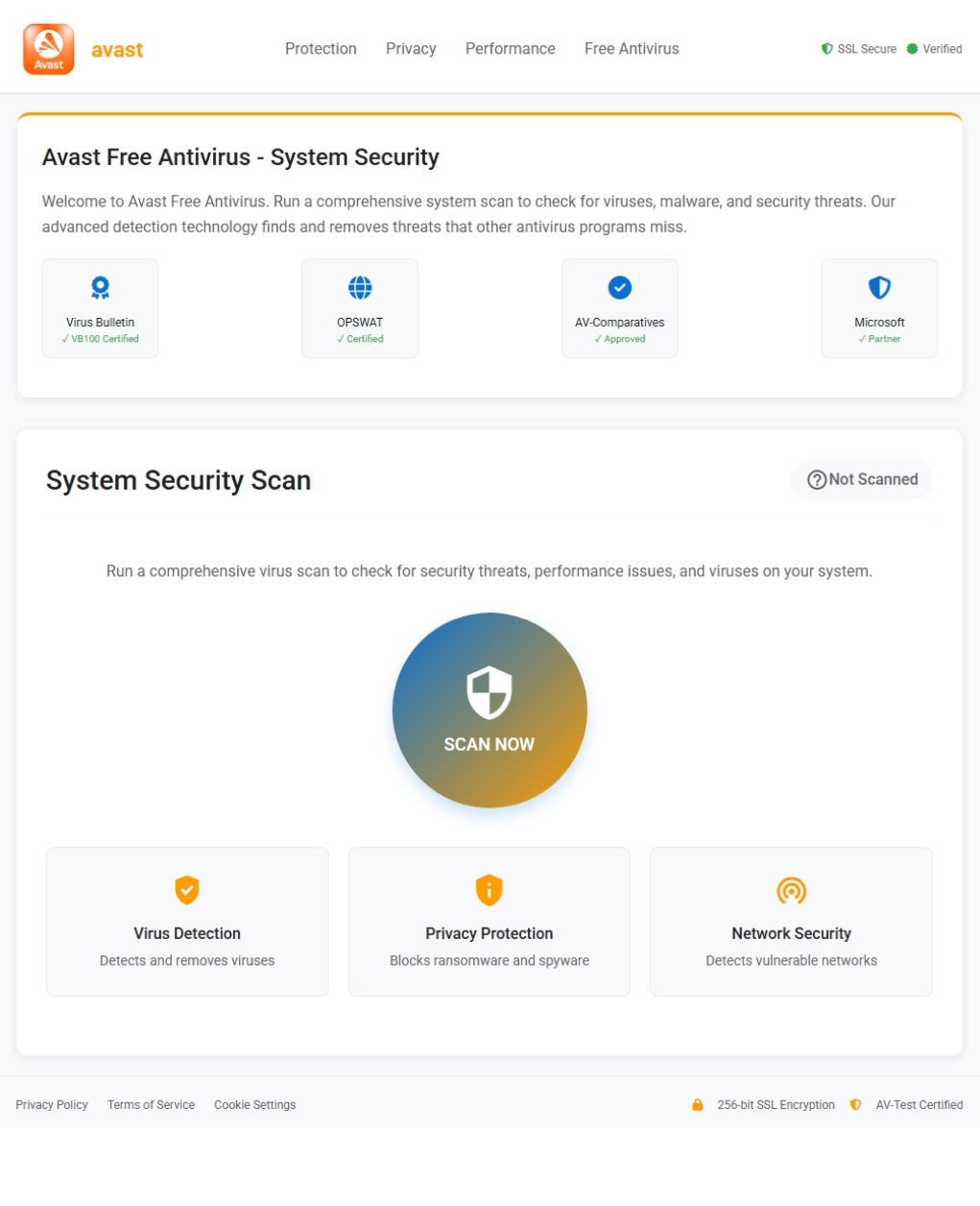

Um site falso que se faz passar pelo antivírus Avast está levando as pessoas a infectarem seus próprios computadores.

O site parece legítimo, executa o que parece ser uma verificação de vírus e alega que seu sistema está repleto de ameaças. Mas os resultados são falsos: quando você é solicitado a “corrigir” o problema, o arquivo de download que recebe é, na verdade, o Venom Stealer— um tipo de malware projetado para roubar senhas, cookies de sessão e dados de carteiras de criptomoedas.

Trata-se de um golpe clássico do tipo “assustar e resolver”: criar pânico e, em seguida, oferecer uma solução. Neste caso, a “solução” se aproveita da marca confiável Avast para realizar o ataque.

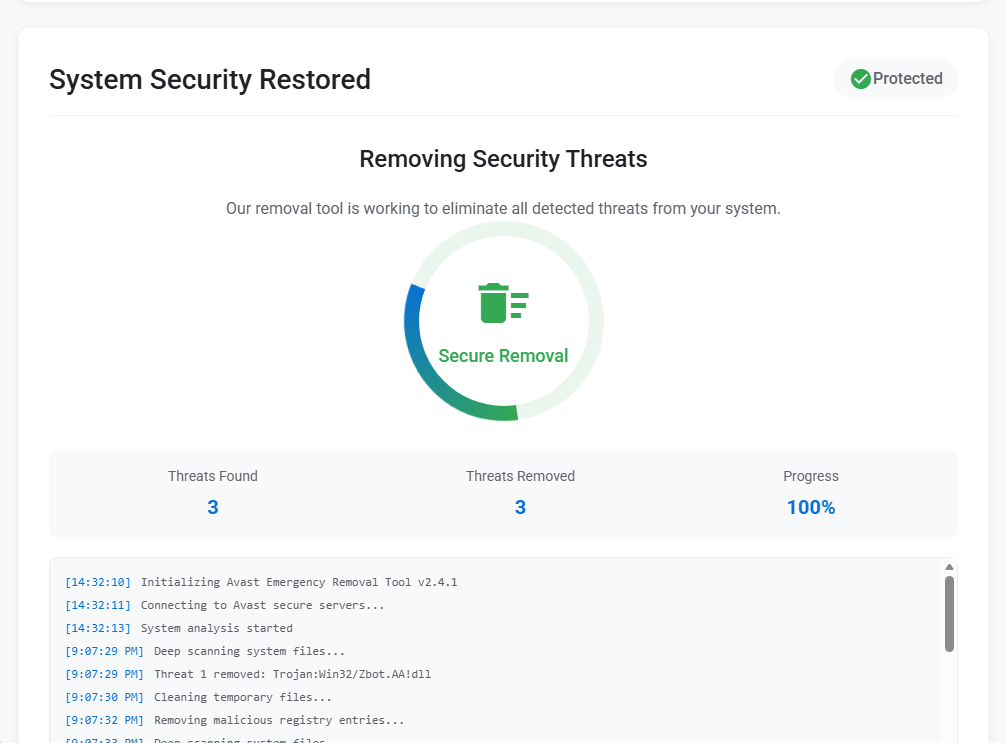

Uma varredura que mostra exatamente o que o invasor quer que você veja

A página de phishing é uma réplica da marca Avast, completa com barra de navegação, logotipo e selos de certificação que inspiram confiança. Os visitantes são convidados a executar o que parece ser uma verificação antivírus completa. Assim que clicam, a página exibe uma breve animação antes de apresentar seu veredicto pré-determinado: três ameaças encontradas, três ameaças removidas, sistema protegido. Um log de console que rola na tela menciona uma detecção específica—Trojan:Win32/Zbot.AA!dll—para conferir à performance um ar de concretude. A vítima é então solicitada a baixar a cura: um arquivo chamado Avast_system_cleaner.exe.

Esta é a carga útil. E, longe de limpar alguma coisa, ela começa imediatamente a roubar.

Um Chrome que não é Chrome

Quando a vítima inicia Avast_system_cleaner.exe, o arquivo binário — um executável Windows de 64 bits com cerca de 2 MB — se copia para um local destinado a se misturar com softwares legítimos: C:\Program Files\Google\Chrome\Application\v20svc.exe. O arquivo criado é idêntico, byte a byte, ao arquivo original, compartilhando o mesmo hash MD5 (0a32d6abea15f3bfe2a74763ba6c4ef5). Em seguida, ele executa a cópia com o parâmetro de linha de comando --v20c, um argumento sem sentido cujo único objetivo é indicar ao malware que ele está sendo executado em sua fase secundária.

O disfarce é intencional. Um processo chamado v20svc.exe, localizado no diretório do aplicativo Chrome, parece, à primeira vista, um componente legítimo do navegador. Qualquer pessoa que estivesse verificando o gerenciador de tarefas provavelmente passaria por ele sem dar a mínima atenção. Esse é um exemplo clássico de camuflagem: nomear um arquivo binário malicioso de acordo com as convenções de software confiável para que ele passe despercebido em uma inspeção superficial.

Um artefato de depuração incorporado ao binário confirma sua origem: o caminho do PDB é crypter_stub.pdb, indicando que o executável foi compactado com um crypter, que é uma ferramenta projetada para codificar o código de uma carga maliciosa, de modo que os mecanismos antivírus não consigam reconhecê-la apenas pela assinatura. No momento da análise, apenas 27% dos mecanismos no VirusTotal sinalizaram a amostra, o que significa que cerca de três em cada quatro produtos antivírus comerciais não a detectaram.

As regras do YARA identificaram a amostra como pertencente à família de malware Venom Stealer, um descendente conhecido da estrutura Quasar RAT que vem sendo comercializado em fóruns clandestinos desde pelo menos 2020. O Venom Stealer foi desenvolvido especificamente para o roubo de dados: credenciais de navegador, cookies de sessão, carteiras de criptomoedas e dados de cartões de crédito armazenados nos navegadores.

Cada cookie, cada carteira digital, cada senha salva

Uma vez em execução, o malware percorre uma lista de alvos de alto valor no computador da vítima.

Tudo começa com os navegadores. A análise comportamental confirma que o malware coleta credenciais salvas e cookies de sessão. No ambiente de análise, observou-se que ele acessava diretamente o banco de dados de cookies do Firefox em C:\Users\<USER>\AppData\Roaming\Mozilla\Firefox\Profiles\<profile>\cookies.sqlite-shm. A memória do Process também continha estruturas JSON completas com dados de cookies roubados do Microsoft Edge Chrome Google Chrome, incluindo sessões ativas do Netflix, YouTube, Reddit, Facebook, LinkedIn, AliExpress, Outlook, Adobe e Google. Os cookies de sessão roubados permitem ao invasor sequestrar sessões autenticadas do navegador sem precisar da senha da vítima, incluindo sessões protegidas por autenticação de dois fatores.

O malware também tem como alvo carteiras de criptomoedas. Assinaturas comportamentais confirmam que ele procura e tenta roubar dados de carteiras armazenados localmente, e há registros de que o Venom Stealer tem como alvo aplicativos de carteiras para desktop. Para quem mantém ativos de criptomoedas em uma carteira quente, as implicações são imediatas.

Além das credenciais, o programa malicioso captura uma captura de tela da área de trabalho da vítima, que é salva temporariamente como C:\Users\<USER>\AppData\Local\Temp\screenshot_5sIczFxY95t2IQ5u.jpg, e grava um arquivo de rastreamento de sessão em C:\Users\<USER>\AppData\Roaming\Microsoft\fd1cd7a3\sess. Um pequeno arquivo de marcação também é salvo em C:\Users\Public\NTUSER.dat—um caminho escolhido para imitar um arquivo legítimo de colmeia Windows e evitar suspeitas.

Disfarçado de análise, transmitido por HTTP simples

Todos os dados roubados são enviados para um único domínio de comando e controle: app-metrics-cdn[.]com, que decidiu 104.21.14.89 (um endereço da Cloudflare) durante a análise. O nome de domínio foi criado para parecer um serviço inofensivo de análise ou de entrega de conteúdo, o tipo de tráfego que talvez não desperte suspeitas em um registro de proxy corporativo.

A exfiltração segue uma sequência estruturada de quatro etapas por meio de HTTP não criptografado. Primeiro, um POST com dados de formulário multipart para /api/upload envia o arquivo coletado — capturas de tela, dados da carteira, bancos de dados de cookies — totalizando cerca de 140 KB. Uma segunda solicitação POST para /api/upload-json envia uma carga JSON estruturada de aproximadamente 29 KB contendo credenciais e cookies analisados. Uma solicitação POST de confirmação para /api/upload-complete indica que o roubo foi concluído. O malware entra então em um ciclo de verificação, verificando-se periodicamente em /api/listener/heartbeat para manter o contato com a infraestrutura da operadora.

Todo esse tráfego utiliza uma string de user-agent genérica do tipo Mozilla/5.0, mais uma tentativa de se misturar à navegação normal na web.

Chamadas de sistema, loops de espera e verificações do depurador

O Venom Stealer não se limita a roubar e desaparecer. Ele toma medidas significativas para evitar ser detectado. A técnica de evasão mais notável é o uso de chamadas de sistema diretas e indiretas, um método em que o malware invoca funções Windows diretamente, em vez de passar pelas chamadas padrão ntdll.dll biblioteca. Como a maioria das ferramentas de detecção de endpoints funciona interceptando chamadas a essa biblioteca, essa técnica as torna efetivamente ineficazes. Esse comportamento foi detectado tanto no processo pai quanto no processo filho criado.

O malware também verifica se está sendo depurado, consulta informações sobre o fabricante e o modelo da CPU, lê o número de série do volume da unidade do sistema, cria páginas de proteção na memória capazes de travar depuradores que tentam executar o código passo a passo e enumera os processos em execução. Essas são técnicas comuns para detectar máquinas virtuais e ambientes de análise. Para dificultar ainda mais a análise automatizada, ele incorpora chamadas de suspensão com duração superior a três minutos.

Isso não é novidade

Fingir ser um software de segurança para distribuir malware é um dos truques mais antigos que existem. Um usuário que acredita que seu sistema está infectado está propenso a agir com urgência, e uma página que se parece com a de um fornecedor confiável de antivírus é exatamente o tipo de autoridade em que ele confiará. Ao simular uma verificação falsa que “detecta” ameaças e, em seguida, oferecer uma solução, o invasor explora tanto o medo quanto a confiança em uma única interação.

Essa não é uma tática isolada. Em maio de 2025, a DomainTools documentou uma campanha distinta na qual os invasores criaram um clone convincente do site da Bitdefender e o utilizaram para distribuir o Venom RAT juntamente com o roubador de dados StormKitty. O modus operandi é praticamente idêntico: se passar por uma marca de segurança, criar uma sensação de urgência e distribuir um trojan disfarçado de proteção. Isso sugere que se trata de um modelo repetível, e não de um experimento pontual.

O que fazer se você tiver sido afetado

Baixe software de segurança apenas dos sites oficiais dos fornecedores. O site oficial da Avast é avast.com. Não confie em resultados de mecanismos de busca, anúncios ou links em e-mails não solicitados.

Se você acessou um site como este ou baixou o arquivo, aja rapidamente:

- Verifique se o seu sistema está infectado. Procure o arquivo

v20svc.exeemC:\Program Files\Google\Chrome\Application\. Se ele existir, é provável que seu sistema tenha sido comprometido por esse malware. - Execute uma verificação completa do sistema imediatamente. Use uma ferramenta antimalware confiável e atualizada (como Malwarebytes) para detectar e remover a infecção. Se a verificação encontrar ameaças, siga as recomendações da ferramenta para colocá-las em quarentena ou excluí-las.

- Altere sua senha imediatamente. Comece pelo e-mail, contas bancárias e quaisquer outras contas importantes. Presuma que tudo o que estiver salvo no seu navegador foi comprometido.

- Saia de todas as sessões ativas. Faça logout de serviços como Google, Microsoft, Facebook e Netflix. Cookies de sessão roubados permitem que um invasor contorne totalmente a autenticação de dois fatores.

- Proteja seus fundos em criptomoedas. Se você usa uma carteira de criptomoedas para computador, transfira seus fundos para uma nova carteira gerada em um dispositivo não comprometido o mais rápido possível.

Indicadores de Compromisso (IOCs)

Hashes de arquivos

- SHA-256:

ecbeaa13921dbad8028d29534c3878503f45a82a09cf27857fa4335bd1c9286d

Domínios

app-metrics-cdn[.]com

Indicadores de rede

104.21.14.89

URLs C2

http://app-metrics-cdn[.]com/api/uploadhttp://app-metrics-cdn[.]com/api/upload-jsonhttp://app-metrics-cdn[.]com/api/upload-completehttp://app-metrics-cdn[.]com/api/listener/heartbeat

Não nos limitamos a informar sobre as ameaças, nós as removemos

Os riscos de segurança cibernética nunca devem se espalhar além de uma manchete. Mantenha as ameaças longe de seus dispositivos fazendo o download Malwarebytes hoje mesmo.