Uma campanha de phishing bastante convincente está visando YouTube e, se for bem-sucedida, os invasores não se limitam a roubar suas credenciais de login do Google. Eles podem assumir o controle total da sua conta do Google, incluindo o Gmail, seus arquivos e pagamentos, para depois sequestrar seu YouTube e usar seu público para aplicar golpes.

A isca é uma falsa notificação de violação de direitos autorais tão convincente que até mesmo usuários atentos à segurança podem cair no golpe. O site do ataque extrai os dados reais do seu canal, como sua foto de perfil, número de inscritos e vídeo mais recente, para criar uma página de intimidação personalizada. Ele redireciona você para uma página de login criada para roubar sua conta do Google.

A operação funciona como uma franquia: vários atacantes compartilham a mesma plataforma, cada um conduzindo suas próprias campanhas contra diferentes criadores.

Por que seu YouTube vale mais do que você imagina

Para criadores em tempo integral, um YouTube não é apenas um hobby, é um negócio. Ele gera receita por meio de anúncios, patrocínios e produtos promocionais. E tudo isso está vinculado a uma única conta do Google, que também controla seu Gmail, Google Drive e dados de pagamento.

É isso que torna os criadores de conteúdo alvos tão atraentes. Os invasores que se apropriam de um canal costumam alterá-lo em questão de minutos, geralmente para se passar por uma empresa de criptomoedas, e usam o público existente para transmitir golpes ao vivo. O criador original fica sem acesso e vê seus anos de trabalho sendo usados para enganar seus próprios inscritos.

Uma notificação de violação de direitos autorais é a isca perfeita, pois explora o que os criadores mais temem: perder o canal da noite para o dia.

“Verifique instantaneamente o status dos direitos autorais no YouTube”

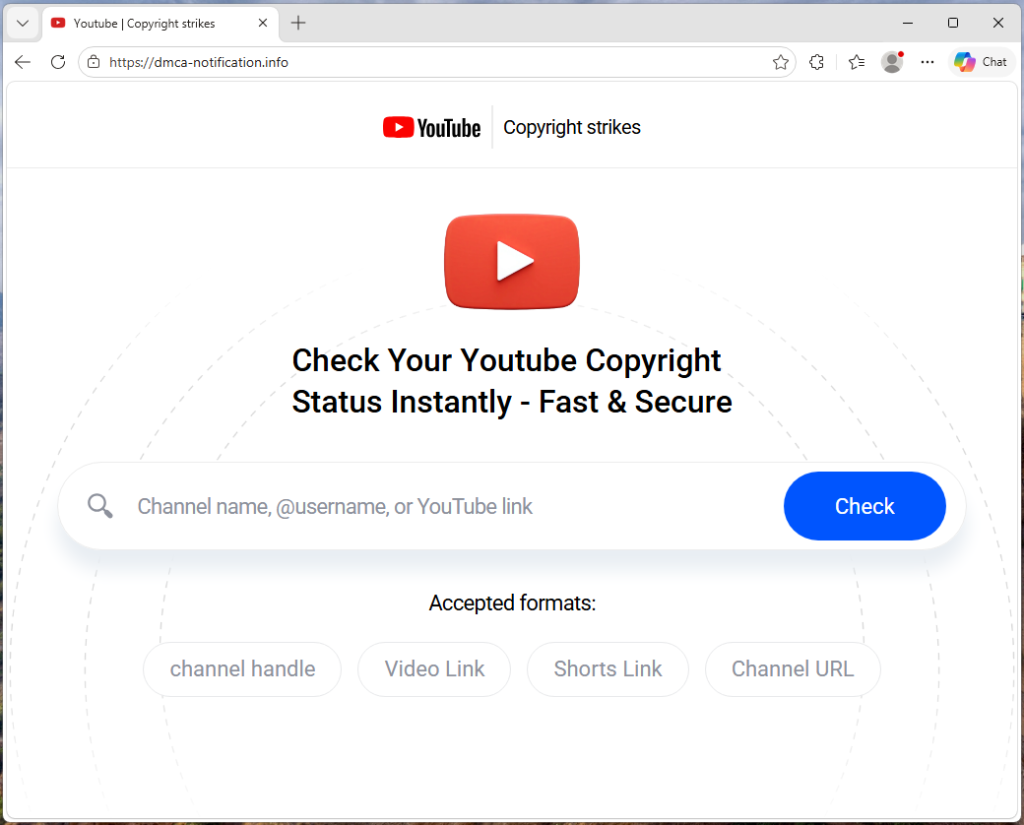

A campanha é veiculada a partir de um site chamado dmca-notification[.]info. A guia do navegador exibe “YouTube | Notificações de violação de direitos autorais”, e a página em si tem um visual limpo e profissional, com YouTube , a barra de pesquisa e instruções úteis.

Ele pede que você insira o nome do seu canal, seu @handle ou o link do vídeo para verificar o status dos direitos autorais. Nada nisso parece imediatamente suspeito.

Cada link de phishing inclui o nome de usuário do alvo diretamente na URL, de modo que a página já sabe quem você é antes mesmo de você digitar qualquer coisa.

O código-fonte contém um sinalizador de rastreamento chamado suppressTelegramVisit, o que altera a forma como as visitas são registradas, dependendo da presença ou não de um parâmetro de afiliado. Isso sugere que os operadores possam estar coordenando o tráfego pelo Telegram, embora o kit possa ser distribuído por qualquer plataforma.

Seus próprios vídeos, usados contra você

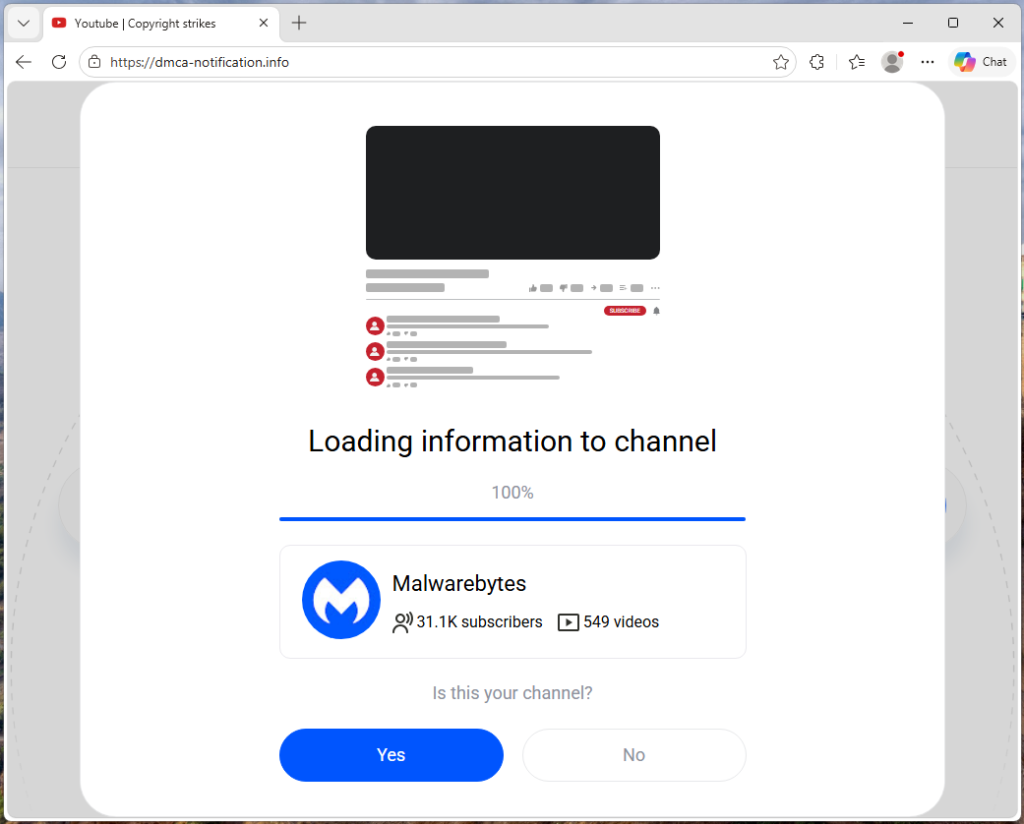

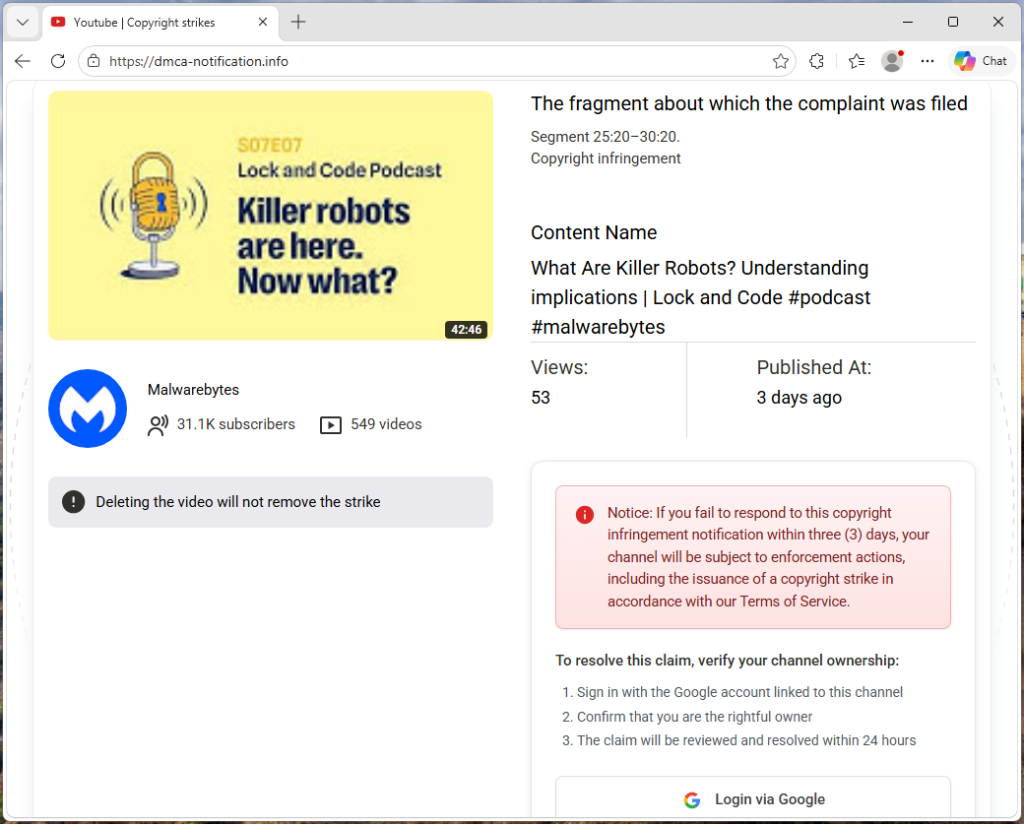

Assim que a página obtém o nome do seu canal, ela recupera dados reais do YouTube: seu avatar, número de inscritos, número de vídeos e seu vídeo mais recente (incluindo título, miniatura e número de visualizações). Essas informações são então usadas para criar uma falsa reclamação de direitos autorais.

Você vê sua própria marca ao lado de uma alegação de que um trecho específico do seu vídeo mais recente foi sinalizado por violação de direitos autorais. Os intervalos de tempo são gerados dinamicamente para cada destinatário com base na duração do vídeo, fazendo com que cada notificação pareça única e legítima. É semelhante a receber uma notificação jurídica falsa que inclui seu endereço residencial real. Os detalhes pessoais tornam mais difícil descartá-la como spam.

“Responda em até três dias ou enfrente medidas coercitivas”

A página aumenta a pressão. Um aviso informa que excluir o vídeo não removerá a advertência. Uma notificação em vermelho adverte que, se você não responder em até três dias, seu canal enfrentará medidas coercitivas. A solução proposta é simples: faça login com o Google para confirmar que você é o proprietário do canal, e a reclamação será resolvida em 24 horas.

Cada elemento da página foi projetado para levá-lo ao botão “Entrar com o Google” antes mesmo que você pare para pensar.

A página de login que rouba sua conta

Quando você clica nesse botão, o site entra em contato com seu próprio servidor de back-end para obter o endereço de uma página externa de phishing, que o invasor pode substituir por um novo domínio a qualquer momento.

No tráfego observado, a solicitação para /api/get-active-domain devolveu o domínio blacklivesmattergood4[.]com, que foi então carregado em uma sobreposição em tela cheia sobre a página de aviso de direitos autorais.

O que aparece a seguir é um clássico ataque do tipo “navegador dentro do navegador”: uma Chrome falsa Chrome renderizada inteiramente em HTML e CSS. Ela inclui uma barra de título com a mensagem “Entrar – Contas do Google – Google Chrome”, um ícone de cadeado e uma URL que se parece com accounts.google.com. Nada disso é real. São apenas imagens. A única barra de endereço real é aquela na parte superior do seu navegador, que ainda mostra dmca-notification[.]info.

Dentro da janela falsa, há uma réplica convincente da página de login do Google. Ela parece exatamente igual à original, mas cada tecla digitada é enviada ao invasor.

A análise do tráfego também revelou tentativas de contato com outros domínios—dopozj[.]net, ec40pr[.]nete xddlov[.]net—que retornaram erros 502 no momento da captura. Podem ser servidores de infraestrutura de backup ou servidores de retransmissão de credenciais que estavam fora de linha.

A abordagem de domínios rotativos é o que torna esta campanha resiliente. O domínio de phishing é obtido em tempo real, sem armazenamento em cache, permitindo que os invasores alternem rapidamente entre infraestruturas. Se um domínio for desativado, a próxima vítima é redirecionada para um novo.

Assim que as credenciais são inseridas, a janela pop-up se fecha e a vítima é redirecionada para a página de aviso de direitos autorais, sem qualquer mensagem de confirmação ou erro. Isso dá ao invasor tempo para usar as credenciais roubadas antes que a vítima perceba que algo aconteceu.

Os grandes canais ficam impunes (de propósito)

Um detalhe interessante: o kit verifica se o canal em questão tem mais de três milhões de inscritos. Se for o caso, todo o fluxo de phishing é ignorado. Em vez do aviso de violação de direitos autorais e do botão de login, a página exibe uma mensagem inofensiva: “Seu canal está em situação regular. Não é necessária nenhuma ação adicional.”

Isso é, quase certamente, uma tática de evasão. Canais muito grandes têm mais chances de contar com equipes de segurança dedicadas, relacionamentos com a equipe de confiança e segurança YouTubeou a visibilidade necessária para provocar uma remoção rápida caso denunciem publicamente o golpe. Ao isentá-los automaticamente, o kit reduz o risco de chamar a atenção justamente das pessoas mais capazes de fazer com que a operação seja encerrada.

Não é apenas um golpista

O código-fonte revela que não se trata de uma única página de phishing administrada por uma única pessoa. O kit inclui um sistema de rastreamento de afiliados, no qual cada invasor recebe seu próprio ID, incorporado nos links de phishing que envia. Um backend central rastreia qual operador encaminhou qual vítima e até que ponto cada alvo avançou no funil. Nossa captura de tráfego confirma isso: o link de phishing incluía um ID de referência (ref=huyznaetdmca), a tag de afiliado padrão, que parece ser uma transliteração de uma frase em russo. Nomes de marcas como Google e YouTube também YouTube escritos com caracteres cirílicos semelhantes no código-fonte para burlar os scanners de segurança automatizados.

Em resumo, trata-se de “phishing como serviço”: uma plataforma compartilhada que vários invasores podem usar para realizar campanhas em grande escala contra YouTube .

Como se proteger

Esta campanha serve para lembrar que o phishing já foi muito além dos e-mails cheios de erros ortográficos enviados por um príncipe nigeriano. Os kits de phishing atuais são plataformas desenvolvidas profissionalmente, com infraestrutura rotativa, personalização em tempo real e distribuição em estilo de franquia.

Para YouTube , a regra principal é simples: as notificações de violação de direitos autorais só aparecem no YouTube .

Se você receber um aviso em qualquer outro lugar, considere-o suspeito.

- Desconfie de qualquer pressa. Os processos legítimos de direitos autorais não o pressionam a agir rapidamente

- Acesse diretamente o site studio.youtube.com ou por meio de canais confiáveis para verificar seu status

- Nunca faça login através de um link contido em um e-mail ou mensagem

Identifique uma janela falsa do navegador

- Tente arrastá-la: uma janela de verdade se move livremente. Uma falsa fica presa dentro da página

- Minimize o navegador: uma janela pop-up verdadeira permanece aberta. Uma falsa desaparece

- Verifique o URL: se você não conseguir interagir com ele, é apenas uma imagem

Mesmo que tudo pareça correto, verifique sempre a barra de endereço antes de digitar seu nome de usuário e senha.

Se você já inseriu seus dados, não perca tempo:

- Altere sua senha do Google imediatamente

- Revogar sessões ativas nas configurações de segurança da sua conta

- Verifique se houve alterações não autorizadas YouTube seu YouTube

Indicadores de Compromisso (IOCs)

Domínio

dmca-notification[.]info(site principal de phishing)blacklivesmattergood4[.]com(domínio de roubo de credenciais — ativo no momento da captura)dopozj[.]net(infraestrutura associada — 502 no momento da captura)ec40pr[.]net(infraestrutura associada — 502 no momento da captura)xddlov[.]net(infraestrutura associada — 502 no momento da captura)

Algo parece errado? Verifique antes de clicar.

Malwarebytes Guardajuda você a analisar instantaneamente links, mensagens de texto e capturas de tela suspeitas.

Disponível comMalwarebytes Premium para todos os seus dispositivos e noMalwarebytes para iOS Android.