Sabias que podes ser alvo de análise de perfil com base nas extensões do navegador que utilizas? Os anunciantes conseguem detetar quais as extensões que estão instaladas e utilizam essa informação para traçar um perfil do tipo de utilizador que és.

Por exemplo, orgulha-se de ser um bom comprador online que nunca paga o preço total? Talvez utilize uma extensão de compras que vasculha a Internet à procura de códigos promocionais ativos. É um programador que cria ferramentas online? Pode utilizar extensões para avaliar o desempenho de sites, verificar a acessibilidade ou inspecionar elementos das páginas. Ou talvez seja uma pessoa produtiva? Provavelmente usa extensões para gestão de separadores, resumos de conteúdo ou até mesmo para acompanhar tarefas cronometradas.

Os anunciantes interessam-se pelas extensões do seu navegador porque estas revelam a que tipo de público pertence e o que é provável que compre. Mas não são só os anunciantes. Quanto mais dados sobre si existirem em circulação, mais material terão os burlões, os ladrões de identidade e os perseguidores para explorar.

Se um site conseguir detetar o que tem instalado, pode descobrir mais sobre si do que imagina.

Este não é um problema hipotético. Relatórios recentes revelaram que LinkedIn utilizar scripts para analisar os navegadores dos visitantes em busca de mais de 6 000 Chrome , associando esses dados aos perfis dos utilizadores.

E, no início deste ano, os cibercriminosos invadiram a Gravy Analytics, uma importante empresa de corretagem de dados. Trata-se de uma empresa pouco conhecida que recolhe grandes quantidades de dados de localização de smartphones. Embora a empresa recolha esses dados de forma legal, a violação expôs informações altamente sensíveis e colocou milhões de pessoas em risco.

Que extensões podem ser perfiladas?

No ano passado, um grupo de estudantes de doutoramento investigou exatamente como certos sites rastreiam os utilizadores através das extensões de navegador que estes escolhem. Um dos estudantes compilou uma lista impressionante com mais de 10 000 extensões. As suas conclusões revelaram que não é totalmente possível que uma extensão se oculte sem que sejam feitas algumas alterações na tecnologia subjacente do navegador.

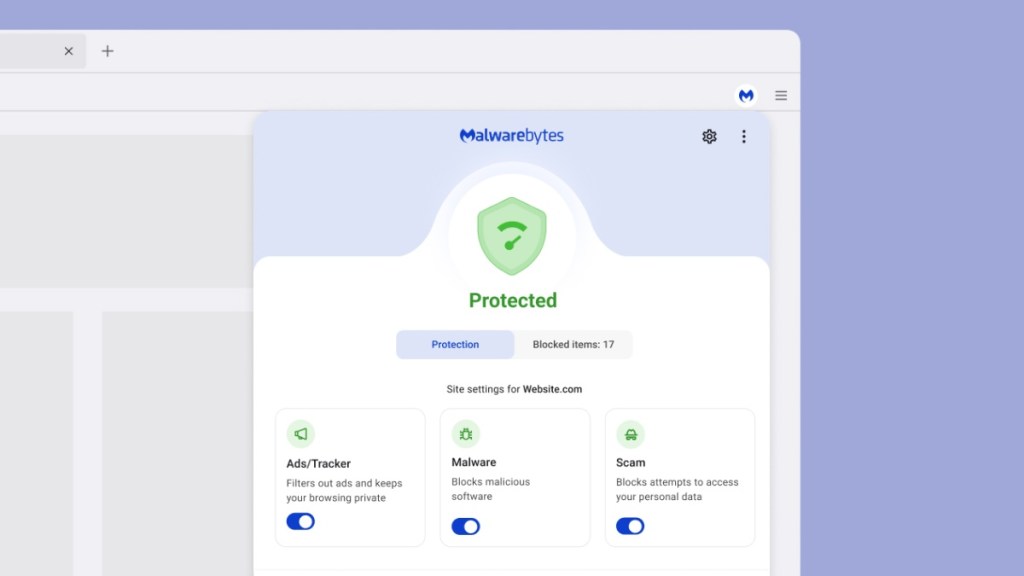

TomemosBrowser Guard exemploBrowser Guard Malwarebytes Browser Guard . Este precisa de comunicar internamente para verificar aspetos como: «Este site está na lista de sites permitidos?» ou «Existe algum evento de segurança que devamos comunicar ao utilizador?» Devido ao modo como os navegadores funcionam, este sistema de mensagens não está totalmente isolado da página web, o que significa que pode ser monitorizado.

Pode pensar que a encriptação resolveria este problema, mas não é assim tão simples. Se apenas uma extensão encriptar os seus dados de uma forma específica, esse próprio comportamento torna-se uma impressão digital única.

Como tornámos Browser Guard

Dito isto, introduzimos mais técnicas no Browser Guard tornar mais difícil aos anunciantes e aos burlões perceberem que o instalou. Ao manter-se oculto, Browser Guard a informação a que os outros têm acesso e limita a forma como estes reagem.

Utilização das APIs de armazenamento do navegador

Quaisquer dados deixados na página podem ser utilizados para determinar quais as extensões que estão instaladas.Browser Guard as ferramentas de extensão disponibilizadas pelos fabricantes dos navegadores para evitar deixar este tipo de vestígios.

Utilização de URLs dinâmicas

use_dynamic_url é uma opção que pode ativar no ficheiro de manifesto da extensão do navegador.

- Esta configuração está desativada por predefinição no Chrome no Edge.

- O Firefox ativa esta funcionalidade por predefinição e não há forma de a desativar.

Então, o que é que isto significa para a identificação por impressões digitais?

Anteriormente, um site podia apenas verificar a existência de recursos específicos, como uma imagem carregada por uma extensão. Se encontrasse esse recurso, saberia que a extensão estava instalada.

No entanto, os URLs dinâmicos geram um ID novo e único para cada sessão de navegação; por isso, quando um site tenta o mesmo truque, parece que a extensão não existe.

Na verdade, descobrimos que esta técnica também é utilizada por alguns programas anti-bloqueadores de anúncios para detetar qual o bloqueador de anúncios que está a ser executado no computador.

O que os outros podem ver sobre as suas extensões (Chrome )

Se estiver a ler isto no Chrome, clique no botão abaixo para ver quais as extensões instaladas que podem ser identificadas através de recursos acessíveis ao público — a mesma técnica descrita neste artigo.

Depois, instale Browser Guard Chrome e veja como ele protege a sua privacidade.