Atualização de 16 de março de 2026

No início desta semana, a Google informou erroneamente que uma vulnerabilidade ativamente explorada no Chrome sido corrigida e anunciou agora que irá lançar uma nova atualização para proteger os utilizadores contra a vulnerabilidade identificada como CVE-2026-3909.

Conteúdo original:

A Google lançou uma atualização de segurança fora do ciclo normal para Chrome , que corrige duas vulnerabilidades de dia zero de gravidade elevada.

Ambas as falhas podem ser exploradas remotamente e exigem apenas que o utilizador visite um site malicioso. Dado que a complexidade do ataque é baixa, estas vulnerabilidades representam um risco mais elevado na prática.

Como atualizar Chrome

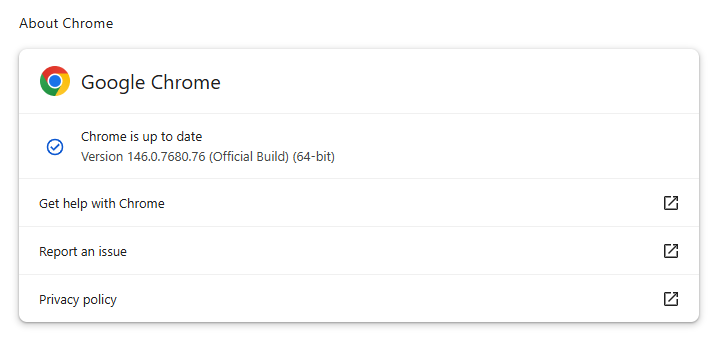

Os números das versões mais recentes são146.0.7680.75/76 para Windows macOS e146.0.7680.75 para Linux. Se Chrome seu Chrome estiver na versão146.0.7680.75 ou posterior,está protegido contra estas vulnerabilidades.

A forma mais fácil de se manter atualizado é permitir Chrome atualize automaticamente. No entanto, as atualizações podem demorar a ser instaladas se raramente fechar o navegador ou se algo interferir no processo de atualização.

Para atualizar manualmente:

- Clique no menu«Mais»(três pontos)

- Vá aDefinições>Sobre Chrome.

- Se houver uma atualização disponível, Chrome a descarregá-la.

- Reinicie Chrome concluir a atualização e ficará protegido contra estas vulnerabilidades.

Também pode encontrar instruções passo a passo no nosso guia sobrecomo atualizar Chrome todos os sistemas operativos, que inclui instruções para verificar o número da sua versão.

Dados técnicos

A Google informa que descobriu e corrigiu ambos os erros internamente, tendo as correções sido implementadas cerca de dois dias após a notificação.

A CVE-2026-3909 é uma vulnerabilidade de escrita fora dos limites na Skia, a biblioteca gráfica 2D Chromeutilizada para renderizar conteúdos web e elementos da interface do utilizador. Um atacante remoto pode atrair um utilizador para uma página web maliciosa que acione a falha, corrompa a memória e, potencialmente, consiga executar código no contexto do navegador. A Skia é uma biblioteca gráfica 2D de código aberto utilizada não só no Google Chrome também em muitos outros produtos.

A CVE-2026-3910 é uma falha de implementação inadequada no motor V8 de JavaScript e WebAssembly. Uma página HTML especialmente criada para o efeito poderia permitir que um atacante remoto executasse código arbitrário dentro da sandbox do V8. O V8 é o motor desenvolvido pela Google para processar JavaScript e tem sido alvo de um número considerável de bugs.

Os componentes Skia e V8 Chromesão alvos prioritários, uma vez que se situam diretamente no caminho entre o conteúdo web não confiável e o sistema subjacente.

É possível encadear uma escrita fora dos limites no Skia com outros bugs para escapar da sandbox do renderizador, enquanto as falhas de implementação do V8 aparecem frequentemente em cadeias de exploração utilizadas por agentes maliciosos e fornecedores de spyware.

Como se manter seguro

Para proteger o seu dispositivo, atualize Chrome mais rapidamente possível. Aqui ficam mais algumas dicas para evitar ser vítima, mesmo antes de uma vulnerabilidade de dia zero ser corrigida:

- Não clique em links não solicitados em e-mails, mensagens, sites desconhecidos ou nas redes sociais.

- Ative as atualizações automáticas e reinicie regularmente. Muitos utilizadores deixam os navegadores abertos durante dias, o que atrasa a proteção, mesmo que a atualização seja descarregada em segundo plano.

- Utilize umasolução antimalwareatualizada e em tempo real que inclua um componente de proteção na Web.

Os utilizadores de outros navegadores baseados no Chromium poderão contar com uma atualização semelhante em breve.

Não nos limitamos a comunicar as ameaças - eliminamo-las

Os riscos de cibersegurança nunca se devem propagar para além de uma manchete. Mantenha as ameaças longe dos seus dispositivos descarregando Malwarebytes hoje mesmo.