A Microsoft lança atualizações de segurança importantes na segunda terça-feira de cada mês, conhecida como Patch Tuesday. A atualização deste mês corrige 79 CVEs da Microsoft, incluindo duas vulnerabilidades zero-day.

A Microsoft define um zero-day como «uma falha no software para a qual ainda não existe um patch oficial ou atualização de segurança disponível». Portanto, como o patch já está disponível, esses dois não são mais zero-days. Também não há motivos para acreditar que eles tenham sido explorados ativamente.

Mas vamos dar uma olhada nas possíveis consequências se não instalar a atualização.

A vulnerabilidade identificada como CVE-2026-21262 (pontuação CVSS 8,8 em 10) é um bug no Microsoft SQL Server que permite que um utilizador conectado suba silenciosamente na hierarquia de privilégios e se torne potencialmente um administrador de banco de dados completo (sysadmin). Com esse nível de controlo, eles podem ler, alterar ou excluir dados, criar novas contas e adulterar configurações ou tarefas do banco de dados. Onde o SQL Server deveria verificar o que cada utilizador tem permissão para fazer, nesse caso, ele pode ser enganado e conceder mais poder do que o pretendido.

Não é necessária nenhuma interação do utilizador depois que o invasor obtém esse ponto de apoio: a exploração pode ocorrer pela rede usando solicitações SQL criadas para abusar das verificações de permissão defeituosas. Em um cenário típico do mundo real, esse bug seria o segundo ato em uma cadeia de ataques: primeiro, entrar com privilégios baixos; depois, usar o CVE-2026-21262 para se promover silenciosamente a rei do banco de dados e começar a reescrever o script.

CVE-2026-26127 (pontuação CVSS 7,5 em 10) é um bug na plataforma .NET da Microsoft que permite a um invasor travar remotamente aplicações .NET, efetivamente colocando-as offline por um tempo. A falha existe no Microsoft .NET 9.0 e 10.0, no Windows, macOS e Linux, no tempo de execução ou nas bibliotecas do .NET, e não em um aplicativo específico. Em outras palavras, é um bug no mecanismo que executa o código .NET, portanto, qualquer aplicativo criado com as versões afetadas do .NET pode estar em risco até que seja corrigido.

O principal resultado é a negação de serviço: um invasor pode fazer com que processos .NET específicos travem ou fiquem instáveis, levando a tempo de inatividade ou desempenho prejudicado. Para uma API da Web voltada para o público, um serviço de pagamento ou qualquer aplicativo de linha de negócios criado em .NET, isso pode significar interrupções reais e usuários irritados enquanto os serviços são repetidamente derrubados.

As vulnerabilidades que afetam os utilizadores do Microsoft Office são duas falhas de execução remota de código no Microsoft Office (CVE-2026-26110 e CVE-2026-26113), que podem ser exploradas através do painel de pré-visualização, e uma falha de divulgação de informações do Microsoft Excel (CVE-2026-26144), que pode ser usada para extrair dados através do Microsoft Copilot. As vulnerabilidades do Office aparecem regularmente nas versões Patch Tuesday e, neste caso, nenhuma foi relatada como explorada ativamente.

Como aplicar correções e verificar se está protegido

Estas actualizações corrigem problemas de segurança e mantêm o seu PC Windows protegido. Eis como se certificar de que está atualizado:

1. Abrir Definições

- Clique no botãoIniciar(o Windows no canto inferior esquerdo do ecrã).

- Clique em Definições (parece uma pequena engrenagem).

2. Aceda ao Windows Update

- Na janela Definições, selecione Windows Update (normalmente na parte inferior do menu à esquerda).

3.Verifique se há atualizações

- Clique no botão que diz Verificar actualizações.

- Windows procurar as últimas atualizações da Patch Tuesday.

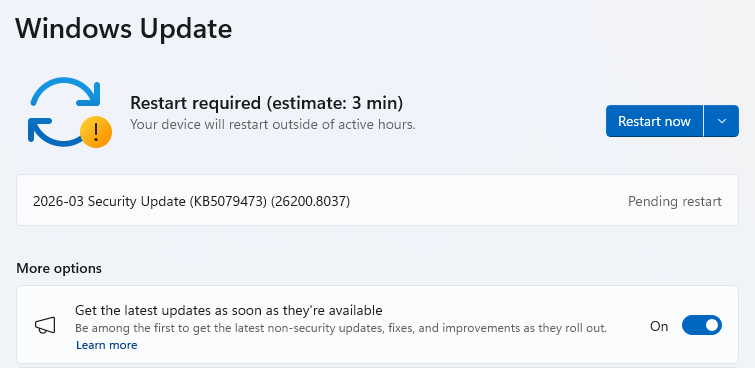

- Se tiver selecionado receber as atualizações mais recentes assim que estiverem disponíveis, poderá ver isso emMais opções.

- Nesse caso, poderá ver um É necessário reiniciar mensagem. Reinicie o sistema e a atualização será concluída.

- Caso contrário, continue com os passos abaixo.

4. Descarregar e instalar

- Se forem encontradas actualizações, estas começarão a ser transferidas de imediato. Uma vez concluído, verá um botão que diz Instalar ou reiniciar agora.

- Clique Instalar se necessário, e siga as instruções. Normalmente, o seu computador precisará ser reiniciado para concluir a atualização. Se for o caso, clique em Reinicie agora.

5. Verificar se está atualizado

- Depois de reiniciar, volte ao Windows Update e verifique novamente. Se disser Está atualizado, está tudo pronto!

Não nos limitamos a comunicar as ameaças - eliminamo-las

Os riscos de cibersegurança nunca se devem propagar para além de uma manchete. Mantenha as ameaças longe dos seus dispositivos descarregando Malwarebytes hoje mesmo.